Revenir vers la liste d'actualités

Le 24 septembre 2014

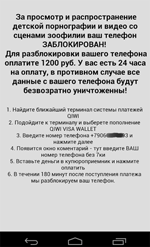

Le Trojan Android.Locker.2.origin est apparu au mois de mai et représente une menace importante pour les utilisateurs. Lancé sur l'appareil mobile infecté, le Trojan trouve les fichiers portant les extensions .jpeg, .jpg, .png, .bmp, .gif, .pdf, .doc, .docx, .txt, .avi, .mkv, .3gp, puis les crypte en y ajoutant l'extension .enc. Ensuite, l'écran de l'appareil mobile sera verrouillé et il affichera un message exigeant une rançon pour le déblocage. Le malfaiteur peut ajouter la photo de la victime, prise à l'aide de la caméra de l'appareil mobile, afin de renforcer la pression psychologique.

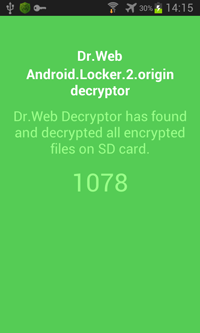

Après l'étude approfondie de cette menace, les spécialistes de Doctor Web ont développé un utilitaire spécial, qui tentera de restaurer les fichiers endommagés par le Trojan.

Lors de son lancement, l'utilitaire analyse la carte SD de l'appareil, y recherche les fichiers cryptés, puis essaie de restaurer un fichier. En cas de succès, le logiciel passe à la restauration des autres fichiers cryptés retrouvés. Pour ce faire, il crée le répertoire DrWebTemp sur la carte mémoire, où les sauvegardes des fichiers cryptés sont placées avant le lancement de la procédure de décryptage. Les fichiers décryptés sont placés dans leurs dossiers originaux sans l'extension .enc. Pour éviter la perte de données, le répertoire DrWebTemp contenant les copies des fichiers cryptés ne sera pas supprimé à la fin du décryptage.

Si vous êtes victime du Trojan Android.Locker.2.origin, suivez les instructions suivantes :

- n'essayez pas de restaurer les fichiers cryptés vous-même ;

- Adressez-vous au support technique de Doctor Web en créant une requête sur le site dans la catégorie " Requête pour nettoyage ". (ce service est gratuit) ;

- joignez le fichier crypté par le Trojan ;

- attendez la réponse d'un analyste.

Les services de déchiffrement sont gratuits uniquement pour les utilisateurs des produits commerciaux Dr.Web. Pour obtenir l'utilitaire, il faut avoir une licence commerciale Dr.Web pour Android, Dr.Web Security Space ou Dr.Web Antivirus, qui comprend les services de support technique.

Pour assurer une protection en temps réel de votre appareil mobile contre leTrojan Android.Locker.2.originet les autres menaces ciblant Android, achetez la version complète de Dr.Web pour Android.

![[VK]](http://st.drweb.com/static/new-www/social/no_radius/vkontakte.png)

![[Twitter]](http://st.drweb.com/static/new-www/social/no_radius/twitter.png)

![[facebook]](http://st.drweb.com/static/new-www/social/no_radius/facebook.png)

Votre avis nous intéresse

Pour poser une question sur une news aux administrateurs du site, mettez @admin au début de votre commentaire. Si vous postez une question à l'attention de l'auteur d'un commentaire, mettez le symbole @.avant son nom.

Other comments