Revenir vers la liste d'actualités

Le 26 septembre 2012

Le backdoor multi-composants BlackEnergy a été utilisé pour créer un botnet très important. Lors des périodes de pic de son activité, presque 18 milliards de messages par jour ont pu être comptabilisés. Grâce aux efforts de nombreuses entreprises de sécurité informatique, plusieurs serveurs distants du botnet ont été désactivés en juillet 2012. Ceci a considérablement diminué le trafic du spam dans le monde. Mais d’autres serveurs moins importants permettaient à BlackEnergy de continuer à agir. Visiblement, les propriétaires du botnet veulent restaurer sa puissance initiale en lançant une nouvelle version du trojan.

La nouvelle modification du trojan a été ajoutée aux bases virales Dr.Web sous le nom BackDoor.BlackEnergy.18, elle se propage via des messages électroniques avec un fichier Microsoft Word en pièce jointe. Les messages sont particuliers car ils sont envoyés sur les adresses des institutions d'Etat ukrainiennes, comme le Ministère des Affaires étrangères ou l’Ambassade d’Ukraine aux Etats-Unis.

Sur l’image ci-dessus, nous pouvons voir que les malfaiteurs profitent du film suscitant une vive polémique dans le monde, « Innocence of muslims », en le mettant en objet du message.

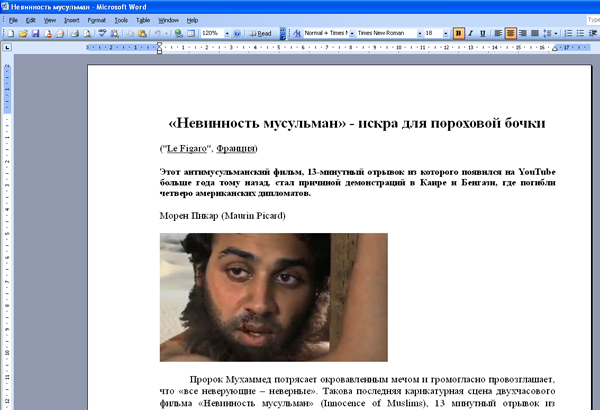

Le fichier joint est détecté par le logiciel Dr.Web comme Exploit.CVE2012-0158.14, il contient un code malveillant lui permettant de profiter d’une vulnérabilité d’un des composants ActiveX. Ce composant est utilisé par MS Word et certaines autres applications de Microsoft pour Windows. Au moment du lancement de la pièce jointe, deux fichiers sauvegardent leurs copies dans un dossier temporaire, les noms de ces fichiers sont: « WinWord.exe» et «Невинность мусульман.doc» (le nom en russe signifie: Innocence of Muslims). Le premier fichier est un dropper du trojan BackDoor.BlackEnergy.18 et il sert à installer le driver du trojan dans le système.

Le deuxième fichier, qui en fait est un simple fichier Microsoft Word qui donne les infos que l'utilisateur « souhaitait » voir, s’ouvre après le lancement du dropper.

Les backdoor BackDoor.BlackEnergy sont des trojans possédant des modules, c'est-à-dire qu’ils fonctionnent grâce à des plugins téléchargés à part. La nouvelle modification n’est pas différente des autres. Le trojan utilise un fichier de configuration au format xml, reçu depuis le serveur distant 194.28.172.58. Grâce à ce fichier BackDoor.BlackEnergy.18 peut installer les modules suivants:

| Nom | Version | Date de compilation | Utilisation |

|---|---|---|---|

| ps | 14 | 04.09.2012 | voler les mots de passes pour les applications internet répandues : navigateurs, boîte de messagerie etc. |

| fs | 24 | 16.09.2011 | traitement des fichiers et collecte des infos sur le PC |

| ss | 9 | 17.04.2012 | Création de captures d'écran et de vidéos |

| upd | 4 | 03.03.2012 | Mise à jour du trojan |

| vsnet_l | 3 | 06.09.2012 | Accès au PC grâce au service de bureau distant |

En plus des modules pour Windows, des plugins représentant les fichiers exécutables ELF- fonctionnant sous Linux avec les processeurs Intel 32-bits ont été détectés :

| Nom | Version | Utilisation |

|---|---|---|

| fs_lin | 1 | Traitement des fichiers (obtenir une liste des fichiers et des dossiers) |

| up_lin | 1 | Mise à jour du trojan |

| weap_lin | 1 | Attaque DDoS |

Il est à noter que les plugins pour Linux sont dits de la première version du trojan et qu’il n'y a pas d'informations sur les serveurs distants. Il est possible que le fait que ces plugins se soient retrouvés dans un trojan pour Windows soit une erreur des pirates. Les spécialistes Doctor Web supposent que la version pour Linux se propage avec un dropper supplémentaire.

Le trojan ne représente pas de menace pour les utilisateurs du logiciel Dr.Web, les signatures nécessaires ont été ajoutées aux bases Dr.Web.

![[VK]](http://st.drweb.com/static/new-www/social/no_radius/vkontakte.png)

![[Twitter]](http://st.drweb.com/static/new-www/social/no_radius/twitter.png)

![[facebook]](http://st.drweb.com/static/new-www/social/no_radius/facebook.png)

Votre avis nous intéresse

Pour poser une question sur une news aux administrateurs du site, mettez @admin au début de votre commentaire. Si vous postez une question à l'attention de l'auteur d'un commentaire, mettez le symbole @.avant son nom.

Other comments