Revenir vers la liste d'actualités

Le 15 janvier 2013

Une fois le trojan BackDoor.Finder lancé, il crée une copie de lui-même dans le dossier %APPDATA% de l’utilisateur en cours et modifie la branche du registre relative à l'autodémarrage des applications. Ensuite, le trojan s'intègre dans les processus des navigateurs Microsoft Internet Explorer, Mozilla Firefox, Maxtron, Chrome, Safari, Mozilla, Opera, Netscape ou Avant, il intercepte les fonctions WSPSend, WSPRecv et WSPCloseSocket.

Puis il génère jusqu’à 20 noms de serveurs et transmet une demande codée. Si l’utilisateur lance une recherche depuis google.com, bing.com, yahoo.com, ask.com, search.aol.com, search.icq.com, search.xxx, www.wiki.com, www.alexa.com ou yandex.com , ces recherches sont transmises au serveur et le trojan reçoit une liste d'adresses sur lesquelles il doit rediriger l'utilisateur. A la place des résultats de recherche attendus, l'utilisateur verra les sites malveillants proposés par le trojan.

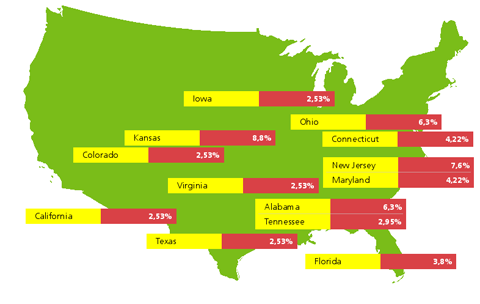

Les spécialistes Doctor Web ont réussi à comprendre l'algorithme de génération des noms des serveurs distants utilisés par BackDoor.Finder, ils ont crée plusieurs serveurs distants afin de collecter les informations statistiques. Ce programme est surtout répandu aux Etats-Unis, notamment dans l'Etat du Kansas, au New Jersey ainsi qu’en Ohio et Alabama. Le nombre le moins important de PC infectés par BackDoor.Finder se trouvent en Utah et au Michigan.

Le programme malveillant a été ajouté aux bases virales Dr.Web et ne menacent plus nos utilisateurs.

![[VK]](http://st.drweb.com/static/new-www/social/no_radius/vkontakte.png)

![[Twitter]](http://st.drweb.com/static/new-www/social/no_radius/twitter.png)

![[facebook]](http://st.drweb.com/static/new-www/social/no_radius/facebook.png)

Votre avis nous intéresse

Pour poser une question sur une news aux administrateurs du site, mettez @admin au début de votre commentaire. Si vous postez une question à l'attention de l'auteur d'un commentaire, mettez le symbole @.avant son nom.

Other comments