Doctor Web a détecté des Trojans dans le firmware d’appareils Android

Top des actualités Doctor Web | Real-time threat news | Hot news | Menaces ciblant les appareils mobiles | Toutes les actualités | Alertes virales

le 12 décembre 2016

L'un de ces chevaux de Troie, qui a reçu le nom Android.DownLoader.473.origin se trouve dans le firmware d'un certain nombre de modèles d’appareils Android fonctionnant sur la plateforme MTK. Au moment de la publication, ce Trojan a été détecté dans 26 modèles de Smartphones, dont :

- MegaFon Login 4 LTE

- Irbis TZ85

- Irbis TX97

- Irbis TZ43

- Bravis NB85

- Bravis NB105

- SUPRA M72KG

- SUPRA M729G

- SUPRA V2N10

- Pixus Touch 7.85 3G

- Itell K3300

- General Satellite GS700

- Digma Plane 9.7 3G

- Nomi C07000

- Prestigio MultiPad Wize 3021 3G

- Prestigio MultiPad PMT5001 3G

- Optima 10.1 3G TT1040MG

- Marshal ME-711

- 7 MID

- Explay Imperium 8

- Perfeo 9032_3G

- Ritmix RMD-1121

- Oysters T72HM 3G

- Irbis tz70

- Irbis tz56

- Jeka JK103

Cependant, le nombre de modèles de Smartphones contaminés peut s'avérer beaucoup plus important.

Android.DownLoader.473.origin est un Trojan downloader qui démarre chaque fois que l'appareil infecté est allumé. Le malware surveille l'activité du module Wi-Fi et dès la détection d'une connexion réseau, il se connecte au serveur de contrôle depuis lequel il reçoit un fichier de configuration contenant des tâches à exécuter. Ce fichier contient des informations sur l'application que le Trojan doit télécharger. Après le téléchargement de l'application indiquée, Android.DownLoader.473.origin l'installe discrètement.

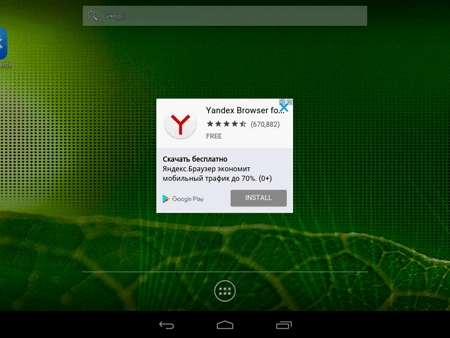

En fait, sur commande des pirates, le Trojan peut télécharger n'importe quel logiciel. Des programmes inoffensifs comme des malveillants. Par exemple, Android.DownLoader.473.origin distribue activement l'application publicitaire H5GameCenter ajoutée à la base de données virales Dr.Web comme Adware.AdBox.1.origin. Après son installation, elle affiche au-dessus de tous les programmes en cours d'exécution l’image d'une petite boîte impossible à retirer de l'écran. Cette image est en fait un raccourci, si l'utilisateur clique dessus, Adware.AdBox.1.origin ouvre le catalogue de logiciel qui y est embarqué. De plus, ce programme indésirable affiche des bannières publicitaires.

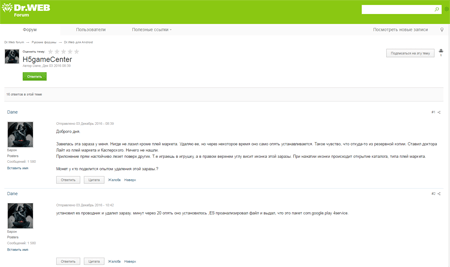

Dans divers forums, les propriétaires d'appareils Android soulignent que peu de temps après la suppression, l'application H5GameCenter s'installe à nouveau dans le système et l'image de la boîte s'affiche par-dessus tous les programmes. Cela se produit parce qu’Android.DownLoader.473.origin télécharge de nouveau et réinstalle Adware.AdBox.1.origin s’il a été suppriméde l'appareil.

Un autre Trojan détecté dans le firmware des appareils Android a reçu le nom Android.Sprovider.7. Il a été détecté dans les Smartphones Lenovo A319 et Lenovo A6000. Ce programme malveillant est intégré à l'application Rambla qui donne accès au catalogue de logiciels pour Android ayant le même nom.

Les fonctionnalités principales d' Android.Sprovider.7 sont concentrées dans un module séparé (qui est détecté par Dr.Web comme Android.Sprovider.12.origin), qui se trouve, sous forme cryptée, dans les ressources de l'application principale. Chaque fois que l'utilisateur réveille l'appareil du mode verrouillage de l'écran, le Trojan vérifie le fonctionnement de ce composant. Si le composant est inactif, Android.Sprovider.7 l'extrait de ses ressources et le lance. Le module Android.Sprovider.12.origin dispose d'un large éventail de fonctions. Par exemple, il peut :

- télécharger un fichier apk et essayer de l'installer de manière standard en demandant une permission de l'utilisateur,

- lancer l'application installée,

- ouvrir dans le navigateur un lien spécifié par les pirates,

- appeler un numéro indiqué en utilisant une application standard,

- lancer l'application système standard dans laquelle un numéro indiqué est déjà composé,

- afficher des publicités par-dessus toutes les autres applications,

- afficher des publicités dans la barre de notification,

- créer un raccourci sur l'écran d'accueil,

- mettre à jour le module malveillant principal.

Comme vous le savez, lorsque les pirates gonflent les compteurs liés à l'installation des applis, lorsqu'ils augmentent leur cotes de popularité, et les diffusent, ils gagnent de l'argent. Par conséquent, les logiciels malveillants Android.DownLoader.473.origin et Android.Sprovider.7 ont été placés dans le firmware des appareils mobiles par la faute des sous-traitants ayant participé à la création des images de l'OS.

Doctor Web a alerté les fabricants respectifs de Smartphones contaminés. Il est recommandé aux propriétaires des appareils concernés de contacter le service de support technique des fabricants pour obtenir une mise à jour pouvant corriger le problème.

Les produits antivirus Dr.Web pour Android détectent avec succès toutes les versions connues des Trojans Android.DownLoader.473.origin et Android.Sprovider.7. Ainsi, nos utilisateurs sont en mesure de vérifier si leur firmware n' a pas été infecté.