Revenir vers la liste d'actualités

Le 13 janvier 2017

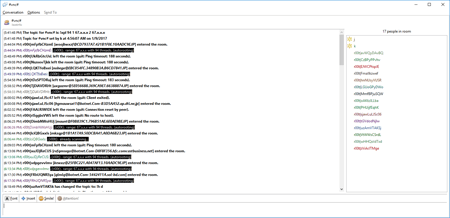

Le ver, nommé BackDoor.Ragebot.45 reçoit des commandes en utilisant le protocole d'échange de messages texte IRC (Internet Relay Chat). Pour cela, il se connecte à un canal de discussion via lequel les malfaiteurs lui donnent des directives.

Après avoir contaminé un ordinateur sous Windows, BackDoor.Ragebot.45 lance sur cet ordinateur le serveur FTP et l'utilise pour télécharger sur le PC attaqué sa propre copie. Puis il scanne les sous-réseaux disponibles à la recherche des ordinateurs ayant le port 5900 ouvert qui est utilisé pour établir une connexion en utilisant le système d'accès distant au bureau, Virtual Network Computing (VNC). Une fois une machine « compatible » détectée, BackDoor.Ragebot.45 tente d'obtenir un accès non autorisé en utilisant le dictionnaire, par force brute.

Si le piratage a réussi, le ver ouvre une connexion VNC à l'ordinateur distant et envoie les signaux des frappes clavier, qui lui permettent de lancer l'interprétateur de commandes CMD. Là, il exécute le code permettant de télécharger sa propre copie via FTP. Il se propage ainsi automatiquement.

Une autre caractéristique de BackDoor.Ragebot.45 est la recherche et la contamination des archives RAR se trouvant sur des supports amovibles. Après avoir trouvé une archive RAR, le ver y place sa copie ayant le nom setup.exe, installer.exe, self-installer.exe ou self-extractor.exe. Pour infecter l'ordinateur, l'utilisateur doit lui-même exécuter le fichier extrait de l'archive.

A part cela, le ver place sa copie dans le dossier du client ICQ et dans les dossiers d'autres programmes destinés à installer les connexions P2P. Après avoir reçu une commande appropriée des pirates, BackDoor.Ragebot.45 recherche dans le système des chevaux de Troie et termine leurs processus puis supprime leurs fichiers exécutables. Il est doté de listes blanches spécifiques contenant les noms des fichiers à ignorer (dans la plupart des cas, ce sont les fichiers système Windows), il permet donc à ces fichiers de fonctionner sur la machine contaminée.

Des échantillons de l'une des anciennes versions de BackDoor.Ragebot.45 ont été trouvés en libre accès. On peut supposer que, grâce à cela, le malware sera propagé activement dans l'avenir. Dr.Web Antivirus détecte et supprime BackDoor.Ragebot.45, c'est pourquoi ce Trojan ne représente aucun danger pour nos utilisateurs.

![[VK]](http://st.drweb.com/static/new-www/social/no_radius/vkontakte.png)

![[Twitter]](http://st.drweb.com/static/new-www/social/no_radius/twitter.png)

![[facebook]](http://st.drweb.com/static/new-www/social/no_radius/facebook.png)

Votre avis nous intéresse

Pour poser une question sur une news aux administrateurs du site, mettez @admin au début de votre commentaire. Si vous postez une question à l'attention de l'auteur d'un commentaire, mettez le symbole @.avant son nom.

Other comments