Revenir vers la liste d'actualités

Le 12 septembre 2017

Le logiciel malveillant Linux.ProxyM, a fait l’objet d’un premier article au mois de juin 2017. Rappelons que ce Trojan lance sur un appareil contaminé un serveur proxy SOCKS et qu’il est capable de détecter des " honeypots ". Après s'être connecté à son serveur de contrôle et avoir reçu sa confirmation, Linux.ProxyM télécharge de ce serveur les adresses de deux hôtes : depuis le premier hôte, il reçoit une liste des noms d'utilisateur et des mots de passe, l'autre est nécessaire pour le fonctionnement du serveur proxy SOCKS. Il existe des builds de ce Trojan pour les appareils ayant l'architecture x86, MIPS, MIPSEL, PowerPC, Superh, ARM, Motorola 68000 et SPARC. En d’autres termes, il peut fonctionner sur pratiquement n’importe quel appareil Linux, y compris les routeurs, boîtiers décodeurs et autres équipements.

Les analystes de Doctor Web ont révélé que les pirates utilisent Linux ProxyM pour envoyer du spam. Le serveur de contrôle envoie vers un appareil contaminé une commande qui contient l'adresse SMTP du serveur, le nom d'utilisateur et le mot de passe pour accéder au serveur, une liste d'adresses email et un modèle du message à envoyer. Ces messages affichent des publicités pour des sites pour adultes. Le message typique envoyé en utilisant les périphériques contaminés par le malware a le contenu suivant :

Subject: Kendra asked if you like hipster girls

A new girl is waiting to meet you.

And she is a hottie!

Go here to see if you want to date this hottie

(Copy and paste the link to your browser)

http://whi*******today.com/

check out sexy dating profiles

There are a LOT of hotties waiting to meet you if we are being honest!

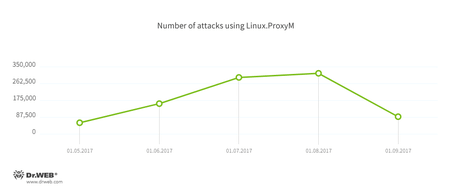

Selon les statistiques de Doctor Web, chaque périphérique infecté par Linux ProxyM envoie en moyenne 400 emails par 24 heures. L'évolution de l'intensité des attaques menées par le malware et enregistrée par les analystes de Doctor Web est présentée dans l'illustration ci-dessous.

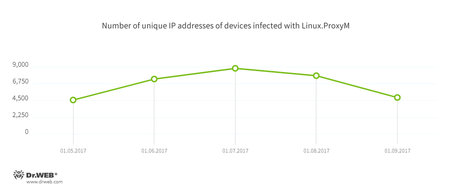

Le nombre d’adresses IP uniques relatives aux appareils infectés est illustré dans le diagramme suivant. Il est à noter que l'illustration affiche uniquement le nombre de bots observés par les analystes de Doctor Web, le nombre réel d'appareil contaminés pouvant être supérieur.

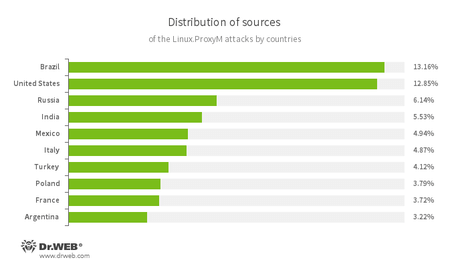

L’illustration suivante montre les origines géographiques des attaques utilisant Linux.ProxyM depuis les 30 derniers jours.

On peut supposer que l’éventail des fonctions exécutées par les Trojans Linux va s’étoffer à l’avenir. " L'Internet des objets " attire depuis longtemps l'attention des auteurs de virus, l'envergure de la propagation de programmes malveillants ciblant Linux qui sont capables de contaminer des appareils sous différentes architectures le prouve.

![[VK]](http://st.drweb.com/static/new-www/social/no_radius/vkontakte.png)

![[Twitter]](http://st.drweb.com/static/new-www/social/no_radius/twitter.png)

![[facebook]](http://st.drweb.com/static/new-www/social/no_radius/facebook.png)

Votre avis nous intéresse

Pour poser une question sur une news aux administrateurs du site, mettez @admin au début de votre commentaire. Si vous postez une question à l'attention de l'auteur d'un commentaire, mettez le symbole @.avant son nom.

Other comments