Revenir vers la liste d'actualités

Le 8 février 2018

Ce Trojan ciblant Android et conçu pour l'extraction de crypto-monnaie Monero est capable de contaminer d'autres appareils sans aucune intervention de l'utilisateur. Il contamine les appareils ayant le port 5555 ouvert, port utilisé par l'interface Android Debug Bridge (ADB). Outre les téléviseurs intelligents, les Smartphones, tablettes, tuners, récepteurs, lecteurs et routeurs peuvent être infectés, le malware touchant en général les disposifs utilisant le débogage via le réseau. Les ordinateurs Raspberry Pi 3 avec l'OS Android installé sont également vulnérables.

Le Trojan se propage de la manière suivante : depuis un appareil contaminé, l'application droidbot.apk et les fichiers ayant les noms nohup, sss et bot.dat sont installés sur l’hôte attaqué. Puis le fichier sss démarre à l'aide de l'utilitaire nohaup et exécute des fonctions de daemon. Ensuite, il extrait du fichier bot.dat d’autres composants du Trojan dont le fichier de configuration au format JSON, des applications miners (pour les version d'OS 32x et 64x) et un exemplaire du Trojan droidbot. Une fois lancé, droidbot génère une adresse IP de manière aléatoire, de façon bouclée et permanente, et tente de se connecter au port 5555. Si la tentative réussit, le Trojan essaie de contaminer un appareil détecté en utilisant l'interface du déboggueur ADB. Dans un flux séparé, Android.CoinMine.15 lance une application miner destinée à extraire de la crypto-monnaie Monero (XMR). Contaminé par des programmes malveillants de ce type, l'appareil peut réduire considérablement ses performances, il chauffe et consomme rapidement la batterie.

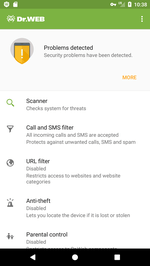

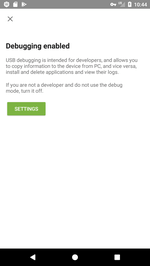

Dans l'OS Android, le débogueur ADB est désactivé par défaut, mais certains éditeurs le laissent activé. De plus, ADB peut être activé par l'utilisateur, ce mode de débogage étant souvent utilisé par les programmeurs. Selon les statistiques recuillies par Dr.Web pour Android, le débogueur Android Debug Bridge est activé sur 8% des appareils protégés par notre antivirus. Comte tenu du fait que ce paramètre peut être envisagé comme une menace potentielle, le contrôleur de sécurité Dr.Web avertit l'utilisateur et lui propose de le désactiver.

Les experts de Doctor Web recommandent à tous les propriétaires d'appareils Android d'effectuer une analyse de l'OS à la recherche des paramètres pouvant créer un risque. Pour ce faire, sur notre site ou sur Google Play, vous pouvez acheter Dr.Web Security Space pour Android, qui comprend ce Contrôleur de sécurité. Si l'option de débogage via USB est activée et non utilisée sur votre appareil, il serait mieux de la désactiver. Les produits antivirus Dr.Web pour Android détectent et éradiquent le Trojan Android.CoinMine.15, c'est pourquoi il ne représente pas de danger pour nos utilisateurs.

#Android #mining #crypto-monnaie

Votre Android a besoin d'être protégé

Utilisez Dr.Web

- Le premier antivirus russe pour Android

- Plus de 135 millions de téléchargements sur Google Play !

- Gratuit pour les utilisateurs de produits Dr.Web pour les particuliers

![[VK]](http://st.drweb.com/static/new-www/social/no_radius/vkontakte.png)

![[Twitter]](http://st.drweb.com/static/new-www/social/no_radius/twitter.png)

![[facebook]](http://st.drweb.com/static/new-www/social/no_radius/facebook.png)

Votre avis nous intéresse

Pour poser une question sur une news aux administrateurs du site, mettez @admin au début de votre commentaire. Si vous postez une question à l'attention de l'auteur d'un commentaire, mettez le symbole @.avant son nom.

Other comments