Revenir vers la liste d'actualités

le 16 avril 2018

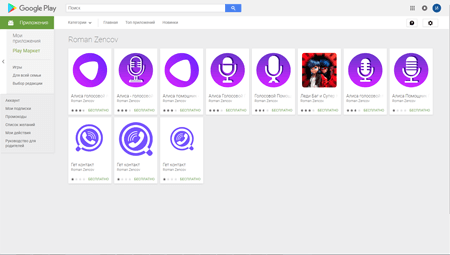

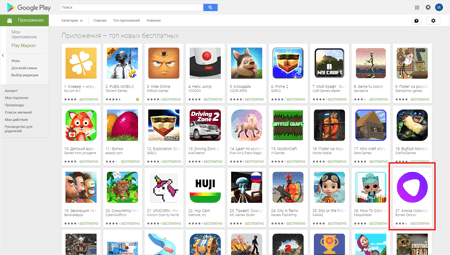

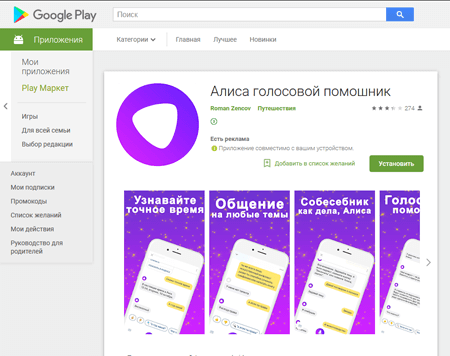

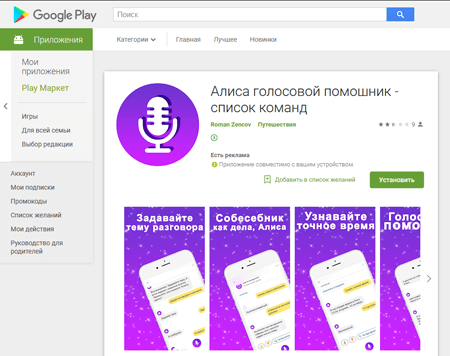

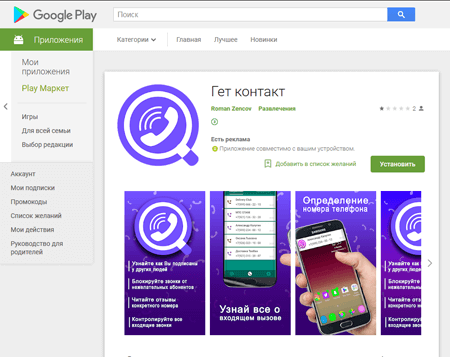

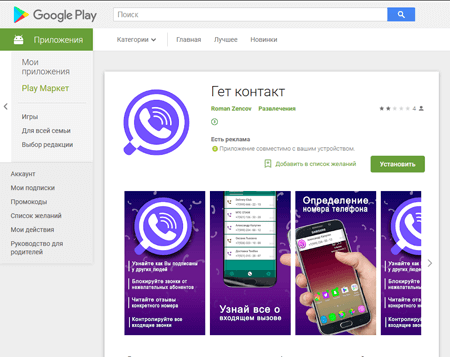

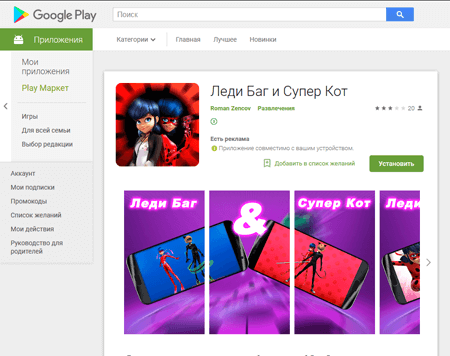

Les malfaiteurs ont diffusé Android.Click.245.origin au nom du développeur Roman Zencov et ont dissimulé le Trojan derrière des applis populaires contrefaites. Parmi les applications en question, une appli contrefaite du jeu Miraculous Ladybug & Cat Noir qui, par ailleurs, n'a pas encore été publié pour la plateforme Android, une fausse appli GetContact ainsi qu’une contrefaçon de l'assistant vocal Alisa intégré aux applications Yandex qui n'est pas encore disponible en téléchargement en tant qu’application séparée. Un des Trojans faisait partie du top 30 des nouvelles applis sur Google Play.

Doctor Web a signalé à Google la présence d'Android.Click.245.origin, qui a été éliminé du catalogue. Au total, ces fausses applications ont été installées par plus de 20 000 utilisateurs. Ces programmes n'ont aucune fonction utile. Leur but principal est de télécharger des pages web sur commande des pirates.

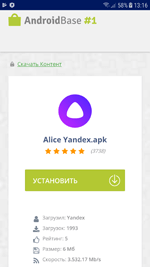

Après son lancement, Android.Click.245.origin se connecte au serveur de contrôle et attend qu’il lui envoie des tâches. En fonction de l'adresse IP de l'appareil contaminé connecté au réseau, le Trojan reçoit un lien vers un site à télécharger. Le malware suit le lien reçu et affiche la page souhaitée par les criminels à l’aide de WebView. Si l'appareil mobile est connecté à Internet via Wi-FI, l'utilisateur est invité à installer une application en pressant sur un bouton. Par exemple, si une victime potentielle lance une application qui est un faux assistant vocal Alisa, elle peut être invitée à télécharger un fichier nommé " Alice Yandex.apk ".

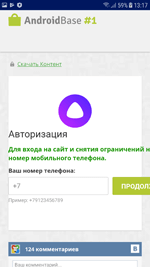

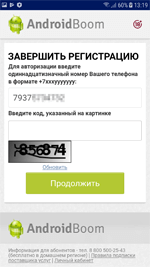

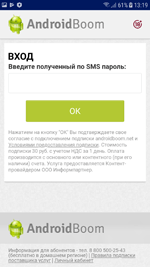

Lors de la tentative de télécharger le fichier, il est demandé à l'utilisateur d'entrer son numéro de portable pour une authentification ou pour confirmer le téléchargement. Une fois le numéro saisi, un code de vérification est envoyé à l'utilisateur afin qu'il l'entre sur le site pour " terminer le téléchargement ". Mais la victime ne reçoit aucun programme, elle se retrouve abonnée à un service payant.

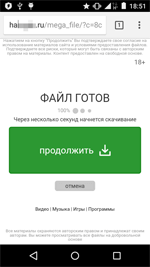

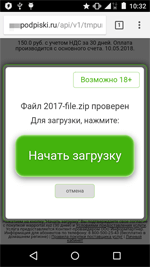

Si l'appareil est connecté à Internet via une connexion mobile, le site téléchargé par le Trojan effectue une série de redirections puis Android.Click.245.origin ouvre une dernière adresse dans le navigateur Google Chrome. Sur la page téléchargée, l'utilisateur est invité à cliquer sur le bouton " Continuer " pour poursuivre le téléchargement d'un fichier, mais il est en réalité redirigé vers un autre site, depuis lequel le soi-disant téléchargement s’effectue. En fait, après avoir cliqué sur le bouton " Commencer le téléchargement ", la victime s'abonne automatiquement à l'aide de la technologie Wap-Click à un service onéreux avec un paiement quotidien pour son utilisation. Dans ce cas, l'accès aux services ne nécessite aucune saisie de numéro de téléphone ou de code de confirmation depuis un SMS.

Si le Trojan n'a reçu aucune instruction, il affiche sur l'écran des images téléchargées sur Internet.

L’abonnement à des services inutiles et onéreux est un moyen très courant utilisé par les cybercriminels pour gagner de l'argent. L’abonnement à des services premium via le service Wap-Click est surtout dangereux car tout se passe sans informer l'utilisateur de manière explicite. Cette technique est souvent utilisée par les fournisseurs de contenu malhonnêtes.

Pour éviter de perdre de l’argent, les propriétaires de Smartphones et tablettes doivent être plus vigilants lors des visites de sites web et ne pas cliquer sur des liens ou des boutons suspects. Il est également recommandé d’installer des logiciels provenant uniquement d’éditeurs connus et de confiance ainsi qu'utiliser un antivirus.

Pour éviter les abonnements frauduleux, tous les abonnés aux réseaux sociaux en Russie sont invités à activer leur « Compte de contenu » (compte proposé par les opérateurs mobiles et dédié aux paiements liés à des services et applications sur Internet). Ce service est fourni gratuitement par les opérateurs mobiles. Conformément aux modifications apportées à la loi fédérale numéro 126- le compte de contenu est un compte d'abonné destiné à assurer l'utilisation de services premium. Une fois ce compte activé, tout prélèvement lié à un abonnement à un service se fait uniquement de ce compte.

Les produits antivirus Dr.Web pour Android détectent toutes les modifications connues d’Android.Click.245.origin, il ne représente donc aucun danger pour les utilisateurs Dr.Web.

#Android, #Google_Play, #mobile, #abonnement_payant, #fraude

Votre Android a besoin d'être protégé

Utilisez Dr.Web

- Le premier antivirus russe pour Android

- Plus de 135 millions de téléchargements sur Google Play !

- Gratuit pour les utilisateurs de produits Dr.Web pour les particuliers

![[VK]](http://st.drweb.com/static/new-www/social/no_radius/vkontakte.png)

![[Twitter]](http://st.drweb.com/static/new-www/social/no_radius/twitter.png)

![[facebook]](http://st.drweb.com/static/new-www/social/no_radius/facebook.png)

Votre avis nous intéresse

Pour poser une question sur une news aux administrateurs du site, mettez @admin au début de votre commentaire. Si vous postez une question à l'attention de l'auteur d'un commentaire, mettez le symbole @.avant son nom.

Other comments