Le 31 octobre 2018

Au cours du mois d'octobre, les experts ont détecté un Trojan Android capable d'exécuter des scripts reçus d'un serveur distant et écrits en langage C# ainsi que de télécharger et de lancer des modules malveillants. De plus, en octobre, des applications malveillantes ont été détectées sur Google Play.

Les tendances principales du mois d'octobre

- Détection de programmes malveillants sur Google Play

- Détection d'un Trojan Android pouvant recevoir et compiler un code envoyé par les pirates et écrit en C# juste avant son exécution sur des appareils mobiles

Menace " mobile "du mois

En octobre, les experts de Doctor Web ont détecté sur Google Play le Trojan Downloader Android.DownLoader.818.origin diffusé sous couvert d'un client VPN. Le malware téléchargeait un Trojan publicitaire sur les appareils mobiles et tentait de l'installer. Plus tard, les analystes ont révélé des modifications du malware, qui ont été nommées Android.DownLoader.819.origin et Android.DownLoader.828.origin . Les attaquants tentaient de les faire passer pour des jeux.

La particularité de ces Trojans est qu’ils:

- tentent d’obtenir les droits administrateur sur l'appareil mobile pour empêcher leur suppression,

- masquent l'icône de l'application sur l'écran de l’appareil,

- téléchargent et proposent à l’utilisateur d'installer d’autres malwares dissimulés derrière des logiciels système.

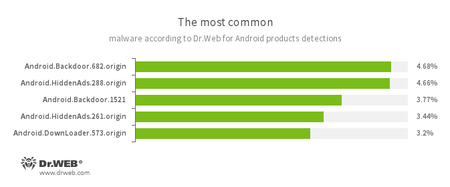

Selon les données fournies par les produits antivirus Dr.Web pour Android

- Android.Backdoor.682.origin

- Android.Backdoor.1521

- Trojans qui exécutent les commandes des pirates et leur permettent de contrôler les appareils mobiles contaminés.

- Android.HiddenAds.261.origin

- Android.HiddenAds.288.origin

- Trojans conçus pour afficher des publicités. Ils sont propagés sous couvert d’applications populaires par d'autres programmes malveillants, qui, dans certains cas, les installent dans le répertoire système à l'insu de l'utilisateur.

- Android.DownLoader.573.origin

- Trojan qui télécharge d'autres logiciels malveillants.

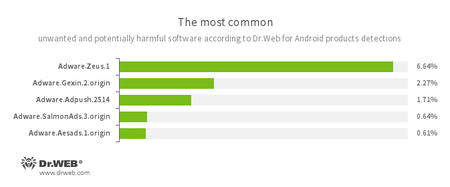

- Adware.Zeus.1

- Adware.Gexin.2.origin

- Adware.Adpush.2514

- Adware.SalmonAds.3.origin

- Adware.Aesads.1.origin

- Modules de programmes indésirables intégrés à des applications Android et conçus pour afficher des publicités sur les mobiles.

Trojans sur Google Play

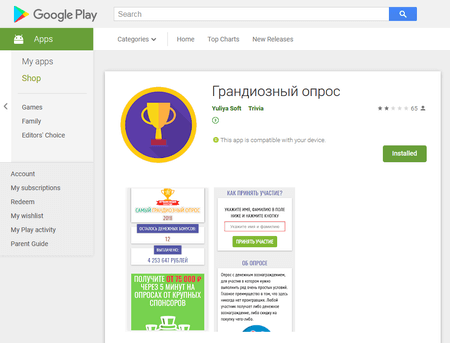

Au début du mois, les analystes de Doctor Web ont détecté le Trojan Android.FakeApp.125 sur Google Play. Il a été diffusé sous couvert d'un programme censé permettre aux utilisateurs de gagner de l’argent en répondant à des questions faciles. En réalité, Android.FakeApp.125 télécharge sur commande et affiche des sites frauduleux à ses victimes potentielles.

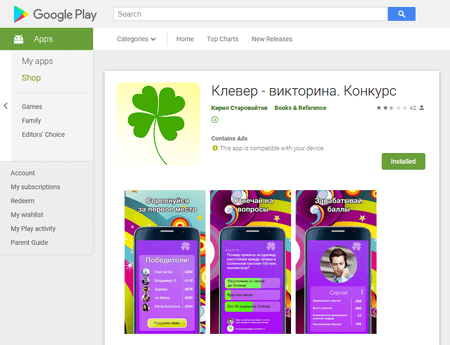

Plus tard, les analystes ont révélé le Trojan Android.Click.245.origin que les pirates tentaient de faire passer pour un jeu populaire, « Trèfle », sur le réseau social « Vkontakte ». Tout comme Android.FakeApp.125, Android.Click.245.origin télécharge des pages de portails Web frauduleux pour les afficher aux utilisateurs.

À la fin du mois d’octobre, les analystes de Doctor Web ont examiné les programmes malveillants Android.RemoteCode.192.origin et Android.RemoteCode.193.origin. Ils étaient masqués derrière 18 applications inoffensives à première vue : des programmes pour scanner des codes barres, des logiciels de navigation, des assistants de téléchargement. Au total, ces applications ont été installées par au moins 160 0000 personnes. Ces chevaux de Troie affichaient de la publicité, ils pouvaient télécharger et exécuter des modules malveillants, ainsi qu’ouvrir des vidéos indiquées par les pirates sur YouTube afin d'augmenter artificiellement leur popularité.

Par ailleurs, la base de données virales Dr.Web s'est enrichie d’entrées pour la détection des malwares Android.DownLoader.3897, Android.DownLoader.826.origin et Android.BankBot.484.origin. Ils téléchargeaient d'autres Trojans Android et tentaient de les installer sur les appareils mobiles.

Autres menaces

Parmi les programmes malveillants ciblant les appareils mobiles, Android.BankBot.1781, malware bancaire possédant une architecture modulaire. Sur commande provenant du serveur de contrôle, il est en mesure de télécharger différents plugins ainsi que de télécharger et d’exécuter des scripts écrits en langage #C. Android.BankBot.1781 vole des informations sur les cartes bancaires, ainsi que des SMS et d'autres informations confidentielles.

Les pirates tentent de diffuser ce types de logiciels via Google Play ainsi qu'en utilisant des sites frauduleux ou piratés. Pour protéger les Smartphones et tablettes Android, nous recommandons aux utilisateurs d’installer les produits antivirus Dr.Web pour Android.

Votre Android a besoin d'être protégé

Utilisez Dr.Web

- Le premier antivirus russe pour Android

- Plus de 135 millions de téléchargements sur Google Play !

- Gratuit pour les utilisateurs de produits Dr.Web pour les particuliers