le 13 avril 2021

En mars, les malwares publicitaires ont été de nouveau parmi les menaces les plus actives. Des programmes malveillants capables de télécharger d'autres logiciels et d'exécuter du code de façon arbitraire ont été également souvent détectés sur les appareils Android.

Parmi les menaces identifiées dans le catalogue Google Play, beaucoup de nouvelles modifications de chevaux de Android.Joker qui abonnaient les internautes à des services payants, ainsi que des applications frauduleuses Android.FakeApp.

LES TENDANCES PRINCIPALES DU MOIS DE MARS

- Propagation de nouvelles menaces via Google Play

- Trojans qui abonnent les internautes à des services payants

- Propagation d’applications frauduleuses

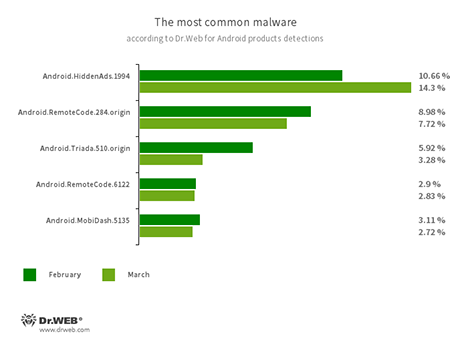

Selon les données fournies par les produits antivirus Dr.Web pour Android

- Android.HiddenAds.1994

- Trojan conçu pour afficher des publicités. Il est propagé sous couvert d’applications populaires par d'autres programmes malveillants, qui, dans certains cas, l'installent dans le répertoire système à l'insu de l'utilisateur.

- Android.RemoteCode.284.origin

- Android.RemoteCode.6122

- Programme malveillant qui télécharge et exécute n'importe quel code. Selon la version, ce logiciel malveillant est en mesure de télécharger différents sites web, cliquer sur des liens et des bannières, abonner les utilisateurs à des services payants et effectuer d'autres actions.

- Android.Triada.510.origin

- Trojans multi-fonctions qui exécutent une variété d'actions malveillantes, Ils pénètrent dans les processus de tous les programmes en cours d'exécution. Quelques modifications de cette famille peuvent être détectées dans le firmware des appareils Android, où les malfaiteurs les insèrent au stade de la fabrication. De plus, certaines modifications peuvent exploiter des vulnérabilités pour accéder aux fichiers protégés du système et des répertoires.

- Android.MobiDash.5135

- Trojan qui affiche des publicités intempestives. C'est un module de programme que des développeurs de logiciels intègrent dans des applications.

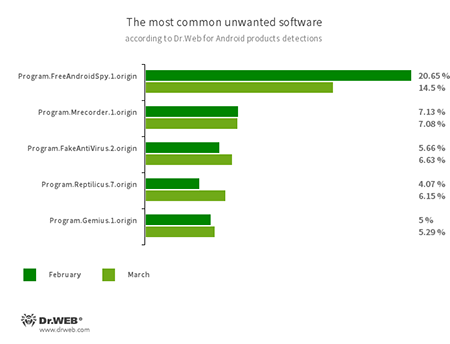

- Program.FreeAndroidSpy.1.origin

- Program.Mrecorder.1.origin

- Program.Reptilicus.7.origin

- Logiciels qui peuvent être utilisés à des fins d'espionnage. Ils sont en mesure de contrôler les coordonnées gps de l'appareil, récolter des données sur les échanges SMS et conversations sur les réseaux sociaux, ils sont également en mesure de copier des documents, photos et vidéos, ainsi que d'écouter les conversations téléphoniques et l'environnement.

- Program.FakeAntiVirus.2.origin

- Programmes publicitaires imitant le fonctionnement des logiciels antivirus. Ces programmes peuvent signaler des menaces inexistantes et tromper les utilisateurs en demandant de payer une version complète.

- Program.Gemius.1.origin

- Сe programme recueille des informations sur les appareils mobiles Android et sur la façon dont ils sont utilisés par leurs propriétaires. En plus d’informations techniques, ce programme récolte des données confidentielles, notamment, les coordonnées GPS enregistrées, les favoris enregistrés dans le navigateur web, l'historique des sites visités ainsi que les adresses web saisies par l'utilisateur.

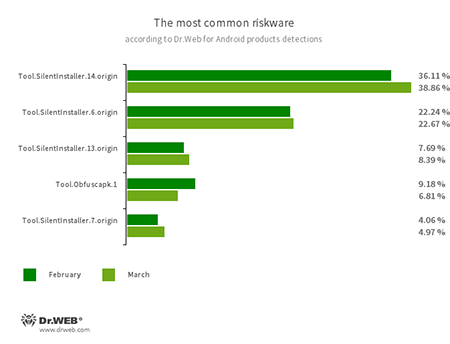

- Tool.SilentInstaller.6.origin

- Tool.SilentInstaller.7.origin

- Tool.SilentInstaller.13.origin

- Tool.SilentInstaller.14.origin

- Plateformes potentiellement dangereuses qui permettent aux applications de lancer des fichiers APK sans les installer. Ils créent un environnement virtuel, qui n'a pas d'impact sur l'OS.

- Tool.Obfuscapk.1

- Applications protégées par l'utilitaire obfuscateur Obfuscapk. Cet utilitaire permet de modifier automatiquement le code source des applications Android afin de l'obscurcir et d'empêcher leur reverse engineering. Les pirates l'utilisent pour protéger leurs logiciels malveillants et d'autres programmes indésirables de la détection par les antivirus.

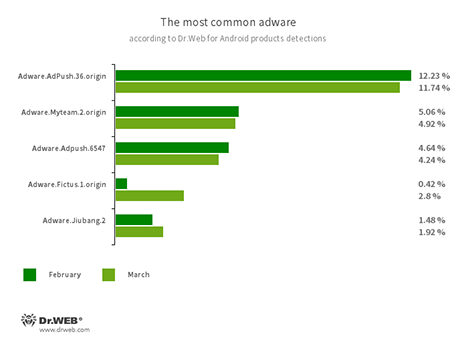

Modules de programmes indésirables intégrés à des applications Android et conçus pour afficher des publicités sur les appareils mobiles. En fonction de la famille et de la modification, ils sont en mesure d'afficher des publicités en mode plein écran en bloquant les fenêtres d'autres applications, d'afficher des notifications, de créer des raccourcis et de télécharger des sites web.

- Adware.Adpush.36.origin

- Adware.Adpush.6547

- Adware.Myteam.2.origin

- Adware.Fictus.1.origin

- Adware.Jiubang.2

Menaces sur Google Play

Au cours du mois de mars, les analystes de Doctor Web ont détecté de nouveaux programmes frauduleux de la famille Android.FakeApp sur Google Play. Parmi eux, de nouvelles versions du cheval de Troie Android.FakeApp.247 qui proposait à ses victimes un accès à des bonus et à des remises sur des produits de marques connues. Par exemple, un Trojan proposait d'obtenir un soi disant bonus pour l'achat de carburant dans des stations essence connues. Pour obtenir ce bonus, les victimes potentielles devaient s'abonner à un service dont le tarif démarrait à 429 roubles par semaine. En réalité, les utilisateurs ne recevaient aucun bonus, le Trojan ne faisait que leur afficher un code barre inutile.

D'autres logiciels malveillants ont été propagés sous forme d'applications inoffensives contrefaites : des guides et des manuels, des applications pour tester la compatibilité des personnes etc. En réalité, ces applications n'avaient pas de fonctionnalités déclarées et une fois lancées, elles se mettaient à télécharger des sites douteux. Ces Trojans ont été ajoutés à la base de données virales Dr.Web comme Android.FakeApp.244, Android.FakeApp.249 et Android.FakeApp.250.

De plus, au cours du mois de mars, les analystes de Doctor Web ont trouvé de nombreux Trojans de la famille Android.Joker qui espionnent les utilisateurs et abonnent les internautes à des services payants, il sont également capables d'exécuter du code arbitraire. Ces Trojans multifonctionnells ont été diffusés sous le couvert d'une application de traduction, d'une application pour l'enregistrement de la voix et la création d’effets audio, ainsi que sous le couvert d'un luncher (programme de gestion de l'écran d'accueil), des fonds d'écran et des éditeurs d'images, d'un utilitaire pour la configuration et la gestion des appareils Android. Ils ont été ajoutés à la base de données virales Dr.Web comme Android.Joker.613, Android.Joker.614, Android.Joker.617, Android.Joker.618, Android.Joker.620, Android.Joker.622, Android.Joker.624, Android.Joker.630 et Android.Joker.632.

Pour protéger vos appareils Android contre les applications malveillantes et indésirables, nous vous recommandons d’installer les produits antivirus Dr.Web pour Android.

Votre Android a besoin d'une protection.

Utilisez Dr.Web

- Premier antivirus russe pour Android

- Plus de 140 millions de téléchargements sur Google Play

- Gratuit pour les utilisateurs des produits Dr.Web pour les particuliers