Doctor Web présente son Rapport viral sur les menaces ayant ciblé les appareils mobiles au cours du mois de juin 2023

Le 06 septembre 2023

En juin, de nouvelles menaces ont été trouvées sur Google Play. Il s'agit notamment de faux logiciels malveillants de la famille Android.FakeApp, ainsi que des Trojans Android.Joker, qui abonnent les internautes à des services payants.

Les principales tendances du mois de juin

- Augmentation de l'activité des Trojans publicitaires Android.HiddenAds

- Diminution de l'activité des Trojans publicitaires Android.MobiDash

- Diminution de l'activité des logiciels espions et des chevaux de Troie bancaires

- Nouvelles menaces sur Google Play.

Selon les données fournies par les produits antivirus Dr.Web pour Android

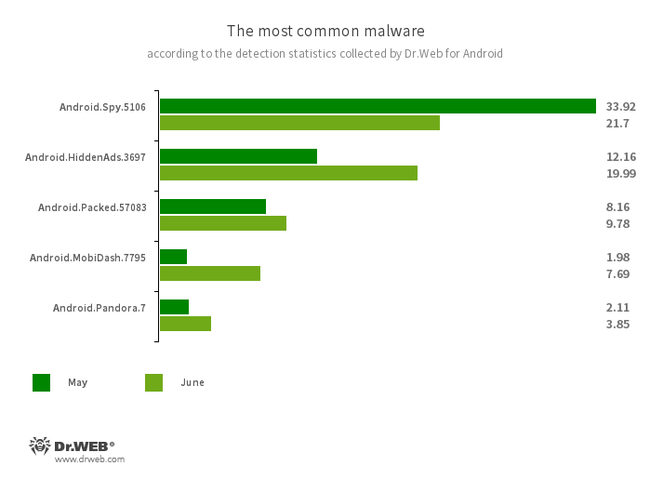

- Android.Spy.5106

- Trojan qui est une version modifiée de versions non officielles de l'application WhatsApp. Ce programme peut voler le contenu des notifications, proposer d'installer des programmes provenant de sources inconnues et, lors de l'utilisation de la messagerie, afficher des boîtes de dialogue avec un contenu personnalisable à distance.

- Android.HiddenAds.3697

- Trojan qui est conçu pour afficher des publicités. Les représentants de cette famille sont diffusés sous couvert d'applications inoffensives et, dans certains cas, sont installés dans le répertoire système par d'autres malwares. Une fois sur les appareils Android, ces chevaux de Troie publicitaires masquent généralement leur présence dans le système, notamment, ils « masquent » l'icône de l'application dans le menu de l'écran d'accueil.

- Android.Packed.57083

- Applications Android protégées par l'outil de compression ApkProtector. Parmi elles, des chevaux de Troie bancaires, des logiciels espions et d'autres logiciels malveillants.

- Android.MobiDash.7795

- Trojan qui affiche des publicités intempestives. C'est un module que des développeurs de logiciels intègrent à des applications.

- Android.Pandora.7

- Applications malveillantes qui téléchargent et installent la porte dérobée Android.Pandora.2. Les attaquants intègrent souvent de tels chargeurs d'amorçage dans des applications de télévision intelligente destinées aux utilisateurs hispanophones.

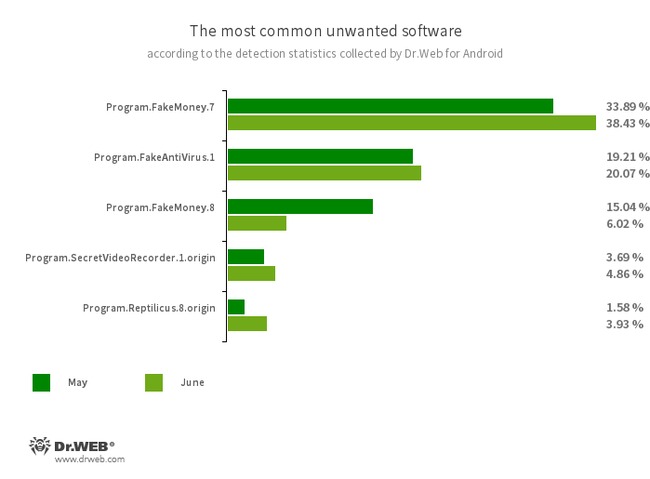

- Program.FakeMoney.7

- Program.FakeMoney.8

- Détection d'applications qui prétendent permettre de gagner de l'argent en effectuant certaines actions ou tâches. Elles imitent l'accumulation de récompenses, alors que pour retirer l'argent « gagné », il est nécessaire d'accumuler un certain montant. Même lorsque les utilisateurs réussissent, ils ne reçoivent rien.

- Program.FakeAntiVirus.1

- Programmes publicitaires imitant le fonctionnement des logiciels antivirus. Ces programmes peuvent signaler des menaces inexistantes et tromper les utilisateurs en demandant de payer une version complète.

- Program.SecretVideoRecorder.1.origin

- Détection de différentes versions de l'application conçue pour la prise de photos et de vidéos en tâche de fond via les caméras embarquées des appareils Android. Cette appli peut fonctionner discrètement en permettant de désactiver les notifications sur l'activation de l'enregistrement ainsi que modifier l'icône et la description de l'application. Cette fonctionnalité rend ce programme potentiellement dangereux.

- Program.Reptilicus.8.origin

- Application qui est capable de surveiller les propriétaires d'appareils Android. Elle est capable de surveiller les cordonnées de l'appareil, de collecter des données sur la correspondance via SMS et les conversations sur les réseaux sociaux, d'écouter les appels téléphoniques et l'environnement, de créer des captures d'écran, de suivre les informations saisies sur le clavier, de copier des fichiers à partir de l'appareil et d'effectuer d'autres actions.

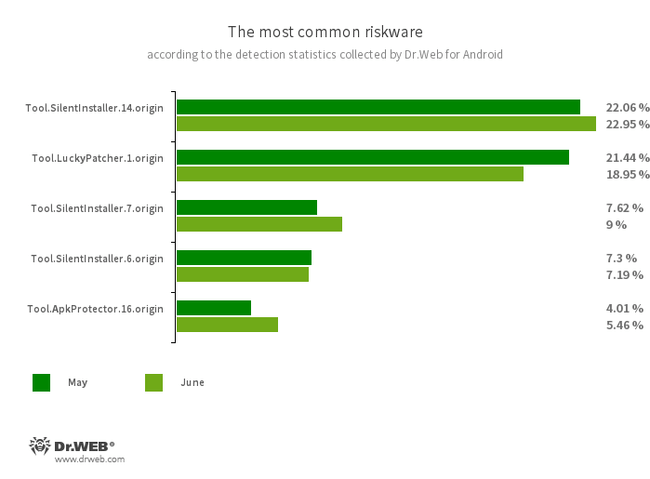

- Tool.SilentInstaller.14.origin

- Tool.SilentInstaller.7.origin

- Tool.SilentInstaller.6.origin

- Plateformes potentiellement dangereuses qui permettent aux applications de lancer des fichiers APK sans les installer. Ils créent un environnement virtuel, qui n'a pas d'impact sur l'OS.

- Tool.LuckyPatcher.1.origin

- Utilitaire qui permet de modifier les applications Android installées (créer des correctifs pour elles) afin de changer la logique de leur fonctionnement ou de contourner certaines restrictions. Notamment, avec son aide, les utilisateurs peuvent essayer de désactiver la vérification de l'accès root dans les programmes bancaires ou obtenir des ressources illimitées dans les jeux. Pour créer des correctifs, l'utilitaire télécharge des scripts spécialement préparés sur Internet, que n'importe qui peut créer et ajouter à la base de données commune. La fonctionnalité de ces scripts peut également être malveillante, c'est pourquoi les correctifs créés peuvent constituer un danger potentiel.

- Tool.ApkProtector.16.origin

- Applications Android protégées par l'outil de compression ApkProtector. Ce packer n'est pas malveillant, mais les attaquants peuvent l'utiliser pour créer des chevaux de Troie et des programmes indésirables afin de rendre plus difficile leur détection par les antivirus.

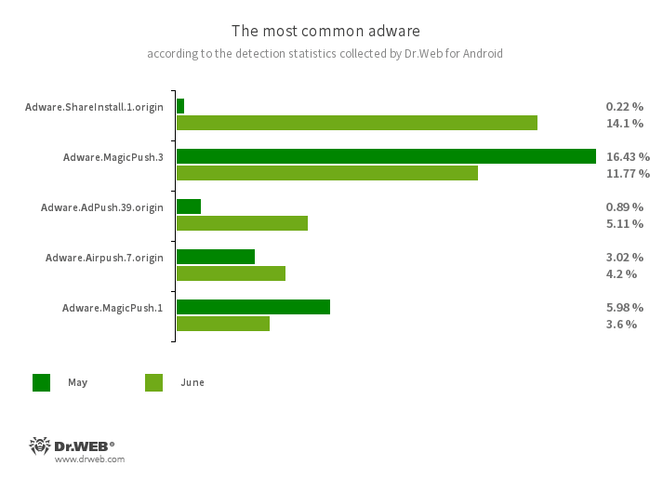

- Adware.ShareInstall.1.origin

- Module publicitaire pouvant être intégré à des applications Android. Il affiche des notifications publicitaires sur l'écran de verrouillage du système d'exploitation Android.

- Adware.MagicPush.3

- Adware.MagicPush.1

- Modules publicitaires intégrés à des applis Android. Ils affichent des bannières pop-up par-dessus l'interface du système d'exploitation lorsque ces programmes ne sont pas utilisés. Ces bannières contiennent des informations trompeuses. Le plus souvent, ils signalent des fichiers suspects prétendument détectés, ou parlent de la nécessité de bloquer le spam ou d'optimiser la consommation d'énergie de l'appareil. Pour ce faire, l'utilisateur est invité à se rendre dans l'application appropriée dans laquelle l'un de ces modules est embarqué. Lors de l'ouverture du programme, l'utilisateur voit une publicité.

- Adware.AdPush.39.origin

- Module publicitaire pouvant être intégré à des applications Android. Il affiche des publicités qui induisent les utilisateurs en erreur. Par exemple, ces notifications peuvent être similaires aux messages du système d'exploitation. De plus, le module collecte un certain nombre de données confidentielles, et est également capable de télécharger d'autres applications et d'initier leur installation.

- Adware.Airpush.7.origin

- Représentant de la famille de modules publicitaires qui sont intégrés à des applications Android et affichent différentes publicités. Selon leur version et modification, il peut s'agir de publicités, de pop-ups ou de bannières. A l'aide de ces modules, les pirates distribuent souvent des malwares en proposant d'installer des applications. De plus, de tels modules transmettent diverses informations confidentielles à un serveur distant.

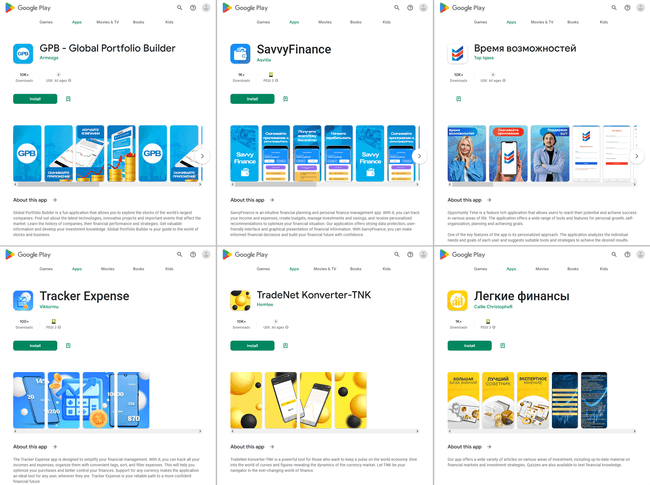

Menaces sur Google Play

Au cours du mois de juin 2023, les analystes de Doctor Web ont trouvé sur Google Play des applications de la famille Android.FakeApp. Certains d'entre elles ont été distribuées sous le couvert de programmes financiers, tels que des livres et manuels de référence, des applis de comptabilité à domicile, des logiciels d'accès aux informations boursières, par exemple, Android.FakeApp.1382, Android.FakeApp.1383, Android.FakeApp.1384, Android.FakeApp.1385, Android.FakeApp.1386, Android.FakeApp.1387 et d'autres. En fait, leur fonction principale est de télécharger des sites frauduleux prétendument liés à des investissements.

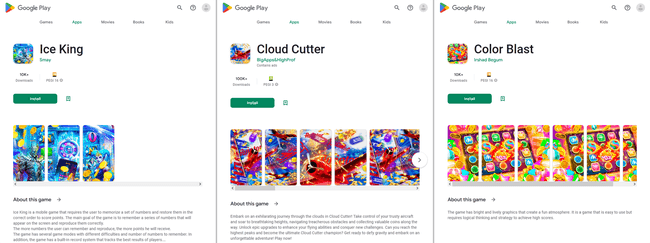

D'autres programmes de ce type ont été distribués sous le couvert de jeux. Par exemple, Android.FakeApp.1390, Android.FakeApp.1396, Android.FakeApp.1400 et Android.FakeApp.1401. Sous certaines conditions, ils ont pu télécharger des sites de casino en ligne.

Voici un exemple du fonctionnement de l'un de ces programmes contrefaits en tant que jeu, ainsi qu'un exemple du site téléchargé par ce programme :

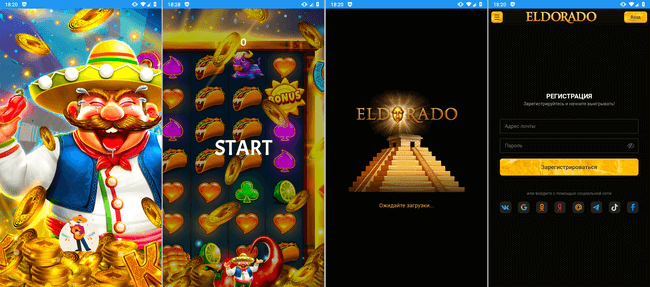

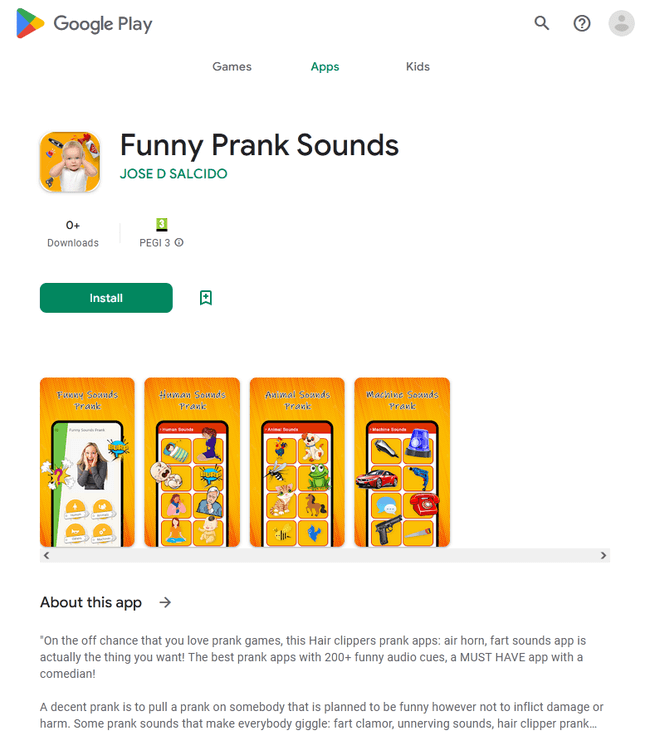

De plus, en juin, des Trojans de la famille Android.Jocker qui abonnent leurs victimes à des services payants ont été détectés sur Google Play. Ils étaient dissimulés derrière les applications Funny Prank Sounds, Beauty 4K Wallpaper et Chat SMS. Selon la classification Dr.Web, ils ont reçu les noms Android.Joker.2143, Android.Joker.2152 et Android.Joker.2154 respectivement.

Pour protéger vos appareils Android contre les applications malveillantes et indésirables, nous vous recommandons d’installer les produits antivirus Dr.Web pour Android.

Votre Android a besoin d'une protection.

Utilisez Dr.Web

- Premier antivirus russe pour Android

- Plus de 140 millions de téléchargements sur Google Play

- Gratuit pour les utilisateurs des produits Dr.Web pour les particuliers