Doctor Web : rapport viral du 1er trimestre 2025

le 27 mars 2025

Les chevaux de Troie les plus fréquemment détectés dans le courrier électronique sont des chevaux de Troie « droppers » et « downloaders », des logiciels publicitaires, des scripts malveillants et des chevaux de Troie conçus pour lancer diverses menaces sur les ordinateurs attaqués.

Les utilisateurs dont les fichiers ont été affectés par des rançongiciels ont été les plus susceptibles de rencontrer les encodeurs Trojan.Encoder.35534, Trojan.Encoder.35209 et Trojan.Encoder.35067.

En janvier, le laboratoire de Doctor Web a révélé une campagne active d'extraction de la crypto-monnaie Monero, organisée à l'aide de nombreux programmes malveillants différents. Pour masquer certains d'entre eux, les attaquants ont utilisé la stéganographie — une technique qui permet de cacher des données parmi d'autres données, par exemple, dans des images.

Dans le même temps, au cours du premier trimestre, nos analystes Internet ont enregistré une augmentation du nombre de sites frauduleux visant à pirater des comptes d'utilisateurs de Telegram.

Dans le segment des menaces mobiles, on constate une augmentation de l'activité des chevaux de Troie publicitaires et de certaines familles de chevaux de Troie bancaires ciblant le système d'exploitation Android. Dans le même temps, les experts de Doctor Web ont détecté de nouvelles applications malveillantes sur Google Play.

Tendances principales du 1er trimestre

- Croissance du nombre de menaces détectées sur les appareils protégés

- Diminution du nombre de menaces uniques impliquées dans les attaques

- Augmentation du nombre de sites d'hameçonnage créés pour voler des comptes Telegram

- Croissance de l'activité d'un certain nombre de familles de chevaux de Troie publicitaires et bancaires ciblant Android

- Apparition de nouveaux programmes malveillants sur Google Play

Données du service de statistiques de Doctor Web

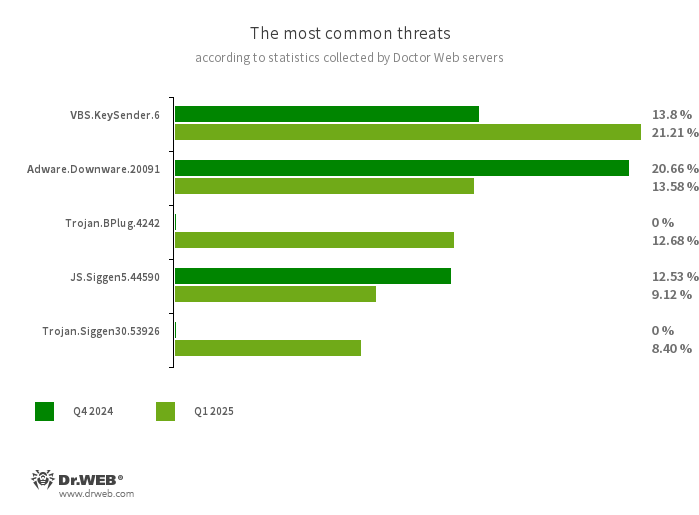

Les menaces les plus répandues au cours du 1er trimestre 2025 :

- VBS.KeySender.6

- Script malveillant qui, dans une boucle infinie, recherche des fenêtres avec les textes suivants : mode extensions, разработчика et розробника et leur envoie un événement de clic sur le bouton Échap, les forçant à fermer.

- Adware.Downware.20091

- Adware souvent utilisé comme outil intermédiaire de téléchargement de programmes pirates.

- Trojan.BPlug.4242

- Composant malveillant de l'extension de navigateur WinSafe. Ce composant est un script JavaScript qui affiche des publicités intrusives dans les navigateurs.

- JS.Siggen5.44590

- Code malveillant ajouté à la bibliothèque publique JavaScript es5-ext-main. Affiche un message spécifique si le package est installé sur un serveur avec le fuseau horaire des villes russes.

- Trojan.Siggen30.53926

- Processus hôte du framework Electron modifié par les pirates, imitant le composant d'application Steam (Steam Client WebHelper) et chargeant la porte dérobée JavaScript.

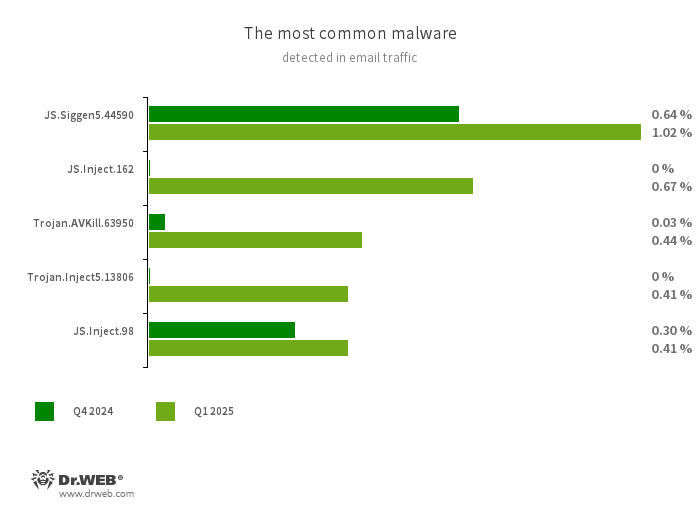

Statistiques relatives aux programmes malveillants détectés dans le trafic e-mail

- JS.Siggen5.44590

- Code malveillant ajouté à la bibliothèque publique JavaScript es5-ext-main. Affiche un message spécifique si le package est installé sur un serveur avec le fuseau horaire des villes russes.

- JS.Inject

- Famille de scripts malveillants écrits en JavaScript. Ils intègrent un script malveillant au code HTML des pages web.

- Trojan.AVKill.63950

- Compte-gouttes qui installe la porte dérobée JS.BackDoor.42 sur les ordinateurs exécutant Windows.

- Trojan.Inject5.13806

- Logiciel malveillant conçu pour les ordinateurs Windows, qui est créé à l'aide du langage de script AutoIt. Il lance plusieurs processus système, dans lesquels il injecte le Trojan espion Trojan.Fbng, que les attaquants peuvent utiliser comme Trojan bancaire.

Rançongiciels

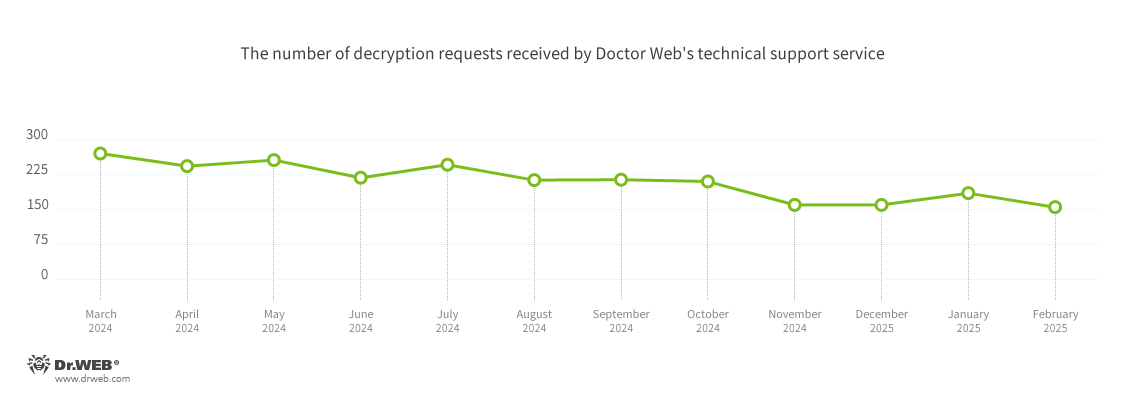

Par rapport au quatrième trimestre 2024, le 1er trimestre 2025 enregistre une baisse du nombre de demandes pour le déchiffrement de fichiers touchés par des rançongiciels de 9,3%.

Dynamique des demandes de décryptage reçues par le support technique de Doctor Web :

Les encodeurs les plus répandus au cours du 1er trimestre 2025 :

- Trojan.Encoder.35534 — 11.8% des demandes

- Trojan.Encoder.35209 — 5.9% des demandes

- Trojan.Encoder. 35067 — 3.5% des demandes

- Trojan.Encoder.38200 — 2.3% des demandes

- Trojan.Encoder.37369 — 1.9% des demandes

Fraudes sur le Web

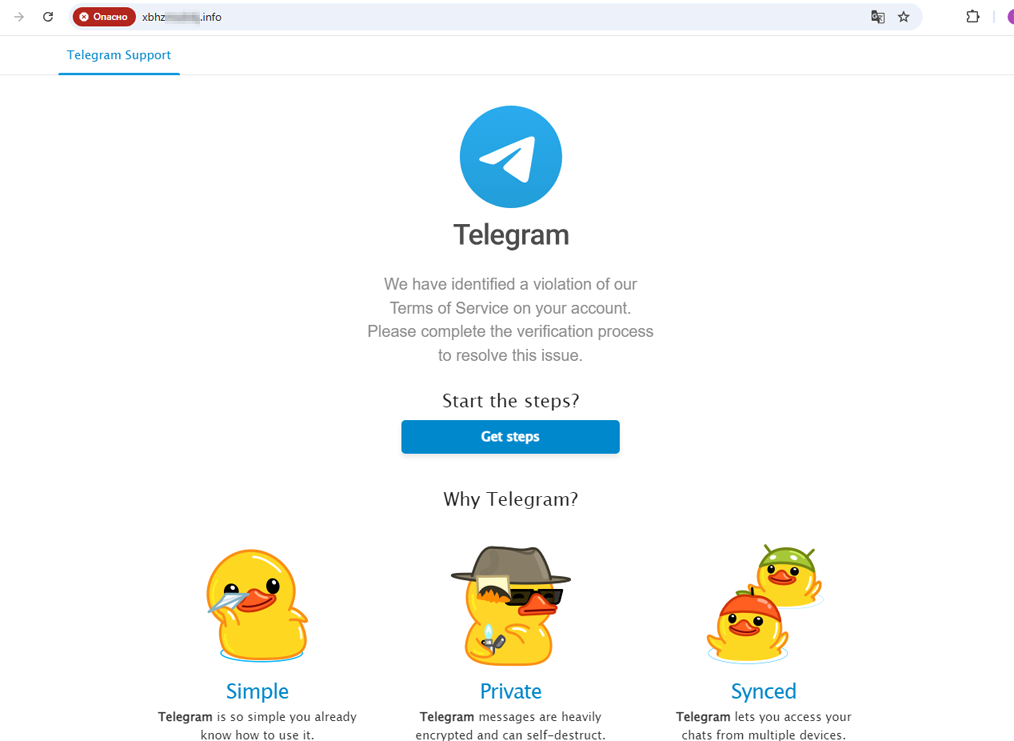

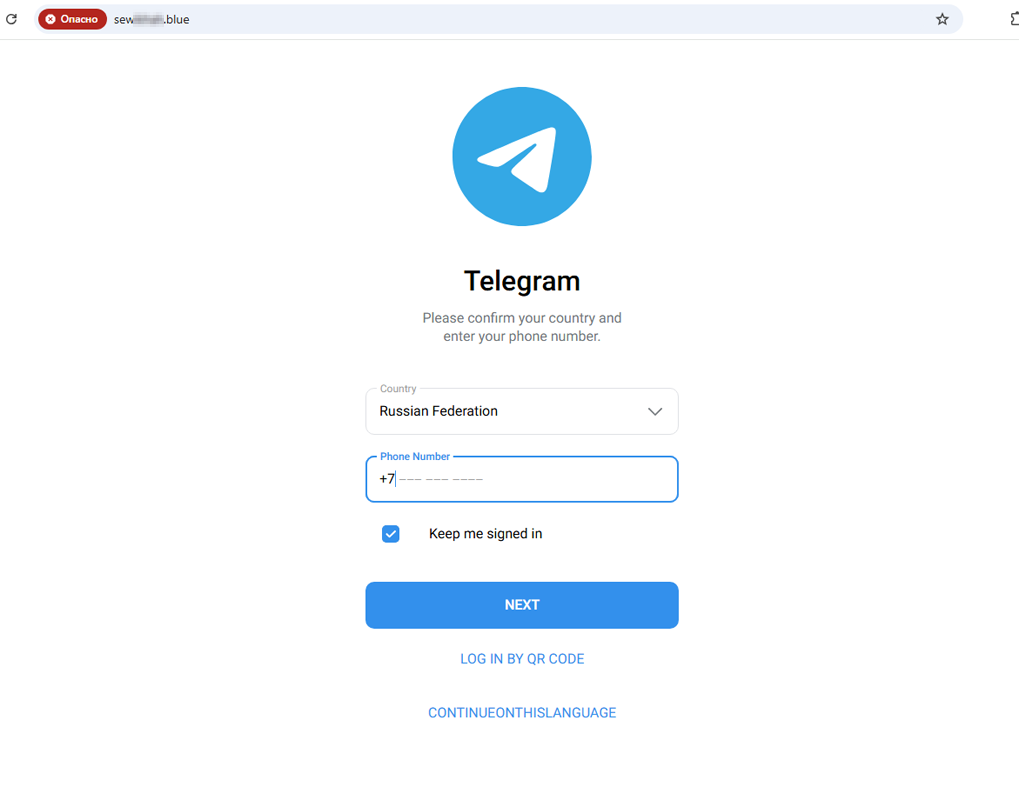

Au premier trimestre 2025, les analystes Internet de Doctor Web ont noté l'émergence de nombreux nouveaux sites d'hameçonnage pour voler des comptes de messagerie Telegram. Parmi les variantes fréquemment rencontrées figuraient de fausses pages d'authentification et des pages de support signalant des problèmes présumés liés à une violation des conditions d'utilisation du service.

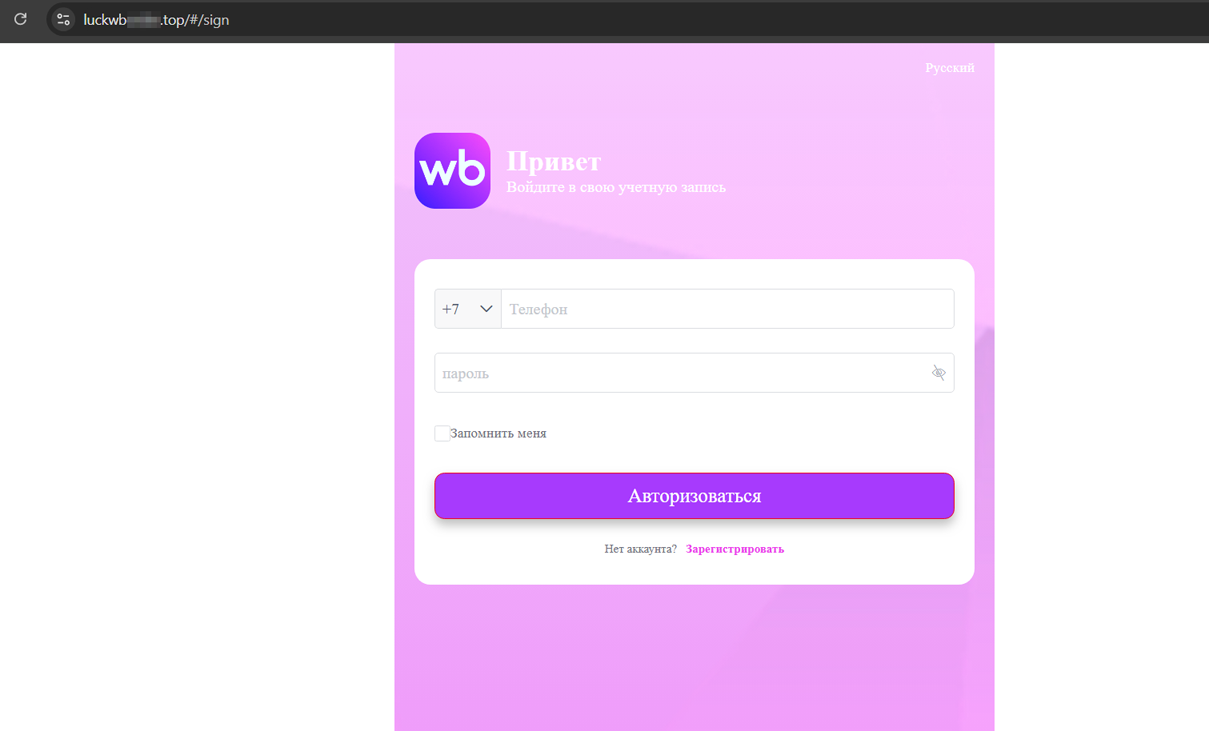

De faux sites Web de boutiques en ligne, où des intrus invitaient des victimes potentielles à se connecter à leur compte, se sont à nouveau répandus.

Formulaire d'authentification d'hameçonnage sur un faux site Web de l'une des boutiques en ligne russes

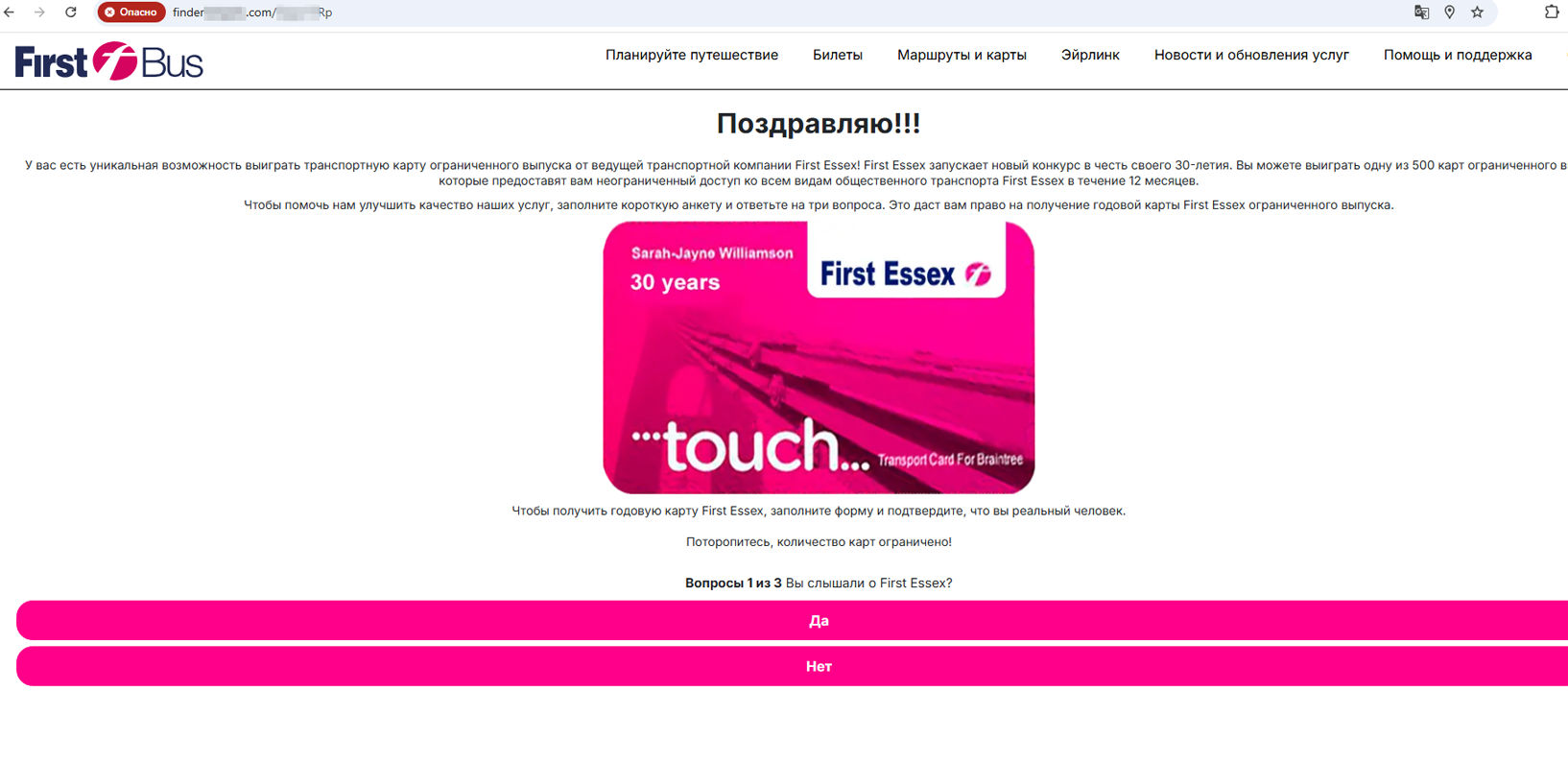

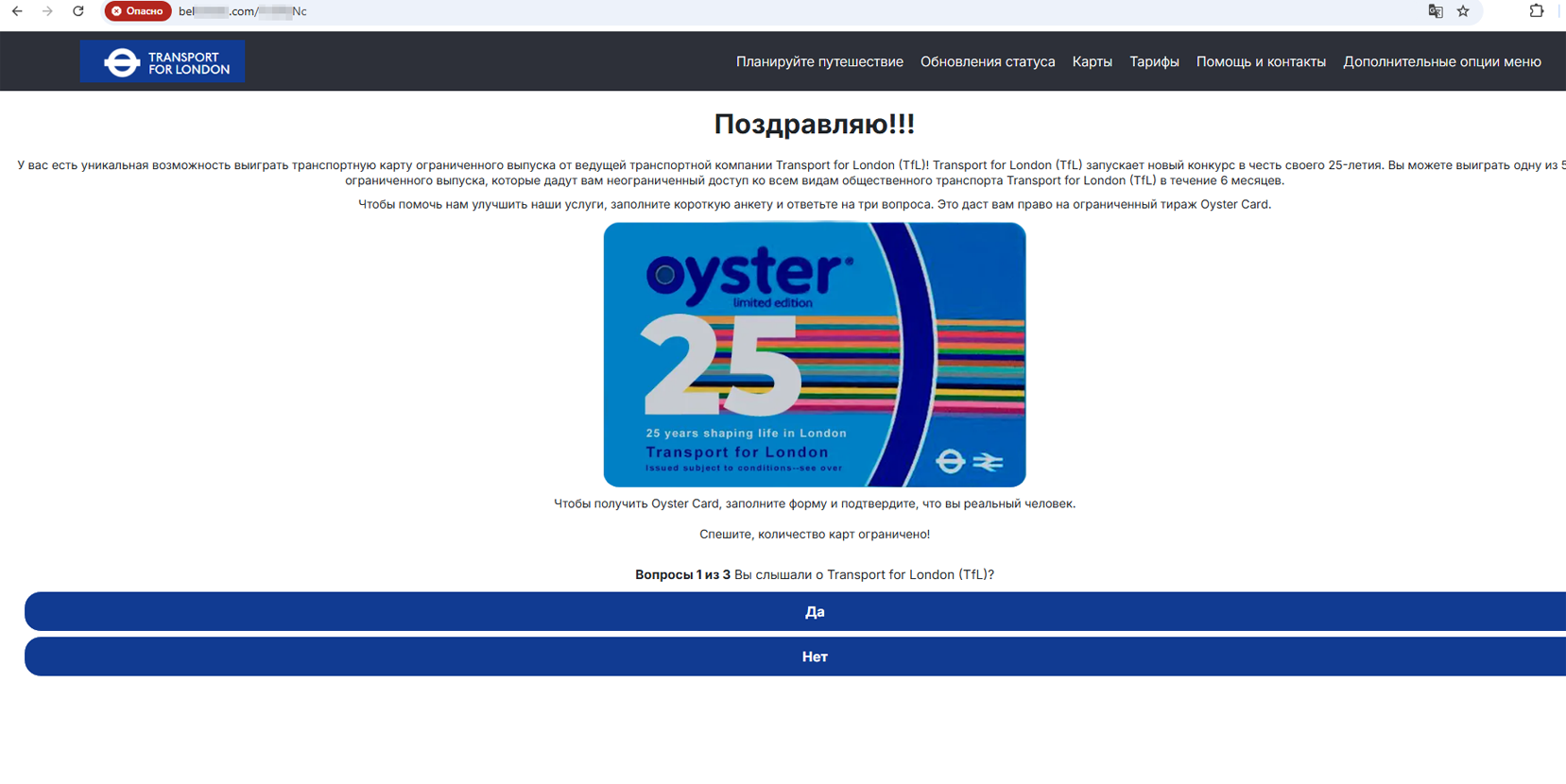

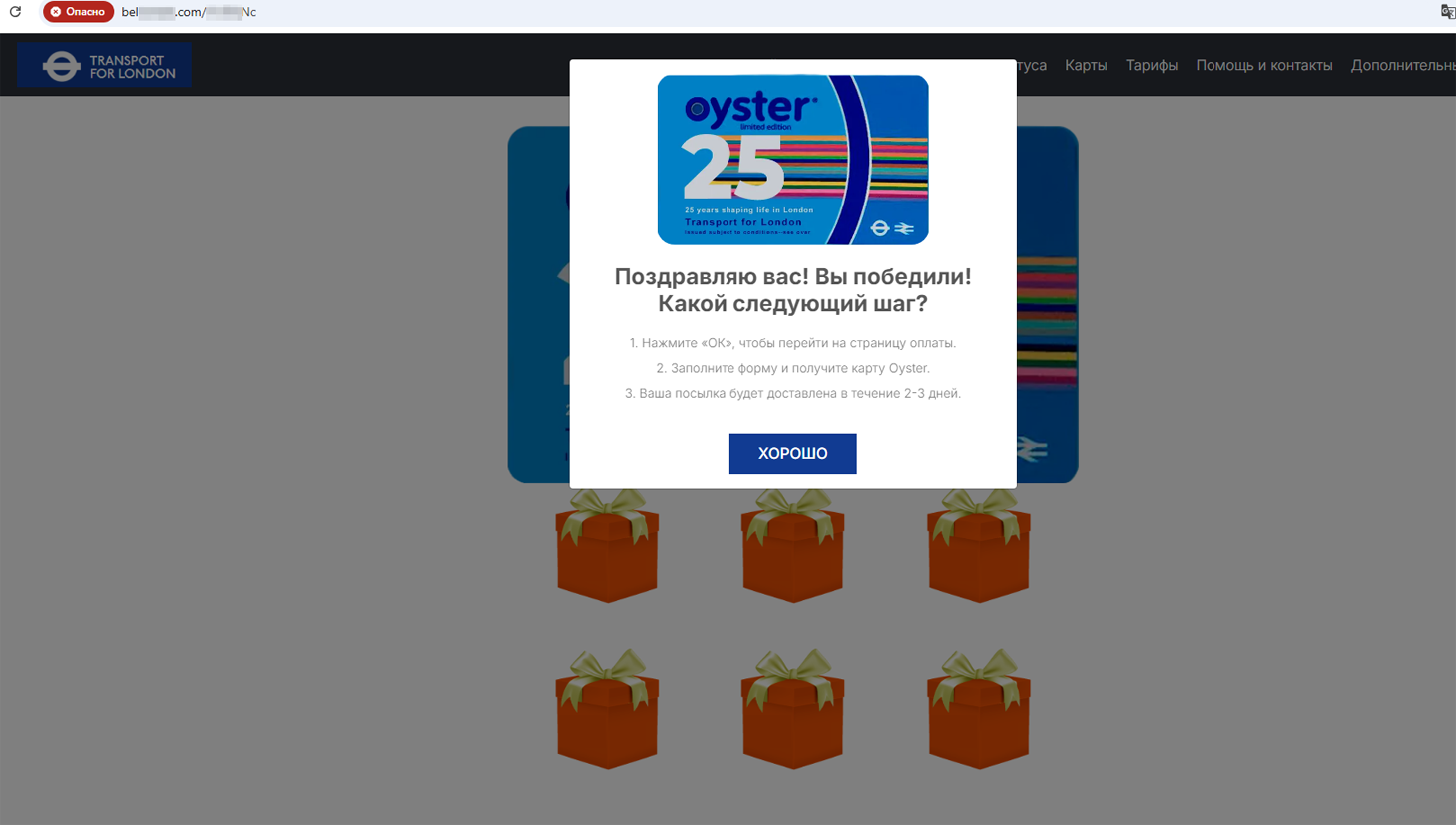

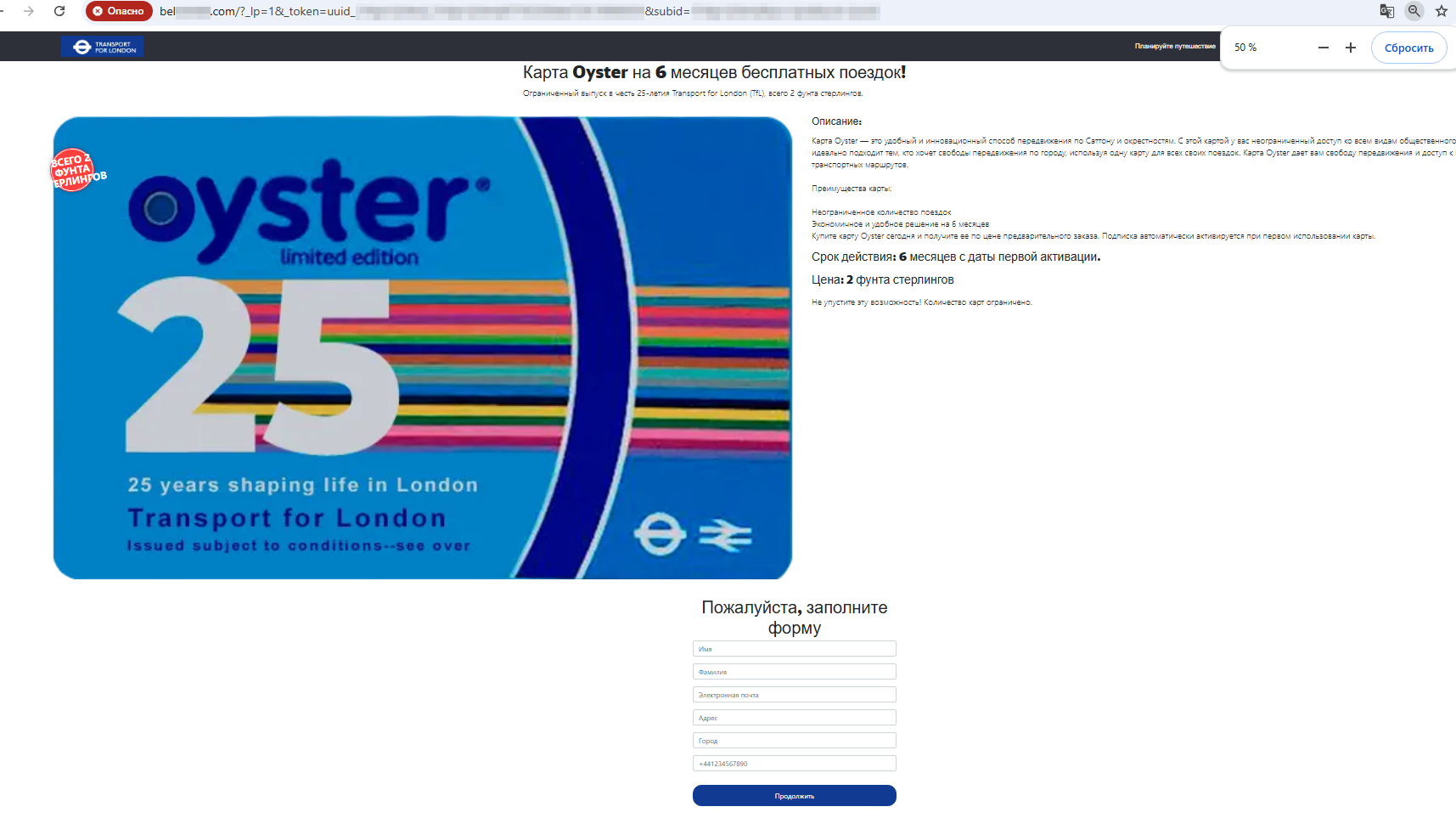

Nos spécialistes ont continué à enregistrer des sites frauduleux avec toutes sortes de « bonnes affaires », telles que l'accès à des revenus faciles ou rapides, la réception de certains cadeaux, la participation à des promotions, etc. Par exemple, l'un des programmes a été conçu pour les résidents du Royaume-Uni. On leur proposait de recevoir des cartes de transport « en édition limitée », à l’occasion de l'anniversaire d'un transporteur, qui offraient une utilisation gratuite des services de transport public pendant une longue période.

Sites frauduleux offrant une chance d'obtenir des cartes de transport « promotionnelles » First Essex et Oyster pour une utilisation gratuite des transports en commun

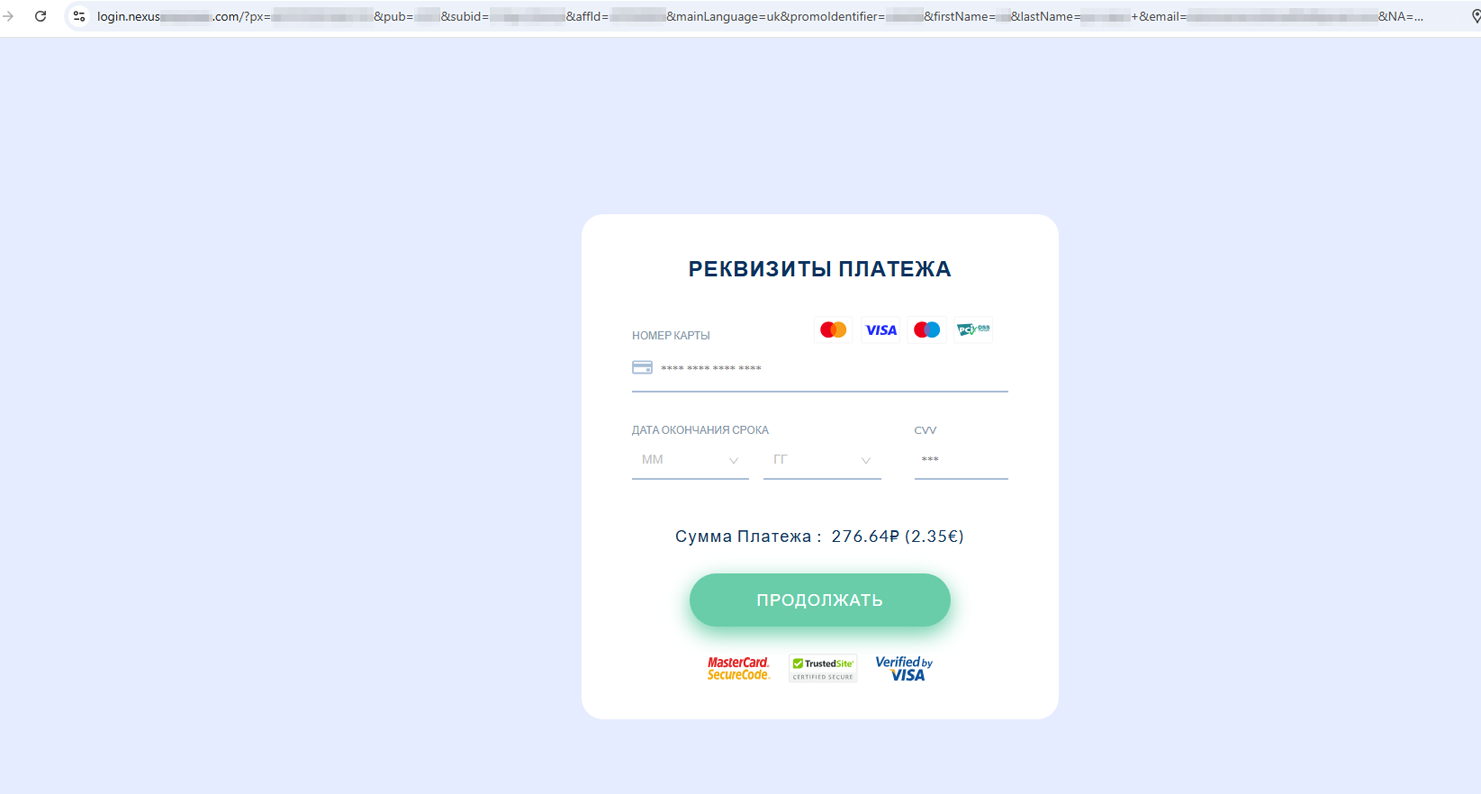

Les utilisateurs devaient répondre à plusieurs questions, puis jouer à un jeu consistant en l’ouverture de boîtes virtuelles avec des cadeaux (le « gain » dans de tels scénarios est défini à l'avance). En cas de réussite au jeu, ils devaient fournir des données personnelles et payer 2 £ pour recevoir la carte promise.

La victime potentielle doit trouver une carte en cliquant sur l'une des boîtes puis doit soumettre ses données personnelles et payer 2 £ pour la recevoir

Formulaire de saisie des coordonnées bancaires pour le paiement d'une carte de transport promotionnelle inexistante

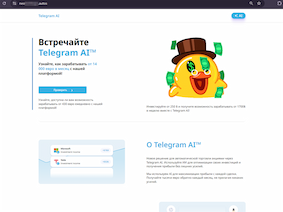

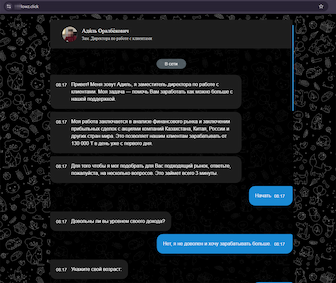

Les attaquants continuent d'attirer des victimes potentielles avec toutes sortes de plateformes de trading avec des algorithmes « uniques », y compris ceux prétendument basés sur des technologies d'intelligence artificielle. Dans le même temps, les fraudeurs utilisent les noms de personnalités célèbres et se cachent derrière de vraies entreprises et services, affirmant qu'ils leur sont associés. L'un des scénarios actuels est la promesse de gagner de l'argent en utilisant certains services spécialisés de Telegram, WhatsApp et d'autres entreprises.

Ainsi, certains sites annoncent toutes sortes de plateformes d'IA, telles que Telegram AI et WHATSAPP AI qui pourraient prétendument rapporter à partir de 14 000 € par mois grâce à l'utilisation d'un « système de trading automatisé » :

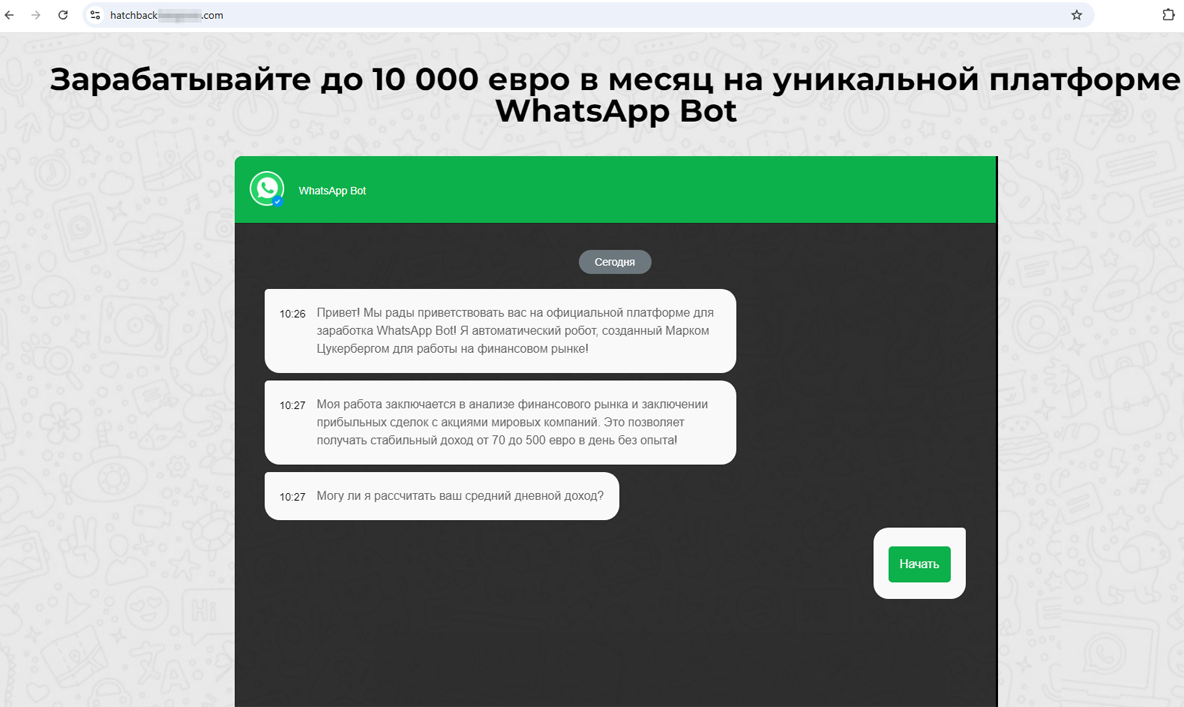

D'autres schémas ont exploité le thème des bots de trading, qui sont souvent présentés comme des outils créés directement par les propriétaires de messageries instantanées. Par exemple, l'un des sites a promis que le « bot de Pavel Durov », Telegram.AI, permettrait de gagner à partir de 2 500 € par mois, et un autre a proposé d'utiliser le WhatsApp Bot, prétendument créé par Mark Zuckerberg, pour obtenir jusqu'à 500 € par jour.

Un autre site frauduleux propose de s'inscrire sur la « plateforme Telegram », qui aurait été lancée directement à partir du navigateur du smartphone, négocie automatiquement des actions de sociétés mondiales et rapporte 10 000 € par mois :

Un site a promis « à chaque habitant d'Europe » un revenu de 5 000 € par mois à l'aide de certains algorithmes WhatsApp basés sur l'intelligence artificielle :

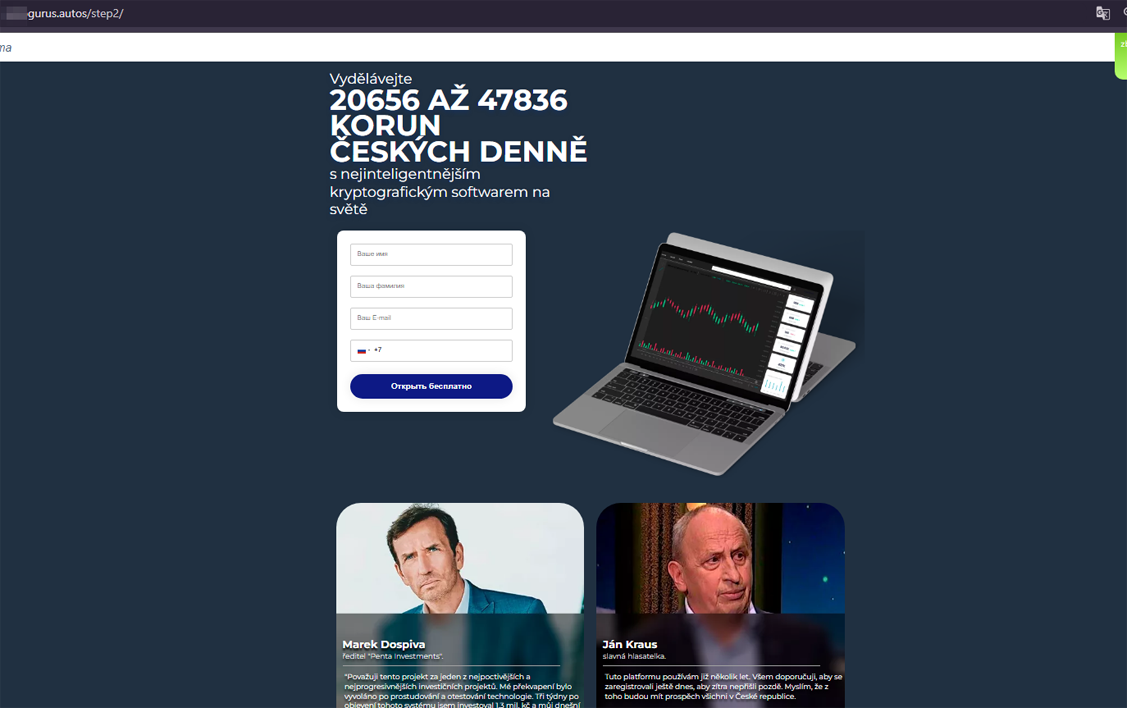

Une variante courante d'un stratagème frauduleux fondé sur un système de trading fictif basé sur l'IA est la plateforme scam " Formule de la richesse ", qui effectuerait prétendument des opérations de trading en une fraction de seconde, grâce à l'analyse d'une énorme quantité de données. Toutes sortes de sites de ce système inexistant proposent aux visiteurs de se familiariser avec la vidéo d’explication et de s'inscrire à une consultation avec le « bureau des solutions anti-crise ». Les fraudeurs s'intéressent principalement aux utilisateurs européens, en particulier tchèques, à qui l'on promet une rentabilité de 1 000 € par jour « à vie ». Un dépôt minimum de 250 € est exigé des victimes potentielles pour accéder au système.

D'autres scénarios similaires restent populaires — par exemple, générer des revenus en utilisant un logiciel spécialisé particulier. Ainsi, l'un des sites a invité les utilisateurs tchèques à gagner des dizaines de milliers de couronnes par jour grâce au « logiciel cryptographique le plus intelligent au monde » :

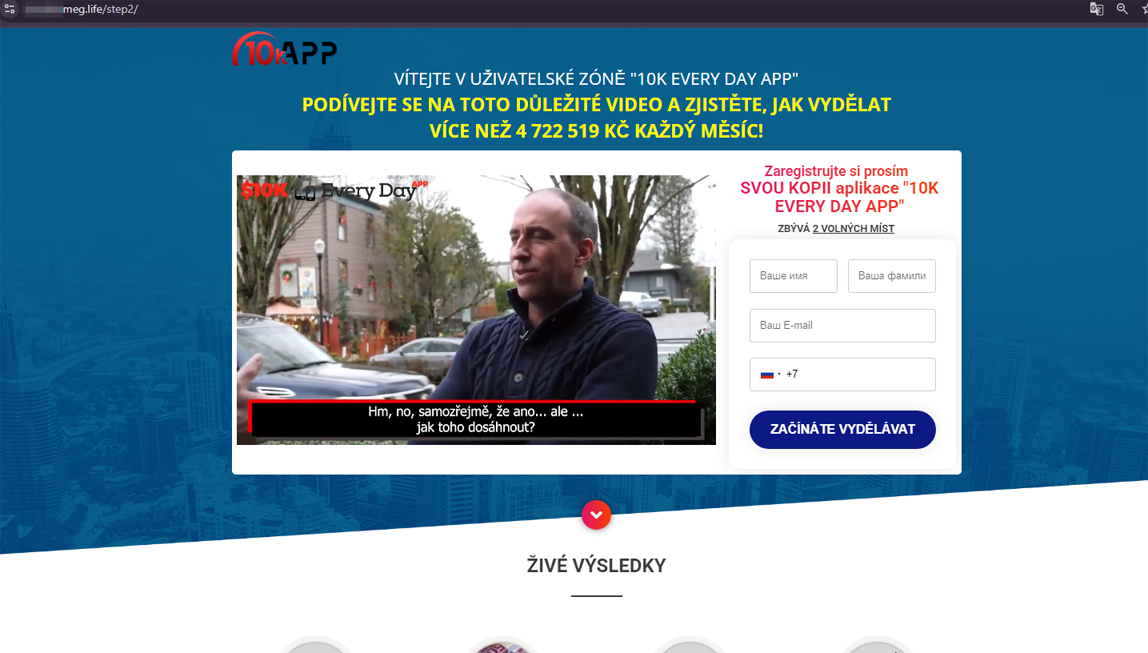

Un autre portail frauduleux promettait de gagner plus de 4,7 millions de couronnes par mois en utilisant un certain logiciel de trading « 10K EVERY DAY APP » :

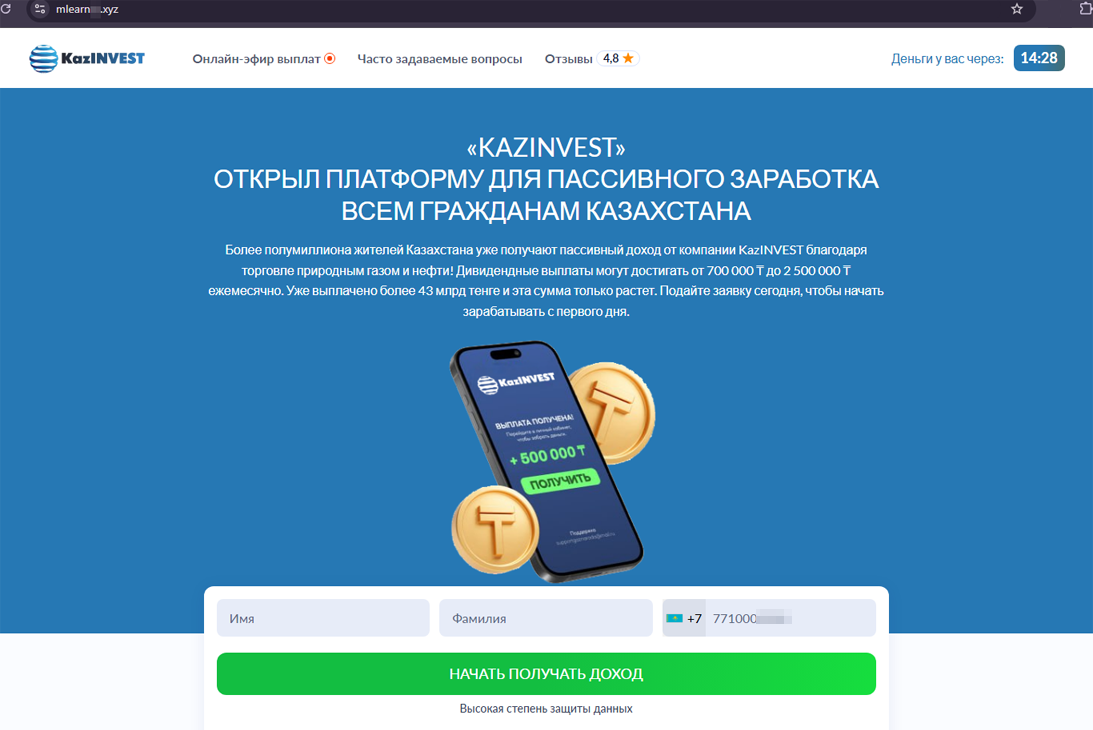

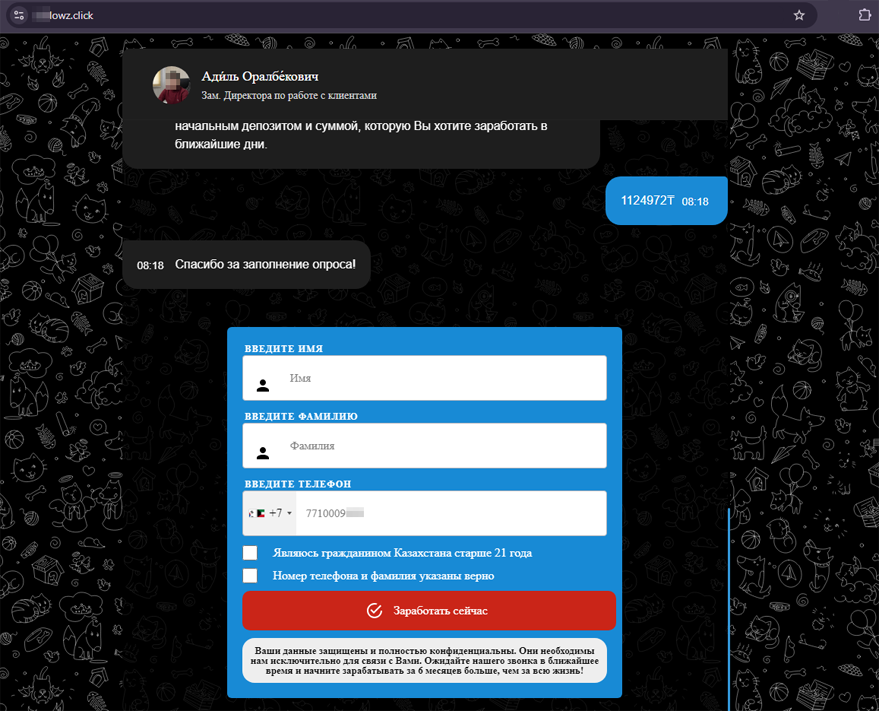

Dans le même temps, les utilisateurs ont continué à rencontrer des sites Web d'investissement fictifs qui ciblent des résidents de différents pays. Par exemple, pour le public du Kazakhstan, les fraudeurs ont préparé une autre plateforme pour des gains passifs par le biais du commerce du pétrole et du gaz :

De nombreux autres sites proposaient de « gagner le plus possible » en négociant des actions du Kazakhstan, de la Russie, de la Chine et d'autres pays :

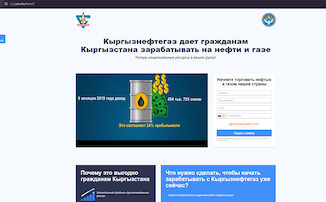

Les résidents de la Russie et du Kirghizistan ont fait face à des sites similaires, promettant des gains sur le commerce du pétrole et du gaz :

Un site proposait aux utilisateurs roumains de rejoindre le projet de gazoduc BRUA avec un gain de 3 000 lei par semaine en tant que revenus passifs :

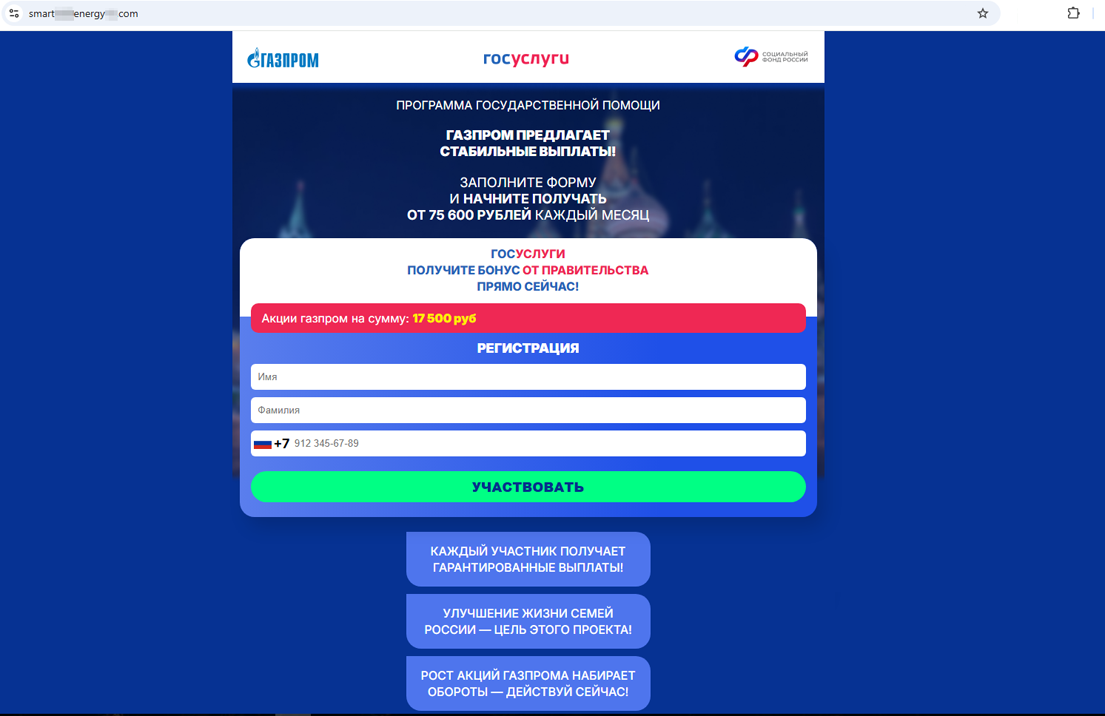

Les sites web promettant une aide gouvernementale sous la forme de prestations, de paiements sociaux, etc. restent actifs. Par exemple, les attaquants ont tenté d'attirer les utilisateurs russes vers un autre faux portail Gosuslugi. Sur l'un de ces sites, il a été proposé d'indiquer des données personnelles prétendument pour la participation au programme de paiement d'une société pétrolière et gazière, ainsi que pour recevoir des primes du gouvernement :

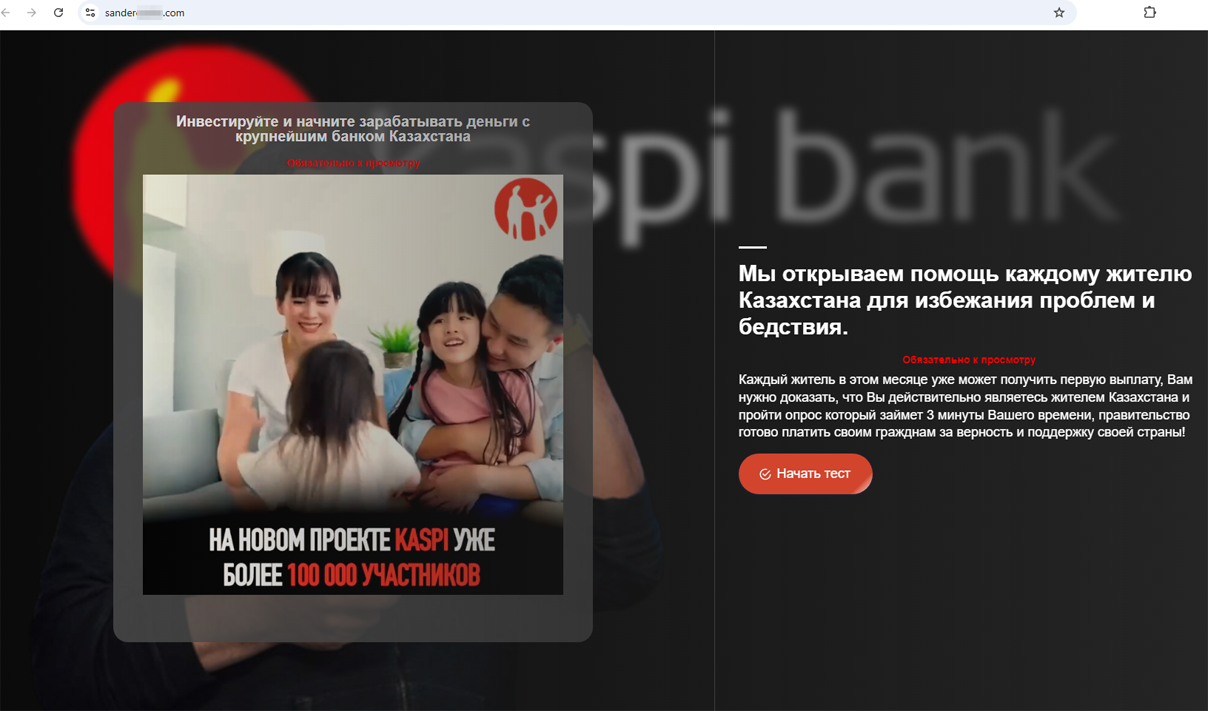

Un autre site frauduleux promettait d'aider chaque résident du Kazakhstan sous forme de paiements en espèces prétendument pour le compte d'une grande banque « pour éviter les problèmes et les catastrophes » :

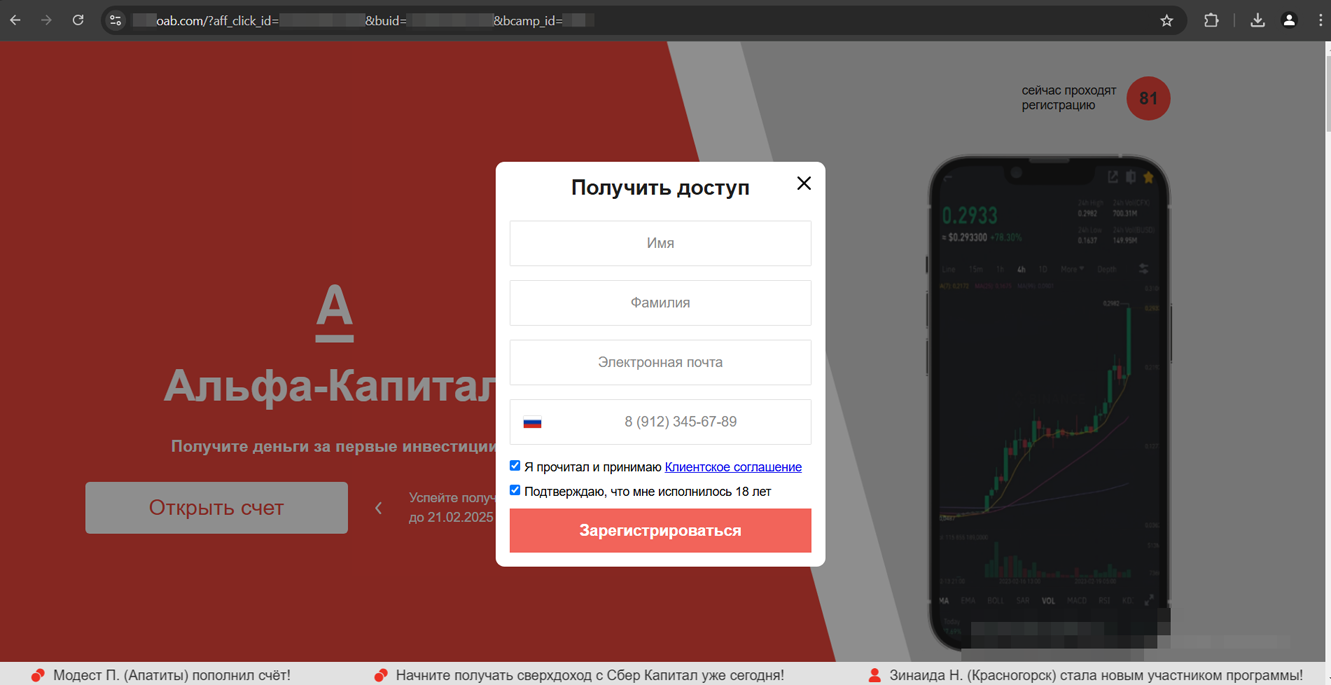

Les faux sites web de services d'investissement, en particulier des établissements de crédit russes, ne perdent pas non plus de leur activité. Beaucoup d'entre eux imitent de véritables portails Web de banques afin de confondre autant que possible les victimes potentielles.

Exemples de faux sites Web de banques russes offrant un accès à des « services d'investissement »

Logiciels malveillants et indésirables ciblant les appareils mobiles

Selon les statistiques de détection de Dr.Web Security Space pour les appareils mobiles, les menaces Android les plus courantes au premier trimestre 2025 étaient les Trojans publicitaires Android.HiddenAds et Android.MobiDash, ainsi que les logiciels malveillants contrefaits Android.FakeApp. Par rapport au quatrième trimestre de l'année dernière, leur activité a augmenté. De plus, les utilisateurs étaient plus susceptibles de rencontrer des chevaux de Troie bancaires Android.BankBot et Android.Banker. Les Trojans espions Android.SpyMax, servant à des attaques en augmentation en 2024, ont, au contraire, été moins souvent détectés sur les appareils protégés.

Les analystes de Doctor Web ont détecté de nouveau de nombreuses menaces sur Google Play. Dont des chevaux de Troie utilisés dans divers stratagèmes frauduleux, des programmes malveillants pour voler des crypto-monnaies, ainsi que des chevaux de Troie publicitaires.

Les événements les plus importants du 1er trimestre liés à la sécurité des appareils mobiles :

- Augmentation de l'activité des Trojans publicitaires Android.HiddenAds et Android.MobiDash

- Activité accrue des Trojans bancaires Android.BankBot et Android.Banker

- Diminution du nombre d'attaques des Trojans espions Android.SpyMax

- Détection de nouvelles menaces sur Google Play

Pour en savoir plus sur la situation virale et les menaces ciblant les appareils mobiles au 1er trimestre 2025, consultez notre Rapport.