Revenir vers la liste d'actualités

1er juillet 2013

Situation virale

Selon les statistiques obtenues à l'aide de l'utilitaire de désinfection Dr.Web CureIt!, l'une des menaces les plus fréquentes en cette période est le Trojan.Mods.2. Ce malware redirige l'utilisateur vers des pages Web appartenant aux attaquants où il doit entrer dans un champ donné son numéro de portable et le code de confirmation, reçu par SMS. La victime se retrouve alors abonnée à un service payant dont le montant est prélevé sur son compte.

Son prédécesseur, le Trojan.Mods.1, occupe la 4ème place, les Trojan.Hosts.6815 (2,94%) et Trojan.DownLoader9.19157 (1,92%) ferment la marche. Le tableau ci-dessous affiche la dizaine de malwares les plus répandus selon les statistiques de l'utilitaire de traitement Dr.Web CureIt! :

| Nom | % |

| Trojan.Mods.2 | 3.97 |

| Trojan.Hosts.6815 | 2.94 |

| Trojan.DownLoader9.19157 | 1.92 |

| Trojan.Mods.1 | 1.45 |

| Trojan.Hosts.6838 | 1.44 |

| Trojan.Zekos | 1.22 |

| BackDoor.IRC.NgrBot.42 | 1.18 |

| Trojan.MulDrop4.25343 | 0.80 |

| Trojan.MayachokMEM.7 | 0.76 |

| Trojan.Packed.24079 | 0.75 |

Botnets

Une nouvelle version du bot Linux.Sshdkit, dont Doctor Web a déjà parlé au mois de février, a été détectée au mois de juin. Pour la journée du 27 Juin 2013, le botnet, créé avec les versions précédentes de ce Trojan, enrôle seulement 42 bots actifs et durant tout le mois de juin, seuls 8 serveurs sous Linux ont été infectés.

En revanche, on constate une augmentation du nombre d'infections par le virus de fichiers Win32.Rmnet.12. Les deux sous-botnets, contrôlés aujourd'hui par les spécialistes de Doctor Web, enrôlent respectivement 459192 et 613135 bots. L'évolution du volume de ces deux sous-botnets au mois de juin 2013 est représentée par le graphique ci-dessous :

Le botnet Win32.Rmnet.16 enrôle maintenant 4.674 bots actifs (le mois précédent - 5,220), tandis que lors du mois, seuls 239 ordinateurs infectés ont rejoint ce botnet. Le nombre de machines infectées par le module malveillant, détecté par l'antivirus Doctor Web comme le Trojan.Rmnet.19 a un peu baissé. En mai, le botnet enrôlait 20 235 PC et selon les données pour le 27 juin 2013, ce nombre était de 15 611. La dynamique de croissance du botnet, représentée par le graphique ci-dessous, s'est ralentie. Au mois de mai, 8447 machines infectées ont accédé au serveur de gestion, mais entre le 17 et le 27 juin 2013, seuls 738 cas d'infection ont été détectés :

Le nombre des ordinateurs infectés par les Trojans BackDoor.Bulknet.739 a également un peu baissé. Doctor Web a déjà annoncé la prise de contrôle de l'un des serveurs de gestion de ce botnet. En mai, le botnet enrôlait 17 242 ordinateurs infectés, à la fin du mois de juin, le nombre de bots actifs était de 16 024. L'évolution du volume de ce botnet au mois de juin 2013 est représentée par le graphique ci-dessous :

La croissance du botnet BackDoor.Dande, enrôlant des ordinateurs appartenant à des pharmacies ou à des entreprises pharmaceutiques reste actuellement proche de zéro. Les spécialistes de Doctor Web surveillent acutellement l'évolution de deux sous-botnets. L'un enrôle 1,209 ordinateurs, soit une réduction de 92 PC par rapport au mois précédent, l'autre, 268 (63 ordinateurs de moins).

Le nombre d’ordinateurs Apple compatibles infectés par le Trojan BackDoor.Flashback.39, a un peu baissé. Pour la journée du 27 juin, le botnet BackDoor.Flashback.39 enrôle 62 069 Macs infectés, soit une réduction de 3 918.

La menace du mois

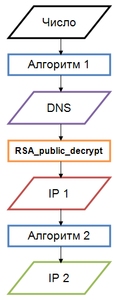

Au mois de Juin, une nouvelle modification du Trojan Linux.Sshdkit, ciblant Linux, a été détectée. Cette version de la menace, destinée, comme la précédente, à voler les noms d'utilisateur et mots de passe sur les serveurs sous Linux, a été nommée Linux.Sshdkit.6. Les malfaiteurs ont perfectionné le Trojan Linux.Sshdkit afin de rendre difficile l'interception des mots de passe volés par les spécialistes antivirus. Ainsi, les auteurs ont changé la méthode de détermination des adresses des serveurs sur lesquels le Trojan envoie des informations volées. Maintenant, pour déterminer le serveur cible, il faut utiliser un enregistrement de texte spécialisé contenant des données cryptées par une clé RSA de 128 octets. L'algorithme de génération de l'adresse du serveur de commande est présenté dans l'illustration ci-dessous.

En outre, les auteurs de virus ont modifié l'algorithme assurant la réception de commandes par le Trojan : Désormais, l'exécution réussie du programme malveillant nécessite la réception d'une ligne spécialisé pour laquelle la valeur de la fonction de hachage est vérifiée. Pour plus d'infos sur cette menace, consultez l'article, publié sur notre site Web

Nouvelle vague « d’encodeurs »

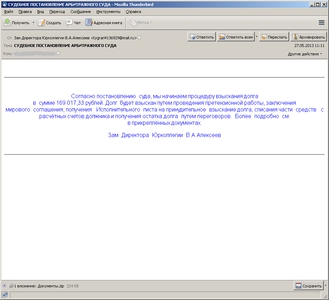

Les Trojans-« encodeurs » sont devenus un vrai fléau pour les utilisateurs de PCs : au cours des trois derniers mois, le Laboratoire antivirus Doctor Web a reçu environ 2800 requêtes pour nettoyage à cause de ces programmes malveillants, au mois de juin, ce chiffre a dépassé 700 requêtes. Les deux versions les plus fréquentes au mois de juin sont le Trojan.Encoder.94 et le Trojan.Encoder.225. Leur moyen de propagation est la messagerie : le Trojan.Encoder.225 peut pénétrer le système via un message avec en pièce jointe un document RTF (mais qui comporte l'extension. doc), qui exploite une vulnérabilité de Microsoft Office, et le Trojan.Encoder.94 est souvent téléchargé sur l'ordinateur de la victime en utilisant le backdoor BackDoor.Poison, qui, à son tour, est distribué massivement dans les messages avec des pièces jointes.

Comme la charge sur le Laboratoire antivirus Doctor Web a significativement augmenté, une assistance gratuite au décryptage des fichiers est prévue pour les utilisateurs enregistrés des produits Dr.Web depuis le 19 juin 2013. Pour plus d'informations sur les moyens de la propagation et de lutte contre les Trojans-« encodeurs », consultez l'article publié sur notre site Web.

Les menaces ciblant les appareils mobiles

Le premier mois de l'été a montré que le vol d'informations confidentielles, telles que les données liées aux comptes de réseaux sociaux, les SMS, l'historique des appels, reste l'une des menaces principales ciblant les appareils mobiles. Les pirates utilisent des Trojans, ainsi que des logiciels-espions spécialisés qu’ils achètent.

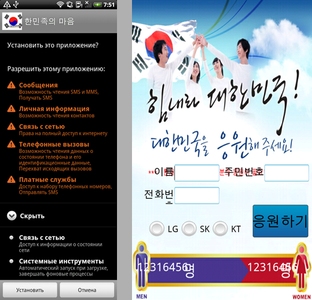

La menace la plus importante de ce type est le Trojan Android.Tempur.1.origin, conçu pour voler de l'information sensible, y compris les coordonnées bancaires, les SMS entrants et les appels téléphoniques des utilisateurs sud-coréens d’Android. Ce malware a été distribué par les cybercriminels soit comme faisant partie d’un autre logiciel, détecté par l'antivirus Dr.Web comme Android.MulDrop.8.origin, soit sous la forme d’un .apk autonome. Le Trojan Android.Tempur.1.origin, lors de son installation, se substitue aux pages de banques en ligne en imitant les interfaces où l'utilisateur doit entrer ses données de connexion, qui, une fois récupérées, seront envoyées sur un serveur distant, de même que les SMS et les données sur les appels interceptés.

Pour en savoir plus sur cette menace, consultez les actualités sur le site de Doctor Web.

En ce qui concerne les logiciels espions ciblant Android, des modifications d’Android.MobileSpy et Android.SpyBubble; une nouvelle famille a été découverte : Program.Highster, ainsi que les applications Program.Stealthgenie et Program.Ownspy, ciblant respectivement les appareils sous BlackBerry et iOS. Il faut noter que le Program.Ownspy et d’autres applications similaires peuvent fonctionner uniquement sur les appareils mobiles jailbreakés.

Les Trojans de la famille Android.SmsSend, conçus pour envoyer des SMS payants et abonner les utilisateurs à des services divers (payants également) restent une menace importante, ciblant les utilisateurs des appareils mobiles sous Android. Lors du mois, quelques nouvelles modifications de ce Trojan ont été ajoutées à la base virale de Doctor Web. Dans la deuxième moitié du mois, les spécialistes ont détecté la propagation du Trojan Android.SmsSend.465.origin via des messages publicitaires, affichés sur des portails d’information.

Lorsque l'utilisateur visite ce portail en utilisant un appareil mobile tournant sous Android, il voit une bannière qui propose d'installer un jeu, qui est en réalité le logiciel malveillant. Pour en savoir plus sur cette menace, consultez les actualités.

Fichiers malveillants détectés dans le courrier électronique en juin 2013

| 01.06.2013 00:00 - 28.06.2013 11:00 | ||

| 1 | Trojan.Packed.196 | 0.77% |

| 2 | Win32.HLLM.MyDoom.54464 | 0.70% |

| 3 | Win32.HLLM.MyDoom.33808 | 0.62% |

| 4 | Trojan.PWS.Panda.655 | 0.57% |

| 5 | Exploit.CVE2012-0158.27 | 0.55% |

| 6 | Trojan.Siggen5.30475 | 0.55% |

| 7 | Trojan.PWS.Stealer.3128 | 0.46% |

| 8 | SCRIPT.Virus | 0.40% |

| 9 | VBS.Rmnet.2 | 0.40% |

| 10 | Win32.HLLM.Beagle | 0.40% |

| 11 | Trojan.PWS.Stealer.2877 | 0.40% |

| 12 | Trojan.MulDrop4.35808 | 0.35% |

| 13 | Trojan.Siggen5.24066 | 0.33% |

| 14 | Trojan.PWS.Multi.911 | 0.33% |

| 15 | Trojan.PWS.Panda.547 | 0.33% |

| 16 | Trojan.Inor | 0.31% |

| 17 | BackDoor.Comet.152 | 0.31% |

| 18 | BackDoor.Tishop.25 | 0.29% |

| 19 | Win32.HLLM.Graz | 0.29% |

| 20 | Trojan.PWS.Stealer.2832 | 0.26% |

Fichiers malveillants détectés sur les ordinateurs des utilisateurs en juin 2013

| 01.06.2013 00:00 - 28.06.2013 11:00 | ||

| 1 | SCRIPT.Virus | 0.97% |

| 2 | Adware.Downware.915 | 0.75% |

| 3 | Tool.Unwanted.JS.SMSFraud.26 | 0.65% |

| 4 | JS.Packed.5 | 0.60% |

| 5 | Adware.InstallCore.114 | 0.52% |

| 6 | Adware.InstallCore.115 | 0.45% |

| 7 | Adware.InstallCore.101 | 0.44% |

| 8 | Adware.Downware.179 | 0.43% |

| 9 | Adware.Downware.1132 | 0.41% |

| 10 | Adware.Toolbar.202 | 0.39% |

| 11 | Tool.Unwanted.JS.SMSFraud.10 | 0.34% |

| 12 | Tool.Unwanted.JS.SMSFraud.29 | 0.33% |

| 13 | Trojan.Hosts.6838 | 0.33% |

| 14 | Adware.Downware.1157 | 0.33% |

| 15 | JS.IFrame.432 | 0.32% |

| 16 | Tool.Skymonk.11 | 0.32% |

| 17 | Win32.HLLW.Autoruner.59834 | 0.32% |

| 18 | Win32.HLLW.Shadow | 0.31% |

| 19 | Adware.Webalta.11 | 0.31% |

| 20 | Tool.Skymonk.13 | 0.30% |

![[VK]](http://st.drweb.com/static/new-www/social/no_radius/vkontakte.png)

![[Twitter]](http://st.drweb.com/static/new-www/social/no_radius/twitter.png)

![[facebook]](http://st.drweb.com/static/new-www/social/no_radius/facebook.png)

Votre avis nous intéresse

Pour poser une question sur une news aux administrateurs du site, mettez @admin au début de votre commentaire. Si vous postez une question à l'attention de l'auteur d'un commentaire, mettez le symbole @.avant son nom.

Other comments