Revenir vers la liste d'actualités

Doctor Web présente son aperçu de l’activité virale du mois de Juin 2009, rappelant que le courrier électronique reste le moyen le plus efficace de propagation de virus sur la Toile. Ce mois-ci, le service de veille antivirale de Doctor Web a constaté une forte augmentation du phishing ciblant les utilisateurs des systèmes bancaires en ligne et des systèmes de paiement électronique. A noter également que les cybercriminels tendent vers la création de virus multi-plateformes.

Virus via e-mail

Le mois de juin détient, pour le moment, le record de l’année en matière de propagation de messages infectés et/ou comportant des liens vers des sites malintentionnés. Pendant tout le mois, les cybercriminels ont employé différentes techniques destinées à tromper la surveillance des utilisateurs et à attirer leur attention sur les messages envoyés.

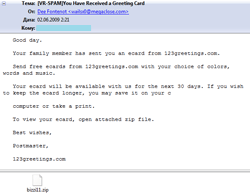

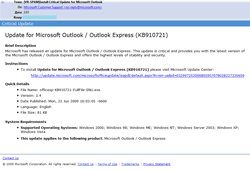

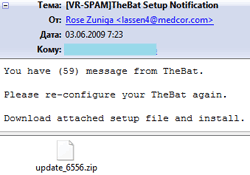

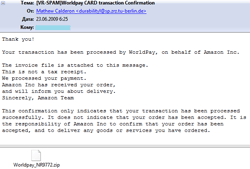

De manière générale, les courriers électroniques comportaient un texte simple, sans mise en forme, et certains d’entre eux avaient la forme des messages types envoyés par les entreprises à leurs clients.

|

|

Les fichiers malicieux ont été envoyés via les pièces jointes ou bien l’utilisateur a reçu un lien qui, cliqué, téléchargeait un virus. Peu de hackers ont utilisé de faux sites pour diffuser des virus en Juin.

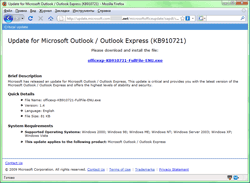

La thématique de ces messages était très variable. La plupart des fichiers malicieux étaient dissimulés sous des cartes postales électroniques. Certains chevaux de Troie imitaient les mises à jour pour les clients messagerie (Microsoft Outlook, Ritlabs The Bat!), d’autres messages imitaient un reçu de paiement sur une boutique en ligne, ou des changements introduits dans les paramètres du compte de l’utilisateur (sans mentionner le système bancaire ou d’autre système en ligne dans ce message).

|

|

|

|

Au mois de Juin, les e-mail ont été utilisés pour propager une grande variété de logiciels malicieux. Trojan.PWS.Panda.122, masqué par différents outils, a été le plus répandu, ainsi que Trojan.Siggen.2447, Trojan.DownLoad.29459, Trojan.DownLoad.38602, l’antivirus simulé Trojan.Fakealert.4471.

La fin du mois de juin a également vu la multiplication des liens vers des sites de publicité pour des médicaments.

Logiciel malicieux multi-plateformes

Lors de ces derniers mois, les créateurs de virus ont montré un intérêt constant pour les malwares multi-plateformes leur permettant de toucher des ordinateurs tournant sous différents OS. Jusqu’à maintenant, il existait peu de virus de ce type (malgré quelques tentatives de hackers de créer des virus opérant simultanément sous Windows et sous Linux). Aujourd’hui, cette tendance est croissante.

Doctor Web a mentionné, dans son aperçu viral d’avril 2009, le Trojan.BrowseBan qui peut être installé comme plug-in dans les navigateurs Mozilla, Firefox et Opera.

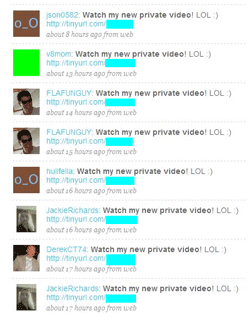

Au mois de juin, les cybercriminels se sont attaqués à Twitter. Sa popularité donne aux cybercriminels accès à des milliers d’utilisateurs. De plus,Twitter est utilisé par différents systèmes d’exploitation, ce dont ont profité les hackers. L’attaque de juin, mentionnée par les spécialistes de Doctor Web dans ses actualités, a ciblé les utilisateurs de Windows et Mac OS X. le virus était capable de détecter l’OS et de s’y adapter.

Puisque les messages dans le système Twitter ont un nombre de caractères strictement limité, les malfaiteurs utilisent souvent des services permettant de publier des adresses URL courtes (http://tinyurl.com, http://bit.ly) afin de diriger les utilisateurs vers des sites malicieux. De plus, le lien court se remarque moins et il est plus probable que les utilisateurs cliquent dessus, ce qui augmente l’efficacité des attaques..

A la fin du mois, de nombreux liens sensés contenir une vidéo ont été propagés. Le virus de fichier Win32.Virut.56 a été diffusé via cette méthode.

Réseaux sociaux

La popularité croissante des réseaux sociaux rend ceux-ci intéressants pour les créateurs de virus. Les Trojan.Hosts et Trojan.Facebook ont été les chevaux de Troie liés aux réseaux sociaux les plus populaires.

Après l’installation dans un système, le Trojan.Hosts change le fichier hosts afin de rediriger l’utilisateur vers une page lui proposant de s’inscrire, moyennant paiement par SMS, sur un réseau social.

Le Trojan.Facebook a la particularité de propager des liens vers une vidéo depuis l’ordinateur infecté. Les victimes sont les contacts de l’utilisateur. Le visionnage de la vidéo exige l’installation d’un codec qui constitue en réalité le virus. Après l’installation, le cycle se répète.

En réalité, les méthodes employées par les cybercriminels pour propager des virus dans les réseaux sociaux ou via d’autres moyens de communication (messageries instantanées, email etc) ne changent pas. Il s’agit toujours d’un lien de téléchargement ou d’une pièce jointe.

Les utilisateurs qui ont fait face une fois aux méthodes des malfaiteurs, les repèrent facilement la fois suivante. C’est pourquoi les créateurs de virus ne comptent que sur les nouveaux utilisateurs des réseaux sociaux, qui restent très nombreux.

Malgré tout, le nombre des menaces qui touchent ces réseaux reste faible. D’autant que les utilisateurs sont plus informés des risques liés à l’utilisation d’un réseau social par la presse.

Spam

Les spammers commencent à utiliser de plus en plus l’actualité dans leurs envois. C’est ce qui s’est passé quelques heures seulement après l’annonce de la mort de Michael Jackson. L’Iran a également été beaucoup utilisé.

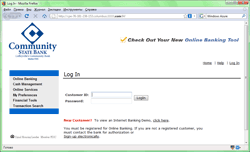

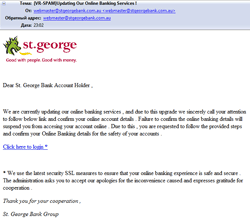

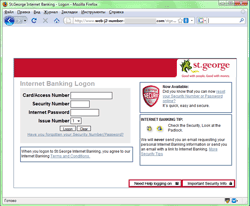

Le mois de juin a été caractérisé par l’augmentation des envois de phishing. Le nombre total de ces envois a augmenté ainsi que le nombre de systèmes bancaires et de systèmes de e-paiement concernés par ce type de menaces. Les envois ciblaient en priorité les banques américaines (Bank of America, JPMorgan Chase Bank, Community State Bank) et australiennes (St. George Bank) ainsi que le système de paiement PayPal, le site de vente eBay et la boutique en ligne Amazon.

|

|

|

|

Détection sur des serveurs de messagerie — juin

| 01.06.2009 00:00 – 01.07.2009 00:00 | ||

| 1 | Win32.HLLM.Netsky.35328 | 7128037 (25.13%) |

| 2 | Trojan.DownLoad.36339 | 5366428 (18.92%) |

| 3 | Win32.HLLM.MyDoom.33808 | 2716995 (9.58%) |

| 4 | Win32.HLLM.Beagle | 2205546 (7.78%) |

| 5 | Trojan.Botnetlog.9 | 1868590 (6.59%) |

| 6 | Win32.HLLM.MyDoom.based | 1653007 (5.83%) |

| 7 | Trojan.MulDrop.19648 | 843626 (2.97%) |

| 8 | Win32.HLLM.Beagle.32768 | 708903 (2.50%) |

| 9 | Trojan.MulDrop.13408 | 640380 (2.26%) |

| 10 | Win32.HLLM.MyDoom.44 | 536518 (1.89%) |

| 11 | Win32.HLLM.MyDoom.49 | 458717 (1.62%) |

| 12 | Win32.HLLM.Beagle.27136 | 453649 (1.60%) |

| 13 | Win32.HLLM.Perf | 446777 (1.58%) |

| 14 | Trojan.PWS.Panda.114 | 389041 (1.37%) |

| 15 | Exploit.IframeBO | 341159 (1.20%) |

| 16 | Win32.HLLM.MyDoom.54464 | 276624 (0.98%) |

| 17 | Win32.HLLM.Netsky.based | 256594 (0.90%) |

| 18 | Win32.HLLM.Beagle.pswzip | 255040 (0.90%) |

| 19 | Exploit.IFrame.43 | 247345 (0.87%) |

| 20 | Trojan.PWS.Panda.122 | 243606 (0.86%) |

| fichiers scannés au total: | 126,767,994,680 |

| fichiers infectés: | 28,362,114 (0.0224%) |

Détection sur des postes de travail – Juin

| 01.06.2009 00:00 - 01.07.2009 00:00 | ||

| 1 | Trojan.DownLoad.36339 | 4285602 (17.70%) |

| 2 | Trojan.Botnetlog.9 | 2539980 (10.49%) |

| 3 | Win32.HLLM.Beagle | 1746450 (7.21%) |

| 4 | Win32.HLLM.Netsky.35328 | 811987 (3.35%) |

| 5 | Win32.HLLW.Gavir.ini | 807672 (3.34%) |

| 6 | Win32.Virut.14 | 803513 (3.32%) |

| 7 | Win32.HLLW.Shadow.based | 641590 (2.65%) |

| 8 | Win32.HLLM.MyDoom.49 | 614335 (2.54%) |

| 9 | DDoS.Kardraw | 581880 (2.40%) |

| 10 | Trojan.MulDrop.16727 | 499697 (2.06%) |

| 11 | Win32.HLLM.MyDoom.33808 | 428111 (1.77%) |

| 12 | Trojan.WinSpy.145 | 424441 (1.75%) |

| 13 | Trojan.DownLoad.35128 | 381925 (1.58%) |

| 14 | VBS.Generic.548 | 366961 (1.52%) |

| 15 | Trojan.DownLoader.42350 | 362862 (1.50%) |

| 16 | Win32.HLLW.Autoruner.5555 | 279066 (1.15%) |

| 17 | W97M.Thus | 253182 (1.05%) |

| 18 | Trojan.PWS.Panda.122 | 242922 (1.00%) |

| 19 | Win32.Sector.17 | 242790 (1.00%) |

| 20 | Trojan.AuxSpy.13 | 242588 (1.00%) |

| fichiers scannés au total: | 185,717,797,971 |

| fichiers infectés: | 24,208,981 (0.0130%) |

![[VK]](http://st.drweb.com/static/new-www/social/no_radius/vkontakte.png)

![[Twitter]](http://st.drweb.com/static/new-www/social/no_radius/twitter.png)

![[facebook]](http://st.drweb.com/static/new-www/social/no_radius/facebook.png)

Votre avis nous intéresse

Pour poser une question sur une news aux administrateurs du site, mettez @admin au début de votre commentaire. Si vous postez une question à l'attention de l'auteur d'un commentaire, mettez le symbole @.avant son nom.

Other comments