Doctor Web : rapport viral du mois de janvier 2013

Aperçus viraux | Top des actualités Doctor Web | Toutes les actualités | Alertes virales

Le 4 février 2013

Le premier mois de l’année 2013 n’a pas réservé de surprises particulières.

Situation virale

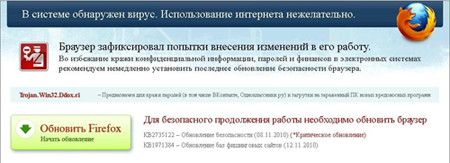

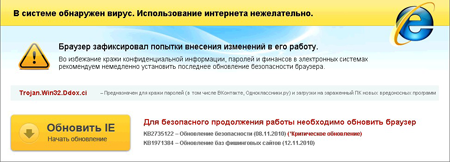

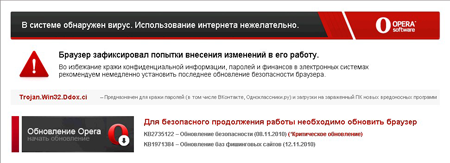

Le malware le plus répandu en janvier 2013 selon les statistiques de l'utilitaire de traitement Dr.Web CureIt! est le Trojan.Mayachok.2. Nous rappelons que le Trojan.Mayachok.2, a été détecté par le logiciel antivirus Dr.Web dès le printemps 2011, et qu’il est différent des trojans de la même famille car c’est un VBR bootkit. Autrement dit, ce trojan infecte le VBR (Volume Boot Record) de l’ordinateur si le système de fichiers possède le format NTFS. De plus, le Trojan.Mayachok.2 possède des drivers pour les versions Microsoft Windows 32 et 64-bits. La fonction principale de ce programme malveillant est le blocage de l’accès Internet et la proposition de télécharger « une mise à jour de sécurité » pour l'OS en entrant son numéro de téléphone mobile puis le code reçu par SMS en retour. Ainsi, l'utilisateur s'abonne à un service payant à son insu.

Comme l’objet malveillant remplaçant le contenu des pages web se trouve dans la mémoire vive de l’ordinateur, il n’est pas possible de l’éliminer en utilisant l'outil Restauration de système Windows ou en désinstallant le navigateur Internet. La façon la plus efficace pour traiter le PC est de le scanner avec les utilitaires de traitement Dr.Web CureIt! et Dr.Web LiveCD. L’analyse technique détaillée de la menace peut être lue ici.

Plus de 40 000 cas d’infection de la mémoire vive sont dûs aux trojans de la famille Trojan.Mayachok, y compris le Trojan.Mayachok.18550. Le nombre des archives payantes, détectées comme Trojan.SMSSend, reste important, ainsi que le nombre d’infections par le BackDoor.IRC.NgrBot.42 qui ne baisse pas. Voici le top 20 des menaces détectées par Dr.Web CureIt! en janvier 2013 :

| Название | % |

|---|---|

| Trojan.MayachokMEM.4 | 4.85 |

| Trojan.Mayachok.2 | 2.39 |

| Trojan.SMSSend.2363 | 2.26 |

| Trojan.Mayachok.18550 | 1.50 |

| BackDoor.IRC.NgrBot.42 | 0.94 |

| Trojan.BhoSiggen.6713 | 0.87 |

| Trojan.StartPage.48148 | 0.85 |

| Trojan.DownLoader7.16737 | 0.75 |

| Win32.HLLP.Neshta | 0.71 |

| Trojan.Hosts.5268 | 0.66 |

| Win32.HLLW.Phorpiex.54 | 0.64 |

| Trojan.Mayachok.18024 | 0.60 |

| Trojan.Mayachok.18397 | 0.59 |

| Win32.Sector.22 | 0.54 |

| Trojan.Mayachok.17994 | 0.53 |

| Trojan.Mayachok.1 | 0.47 |

| Win32.HLLW.Gavir.ini | 0.46 |

| Trojan.Click2.47013 | 0.46 |

| BackDoor.Butirat.245 | 0.45 |

| Trojan.Mayachok.18566 | 0.45 |

Le Botnet BlackEnergy refait surface

En janvier 2013, les spécialistes de Doctor Web ont détecté une nouvelle modification du programme malveillant BlackEnergy : BackDoor.BlackEnergy.36. A l’été 2012, les médias ont parlé de l'élimination d'un important botnet servant à envoyer du spam : plus de 18 milliards de messages spam par jour dans les pics d'activité.

Grâce aux efforts conjoints de spécialistes de la sécurité informatique, les principaux serveurs BlackEnergy ont presque été éliminés et au début de l’hiver, le botnet ne fonctionnait presque plus.

Mais dès le mois de janvier 2013, les criminels ont essayé de créer un nouveau botnet en utilisant BackDoor.BlackEnergy.36. La principale différence de cette modification du trojan est que le fichier de configuration est crypté et sauvegardé dans une section particulière d'une bibliothèque dynamique qui à son tour fait partie d'une section du trojan et qui est injecté dans le processus svchost.exe ou explorer.exe au moment du lancement du Trojan. De plus, les pirates ont modifié le protocole utilisé pour les échanges de données entre BackDoor.BlackEnergy.36 et le serveur distant.

Au départ, les bots n’ont reçu aucune commande, car il fallait sans doute attendre que le botnet atteigne une taille critique, mais il n'a pas fallu attendre longtemps pour constater la première attaque DDoS sur un site internet russe très connu. Le trojan a été détecté lors de l'analyse des activités d'un autre botnet important: BackDoor.Andromeda. En savoir plus.

Menaces ciblant Android

Plus les mobiles sous Android sont répandus, plus les pirates s'y intéressent, et notamment aux données personnelles. La tendance 2012 qui a vu une large propagation d’applications malveillantes permettant aux pirates d'obtenir des données confidentielles reste valable pour le début de 2013.

Ainsi, début janvier, nous avons détecté un nouveau trojan menaçant les utilisateurs japonais et ciblant les données personnelles des mobiles. Comme les autres applications malveillantes, Android.MailSteal.2.origin se propage via des messages spam proposant des liens de téléchargement de tel ou tel logiciel utile. En cliquant sur le lien, l'utilisateur se trouve sur Google Play et installe un trojan à son insu. Il est à noter que les malfaiteurs cherchent à diversifier leur catalogue d’applications soit disant utiles mais que ce sont toujours les mêmes programmes malveillants qui se dissimulent sous différents noms. Android.MailSteal.2.origin agit selon un schéma répandu : il prévient l’utilisateur qu'il faut patienter pour configurer l'application puis annonce que le fonctionnement de l'application s'avère impossible sur le mobile ; pendant ce temps, le programme malveillant copie les numéros de téléphones et les adresses électroniques des contacts de l’utilisateur sur un serveur distant. Ensuite, les données peuvent être utilisées par les malfaiteurs pour envoyer du spam ou être vendues au marché noir.

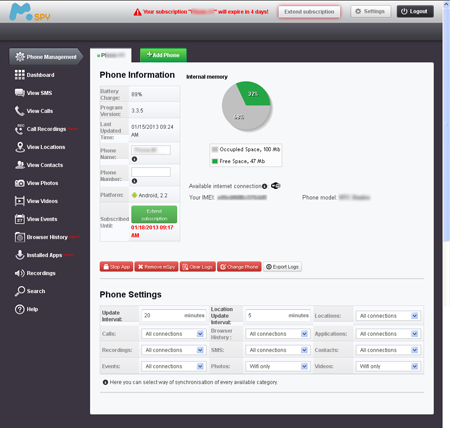

De nombreux programmes espions ont été détectés en janvier : Program.SpyMob.origin, Program.MSpy.2.origin, Android.Phoggi.1.origin, Program.OwnSpy.1.origin, Program.Copyten.1.origin, Program.Spector.1.origin. Ainsi que leurs modifications ciblant BlackBerry : BlackBerry.Phoggi, Program.Spector.1, Program.Spector.2, Program.Spector.3.

Nous rappelons que les spyware sont capables de contrôler de nombreux éléments sur les mobiles : suivre les SMS, les appels entrants et sortants, obtenir les coordonnées GPS de l’utilisateur etc. Très souvent, ces programmes fonctionnent à l'insu de l'utilisateur et peuvent compromettre ses données personnelles. De nombreuses familles de malwares de ce type ont été détectées en janvier, ce qui laisse augurer qu’elles ne feront qu’augmenter à l’avenir.

Autres menaces du mois de janvier

Début janvier 2013, les spécialistes de Doctor Web ont détecté un nouveau trojan BackDoor.Finder se propageant surtout aux Etats-Unis. Le trojan s'intègre dans les processus des navigateurs les plus utilisés (Microsoft Internet Explorer, Mozilla Firefox, Maxtron, Chrome, Safari, Mozilla, Opera, Netscape ou Avant) puis intercepte les requêtes des utilisateurs dans les moteurs de recherche (google.com, bing.com, yahoo.com, ask.com, search.aol.com, search.icq.com, search.xxx, www.wiki.com, www.alexa.com ou yandex.com) pour ensuite modifier les résultats de recherche et afficher, à la place des vraies pages, celles créées par les pirates. Plus d’information sur ce programme malveillant.

Une nouvelle modification de BackDoor.Butirat a également été détectée en janvier, BackDoor.Butirat.245. Ce trojan est capable de télécharger sur le PC infecté des fichiers exécutables et de les lancer, ainsi que de voler les mots de passes des clients FTP. Plus d'informations sur la menace sur notre site.

Fichiers malveillants détectés dans le courrier électronique en janvier 2013

| 01.01.2013 00:00 - 31.01.2013 23:00 | ||

| 1 | JS.Redirector.162 | 1.11% |

| 2 | Trojan.PWS.Stealer.1932 | 0.73% |

| 3 | Win32.HLLM.MyDoom.54464 | 0.64% |

| 4 | Trojan.Oficla.zip | 0.58% |

| 5 | BackDoor.Andromeda.22 | 0.54% |

| 6 | Trojan.PWS.Panda.547 | 0.47% |

| 7 | Trojan.PWS.Panda.655 | 0.47% |

| 8 | Win32.HLLM.MyDoom.33808 | 0.45% |

| 9 | Trojan.Winlock.7048 | 0.45% |

| 10 | Trojan.Packed.23728 | 0.41% |

| 11 | Win32.HLLM.Beagle | 0.36% |

| 12 | Trojan.Inject.64560 | 0.36% |

| 13 | Win32.HLLM.Netsky.35328 | 0.26% |

| 14 | VBS.Rmnet.2 | 0.26% |

| 15 | Trojan.PWS.Stealer.715 | 0.26% |

| 16 | Win32.HLLM.Graz | 0.26% |

| 17 | Trojan.PWS.Panda.2401 | 0.26% |

| 18 | BackDoor.Bebloh.21 | 0.24% |

| 19 | Trojan.PWS.Panda.786 | 0.24% |

| 20 | Win32.HLLM.Netsky.18401 | 0.24% |

Fichiers malveillants détectés sur les ordinateurs des utilisateurs en janvier 2013

| 01.01.2013 00:00 - 31.01.2013 23:00 | ||

| 1 | JS.IFrame.363 | 0.75% |

| 2 | Tool.Unwanted.JS.SMSFraud.26 | 0.73% |

| 3 | SCRIPT.Virus | 0.56% |

| 4 | Adware.Downware.774 | 0.47% |

| 5 | Tool.Unwanted.JS.SMSFraud.10 | 0.42% |

| 6 | Adware.Downware.179 | 0.41% |

| 7 | JS.IFrame.387 | 0.40% |

| 8 | Tool.Unwanted.JS.SMSFraud.30 | 0.38% |

| 9 | Adware.InstallCore.53 | 0.34% |

| 10 | Trojan.Fraudster.394 | 0.34% |

| 11 | Adware.Webalta.11 | 0.33% |

| 12 | Tool.Skymonk.11 | 0.32% |

| 13 | Trojan.SMSSend.2363 | 0.30% |

| 14 | JS.Redirector.175 | 0.29% |

| 15 | Trojan.Hosts.6613 | 0.28% |

| 16 | Win32.HLLW.Shadow | 0.28% |

| 17 | Win32.HLLW.Autoruner.59834 | 0.27% |

| 18 | Adware.Downware.804 | 0.26% |

| 19 | Trojan.Fraudster.245 | 0.25% |

| 20 | JS.IFrame.356 | 0.25% |