Revenir vers la liste d'actualités

Le 5 juillet 2012

En novembre 2011, Doctor Web a annoncé la propagation d’un trojan très spécialisé, le BackDoor.Dande conçu pour voler les données des entreprises pharmaceutiques russes.

BackDoor.Dande est un trojan à plusieurs composants codant ses modules avec une clé, unique, créée pour tout poste de travail infecté. Le trojan installe lui-même ses modules dans la mémoire vive du poste de travail. Pour cette raison, leur détection n’est possible que dans la mémoire vive du PC, et il est très difficile de décoder ces modules car la clé est unique pour chaque PC. De plus, l'installateur des modules s’intègre dans la première section d’une des premières bibliothèques système Windows, mais cette bibliothèque infectée ne se distingue pas des autres bibliothèques non-infectées, c’est ce qui différencie ce trojan des autres trojan de ce type.

Pour s’installer dans l'OS, BackDoor.Dande utilise une bibliothèque standard \system32\msi.dll. Le dropper du trojan installe un code malveillant dans le service système MSIServer afin de procéder à l’infection du poste de travail. Ainsi, se lançant dans la mémoire vive, le module du virus vérifie la version de l'OS : si c'est Microsoft Windows XP, il infecte la bibliothèque advapi32.dll, dans les OS supérieurs à XP, c'est la bibliothèque kernelbase.dll. Ce module est conçu pour exécuter les commandes des serveurs distants et lancer d'autres composants du trojan.

Une fois l'installation réussie, le backdoor se connecte avec les serveurs distants et envoie les données sur le PC infecté, ensuite il télécharge et lance un programme espion Trojan.PWS.Dande. dont l'objectif principal est le vol des données dans les logiciels du groupe s'appelant Système de commande en ligne, un logiciel utilisé par les entreprises pharmaceutiques et les pharmacies pour commander les médicaments auprès des fournisseurs : on trouve parmi ces logiciels les applications Analit : Pharmacia 7.7 pour 1S, SEZ2 conçu par Apteka Holding, Rossiiskaya Pharmacia, Rosta, Katren WinPrice et d’autres. Le trojan collecte les données sur le logiciel installé sur le PC et les mots de passe des comptes utilisateur. Toutes les informations sont envoyées aux pirates sous forme codée. Si le trojan ne trouve pas de logiciel de ce type sur le PC, il supprime ses modules.

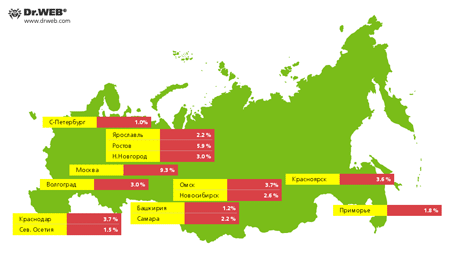

Vu que le trojan analyse la présence d’un logiciel spécialisé sur le PC, nous pouvons conclure que le botnet BackDoor.Dande est présent surtout sur les PC appartenant à des pharmacies et à des groupes pharmaceutiques. Début juillet, ce nombre était de 2857, dont 2788 (98,5%) se trouvaient en Russie. le schéma reflète la géographie de la propagation du botnet dans les villes russes:

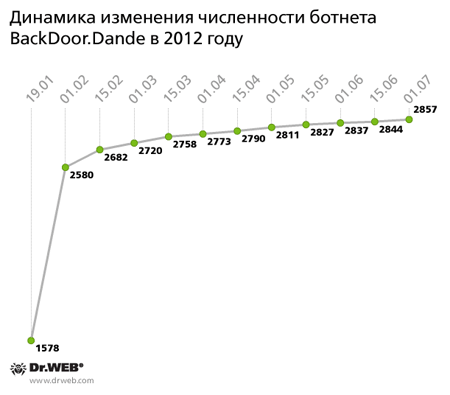

Le schéma ci-dessous montre l’augmentation du nombre de bot pendant les 6 premiers mois de 2012:

Le botnet continue de grandir, mais étant donné qu’il est très ciblé, seuls 1 ou 2 nouveaux PC sont enregistrés par jour. Les antivirus Dr.Web détectent et éliminent facilement cette application malveillante. Le trojan BackDoor.Dande ne représente pas de danger pour les utilisateurs des produits Doctor Web.

![[VK]](http://st.drweb.com/static/new-www/social/no_radius/vkontakte.png)

![[Twitter]](http://st.drweb.com/static/new-www/social/no_radius/twitter.png)

![[facebook]](http://st.drweb.com/static/new-www/social/no_radius/facebook.png)

Votre avis nous intéresse

Pour poser une question sur une news aux administrateurs du site, mettez @admin au début de votre commentaire. Si vous postez une question à l'attention de l'auteur d'un commentaire, mettez le symbole @.avant son nom.

Other comments