Revenir vers la liste d'actualités

La Défense, le 13 janvier 2009 - Doctor Web présente l’aperçu de l’activité virale du mois de décembre 2008. Le dernier mois de l’année 2008 a confirmé la tendance à l’accroissement de l’envoi d’emails diffusant des malwares ainsi qu’au développement du nombre d’attaques de type phishing. L’intérêt des cybercriminels à l’égard des sites de réseaux sociaux s’est également accru. De nombreux utilisateurs ont ainsi été trompés et amenés par ce biais à télécharger des chevaux de Troie et autres programmes malicieux.

LES MISES A JOUR WINDOWS

En décembre, Microsoft a lancé une nouvelle mise à jour critique pour Windows avec pour objectif de clore la vulnérabilité d’un analyseur XML. Cette mise à jour, effectuée en urgence, a résulté de la diffusion sur Internet d’un nouvel exploit. Celui-ci, classé par Dr.Web sous la dénomination Exploit.CVE2008.4844, contrôlait si Internet Explorer était disponible sous Windows XP et Windows 2003 Server et créait un Tag XML malformé qui, une fois l’analyse effectuée, commençait le téléchargement et l’installation de programmes malicieux sur la machine.

LE BLOCAGE DES ACCES AUX DOCUMENTS

Décembre 2008 a également été marqué par l’apparition de différents échantillons de malwares qui avaient pour but de bloquer les accès des utilisateurs à leurs documents. Trojan.locker.8 renommait les fichiers et répertoires en utilisant des noms violant les standards Windows et rendant ainsi les données inaccessibles. Ce cheval de Troie a été diffusé sous la forme d’un générateur de clé d’enregistrement pour les logiciels Adobe Systems.

Trojan.Encoder.33 est, quant à lui, issu de modifications de programmes malicieux dont le but était de chiffrer des documents. Ce cheval de Troie déplaçait également les fichiers vers de nouveaux dossiers créés dans le répertoire du profil utilisateur. Les fichiers originaux étaient remplacés par le message « FileError_22001 ». Un fichier texte était remplacé par un message textuel et une image par une autre. Doctor Web a rapidement fourni un utilitaire permettant de ramener les fichiers compromis par ce cheval de Troie à leur état original.

EMAIL

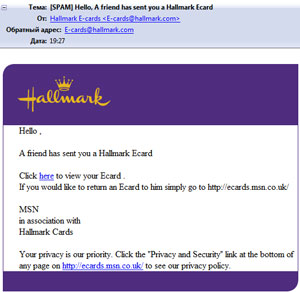

Les concepteurs de virus ont continué à diffuser leurs programmes malicieux au travers de cartes de remerciements. Ainsi, des emails supposés être envoyés par Hallmark fournissaient aux utilisateurs un lien directe vers une archive auto-extractible contenant un programme malicieux et plusieurs utilitaires système utilisés par le malware. Le programme est entré dans la base de données virales Dr.Web sous le nom de Trojan.Runner.15.

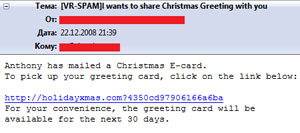

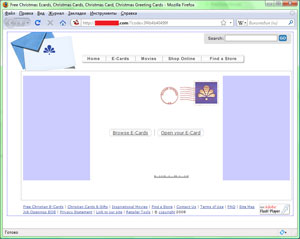

Les expéditeurs de telles cartes de notification ont également profité de la période de Noël pour agir. Les derniers jours de décembre virent ainsi circuler un grand nombre de messages contenant des liens vers un site web où il était possible de télécharger la carte de Noël promise. En réalité, tous ces liens dirigeaient vers un site piégé où des liens vers des programmes malicieux ont été détectés par Dr.Web sous les noms Spambot.4202, Trojan.Spambot.4204, Trojan.Spambot.4214 et Trojan.Promo.42.

SITE DE RESEAUX SOCIAUX

Les mécanismes des messageries des sites de réseaux sociaux ont également été utilisés par différents schémas de fraude. De nombreux visiteurs réguliers du site Russe Vkontakte.ru ont reçu, par exemple, des messages depuis un compte spécial les notifiant qu’ils pouvaient profiter d’un bonus financier. Les victimes étaient redirigées vers un site frauduleux présentant le même aspect graphique que celui du site du réseau social original. Les victimes étaient invitées à entrer leurs identifiants et mots de passes. Ensuite, les utilisateurs voyaient s’afficher un texte décrivant les conditions d’accès à l’offre spéciale et demandant de télécharger et d’installer un logiciel sur leur téléphone Gsm.

Il n’y avait évidemment aucun bonus pour les utilisateurs et le logiciel en question, détecté par Dr.Web comme Java.SMSSend, commençait à envoyer des SMS payants.

PHISHING

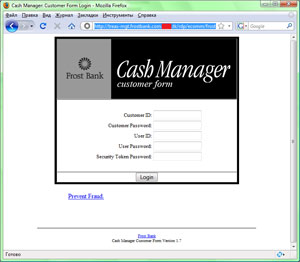

En décembre, les fraudeurs sur Internet ont également souvent eu recours à des emails de type phishing ciblant les clients de JPMorgan Chase Bank, Frost Bank et les utilisateurs d’eBay.

![[VK]](http://st.drweb.com/static/new-www/social/no_radius/vkontakte.png)

![[Twitter]](http://st.drweb.com/static/new-www/social/no_radius/twitter.png)

![[facebook]](http://st.drweb.com/static/new-www/social/no_radius/facebook.png)

Votre avis nous intéresse

Pour poser une question sur une news aux administrateurs du site, mettez @admin au début de votre commentaire. Si vous postez une question à l'attention de l'auteur d'un commentaire, mettez le symbole @.avant son nom.

Other comments