Aperçu de l’activité virale du mois de janvier par Doctor Web Ltd

Aperçus viraux | Top des actualités Doctor Web | Toutes les actualités | Alertes virales

Doctor Web présente son aperçu de l’activité virale du mois de janvier 2009. Le premier mois de l’année a été plutôt calme à l’exception du déclenchement de Win32.HLLW.Shadow.based. Il n’y a pas eu d’activité notoire en matière de diffusion de codes malveillants via des pièces jointes ou de redirection des utilisateurs vers de faux sites Internet. Toutefois, le lancement de SMS frauduleux, de faux antivirus, de nouveaux chevaux de Troie transformant les machines utilisateurs en machines zombies de botnet ainsi que des attaques de type phishing ont été constatés.

Win32.HLLW.Shadow.based (Net-Worm.Win32.Kido, W32.Downadup, Worm:Win32/Conficker)

En Janvier, Doctor Web a émis une alerte concernant le déclenchement du vers polymorphe Win32.HLLW.Shadow.based. Ce programme malicieux a démontré, une fois de plus, que l’installation des mises à jour critiques pour Windows et autres logiciels est une obligation pour tous les utilisateurs soucieux de maintenir un haut niveau de sécurité sur leurs systèmes. Dr.Web rappelle qu’il est également recommandé de désactiver les autorun des disques amovibles car ceux-ci sont souvent utilisés par Win32.HLLW.Shadow.based aussi bien que par d’autres programmes malveillants. Aussi étrange que cela puisse paraître, les épidémies peuvent avoir un effet positif sur l’utilisateur. Ce dernier apprend ainsi à utiliser des mots de passe plus élaborés afin de mieux résister aux tentatives des chevaux de Troie de cracker les mots de passe administrateurs pour se répandre sur un réseau local.

Durant le mois de janvier, les analystes de Doctor Web ont ajouté aux bases de données virales les entrées de nouvelles modifications de Win32.HLLW.Shadow.based. Si vous pensez que votre système est infecté par ce vers polymorphe, installez toutes les mises à jour critiques propres à la version Windows que vous utilisez, déconnectez votre machine du réseau et utilisez CureIt ! pour analyser votre système. Les machines fonctionnant avec Dr.Web pour Windows et dont les bases de données virales ont été régulièrement mises à jour sont protégées des tentatives de Win32.HLLW.Shadow.based d’infecter leur système.

E-Card

Même si les malwares déguisés en e-card sont connus de beaucoup d’utilisateurs, leur efficacité perdure. En décembre 2008 et en janvier 2009, un grand nombre de fausses notifications de cartes de vœux de Noël et de Bonne Année ont été reçues par des millions d’utilisateurs. Sur la fin janvier, des sites web supposés fournir des vœux de Saint Valentin ont commencé à apparaître. Trojan.Spambot est l’un des nombreux programmes malveillants gagnant la machine de l’utilisateur depuis ce type de sites. Egalement connu sous le nom de Waledac, ce cheval de Troie convertit un système compromis en zombie.

Fraude SMS

Les criminels tentent également d’obtenir plus d’argent de la part des abonnés des opérateurs de téléphonie mobile. Pour cela, ils utilisent un malware pour chiffrer les données enregistrées sur l’ordinateur de la victime et demandent à celle-ci de payer pour en obtenir le déchiffrement. Ils peuvent également exiger de l’argent pour supprimer le programme malicieux installé sous forme de plugin du navigateur ou attirer l’utilisateur afin que celui-ci télécharge et installe un programme sur un téléphone pour ensuite commencer à envoyer des SMS payants. Le programme malveillant est détecté par Dr.Web comme Java.SMSSend.19.

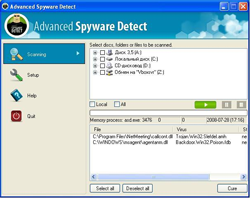

Faux antivirus

Ce type de malware a également conservé sa popularité. Même si un programme n’a accompli aucune tâche malveillante sur un système compromis, il reste le bras armé d’un fraudeur qui reçoit de l’argent en contrepartie d’un élément de code sans intérêt. En janvier, un site parmi beaucoup d’autres a proposé une analyse en ligne du système.

Toutes les machines contrôlées par l’antivirus ont été contaminées. De plus, à la fin de l’analyse, la victime se voyait proposé de télécharger un autre programme malicieux détecté par Dr.Web comme Trojan.Fakealert.3914.

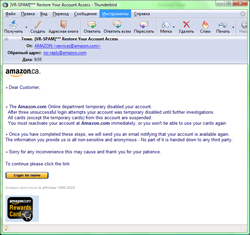

Phishing

Le nombre d’attaques de type phishing a été inférieur en janvier par rapport aux mois précédents. Le mois dernier, les principales cibles des criminels ont été les clients d’amazon.ca et de Paypal.

|

|

Détection sur des serveurs de messagerie - janvier

| 01.01.2009 00:00 - 01.02.2009 00:00 | ||

| 1 | Win32.Virut | 14723 (18.70%) |

| 2 | Win32.HLLM.MyDoom.based | 13479 (17.12%) |

| 3 | Trojan.MulDrop.18280 | 6235 (7.92%) |

| 4 | Trojan.MulDrop.13408 | 4594 (5.84%) |

| 5 | Trojan.MulDrop.16727 | 4357 (5.53%) |

| 6 | Win32.HLLM.Alaxala | 4022 (5.11%) |

| 7 | Win32.Sector.12 | 2686 (3.41%) |

| 8 | Win32.HLLM.Beagle | 2141 (2.72%) |

| 9 | Win32.HLLM.Netsky.35328 | 1944 (2.47%) |

| 10 | Win32.HLLM.Netsky | 1698 (2.16%) |

| 11 | Trojan.Click.22109 | 1570 (1.99%) |

| 12 | Win32.HLLM.Mailbot | 1498 (1.90%) |

| 13 | Win32.HLLW.Shadow.3 | 1405 (1.78%) |

| 14 | Win32.HLLM.Perf | 1353 (1.72%) |

| 15 | Trojan.MulDrop.19648 | 1252 (1.59%) |

| 16 | Win32.HLLM.MyDoom.33 | 1182 (1.50%) |

| 17 | Win32.Virut.5 | 968 (1.23%) |

| 18 | Win32.IRC.Bot.based | 769 (0.98%) |

| 19 | W97M.Thus | 687 (0.87%) |

| 20 | BackDoor.Dosia.72 | 619 (0.79%) |

| fichiers infectés : | 321,156,519 |

| fichiers scannés au total : | 78,718 (0.02%) |

Détection sur des postes de travail - janvier

| 01.01.2009 00:00 - 01.02.2009 00:00 | ||

| 1 | Win32.HLLW.Gavir.ini | 2451656 (19.14%) |

| 2 | DDoS.Kardraw | 2058062 (16.06%) |

| 3 | Win32.HLLM.Generic.440 | 714503 (5.58%) |

| 4 | VBS.Generic.548 | 453207 (3.54%) |

| 5 | Win32.Virut.5 | 435746 (3.40%) |

| 6 | Win32.Alman | 358676 (2.80%) |

| 7 | Trojan.Recycle | 349560 (2.73%) |

| 8 | Trojan.Starter.881 | 303349 (2.37%) |

| 9 | Win32.Sector.16 | 210250 (1.64%) |

| 10 | Win32.HLLW.Shadow.based | 209118 (1.63%) |

| 11 | Win32.HLLM.Lovgate.2 | 188398 (1.47%) |

| 12 | Win32.HLLP.Neshta | 174684 (1.36%) |

| 13 | Win32.HLLP.Jeefo.36352 | 169943 (1.33%) |

| 14 | Win32.HLLW.Autoruner.2536 | 159100 (1.24%) |

| 15 | VBS.PackFor | 138289 (1.08%) |

| 16 | Win32.Sector.12 | 128054 (1.00%) |

| 17 | Win32.HLLW.Autoruner.5555 | 127353 (0.99%) |

| 18 | Win32.Sector.5 | 123027 (0.96%) |

| 19 | Trojan.DownLoader.42350 | 119657 (0.93%) |

| 20 | Win32.HLLM.Perf | 88711 (0.69%) |

| fichiers infectés : | 70,489,000,159 |

| fichiers scannés au total : | 12,811,152 (0.02%) |