Détection d'un botnet comptant 200 000 appareils contaminés sous Android

Top des actualités Doctor Web | Toutes les actualités

20 septembre 2013

Pour infecter les appareils mobiles et les enrôler dans le botnet, les pirates ont utilisé plusieurs applications malveillantes : parmi eux, un nouveau Trojan Android.SmsSend.754.origin, ainsi que les logiciels malveillants Android.SmsSend.412.origin (connu depuis Mars 2013, il se propage comme un navigateur web mobile), Android.SmsSend.468.origin (connu depuis Avril 2013) et le Trojan Android.SmsSend.585.origin, dissimulé sous un faux client mobile pour le réseau social Odnoklassniki et connu du logiciel antivirus Dr.Web depuis le mois de juin 2013. La première version du Trojan - Android.SmsSend.233.origin - a été ajoutée à la base virale Dr.Web en novembre 2012. Dans la plupart des cas, les sources d'infection sont des sites détenus par des criminels ainsi que des sites compromis qui diffusent des programmes malveillants.

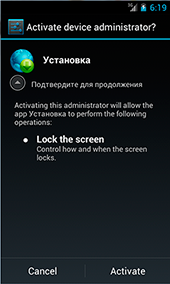

Le Trojan Android.SmsSend.754.origin est une application apk portant le nom Flow_Player.apk. En s'installant dans le système d'exploitation, il demande à l'utilisateur d'exécuter le programme avec les privilèges administrateur de l'appareil : ceci permettra à l'application malveillante de contrôler le verrouillage de l'écran. De plus, Android.SmsSend.754.origin retire ensuite son icône de l'écran d'accueil de l'appareil mobile.

À la fin de l'installation, le Trojan envoie aux pirates des informations sur l'appareil contaminé, y compris son IMEI, des informations sur le solde restant, l'indicatif du pays, le numéro de téléphone de la victime, ainsi que le code de l'opérateur, le modèle de téléphone mobile et sa version d'OS. Puis Android.SmsSend.754.origin attend une commande des pirates pour envoyer un SMS avec un message prédéfini à un numéro spécifié, effectuer un envoi de SMS en utilisant la liste des contacts, ouvrir une URL spécifiée dans le navigateur, ou afficher sur l'écran de l'appareil mobile un message ayant un en-tête et un contenu spécifiques.

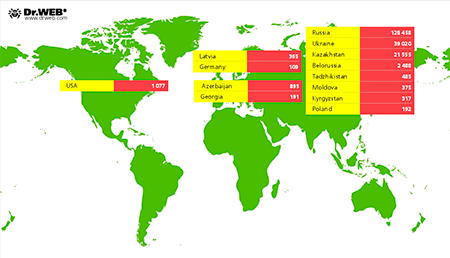

Selon les informations recueillies par les spécialistes de Doctor Web, ce botnet compte actuellement plus de 200.000 appareils mobiles fonctionnant sous Google Android, dont la plupart (128 458) appartiennent à des utilisateurs russes, en seconde place vient l'Ukraine avec 39.020 cas d'infection, et le Kazakhstan occupe la troisième place : ici, 21 555 utilisateurs ont été atteints. Une image plus détaillée de la propagation des menaces est représentée dans l'illustration suivante.

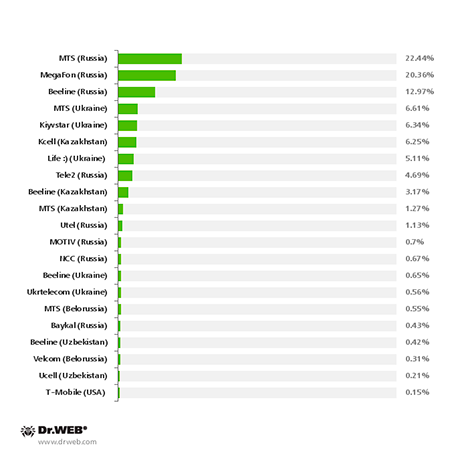

Répartition des appareils mobiles infectés par opérateur mobile.

C'est un des cas les plus massifs d'infection d'appareils mobiles compatibles Android, détecté ce semestre. Selon les premières estimations des spécialistes de Doctor Web, le dommage causé aux utilisateurs par cet incident pourrait s'élever à plusieurs centaines de milliers de dollars.

À l'heure actuelle, toutes ces menaces sont détectées et peuvent être neutralisées par le logiciel antivirus Dr.Web. Pour éviter l'infection, il est recommandé aux utilisateurs d'appareils mobiles sous Android de ne pas télécharger ni installer des logiciels depuis des sites Web suspects. Les spécialistes de Doctor Web surveillent la situation.