Revenir vers la liste d'actualités

Le 8 février 2011

Des trojans crypteurs

De nouvelles modifications de trojans sont apparues au début de cette année, ils chiffrent les document des utilisateurs et proposent de les déchiffrer via un utilitaire spécial qui est évidemment payant.

De nouvelles signatures Dr.Web ont été ajoutées à la base virale Dr.Web: Trojan.Encoder.94 et Trojan.Encoder.96.

Nous vous rappelons que les actions des utilisateurs lorsque les fichiers sont déjà chiffrés nuisent souvent à leurs données. Il est fortement déconseillé de restaurer le système, de supprimer les fichiers temporaires, y compris les fichiers temporaires des navigateurs Web, ceci peut rendre impossible la restauration des données.

De plus, nous vous déconseillons d'utiliser n'importe quel utilitaire pour restaurer vos fichiers, le risque de perdre vos données étant très élevé. Nous vous conseillons de, vous adresser au laboratoire Doctor Web et de demander de l'aide pour restaurer votre ordinateur en joignant éventuellement des documents chiffrés.

Des trojans qui bloquent Windows

En janvier les trojans qui bloquent Windows ont continué à se répandre et sont devenus encore plus variés. Des trojans déjà connus ont continué à se multiplier en même temps que les nouvelles modifications.

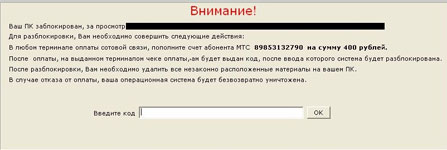

Si ces derniers mois, des malfaiteurs demandaient de payer environ 300 ou 400 roubles, depuis le mois de janvier, un certains nombre de trojans demandent de verser une somme plus élevée, notamment allant de 600 à 800 roubles sur le compte du téléphone portable de leurs concepteurs.

Fin janvier, nous avons également observé que les crypteurs se multiplient via les blogs LiveJournal qui sont assez répandus dans le monde. En suivant le lien dans le commentaire, l'utilisateur arrive sur un site au contenu porno qui lui propose de télécharger un fichier .EXE contenant un Trojan.Winlock.

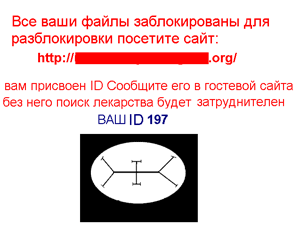

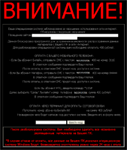

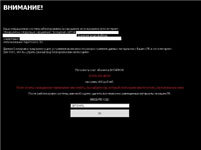

Ci-dessous, vous pouvez voir l'exemple des images montrant les cas les plus répandu pour le mois de janvier.

Statistiques sur les escroqueries sur Internet au mois de janvier

En janvier, en moyenne 178 utilisateurs par 24 h se sont adressés au support technique gratuit de Doctor Web, ce qui représente une augmentation de 8% par rapport à décembre 2010.

80 % des demandes d'aides concernaient les programmes malveillants exigeant d'effectuer un virement sur le compte du téléphone portable de l'escroc (ce chiffre représentait de 60% au mois de novembre et 70% au mois de décembre).

Le nombre de requêtes concernant les trojans exigeant à effectuer un paiement via SMS a augmenté jusqu'à 23% en décembre et jusqu'à 43% en janvier.

Les demandes concernant les programmes malveillants demandant d'envoyer un SMS payant ont continué à baisser en janvier 2011 et représentent uniquement 15% de toutes les requêtes.

Des bots de système bancaires

Les pièges imitant les systèmes de banques électroniques et les systèmes de paiement en ligne russes se répandent de plus en plus vite. En général, chaque modification d'une telle application malveillante peut lui permettre d'attaquer directement plusieurs ordinateurs.

Les spécialistes Doctor Web ont détecté l'activité d'une série de ce type de systèmes malveillants, notamment ceux de WinSpy et IBank. Les ordinateurs déjà infectés mettent à jour leurs systèmes sur commande de l'escroc, car cela leur permet de résister aux antivirus des utilisateurs et de répondre aux objectifs de l'escroc.

Nous pouvons notamment citer la propagation enregistrée au mois de janvier des faux antivurus en Europe de l'Ouest. Les plus répandus sont System Tool 2011 et Antivirus Scan. Les utilisateurs de la version anglaise de Facebook se sont confrontés au Trojan.MulDrop1.62295 qui s'est répandu via les spams sous forme de « surprise » dans le réseau social dans la deuxième quinzaine de janvier.

Fichiers malicieux détectés dans le courrier électronique

| 01.01.2011 00:00 - 01.02.2011 00:00 | ||

| 1 | Trojan.DownLoad1.58681 | 592254 (9.31%) |

| 2 | Trojan.Packed.20878 | 426750 (6.71%) |

| 3 | Trojan.Oficla.zip | 313652 (4.93%) |

| 4 | Trojan.MulDrop.64589 | 311774 (4.90%) |

| 5 | Trojan.DownLoad.41551 | 271184 (4.26%) |

| 6 | Trojan.Packed.20312 | 261419 (4.11%) |

| 7 | Trojan.Oficla.38 | 148062 (2.33%) |

| 8 | Win32.HLLM.Beagle | 117539 (1.85%) |

| 9 | Trojan.AVKill.2788 | 113477 (1.78%) |

| 10 | Trojan.PWS.Panda.114 | 95805 (1.51%) |

| 11 | Trojan.PWS.SpySweep.17 | 92209 (1.45%) |

| 12 | W97M.Killer | 87092 (1.37%) |

| 13 | Trojan.MulDrop1.54160 | 73523 (1.16%) |

| 14 | Trojan.DownLoader1.17157 | 69678 (1.10%) |

| 15 | Win32.HLLW.Autoruner.35407 | 60963 (0.96%) |

| 16 | Trojan.PWS.Panda.387 | 52532 (0.83%) |

| 17 | Trojan.Oficla.48 | 52257 (0.82%) |

| 18 | Trojan.Oficla.73 | 52254 (0.82%) |

| 19 | Trojan.AVKill.3097 | 46052 (0.72%) |

| 20 | Win32.HLLM.MyDoom.54464 | 45653 (0.72%) |

| Total analysés: | 56,551,758,514 |

| Total virus détectés: | 6,363,080 |

Fichiers malicieux détectés sur les PC des utilisateurs

| 01.01.2011 00:00 - 01.02.2011 00:00 | ||

| 1 | Win32.HLLP.Whboy.45 | 27057874 (43.80%) |

| 2 | Win32.HLLP.Neshta | 13487529 (21.83%) |

| 3 | Win32.HLLP.Whboy.105 | 4525965 (7.33%) |

| 4 | Win32.HLLP.Rox | 2224917 (3.60%) |

| 5 | Win32.Siggen.8 | 1583325 (2.56%) |

| 6 | Win32.HLLP.Novosel | 1582034 (2.56%) |

| 7 | Win32.Antidot.1 | 1003419 (1.62%) |

| 8 | Trojan.Packed.21230 | 558842 (0.90%) |

| 9 | Win32.HLLP.Whboy | 396674 (0.64%) |

| 10 | Win32.Sector.22 | 338383 (0.55%) |

| 11 | Trojan.MulDrop.54146 | 285091 (0.46%) |

| 12 | JS.Nimda | 279705 (0.45%) |

| 13 | Win32.Virut.56 | 274936 (0.45%) |

| 14 | Win32.Virut.5 | 271705 (0.44%) |

| 15 | ACAD.Pasdoc | 260004 (0.42%) |

| 16 | Win32.HLLW.Shadow.based | 259855 (0.42%) |

| 17 | Trojan.DownLoad.32973 | 246686 (0.40%) |

| 18 | Trojan.MulDrop1.48542 | 243739 (0.39%) |

| 19 | Win32.Sector.21 | 208654 (0.34%) |

| 20 | Win32.Gael.3666 | 178199 (0.29%) |

| Total analysés: | 127,566,192,623 |

| Total virus détectés: | 61,779,350 |

![[VK]](http://st.drweb.com/static/new-www/social/no_radius/vkontakte.png)

![[Twitter]](http://st.drweb.com/static/new-www/social/no_radius/twitter.png)

![[facebook]](http://st.drweb.com/static/new-www/social/no_radius/facebook.png)

Votre avis nous intéresse

Pour poser une question sur une news aux administrateurs du site, mettez @admin au début de votre commentaire. Si vous postez une question à l'attention de l'auteur d'un commentaire, mettez le symbole @.avant son nom.

Other comments