Revenir vers la liste d'actualités

Le 15 mars 2011

Android.SmsSend, une famille énergique de sms-trojans

Ce trojan a été enregistré pour la première fois le 4 août 2010. Le marché des mobiles est alors très dynamique, les créateurs de virus font tout pour rester ingénieux, inventifs et rapides. Il ne faut pas se laisser surprendre. Le 4 août 2010, donc, un utilisateur d'un forum russe connu, 4pda.ru/forum, consacré aux mobiles, Smartphones et PDA, s'est plaint d’un certain programme (vidéo) téléchargé sur Internet. Ce programme pouvait envoyer des sms si la fonction permission.SEND_SMS était active. Le lendemain, un autre utilisateur s'est plaint du même programme. Le fichier portait le nomde RU.apk et possédait une icône de lecteur vidéo ![]() avec le nom MoviePlayer. La date de création était le 29 juillet 2010, ce qui signifie que le trojan s'est propagé sans aucun problème durant une semaine.

avec le nom MoviePlayer. La date de création était le 29 juillet 2010, ce qui signifie que le trojan s'est propagé sans aucun problème durant une semaine.

Les utilisateurs du forum ont envoyé le fichier suspect aux éditeurs d'antivirus le 5 août, le jour même où Android.SmsSend.1 a été ajouté dans les bases virales Dr.Web.

Le 7 septembre 2010, un message de Doctor Web sur une nouvelle version d'Android.SmsSend a été posté dans la section Android du forum : http://www.mobile-review.com.

La nouvelle modification fut ajoutée dans les bases virales le jour même, le 7 septembre 2010, sous le nom Android.SmsSend.2. Les autres antivirus ont commencé a détecté ce virus un peu plus tard, ce qui est logique car les trojans de cette famille avaient été conçus pour les portables d'utilisateurs Russes.

Durant près d’un mois ensuite, aucune nouvelle particulière n’a concerné les trojans sms pour Android, à l'exception de nombreuses discussion énergiques sur les trojan connus, tant parmi les spécialistes que parmi les utilisateurs. Certains disaient qu'il était impossible d’être infecté par ce trojan si les règles de sécurité élémentaires étaient respectées : être suffisamment attentif en consultant des sites inconnus et vérifier les extensions des programmes. Les autres arguaient que la nature humaine est justement caractérisée par la curiosité et le manque d'attention et que même la prudence des utilisateurs ne garantirait pas la sécurité absolue contre les menaces.

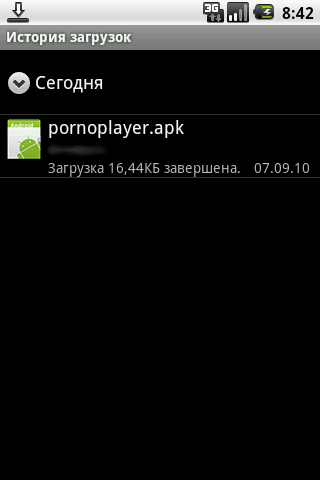

Le 14 octobre 2010, les médias ont parlé d'une nouvelle version de trojan par sms, l'ancien icône avait été réutilisée par ses créateurs et le nom restait le même: pornoplayer.apk. La mise à jour correspondante des bases virales Dr.Web avait eu lieu le 11 octobre.

Ce trojan est intéressant par sa façon d'entrer dans les mobiles des utilisateurs. Les propriétaires de sites pour adultes (nous n'avons pas d'information sur les autres sites pour le moment) peuvent ajouter le téléchargement du trojan sur leur pages comme un programme affilié. La ruse réside dans le fait que Android.SmsSend ne sera téléchargé que lorsque le site sera lancé depuis un mobile. Ainsi, si une page Internet d’un de ses sites est chargée sur un mobile, le trojan sera téléchargé automatiquement, sans le consentement de l’utilisateur. Il est possible que ce dernier ne remarque rien à part une notification de téléchargement disparaissant très rapidement. Plus tard, par accident, l'utilisateur peut installer le programme puis le lancer par curiosité, attiré par son nom sulfureux. Si une page d’un de ses sites est chargée sur un autre appareil ne tournant pas sous Android, le trojan par sms, écrit en J2ME, sera également téléchargé. Si vous entrez sur un tel site depuis un ordinateur, le trojan ne sera pas téléchargé et le navigateur ouvrira, dans la puplart des cas, le site demandé ou la page d’accueil d’un moteur de recherche.

From China « with love »

La particularité de ce groupe réside dans sa façon de se diffuser. Il s'agit d’ Android.Geinimi, Android.Spy et Android.ADRD (selon la classification Dr.Web). Ces programmes viennent de Chine et sont connus depuis fin 2010.

Ces trojans se propagent sous l’apparence de programmes, jeux et fonds d'écran connus tant dans le monde entier qu’uniquement en Chine. Ces trojans se trouvent surtout sur les forums, les sites et les sites de partages de fichiers chinois.

Le schéma d'infection fonctionne ainsi : l'utilisateur d'un smartphone télécharge et installe le programme, qui, une fois lancé, fonctionne apparemment normalement : l’utilisateur peut jouer, le programme fonctionne très bien, le nom correspond au vrai nom. Mais en même temps, le trojan est lancé sans que l'utilisateur ne s'en aperçoive. Pendant qu’il joue ou utilise le logiciel, le trojan collecte les données sur les contacts, les sms, l’IMEI et les données de la carté SIM et tout est envoyé sur le serveur du trojan.

Les fonctionnalités d'Android.Geinimi permettent la localisation du smartphone, les téléchargements sur Internet, la modification des favoris du navigateur et des contacts, il peut passer des appels et envoyer des SMS. Même lorsque le programme est fermé, le trojan continue à fonctionner.

Android.Spy, en plus de récupérer et de modifier les contacts et les SMS et de localiser le téléphone, possède un module de lancement automatique (autorun). Ses auteurs peuvent également contrôler le Trojan à distance via SMS. Il peut se lancer automatiquement au démarrage du Smartphone, mais son objectif est alors un peu différent, il va collecter l’ID du téléphone, spécifier certains paramètres de recherche sur les moteurs et ouvrir des liens. Ce trojan peut télécharger ses mises à jour, mais il aura toujours besoin de l’utilisateur pour les installer.

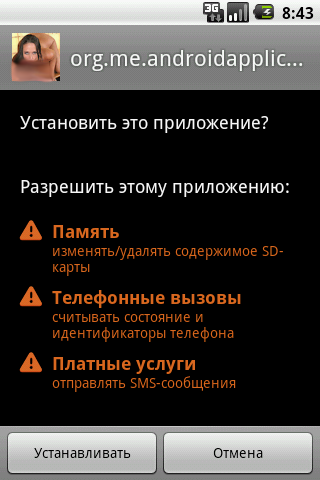

Une des caractéristiques d’un programme contenant le trojan est le fait de requérir des accès supplémentaires. Par exemple, si un jeu, dans sa forme originale, ne requiert qu’un accès Internet, une version infectée demandera un accès aux SMS, aux contacts, aux appels etc…Si vous savez qu’un programme n’a pas d’exigences particulières et que l’accès à ce type d’information est demandé, il est plus sage d’annuler l’installation.

Aujourd'hui Dr.Web connaît 26 modifications d'Android.Spy, 25 modifications d'Android.Geinimi et 12 modifications d'Android.ADRD.

Android.Youlubg (selon la classification Dr.Web) est une des nouvelles menaces détectée. Ici, comme d'habitude, les malfaiteurs se servent d'un programme connu pour lui ajouter des fonctionnalités malveillantes. Sa fonction principale est de collecter les informations personnelles des utilisateurs. Nous supposons qu’Android.Youlubg peut aussi envoyer des SMS sur des numéros payants et s'abonner à des services non sollicités par l’utilisateur.

Des espions malins

En plus des trojans connus, les systèmes d'exploitation Android sont menacés par des spyware commerciaux. En fonction de leur concepteurs, ces logiciels espions possèdent souvent les moyens d'établir la localisation des Smartphones, de pratiquer des écoutes, de récupérer des informations des SMS entrants et sortants, de contrôler les appels etc. Leur but « légitime » déclaré concerne en général la protection des enfants, le contrôle les employés et la fidélité des couples.

Les logiciels les plus connus sont Flexispy, Mobile Spy et Mobistealth. La plupart des concepteurs de ce genre de logiciels propose des solutions pour plusieurs systèmes d'exploitation: Symbian, Android, Blackberry, Windows Mobile, iPhone, iPad, Maemo (un jailbreak est nécessaire pour l’iPhone et l’iPad).

La plupart de ces programmes sont disponibles sur la base d’un abonnement d’un an. Le prix dépend du nombre de fonctionnalités.

Pour installer un tel espion, il est nécessaire d'avoir un accès physique au téléphone afin de configurer le programme et de supprimer tous les traces de changements effectués.

Mais comment ces espions restent-ils indétectables dans le système ?

Lorsqu'il s'agit d’Android, la plupart de ces logiciels n'ont pas d'icône sur le bureau et même s'il y en a une, elle porte souvent un nom neutre. Lorsque le programme est lancé en cliquant sur l’icône, un module spécial est activé afin d’ôter tout soupçon, comme une calculatrice ou un jeu. Si l’utilisateur regarde la liste des programmes installés, l'espion portera soit un nom neutre soit un nom ressemblant fort à un module du système.

НCertains logiciels commerciaux et gratuits de ce genre sont proposés sur le site officiel de l'Android Market. D'autres nécessitent un téléchargement depuis le Smartphone ou l'enregistrement sur la carte mémoire. Tous ses programmes espions peuvent être utilisés dans un cadre légal ou illégal.

Menaces d'arrière-garde

Début mars 2011, les médias ont signalé que des programmes et des jeux contenant des Trojans ont été découverts sur l’Android Market, suite à une infection. Le nombre d'applications compromises s’élève à environ 50.

Android.DreamExploid, responsable de cette infection, peut collecter des informations sur les appareils infectés comme l’IMEI, le numéro de téléphone, la configuration de la connexion Internet pour pouvoir contacter ses créateurs et, le plus important, ce trojan installe un exploit qui lui permet d’obtenir les droits administrateurs sur le téléphone.

De plus, Android.DreamExploid télécharge des programmes sur Internet et les installe sans la permission de l'utilisateur (si la vulnérabilité est exploitée avec succès).

Même si Google a déjà supprimé toutes les applications contenant ce Troyan de son app store, et pratiqué un « kill switch » de ces programmes déjà installés sur les téléphones, nous ne pouvons pas exclure l'apparition de nouvelles versions du trojan sur l’Android Market ou d’autres sites.

Conclusion

Comme cela a déjà été prouvé de nombreuses fois, la popularité d'un système d'exploitation augmente l'intérêt des pirates à son encontre. Le système Android ne déroge pas à la règle.

Les programmes malveillants se développent rapidement pour suivre le rythme de celui des technologies mobiles. Rappelons que plus le Smartphone possède de fonctionnalités et de possibilités, plus les malwares ont d’opportunités de compromettre le système et d’utiliser ces fonctionnalités.

Il est évident que les utilisateurs doivent être prudents et attentifs pour se protéger des cyber menaces. Mais l'utilisation d’un antivirus est encore un moyen plus sûr de diminuer les risques. Les bases virales de Dr.Web contiennent aujourd'hui plus de 120 programmes malveillants pour Android. Et leur nombre ne fera manifestement qu'augmenter.

![[VK]](http://st.drweb.com/static/new-www/social/no_radius/vkontakte.png)

![[Twitter]](http://st.drweb.com/static/new-www/social/no_radius/twitter.png)

![[facebook]](http://st.drweb.com/static/new-www/social/no_radius/facebook.png)

Votre avis nous intéresse

Pour poser une question sur une news aux administrateurs du site, mettez @admin au début de votre commentaire. Si vous postez une question à l'attention de l'auteur d'un commentaire, mettez le symbole @.avant son nom.

Other comments