Revenir vers la liste d'actualités

le 3 avril 2014

Le chiffre maximal d'alertes de l'antivirus a été enregistré le 13 mars (334 212), le chiffre minimal le 11 mars (244 478). Le scanner de Dr.Web pour Android a détecté en moyenne environ 250 000 menaces mobiles par jour.

La plupart des menaces détectées par Dr.Web pour Android sont des applications publicitaires, conçues pour gagner de l'argent sur les applications gratuites pour Android à savoir : les représentants des familles Adware.Revmob, Adware.Airpush et Adware.Leadbolt. Le Trojan le plus répandu du mois est le Android.SmsBot.42.origin, conçu pour envoyer des SMS payants, suivi par son confrère Android.SmsSend.1088.origin. Les dix menaces les plus répandues sont listées ci-dessous.

| № | Menace | % |

|---|---|---|

| 1 | Android.SmsBot.42.origin | 3,24 |

| 2 | Android.SmsSend.1088.origin, Android.SmsSend.458 | 1,80 |

| 3 | Android.SmsSend.315.origin | 1,75 |

| 4 | Android.SmsSend.1123.origin | 1,66 |

| 5 | Android.SmsSend.859.origin | 1,52 |

| 6 | Android.Spy.83.origin | 1,39 |

| 7 | Android.SmsBot.45.origin | 1,33 |

| 8 | Android.SmsSend.466.origin | 1,23 |

| 9 | Android.SmsSend.939.origin | 0,94 |

| 10 | Android.SmsSend.758.origin | 0,91 |

Dr.Web pour Android inclut un composant spécial, qui porte le nom de contrôleur de sécurité. Il est conçu pour rechercher les vulnérabilités dans le système d'exploitation, qui peuvent être exploitées par les malfaiteurs afin de lancer des attaques à l'aide de malwares. Dr.Web détecte ces vulnérabilités. La vulnérabilité Master Key est due à la particularité de traitement des packages apk, qui contient, dans un sous-dossier, deux fichiers sous le même nom, ce qui permet d'installer les composants sans signature digitale. Les deux autres vulnérabilités, connues sous les noms Extra Field et Name Length Field, permettent aux malfaiteurs d'intégrer le fichier du Trojan au package afin d'éviter la vérification automatique par le système. Ainsi, le système d'exploitation ne trouvera pas la menace lors de sa pénétration.

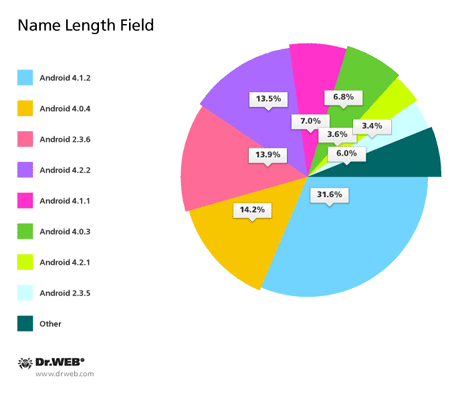

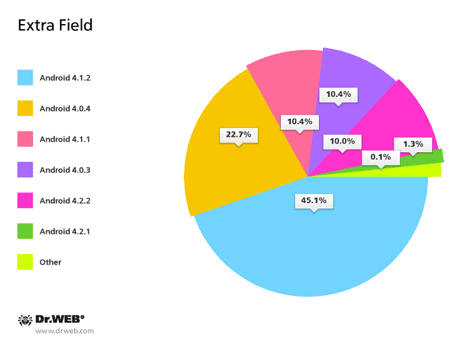

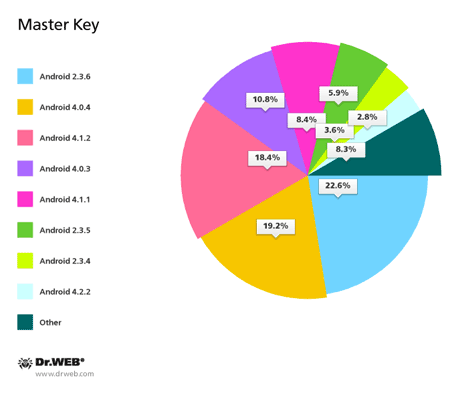

Le logiciel antivirus Dr.Web détecte la vulnérabilité Name Length Field sur 80,19% des appareils protégés, les vulnérabilités Extra Field et Master Key sur 48,56% et 46,95% des appareils respectivement. Le graphique ci-dessous représente la répartition des appareils avec ces vulnérabilités selon la version de l’OS Android.

Ainsi ces vulnérabilités sont le plus souvent détectées sur Google Android 4.1.2 et 4.0.4, cependant la version 4.1.2 reste la plus populaire (27,16 % des utilisateurs de Dr.Web), la version 4.0.4 reste la troisième (21,14 %), et les versions 2.3.3 - 2.3.7 occupent la deuxième place. Selon les données de Doctor Web, ce sont les appareils d'un fabricant coréen connu qui embarquent le firmware Android contenant le plus de vulnérabilités. La deuxième place est occupée par les tablettes et appareils mobiles de fabricants chinois, la troisième et quatrième par des entreprises taïwanaise et sud-coréenne respectivement.

Une autre source d'infection est le manque de vigilance lors de l'utilisation du système d'exploitation. Ainsi, selon les statistiques recueillies par Doctor Web, 49.74% des utilisateurs d’appareils mobiles ont activé l'option « installer les applications depuis des sources inconnues ». 14,8% des utilisateurs ont activé le mode debug, ce qui peut entraîner la fuite de données stockées sur l'appareil.

3,89% des propriétaires des appareils mobiles protégés par Dr.Web utilisent le système d'exploitation avec l'accès root, ce qui augmente les risques d'infection. 13,3% utilisent des firmwares non officiels, distribués avec certains appareils chinois. Cette version de l'OS offre des possibilités supplémentaires pour les logiciels malveillants.

Les spécialistes de Doctor Web continuent leur analyse des menaces ciblant Android.

![[VK]](http://st.drweb.com/static/new-www/social/no_radius/vkontakte.png)

![[Twitter]](http://st.drweb.com/static/new-www/social/no_radius/twitter.png)

![[facebook]](http://st.drweb.com/static/new-www/social/no_radius/facebook.png)

Votre avis nous intéresse

Pour poser une question sur une news aux administrateurs du site, mettez @admin au début de votre commentaire. Si vous postez une question à l'attention de l'auteur d'un commentaire, mettez le symbole @.avant son nom.

Other comments