Revenir vers la liste d'actualités

Le 12 août 2011

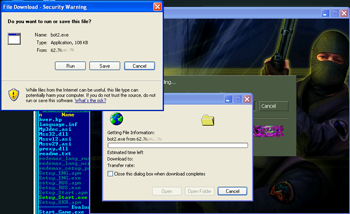

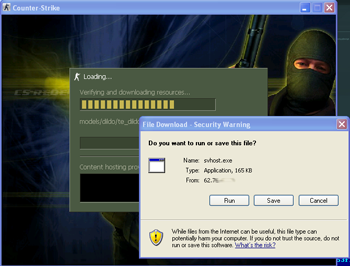

Lorsqu’une connexion est établie avec un serveur Counter-Strike, le client télécharge les composants manquants pour le jeu depuis un hôte distant. Dans notre cas, l’utilisateur voit une fenêtre de dialogue de navigateur standard lui proposant de télécharger deux fichiers exécutables (svhost.exe et bot2.exe), ainsi que le fichier admin.cmd (distribué comme Counter-Strike.cmd depuis le début de cette année). Notons qu’un tel comportement n’est pas habituel pour un client Counter-Strike.

Les analystes de Doctor Web ont mis en lumière le schéma d’infection suivant : un groupe de pirates programme un serveur de jeu Counter-Strike, diffusant le Trojan Win32.HLLW.HLProxy (parfois, ce Cheval de Troie a été diffusé parmi les joueurs de Counter-Strike sous l’apparence d’une application « utile », entraînant son installation volontaire sur le PC ).

Le mécanisme de diffusion du Trojan est relativement particulier. Lorsqu’un utilisateur se connecte au serveur du jeu, il voit s’afficher un écran de bienvenue MOTD spécial pouvant contenir de la publicité ou un ensemble de règles définies par les administrateurs du jeu. Cette fenêtre contient un fichier HTML. Le fichier MOTD créé par les criminels, contient, lui, un IFRAME qui redirige le client vers un serveur intrus sous leur contrôle. Le fichier admin.cmd est téléchargé sur ce serveur et lancé sur la machine de la victime. Ce fichier contient le Trojan Win32.HLLW.HLProxy.

L’objectif principal du Trojan est de lancer un serveur proxy sur l’ordinateur du joueur, qui émule plusieurs serveurs de jeu Counter-Strike sur la même machine et transmet les informations aux serveurs appartenant à Valve. Lorsqu’il accède à un serveur de jeu émulé par le Cheval de Troie, le client logiciel est redirigé vers un serveur de jeu réel contrôlé par les pirates, duquel le joueur a reçu le Trojan Win32.HLLW.HLProxy. Le nombre de machines infectées s’accroît de façon exponentielle.

La capture d’écran suivante illustre l’activité du Trojan où plusieurs serveurs de jeu avec une seule adresse IP sont supposés fonctionner sur une machine infectée.

De plus, le Trojan peut lancer des attaques DDoS sur les serveurs de jeu et les serveurs de Valve, entraînant l’indisponibilité de la majorité d’entre eux à différents moments. Nous pouvons penser que le but des pirates est d’extorquer de l’argent aux propriétaires de serveurs de jeu pour amener de nouveaux joueurs, tout comme des attaques DDoS, sur des serveurs de jeu « indésirables ». La plupart du temps, les joueurs touchés par le Trojan qui se connectent au serveur, reçoivent d’autres « cadeaux » en supplément.

L’analyse effectuée par Doctor Web révèle que le fichier svhost.exe dissimule le Trojan.Click1.55929. OAprès avoir pénétré dans un système, il crée une copie de lui-même appelée SVHOST.EXE dans le dossier C:\Program Files\Common Files, la lance et perpétue ses attaques. Le fichier bot2.exe, quant à lui, dissimule le Trojan désormais connu Trojan.Mayachok.1.

Les signatures de ces menaces ont été ajoutées à la base de données Dr.Web. Doctor Web recommande aux joueurs de Counter-Strike d’être vigilants, même en dehors de Russie, et de ne pas accepter le téléchargement de fichiers exécutables sur leurs PC.

Doctor Web souhaite adresser ses sincères remerciements au chasseur de virus Michael Mal'tsev pour son aide dans l’identification de cette menace.

![[VK]](http://st.drweb.com/static/new-www/social/no_radius/vkontakte.png)

![[Twitter]](http://st.drweb.com/static/new-www/social/no_radius/twitter.png)

![[facebook]](http://st.drweb.com/static/new-www/social/no_radius/facebook.png)

Votre avis nous intéresse

Pour poser une question sur une news aux administrateurs du site, mettez @admin au début de votre commentaire. Si vous postez une question à l'attention de l'auteur d'un commentaire, mettez le symbole @.avant son nom.

Other comments