Revenir vers la liste d'actualités

le 16 décembre 2013

Trojan.Skimer.18 n'est pas le premier backdoor capable d'infecter les DAB, mais il est le premier à cibler des appareils très répandus en Russie. Le logiciel malveillant représente une bibliothèque dynamique. Après son lancement depuis une application infectée, il choisit un fichier de log pour stocker l'information sur les transactions.

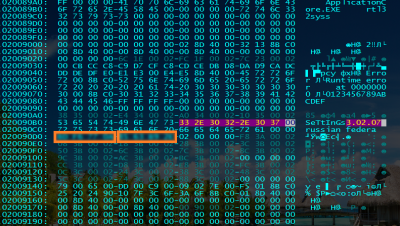

Après l'infection de l’OS du distributeur, le Trojan.Skimer.18 attend que l’utilisateur confirme son code, puis sauvegarde dans le fichier de log Track2 le numéro de la carte (ou le numéro de compte), la durée de validité de la carte, le code de la CB et le code service du distributeur. Il faut noter que pour protéger les données confidentielles, les développeurs de distributeurs automatiques utilisent une technologie spéciale de chiffrement (dont le code est régulièrement mis à jour depuis le serveur de la banque) du code des CB lors de la saisie par l'utilisateur. Trojan.Skimer.18 est capable de déchiffrer ce code de chiffrement.

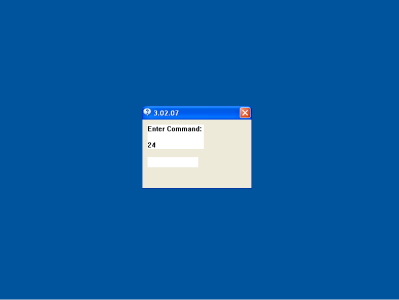

Comme dans les versions antérieures de backdoors de ce type, le logiciel malveillant est géré à l'aide de cartes master spécialement conçues. Dès que le distributeur automatique reconnaît cette carte, la fenêtre de gestion du Trojan s’affiche sur l'écran. L'interface XFS (Extensions for Financial Services) est utilisée pour l'interaction entre le distributeur et l'opérateur-malfaiteur. Comme les distributeurs n'ont pas de clavier complet, le Trojan, à l'aide de l'interface XFS, intercepte la saisie sur le PIN Pad (EPP, Encrypted PIN Pad) et l'affiche dans sa fenêtre.

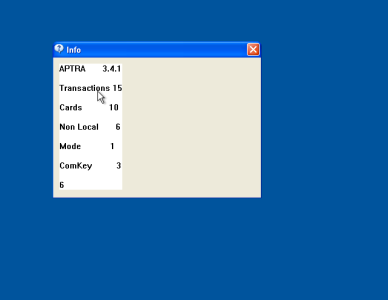

Sur commande des malfaiteurs, le Trojan.Skimer.18 peut " désinfecter " le système du DAB, afficher sur l'écran des statistiques sur les données volées, supprimer le fichier de log, redémarrer le DAB, changer son mode de fonctionnement ou se mettre à jour (ou uniquement sa bibliothèque) en lançant le logiciel approprié depuis la puce de la carte master. La progression de la mise à jour du trojan est visualisée via les indicateurs du lecteur de cartes de crédit et sur l'écran du distributeur lui-même.

Les données volées sont enregistrées sur la puce de la carte master, après que les données du fichier de log aient été compressées deux fois.

Comme ce Trojan ressemble beaucoup aux autres logiciels malveillants ciblant les distributeurs automatiques, nous pouvons supposer qu’ils ont été créés par la même personne. La signature du Trojan.Skimer.18 a été ajoutée aux bases virales Dr.Web et l'antivirus Dr.Web détecte et supprime ce Trojan.

![[VK]](http://st.drweb.com/static/new-www/social/no_radius/vkontakte.png)

![[Twitter]](http://st.drweb.com/static/new-www/social/no_radius/twitter.png)

![[facebook]](http://st.drweb.com/static/new-www/social/no_radius/facebook.png)

Votre avis nous intéresse

Pour poser une question sur une news aux administrateurs du site, mettez @admin au début de votre commentaire. Si vous postez une question à l'attention de l'auteur d'un commentaire, mettez le symbole @.avant son nom.

Other comments