Revenir vers la liste d'actualités

Le 25 août 2014

Trojan.Mayachok.18831 est un logiciel malveillant distribué via la messagerie. Comme les autres membres de cette famille, le Trojan.Mayachok.18831 est conçu pour exécuter des injections web, c'est-à dire intégrer un code parasite dans les pages web consultées par l'utilisateur, mais contrairement à ses prédécesseurs, il peut également afficher des publicités ainsi que remplacer le contenu des pages de réseaux sociaux. Il peut également faire des captures d'écran et les envoyer aux attaquants.

Après son lancement sur la machine infectée, le Trojan vérifie la présence de sa copie déjà opérationnelle dans le système et s'il la détecte, il s'arrête. De plus, il essaie de détecter les processus des antivirus les plus utilisés lancés dans le système : cpf.exe, MsMpEng.exe, msseces.exe, avp.exe, dwengine.exe, ekrn.exe, AvastSvc.exe, avgnt.exe, avgrsx.exe, ccsvchst.exe, Mcshield.exe, bdagent.exe, uiSeAgnt.exe, vmtoolsd.exe, vmacthlp.exe, vpcmap.exe, vmsrvc.exe, vmusrvc.exe, VBoxService.exe.

Pour recevoir le dossier personnel de l'utilisateur, il s'adresse à la branche du registre système HKCU\SOFTWARE\Microsoft\Windows\CurrentVersion\Explorer\Shell Folders, tente d'y lire le fichier de configuration qu'il a déjà créé. Sinon, il utilise, pour fonctionner, un paramètre stocké dans son corps. Le Trojan est capable de télécharger sur Internet d’autres logiciels malveillants, par exemple le Trojan.LoadMoney.15.

Le Trojan.Mayachok.18831 génère un second fichier de configuration, qui contient les données recueillies sur l'ordinateur infecté. Ce fichier est crypté par l'algorithme de type TEA, codé dans Base64 et envoyé au serveur par une requête POST. Pour se connecter au serveur de gestion, le Trojan utilise soit la fonction socket() et connect(), soit la bibliothèque wininet.dll. L'ID de l'ordinateur infecté se compose de la ligne identificateur du premier disque et de l'adresse MAC de la carte réseau. De cette ligne, le Trojan calcule la valeur MD5 à l'aide de Windows CryptoAPI. La valeur reçue sous la forme d’une ligne HEX est ensuite utilisée par le Trojan comme un identificateur unique.

Dans les versions 32-bits de l'OS, le Trojan lance le processus explorer.exe et s'y intègre à l'aide de NtQueueApcThread. Le code exécuté dans le cadre d’explorer.exe supprime le fichier du Trojan, puis commence à rechercher les processus lancés. Le Trojan.Mayachok.18831 recherche les processus suivants : amigo.exe, explorer.exe, iexplore.exe, chrome.exe, firefox.exe, opera.exe, browser.exe, minerd.exe. Pour chaque processus, le code d'injection, au sein duquel la vérification du nom de processus est exécutée, est lancé. Si le Trojan a réussi à s'intégrer dans explorer.exe, il lance 3 threads de la charge ; dans le cas des autres processus, le Trojan lance une procédure d'interception de l'API.

Dans les versions 64-bits de l'OS, le Trojan vérifie le chemin vers son fichier exécutable. S'il est lancé depuis le fichier %MYDOCUMENTS%\CommonData\winhlp31.exe, le Trojan.Mayachok.18831 lance 3 threads de la charge utile. Le premier thread installe le Trojan dans le système et l'enregistre dans l'auto démarrage. Le deuxième thread attend que la case de suppression du Trojan soit cochée et le supprime. Le troisième thread supprime les fichiers cookies des navigateurs à l'aide de la bibliothèque sqlite3.dll et demande depuis le serveur de gestion les données de configuration. Le Trojan intercepte les WinAPI ainsi que les fonctions spécifiques pour les navigateurs afin d'injecter le contenu dans les pages web.

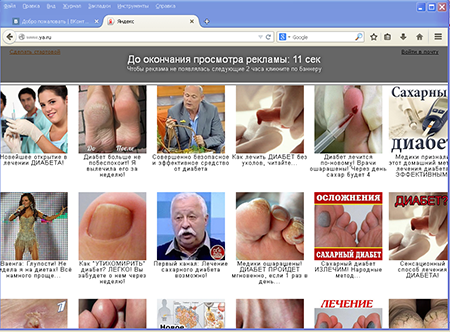

Le but principal du Trojan.Mayachok.18831 est l'affichage de publicités dans le navigateur web :

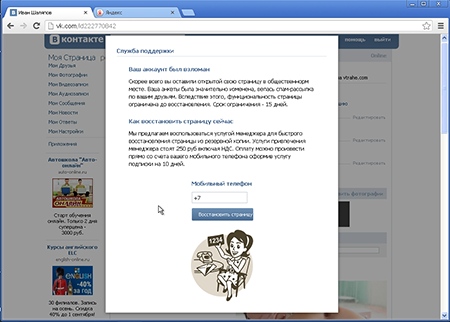

De plus, le Trojan peut remplacer le contenu du profil de l'utilisateur dans les réseaux sociaux par des textes et images obscènes. Pour modifier le profil, l'utilisateur doit payer unabonnement :

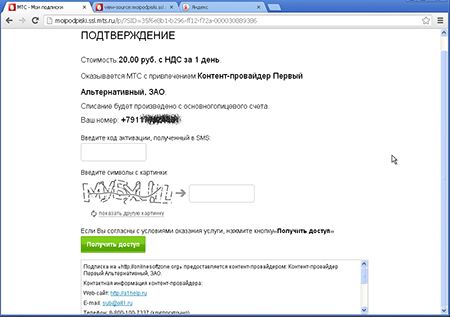

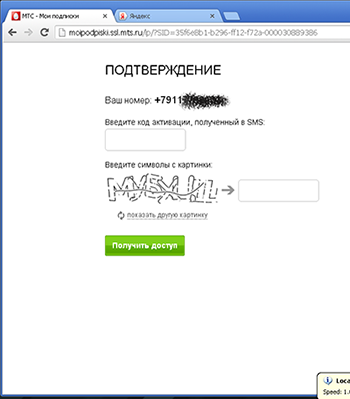

ТDe plus, le Trojan modifie la page générée par le site de l'opérateur mobile afin de tromper l'utilisateur :

Après avoir rempli le formulaire, la victime reçoit un SMS avec le texte suivant :

Entrez le code **** pour vous abonner à " http://onlinesoftzone.org ". Prix 20 roubles par jour (TTC)

Pour prévenir l'infection de votre ordinateur par Trojan.Mayachok.18831 veuillez utiliser un logiciel antivirus moderne et évitez de lancer des applications reçues comme pièces jointes dans les messages.

![[VK]](http://st.drweb.com/static/new-www/social/no_radius/vkontakte.png)

![[Twitter]](http://st.drweb.com/static/new-www/social/no_radius/twitter.png)

![[facebook]](http://st.drweb.com/static/new-www/social/no_radius/facebook.png)

Votre avis nous intéresse

Pour poser une question sur une news aux administrateurs du site, mettez @admin au début de votre commentaire. Si vous postez une question à l'attention de l'auteur d'un commentaire, mettez le symbole @.avant son nom.

Other comments