Revenir vers la liste d'actualités

Le 2 mars 2012

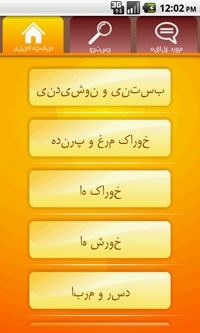

Ce programme malveillant a sans doute été créé en Iran et se propage via les sites non-officiels de l’application pour Android Iranian Foods. A la différence des autres trojan pour Android, Android.Moghava ne cherche pas à gagner d’argent.

C’est le module stamper du trojan qui contient le potentiel malveillant : ce module se lance et recherche les images JPEG sur la carte mémoire, notamment dans le dossier /DCIM/Camera/, où les images de la caméra du mobile sont enregistrées par défaut. Si le trojan y trouve des images, il ajoute à chacune d’elle une photo de l'ayatollah Khomeini.

|

|

| |

Même si la signature de cette menace est ajoutée aux bases virales Dr.Web pour Android Antivirus + Antispam et Dr.Web pour Android Light et que le trojan est supprimé lors du scan du mobile, les photos abîmées dans la plupart des cas sont impossibles à restaurer. De plus, les modifications non-autorisées des photos augmentent leur taille ce qui provoque la surcharge de la carte mémoire.

![[VK]](http://st.drweb.com/static/new-www/social/no_radius/vkontakte.png)

![[Twitter]](http://st.drweb.com/static/new-www/social/no_radius/twitter.png)

![[facebook]](http://st.drweb.com/static/new-www/social/no_radius/facebook.png)

Votre avis nous intéresse

Pour poser une question sur une news aux administrateurs du site, mettez @admin au début de votre commentaire. Si vous postez une question à l'attention de l'auteur d'un commentaire, mettez le symbole @.avant son nom.

Other comments