Revenir vers la liste d'actualités

le 2 juillet 2014

Selon les spécialistes de Doctor Web, au mois de juin, Dr.Web Antivirus pour Android a détecté 6.101.306 alertes dont la plupart ont été provoquées par des modules publicitaires utilisés par les développeurs de logiciels gratuits pour gagner de l'argent. Ces modules peuvent afficher des publicités pour des ressources Internet douteuses ou potentiellement dangereuses. Le nombre maximum d'alertes de l'antivirus a été enregistré le 26 juin 2014.

Traditionnellement, le nombre de logiciels malveillants (publiciels et logiciels potentiellement dangereux)ne dépasse pas 4-5% dans les statistiques, ce qui n’a pas été le cas au mois de juin. Le Trojan Android.SmsBot.120.origin a occupé la première place avec 670 000 cas de détection par Dr.Web, soit 11% des menaces détectées. Ce malware, en plus d'envoyer des SMS à des numéros spécifiés par les malfaiteurs, possède les fonctionnalités suivantes : le Trojan peut envoyer au serveur des malfaiteurs les renseignements sur l'appareil infecté (y compris le N° IMEI, la liste des programmes installés, etc), supprimer les applications installées et les SMS entrants, afficher des messages dans la barre de notification.

|

|

|

|

Après la détection de ce Trojan, 514 893 utilisateurs (soit 76,80 %) l'ont immédiatement supprimé, dans 93 036 cas (13,88 %) la menace a été neutralisée avant l'installation du logiciel sur l'appareil, dans 34 162 cas (5,10 % ), le Trojan a été placé en quarantaine et 17 672 utilisateurs (2,64 %) ont ignoré l'alerte de Dr.Web, laissant le Trojan potentiellement fonctionner sur leurs appareils.

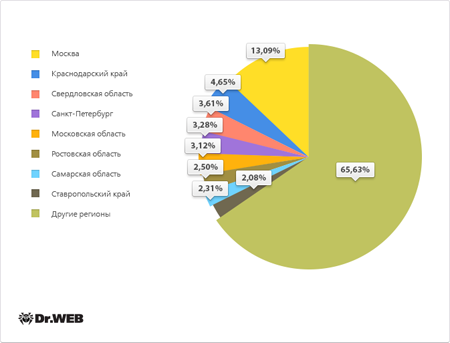

Le Trojan Android.SmsBot.120.origin a été distribué principalement en Russie. 13,09 % des cas ont été enregistrés à Moscou, puis dans la région de Krasnodar (4,65 %), et la région de Sverdlovsk (3,61%). La propagation des menaces est représentée dans l'illustration suivante :

La deuxième et la troisième places sont occupées par les représentants de la famille Android.SmsSend : ce sont Android.SmsSend.1215.origin et Android.SmsSend.859.origin. Les dix menaces les plus répandues sont listées ci-dessous.

| Menace | %% | |

|---|---|---|

| 1 | Android.SmsBot.120.origin | 10,99 |

| 2 | Android.SmsSend.1215.origin | 1,43 |

| 3 | Android.SmsSend.859.origin | 1,35 |

| 4 | Android.SmsSend.1081.origin | 1,08 |

| 5 | Android.Spy.83.origin | 0,82 |

| 6 | Android.SmsSend.991.origin | 0,68 |

| 7 | Android.SmsSend.914.origin | 0,62 |

| 8 | Android.SmsSend.309.origin | 0,59 |

| 9 | Android.Subser.1.origin | 0,54 |

| 10 | Android.SmsSend.315.origin | 0,52 |

À la fin du mois de mai, Dr.Web pour Android a détecté le premier encodeur ciblant Android. Android.Locker.2.origin cherche et crypte les fichiers .jpeg, .jpg, .png, .bmp, .gif, .pdf, .doc, .docx, .txt, .avi, .mkv, .3gp, puis demande une rançon pour le décryptage. En juin, Dr.Web pour Android a neutralisé 6 858 tentatives d'infecter les appareils mobiles ,avec ce Trojan.

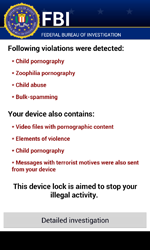

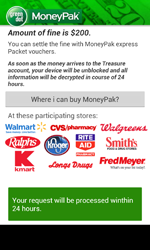

La propagation des bloqueurs ciblant Android a également marqué le mois de juin. Ainsi, Android.Locker.5.origin cible uniquement les utilisateurs chinois et bloque l'écran de l'appareil pour une période limitée, sans impact sur les données stockées sur l'appareil. Les Trojans Android.Locker.6.origin et Android.Locker.7.origin, bloquent l'écran de l'appareil mobile et extorquent de l'argent pour le déblocage. Ces logiciels sont distribués sous couvert du lecteur Adobe Flash et ciblent les utilisateurs américains.

|

|

|

|

Pour en savoir plus sur ces menaces, consultez les informations publiées par Doctor Web. La société Doctor Web rappelle aux utilisateurs des appareils mobiles sous Android d'être vigilants et d'installer uniquement des applications provenant de sources fiables.

![[VK]](http://st.drweb.com/static/new-www/social/no_radius/vkontakte.png)

![[Twitter]](http://st.drweb.com/static/new-www/social/no_radius/twitter.png)

![[facebook]](http://st.drweb.com/static/new-www/social/no_radius/facebook.png)

Votre avis nous intéresse

Pour poser une question sur une news aux administrateurs du site, mettez @admin au début de votre commentaire. Si vous postez une question à l'attention de l'auteur d'un commentaire, mettez le symbole @.avant son nom.

Other comments