Revenir vers la liste d'actualités

Le 26 juillet 2012

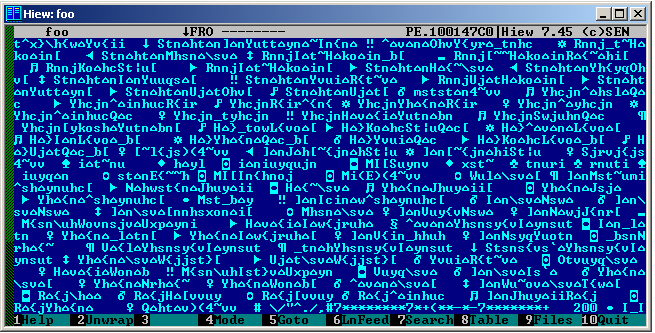

Le mécanisme de propagation de ce Trojan n'est pas encore complètement établi, mais en revanche, l'algorithme de son comportement dans le système contaminé est très bien analysé. Le programme malveillant comporte deux modules : le dropper et le downloader, les deux composants sont écrits en language C++. Le Trojan.Yaryar.1 se distingue des autres trojan downloader par son propre algorithme assurant l'accès aux structures du système de fichiers NTFS. Le dropper enregistre le downloader sur le disque sous forme de bibliothèque dynamique avec un nom aléatoire et puis il tente de la charger en mémoire en utilisant la bibliothèque cryptsvc.dll, dans laquelle il introduit préalablement un code binaire exécutable spécifique.

Le Trojan Trojan.Yaryar.1 possède une fonctionnalité puissante permettant de détecter les outils de débogage et d'analyse, il se supprime de la machine contaminée en cas de détection de ce type d’outils. Une fois lancé, le Trojan tente d'obtenir les privilèges de débogage dans le système, et de s'intégrer dans le processus spoolsv.exe. Puis, il désactive le Service de sécurité Windows, le Service de mises à jour automatiques et le Pare-feu Windows, ensuite il établit une connexion aux serveurs distants pour télécharger et exécuter d'autres fichiers sur l'ordinateur infecté.

La signature de cette menace est ajoutée aux bases virales Dr.Web, cependant, ce Trojan peut représenter un danger pour les utilisateurs ignorant la nécessité d'installer sur leurs ordinateurs des logiciels antivirus.

![[VK]](http://st.drweb.com/static/new-www/social/no_radius/vkontakte.png)

![[Twitter]](http://st.drweb.com/static/new-www/social/no_radius/twitter.png)

![[facebook]](http://st.drweb.com/static/new-www/social/no_radius/facebook.png)

Votre avis nous intéresse

Pour poser une question sur une news aux administrateurs du site, mettez @admin au début de votre commentaire. Si vous postez une question à l'attention de l'auteur d'un commentaire, mettez le symbole @.avant son nom.

Other comments