Revenir vers la liste d'actualités

Le 28 décembre 2012

Situation virale

Selon les statistiques de Dr.Web CureIt!, les leaders sont : le Trojan.Mayachok, ainsi que le Trojan.SMSSend et BackDoor.Netgx.41, leTrojan.Click2.46123, utilisé pour augmenter le nombre de visites d’une page web et l’application pour envoyer du spam Trojan.Spambot.11873. Voici le tableau reflétant les menaces de décembre :

| Menace | % |

|---|---|

| Trojan.MayachokMEM.5 | 3.40 |

| Trojan.SMSSend.2363 | 2.21 |

| Trojan.Mayachok.17994 | 1.95 |

| BackDoor.Netgx.41 | 1.87 |

| Trojan.Click2.46123 | 1.73 |

| Trojan.Spambot.11873 | 1.51 |

| Trojan.MayachokMEM.4 | 1.40 |

| Trojan.Mayachok.18329 | 1.26 |

| BackDoor.IRC.NgrBot.42 | 1.20 |

| Trojan.StartPage.48148 | 1.01 |

| Trojan.BhoSiggen.6713 | 0.98 |

| Trojan.Hosts.6294 | 0.87 |

| Trojan.Carberp.789 | 0.87 |

| Trojan.Mayachok.18024 | 0.80 |

| Trojan.DownLoader7.16737 | 0.80 |

| Win32.HLLP.Neshta | 0.79 |

| Trojan.Mayachok.1 | 0.65 |

| Exploit.CVE2012-1723.13 | 0.58 |

| Win32.Sector.22 | 0.54 |

De plus, un nombre important d’utilisateurs dont les ordinateurs ont été infectés par un trojan encoder se sont adressés au support technique Doctor Web. Ces trojans codent tous les fichiers de l'ordinateur infecté et demandent une rançon pour le décodage. De nombreuses modifications des encoders sont apparues en décembre, notamment celle du Trojan.Encoder.102.

Botnets

Le botnet le plus important à ce jour, Win32.Rmnet.12, a atteint fin décembre 6,5 millions de nœuds. Ce qui représente 400 000 nœuds de plus que le mois précédent. Le botnet continue à grandir au même rythme qu’auparavant.

Le botnet Win32.Rmnet.16 a également grandi, le nombre de nœuds étant de 259 458 nœuds, ce qui représente 4 500 nœuds de plus qu'en novembre. L’augmentation la plus importante avait été observée en juillet /août, elle s’est ralentie en fin d’année.

L’épidémie de trojans Backdoor.Flashback.39 a entraîné des conséquences sérieuses qui peuvent être constatées aujourd'hui encore. Fin décembre, plusieurs dizaines de milliers de mac infectés par Backdoor.Flashback.39 continuent à fonctionner partout dans le monde, mais leur nombre n'augmente pas.

Le botnet BackDoor.Dande continue à agir. Il est spécialisé dans le vol de données des entreprises pharmaceutiques. Selon Doctor Web, il y a aujourd’hui plus de 3 000 ordinateurs infectés par BackDoor.Dande, la plupart se trouvant en Russie. Vu que le botnet contient uniquement des PC utilisant des logiciels pharmaceutiques, il peut être considéré comme important.

Attaques de décembre

En décembre 2012, nous avons détecté plusieurs attaques de sites web utilisés ensuite pour la propagation de programmes malveillants. Ainsi, début décembre, le site officiel du Dalaï-lama a été attaqué par des inconnus. Les pirates profitaient de la vulnérabilité CVE-2012-0507 et téléchargeaient sur les ordinateurs des utilisateurs visitant cette page l’archive JAR avec un fichier exploit, et le fichier BackDoor.Dockster.1 pour les utilisateurs de Mac OS X.

Plus tard, d’autres sites via lesquels les malfaiteurs propageaient des programmes malveillants ont été détectés. L’archive JAR, utilisée pour infecter les ordinateurs sous Windows, permettait aux pirates d’infecter les PC via le Trojan.Inject1.14703. Les utilisateurs de Mac OS X pouvaient également attraper le trojan BackDoor.Lamadai.1.

Un site appartenant à une agence de presse de Corée du Sud spécialisée dans les informations sur la Corée du Nord a également été attaqué. Les visiteurs de cette page pouvaient être infectés par le Trojan.MulDrop3.47574.

Les pirates suivent leur tradition : attaquer les sites qui sont très visités. .

La menace du mois : le Trojan.SMSSend.3666

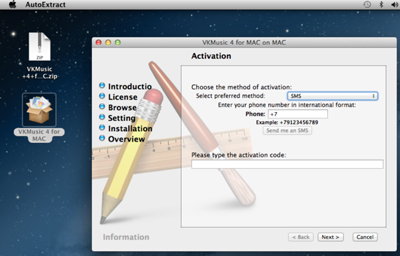

Les archives payantes se propagent toujours en se dissimulant dans des programmes utiles (« légitimes »), cela ne surprend plus personne. Mais auparavant, les pirates ciblaient surtout les ordinateurs sous Microsoft Windows. C’est pourquoi ce programme malveillant touchant Mac OS X a attiré notre attention.

Les programmes de la famille Trojan.SMSSend sont répandus sur Internet. Ce sont des archives payantes souvent téléchargées sous la forme d’un logiciel utile (« légitime »). L’interface affichée lors de l’installation imite le vrai logiciel, mais pour finaliser l'installation, les malfaiteurs demandent à l’utilisateur d’entrer son numéro de téléphone puis le code reçu par SMS. En accédant à cette demande, l’utilisateur se retrouve abonné à un service quelconque qui prélèvera régulièrement de l’argent sur son compte mobile. En général, l’archive contient soit des fichiers sans aucune utilité, soit un logiciel qui peut être téléchargé gratuitement sur le site de leur éditeur.

Suite au lancement de l’archive, la fenêtre d’installation du programme VKMusic 4 for Mac OS X s’ouvre, ce programme peut être utilisé pour écouter de la musique sur le réseau social russe VKontakte. C'est le "programme partenaire" ZipMonster qui permet aux malfaiteurs de propager les archives payantes et joue le rôle d’intermédiaire pour que les « partenaires » soient payés pour leur travail de diffusion. Vous trouverez plus d’informations sur cette menace dans notre article.

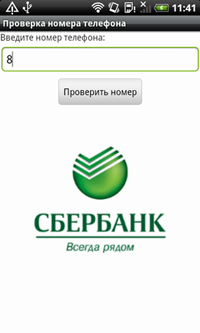

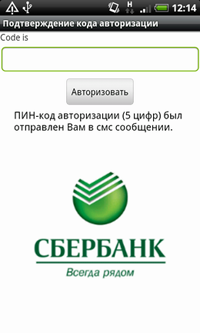

Android : premier Trojan bancaire russe

Si les trojans bancaires n’étaient pas beaucoup répandus en Russie jusqu’à maintenant, fin décembre 2012, la situation a changé. La presse russe a beaucoup parlé à ce sujet de l’apparition du trojan Android.FakeSber.1.origin (nom dans la classification Dr.Web) qui sert à intercepter les SMS envoyés par le système de e-banking de la Sberbank (banque russe). Le programme malveillant se propage via le site officiel de Google Play : si l’utilisateur souhaite accéder à son compte de e-banking, une notification s’affiche dans son navigateur l’informant de la nécessité de s’authentifier via son téléphone portable, et une application spéciale est téléchargée sur le mobile, cette notification s’affichant uniquement sur les mobiles déjà infectés par le Trojan.Carberp, capable de modifier le contenu des pages web. Si l'utilisateur accepte l'installation de l'application, le trojan va envoyer tous les SMS reçus aux pirates. Le trojan est également capable de cacher les SMS reçus de certains numéros définis dans la liste des malfaiteurs et se trouvant sur un serveur distant.

|  |

Il est à noter que Google Play contient encore au moins 2 applications possédant les mêmes fonctions malveillantes sous le nom de la banque Alfa-bank et du réseau social Vkontakte. Malgré le petit nombre d’utilisateurs (100-200 personnes) qui ont installé le trojan Android.FakeSber.1.origin avant qu’il ne soit supprimé de Google Play, l'apparition d’un tel trojan est préoccupante. Nous pouvons supposer que ce n'est que le début de la propagation d’applications de ce genre sur le marché russe.

D’autres menaces Android détectées en décembre sont Android.Spambot.1.origin et Android.DDoS.1.origin. Android.Spambot.1.origin envoie des SMS spam sur des numéros d’une liste se trouvant sur un serveur distant. Pour dissimuler ses activités, le trojan supprime les messages envoyés. En ce qui concerne Android.DDoS.1.origin, c’est un programme malveillant réalisant des attaques DDoS via un mobile Android. Les paramètres nécessaires pour effectuer l’attaque sont reçus par SMS, contenant le nom du serveur et l’adresse du port. Tous ces programmes malveillants ont été ajoutés à la base Dr.Web.

Autres menaces de décembre

Il faut noter le Trojan.BrowseBan.480, bloquant l’accès à certaines pages web et abonnant l’utilisateur à des services payants. Le trojan est compatible avec les navigateurs Microsoft Internet Explorer, Mozilla Firefox, Opera et Google Chrome. Les malfaiteurs ont créé un design spécial pour toutes les pages, par exemple pour reproduire celles des réseaux sociaux «V Kontakte», «Odnoklassniki», «Moi mir», Facebook, des moteurs de recherche Yandex, Gmail, Mail.ru, etc . Pour plus d’informations veuillez consulter notre articlе sur le site de Doctor Web.

Fichiers malveillants détectés dans le courrier électronique en décembre 2012

| 01.12.2012 00:00 - 28.12.2012 13:00 | ||

| 1 | Trojan.Packed.23583 | 0.93% |

| 2 | Trojan.PWS.Stealer.946 | 0.84% |

| 3 | Trojan.Winlock.6673 | 0.81% |

| 4 | Win32.HLLM.MyDoom.54464 | 0.72% |

| 5 | Trojan.Packed.196 | 0.65% |

| 6 | BackDoor.Andromeda.22 | 0.60% |

| 7 | Win32.HLLM.MyDoom.33808 | 0.53% |

| 8 | Trojan.PWS.Panda.547 | 0.48% |

| 9 | Trojan.PWS.Panda.2401 | 0.41% |

| 10 | Trojan.Winlock.7663 | 0.38% |

| 11 | Trojan.Oficla.zip | 0.36% |

| 12 | Trojan.PWS.Panda.655 | 0.33% |

| 13 | BackDoor.DirtJump.218 | 0.29% |

| 14 | BackDoor.Bebloh.21 | 0.26% |

| 15 | Win32.HLLM.Beagle | 0.26% |

| 16 | SCRIPT.Virus | 0.24% |

| 17 | Trojan.PWS.Panda.786 | 0.24% |

| 18 | Win32.HLLM.Netsky.18401 | 0.24% |

| 19 | Trojan.DownLoader1.64229 | 0.24% |

| 20 | Win32.HLLM.Netsky.35328 | 0.22% |

Fichiers malveillants détectés sur les ordinateurs des utilisateurs en décembre 2012

| 01.12.2012 00:00 - 28.12.2012 13:00 | ||

| 1 | JS.IFrame.363 | 1.02% |

| 2 | Tool.Unwanted.JS.SMSFraud.26 | 0.92% |

| 3 | JS.IFrame.356 | 0.73% |

| 4 | SCRIPT.Virus | 0.72% |

| 5 | Tool.Unwanted.JS.SMSFraud.10 | 0.54% |

| 6 | Trojan.Fraudster.394 | 0.48% |

| 7 | Trojan.Popuper.42425 | 0.42% |

| 8 | Adware.Downware.179 | 0.42% |

| 9 | Trojan.SMSSend.2363 | 0.37% |

| 10 | Adware.Downware.498 | 0.37% |

| 11 | Adware.Webalta.11 | 0.36% |

| 12 | Adware.Downware.660 | 0.34% |

| 13 | Win32.HLLW.Shadow | 0.34% |

| 14 | Tool.Skymonk.6 | 0.33% |

| 15 | Win32.HLLW.Autoruner.59834 | 0.32% |

| 16 | Adware.InstallCore.53 | 0.31% |

| 17 | Tool.Unwanted.JS.SMSFraud.29 | 0.30% |

| 18 | Trojan.SMSSend.3060 | 0.28% |

| 19 | Adware.Downware.746 | 0.28% |

| 20 | Adware.Downware.316 | 0.27% |

![[VK]](http://st.drweb.com/static/new-www/social/no_radius/vkontakte.png)

![[Twitter]](http://st.drweb.com/static/new-www/social/no_radius/twitter.png)

![[facebook]](http://st.drweb.com/static/new-www/social/no_radius/facebook.png)

Votre avis nous intéresse

Pour poser une question sur une news aux administrateurs du site, mettez @admin au début de votre commentaire. Si vous postez une question à l'attention de l'auteur d'un commentaire, mettez le symbole @.avant son nom.

Other comments