Le Botnet BlackEnergy de nouveau actif

Top des actualités Doctor Web | Toutes les actualités | Alertes virales

Pour mémoire, BackDoor.BlackEnergy est un malware multi composants utilisé au départ pour diffuser du spam. Il a permis aux criminels de créer l’un des plus importants botnet diffuseur de spam, capable d’envoyer 18 milliards de messages par jour durant ses pics d’activité. Les programmes malveillants de cette « famille » téléchargent leurs modules et un fichier de configuration xml depuis un serveur distant.

Apparemment, les criminels derrière BackDoor.BlackEnergy.36 sont les mêmes que ceux qui ont utilisé les versions antérieures de programmes malveillants de cette famille. Cette hypothèse est entérinée par le fait que BackDoor.BlackEnergy.36 utilise la même clé de cryptage, utilisée par plusieurs bots contrôlés par les serveurs tombés à l’été 2012.

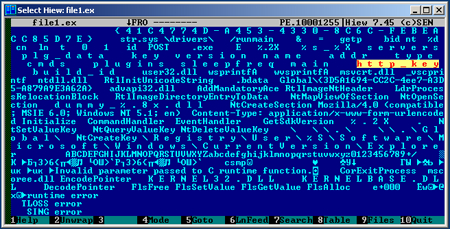

Contrairement aux versions antérieures des malwares de cette famille, le fichier de configuration de BackDoor.BlackEnergy.36 est crypté et sauvegardé dans une section particulière d'une bibliothèque dynamique qui à son tour fait partie d'une section du trojan et qui est injecté dans le processus svchost.exe ou explorer.exe au moment du lancement du Trojan. De plus, ce malware présente une version modifiée du protocole via lequel il communique avec le serveur distant.

A ce jour, les analystes de Doctor Web ont découvert plusieurs serveurs distants que les criminels utilisent pour tenter de créer un nouveau botnet pour diffuser du spam en masse. Doctor Web continue à surveiller de près l’activité de BackDoor.BlackEnergy.36 « in the wild » et sa signature a été ajoutée aux bases virales Dr.Web.