Un Trojan remplace les pages Web

Top des actualités Doctor Web | Toutes les actualités | Alertes virales

le 13 mai 2013

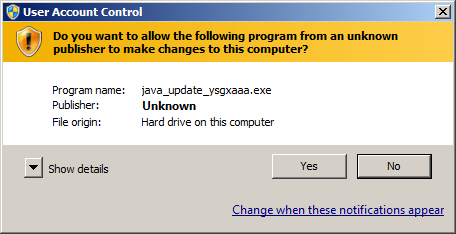

Le Trojan se compose de deux éléments : le dropper et la bibliothèque dynamique qui porte la charge malveillante basique. Lors de l'installation sur l'ordinateur de la victime, le dropper crée une copie de lui-même dans un dossier sur le disque dur et lance son exécution. Pour éviter le Contrôle de compte d'utilisateur (User Accounts Control, UAC) dans le système d'exploitation Microsoft Windows Vista, le dropper peut être lancé sous la forme d'une mise à jour de Java et demander la confirmation du téléchargement.

Ensuite, le dropper sauvegarde sur le disque dur la bibliothèque principale du Trojan qui s'intègre dans tous les processus actifs sur le PC infecté, mais continue son fonctionnement seulement dans les processus des navigateurs Microsoft Internet Explorer, Mozilla Firefox, Opera, Safari, Google Chrome, Chromium, Mail.Ru Internet, Yandex.Browser, Rambler Nichrome. Le fichier de configuration qui contient toutes les données nécessaires au fonctionnement du Trojan.Mods.1 est stocké dans la bibliothèque sous forme cryptée.

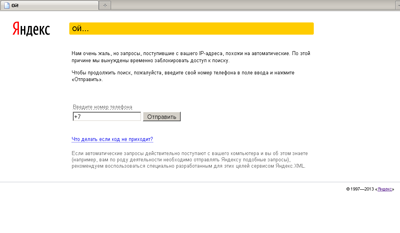

Le Trojan.Mods.1 est conçu pour remplacer les sites Web visités par la victime en affichant les pages appartenant aux attaquants. Pour atteindre cet objectif, le Trojan intercepte les fonctions du système transformant les noms DNS en adresses IP. Résultat, au lieu des pages demandées, l'utilisateur est redirigé vers des sites frauduleux, sur lesquels il lui est demandé d'indiquer son numéro de portable et de répondre au SMS envoyé par le numéro court 4012. Si la victime y consent, un montant est prélevé sur son compte.

L'architecture du Trojan.Mods.1 comporte un algorithme spécial pour désactiver la redirection vers un groupe d'adresses.

La signature du malware a été ajoutée aux bases virales Dr.Web et le Trojan.Mods.1 ne représente aucune menace pour les utilisateurs des logiciels Dr.Web.