Revenir vers la liste d'actualités

le 16 octobre 2013

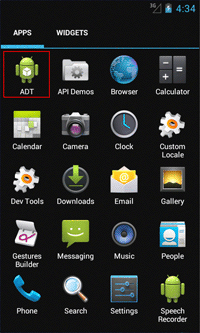

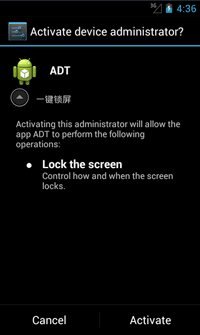

Ce Trojan, ajouté à la base virale Dr.Web sous le nom Android.Spy.40.originse propage via des SMS indésirables contenant un lien vers un fichier apk. Aujourd'hui, c'est l'un des moyens le plus répandu en Asie du Sud-Est (principalement au Japon et en Corée du Sud) pour diffuser des logiciels malveillants ciblant Android. Après l'installation et le démarrage, Android.Spy.40.origin demande à l'utilisateur l'accès aux fonctions administrateur de l'appareil mobile, puis supprime son icône de l'écran principal, mais continue à fonctionner.

Il se connecte ensuite à un serveur distant pour recevoir des commandes. En particulier, Android.Spy.40.origin est capable:

- • D’intercepter les SMS entrants et de les envoyer au serveur (ces messages sont cachés à l'utilisateur) ;

- • bloquer les appels sortants ;

- • envoyer au serveur des attaquants les contacts et la liste des applications installées ;

- • supprimer ou installer une application spécifiée dans la commande reçue ;

- • envoyer un SMS à un certain numéro avec un texte spécifié dans la commande.

Ce malware peut représenter une menace assez dangereuse, car il peut intercepter les messages contenant des données sensibles, personnelles ou professionnelles, les coordonnées bancaires, ainsi que les codes mTAN, largement utilisés par les banques pour confirmer les paiements en ligne. En outre,les cybercriminels peuvent utiliser les contacts reçus pour envoyer des SMS ou lancer des attaques de phishing.

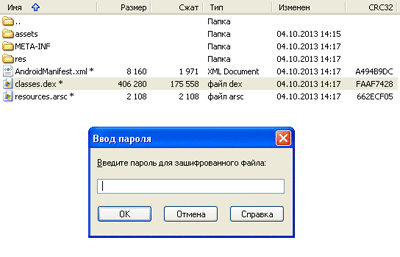

Cependant, la particularité principale de Android.Spy.40.origin est qu'il utilise la vulnérabilité du système d'exploitation Android, qui permet au malware d'éviter la détection par des solutions antivirus. Les malfaiteurs ont modifié le fichier apk du Trojan (le fichier apk est une archive zip standard, qui a une autre extension).

Selon la spécification du format ZIP, l'en-tête de l'archive pour chacun des fichiers a un champ spécial General purpose bit flag. Le bit zéro de ce champ indique que les fichiers de l'archive sont cryptés (protégés par un mot de passe). Autrement dit, malgré l'absence de mot de passe et le bit 1 de ce champ, l'archive doit être traitée comme protégée.

Comme on peut le voir sur l'image ci-dessous, dans des conditions normales si on essaie de décompresser ce fichier zip, mot de passe est requis , mais dans l’OS Android, le traitement de ces archives comporte une erreur et le bit zéro est ignoré, ce qui permet d'effectuer l'installation du logiciel. Contrairement au système d'exploitation qui comporte cette vulnérabilité, les solutions antivirus doivent correctement traiter le champ General purpose bit flag, en le considérant comme un fichier protégé par un mot de passe et ne le scanne pas, même si le fichier compressé dans l'archive apk est inclus à la base virale.

Les spécialistes de Doctor Web ont amélioré les fonctionnalités de l'antivirus Dr.Web pour Android et ce dernier détecte bien les logiciels malveillants qui utilisent le moyen décrit ci-dessus. Toutefois, les utilisateurs des appareils sous Android doivent rester prudents et ne pas installer des applications suspectes ni cliquer sur des liens reçus dans des messages SMS non sollicités.

![[VK]](http://st.drweb.com/static/new-www/social/no_radius/vkontakte.png)

![[Twitter]](http://st.drweb.com/static/new-www/social/no_radius/twitter.png)

![[facebook]](http://st.drweb.com/static/new-www/social/no_radius/facebook.png)

Votre avis nous intéresse

Pour poser une question sur une news aux administrateurs du site, mettez @admin au début de votre commentaire. Si vous postez une question à l'attention de l'auteur d'un commentaire, mettez le symbole @.avant son nom.

Other comments