Revenir vers la liste d'actualités

Le 4 février 2014

Situation virale.

Selon les statistiques obtenues à l'aide de l'utilitaire de désinfection Dr.Web CureIt!, la menaces la plus fréquente en janvier est le Trojan.Packed.24524, un installateur de publiciels, distribués sous couvert d'une application légitime. La deuxième et troisième place sont occupées par les Trojans publicitaires Trojan.LoadMoney.1 et Trojan.InstallMonster.38. Notons également le backdoor BackDoor.Bulknet.1329 et le Trojan miner Trojan.BtcMine.221, conçu pour récolter des Bitcoin. Le tableau ci-dessous affiche la vingtaine de malwares les plus répandus selon les statistiques de Dr.Web CureIt! :

| Nom | Nombre | % |

|---|---|---|

| Trojan.Packed.24524 | 50947 | 4.71 |

| Trojan.LoadMoney.1 | 35783 | 3.31 |

| Trojan.InstallMonster.38 | 19558 | 1.81 |

| Trojan.Siggen5.64541 | 17371 | 1.61 |

| BackDoor.Bulknet.1329 | 15929 | 1.47 |

| Trojan.BtcMine.221 | 14100 | 1.30 |

| Trojan.Siggen6.685 | 11673 | 1.08 |

| Trojan.BPlug.10 | 10761 | 0.99 |

| BackDoor.Maxplus.24 | 10622 | 0.98 |

| BackDoor.IRC.NgrBot.42 | 10168 | 0.94 |

| Trojan.InstallMonster.28 | 10039 | 0.93 |

| Trojan.DownLoad.64782 | 10008 | 0.93 |

| Trojan.Fraudster.502 | 9897 | 0.91 |

| Trojan.Fraudster.524 | 9739 | 0.90 |

| Trojan.Hosts.6815 | 9692 | 0.90 |

| Trojan.LoadMoney.76 | 8237 | 0.76 |

| Trojan.Packed.24814 | 8189 | 0.76 |

| Trojan.BPlug.4 | 7435 | 0.69 |

| Trojan.DownLoader10.56820 | 7220 | 0.67 |

| Trojan.DownLoader10.28709 | 6971 | 0.64 |

Botnets.

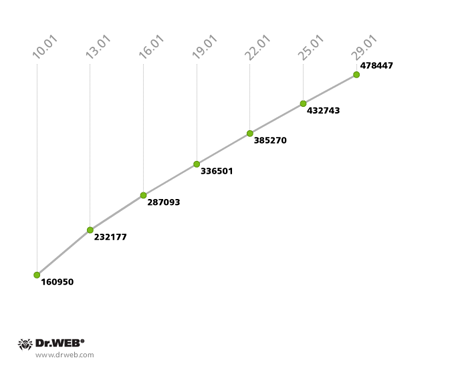

Le botnet Win32.Rmnet.12 continue à augmenter. Ce virus représente un backdoor, capable de voler les mots de passe. Ainsi, en janvier, l'accroissement moyen quotidien du premier sous-botnet contrôlé par les spécialistes de Doctor Web était d'environ 18 000 machines infectées. L'évolution de cette propagation est présentée dans le diagramme ci-dessous :

Evolution du volume du botnet Win32.Rmnet.12 au mois de janvier 2014

( 1er sous-botnet)

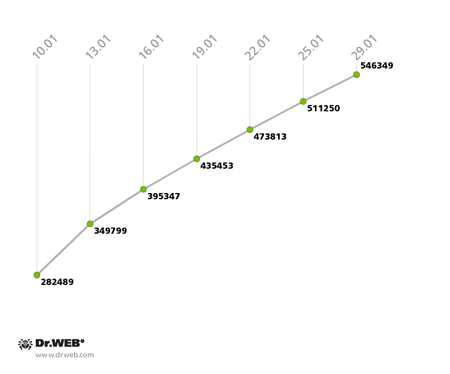

Le nombre de " résidents " du deuxième botnet Win32.Rmnet.12 a un peu diminué : si au début du mois l'accroissement moyen quotidien était d'environ 20 000 ordinateurs infectés, à la fin du mois ce chiffre était de 12 000. L'évolution du deuxième sous-botnet Win32.Rmnet.12 est représentée sur le graphique ci-dessous.

Evolution du volume du botnet Win32.Rmnet.12 au mois de janvier 2014

( 2e sous-botnet)

Le volume du botnet Trojan.Rmnet.19 n'a presque pas changé : à la fin du mois de décembre, il enrôlait 2 607 bots actifs, le 29 janvier 2014, ce chiffre était de 2 633. Le volume du botnet BackDoor.Dande a décliné pour atteindre 930 bots. Rappelons que ce Trojan infecte les ordinateurs appartenant à des pharmacies ou à des entreprises pharmaceutiques utilisant des logiciels spécifiques pour commander les médicaments.

Le volume du botnet BackDoor.Flashback.39, enrôlant des ordinateurs tournant sous Mac OS X a diminué. A la fin du mois de décembre, le nombre de machines enrôlées était de 28 829, et à la fin du mois de janvier, ce chiffre était de 28 160. La première place est occupée par les États-Unis (14 733 cas), suivis par le Canada (5 564 cas), Royaume-Uni (4 120 cas) et Australie (1 582 cas). En Russie, les spécialistes n'ont trouvé que deux Macs infectés.

Nouveau Trojan publicitaire.

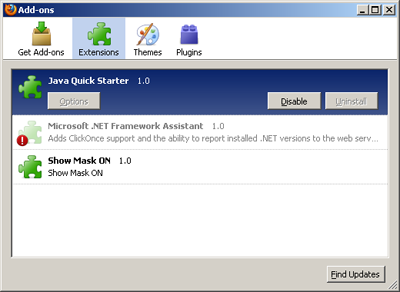

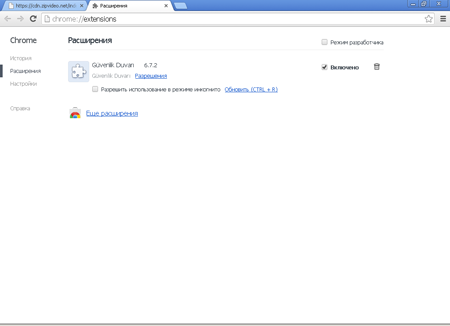

En janvier, les spécialistes de Doctor Web ont alerté les utilisateurs sur la propagation via Facebook du Trojan publicitaire Trojan.Zipvideom.1. Ce Trojan comprend plusieurs composants dont l'un installe sur les ordinateurs des plug-ins pour les navigateurs Mozilla Firefox et Google Chrome.

Ces plug-ins empêchent le surf Internet en affichant des publicités, et ils peuvent également télécharger sur l'ordinateur de la victime d’autres logiciels malveillants. L’analyse montre que lors de la visite de sites de réseaux sociaux comme Twitter, Facebook, Google+, " VKontakte " ou de sites comme YouTube, ces plug-ins téléchargent des Java scripts à des fins douteuses. Vous pouvez consulter plus d’information sur ce Trojan dans cet article.

Menaces ciblant Android.

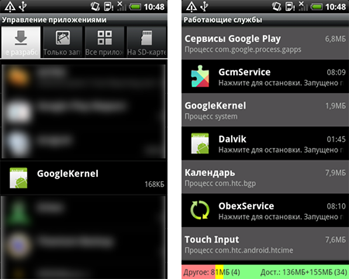

Le premier mois de l'année 2014 a été marqué par la découverte du premier bootkit ciblant Android. Les malfaiteurs ont placé le Trojan Android.Oldboot.1 dans le secteur d'amorçage du système de fichiers afin de le faire lancer au démarrage, ce qui rendait difficile sa suppression. Après son activation, Android.Oldboot.1 extrayait et plaçait ses composants dans les catalogues systèmes et les installait comme des applications standards. Puis ces Trojans, détectés par l'antivirus Dr.Web comme Android.Oldboot.2 et Android.Oldboot.1.origin se connectaient au serveur des malfaiteurs et exécutaient différentes commandes, y compris le téléchargement, l’installation et la suppression de logiciels.

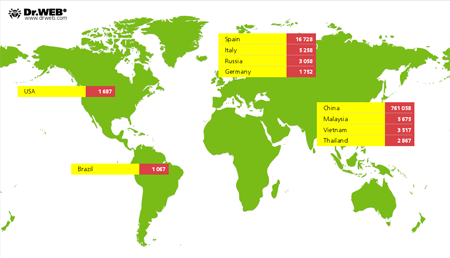

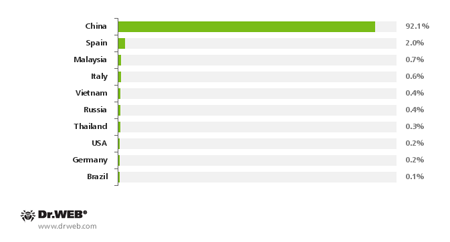

Selon les données des spécialistes de Doctor Web, le nombre d'appareils mobiles infectés par le Trojan Android.Oldboot.1 a dépassé 826 000 dans les pays d'Europe, d’Asie du Sud-Est, et d’Amérique du Nord et du Sud. La plupart des appareils infectés se situent en Chine.

Les pays les plus ciblés par cette menace.

Pour plus d'information sur cette menace, consultez l'article correspondant sur le site de Doctor Web.

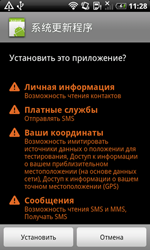

Une autre menace ciblant les utilisateurs des appareils mobiles sous Android détectée en janvier : Android.Spy.67.origin, distribué sous couvert d'une mise à jour ou une d’application populaire, qui créait les raccourcis appropriés sur l'écran principal de l'appareil mobile.

Après son lancement, le Trojan supprimait ces raccourcis et commençait à dérober les données confidentielles de l'utilisateur, y compris les SMS, les contacts, l'historique des appels, les coordonnées GPS. En outre, le logiciel malveillant pouvait utiliser la caméra et le micro de l'appareil mobile, répertorier les images et créer des miniatures. Puis il transférait les données recueillies au serveur des malfaiteurs. En obtenant l'accès root,Android.Spy.67.origin pouvait neutraliser les logiciels antivirus populaires en Chine en supprimant leurs bases virales et installer un logiciel malveillant, qui installait à son tour diverses applications. Ce malware est ajouté à la base virale sous le nom Android.RootInst.1.origin.

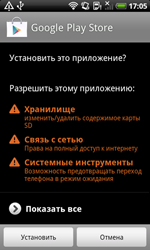

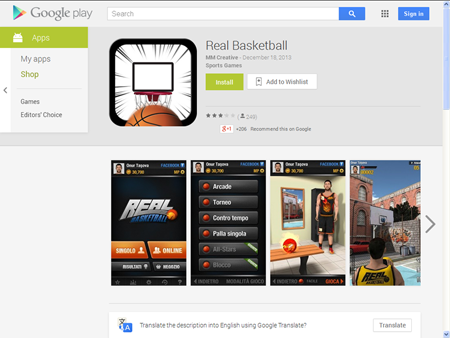

Les spécialistes ont également découvert un malware sur Google Play. Ajouté à la base virale sous le nom Android.Click.3.origin, ce Trojan était positionné comme un jeu Real Basketball.

Contrairement aux attentes des utilisateurs qui voulaient jouer, le Trojan s'installait sous couvert d'une application pour l'accès à Google Play. Dans le même temps, il visitait les sites spécifiés par les malfaiteurs et cliquait sur des bannières publicitaires afin de contribuer à l'enrichissement de ses créateurs. Le nombre de téléchargements de Android.Click.3.origin a atteint 10 000.

|

|

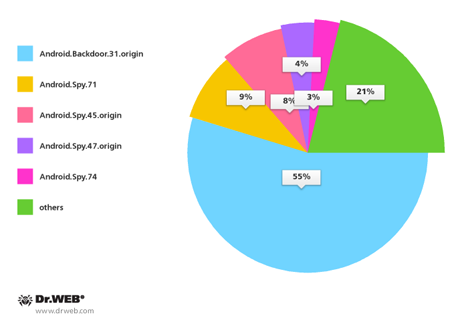

L'épidémie de Trojans Android continue à sévir en Corée du Sud. Au cours du mois écoulé, les spécialistes de Doctor Web ont détecté plus de 140 cas similaires. Les Trojans les plus populaires du mois sont Android.Backdoor.31.origin (55%), Android.Spy.71 (9%), Android.Spy.45.origin (8%), Android.Spy.47.origin (4%) et Android.Spy.74 (3%). Il est à noter que parmi les programmes malveillants détectés il y a beaucoup de nouvelles modifications, ce qui souligne le grand intérêt des malfaiteurs pour le marché mobile en Corée du Sud.

Les menaces ciblant les appareils sous Android des utilisateurs sud-coréens, distribués via SMS Spam.

Fichiers malveillants détectés dans le courrier électronique en janvier 2014.

| 01.01.2014 00:00 - 31.01.2014 23:00 | ||

|---|---|---|

| 1 | Trojan.DownLoad3.28161 | 0.84% |

| 2 | Trojan.DownLoader9.22851 | 0.78% |

| 3 | Trojan.Inject2.23 | 0.68% |

| 4 | Trojan.DownLoad3.31532 | 0.66% |

| 5 | Trojan.DownLoader9.15291 | 0.64% |

| 6 | Trojan.DownLoad3.31401 | 0.61% |

| 7 | Trojan.DownLoad3.30075 | 0.59% |

| 8 | Trojan.DownLoader9.14962 | 0.50% |

| 9 | Trojan.Siggen6.1747 | 0.48% |

| 10 | Trojan.DownLoad.64857 | 0.40% |

| 11 | Trojan.DownLoad3.31541 | 0.38% |

| 12 | Trojan.DownLoader9.15295 | 0.38% |

| 13 | Trojan.Siggen6.5311 | 0.36% |

| 14 | Trojan.DownLoad3.31617 | 0.36% |

| 15 | Trojan.PWS.Panda.4795 | 0.35% |

| 16 | Trojan.DownLoad3.31533 | 0.30% |

| 17 | Trojan.DownLoad3.31534 | 0.30% |

| 18 | Trojan.PWS.Panda.547 | 0.30% |

| 19 | Trojan.Packed.666 | 0.30% |

| 20 | Trojan.DownLoader9.13584 | 0.29% |

Fichiers malveillants détectés sur les ordinateurs des utilisateurs en janvier 2014.

| 01.01.2014 00:00 - 31.01.2014 23:00 | ||

|---|---|---|

| 1 | SCRIPT.Virus | 1.00% |

| 2 | Adware.Downware.915 | 0.63% |

| 3 | Trojan.Fraudster.524 | 0.58% |

| 4 | Tool.Unwanted.JS.SMSFraud.26 | 0.57% |

| 5 | Trojan.Packed.24524 | 0.55% |

| 6 | Trojan.LoadMoney.1 | 0.55% |

| 7 | Tool.Skymonk.14 | 0.53% |

| 8 | Adware.NextLive.2 | 0.52% |

| 9 | Adware.Downware.179 | 0.48% |

| 10 | Trojan.LoadMoney.15 | 0.45% |

| 11 | Trojan.Fraudster.502 | 0.41% |

| 12 | JS.Redirector.209 | 0.41% |

| 13 | Trojan.InstallMonster.47 | 0.40% |

| 14 | Tool.Skymonk.17 | 0.39% |

| 15 | BackDoor.IRC.NgrBot.42 | 0.37% |

| 16 | Trojan.Packed.24814 | 0.37% |

| 17 | Adware.InstallCore.90 | 0.36% |

| 18 | BackDoor.PHP.Shell.6 | 0.34% |

| 19 | Adware.NextLive.1 | 0.31% |

| 20 | Adware.Downware.1655 | 0.31% |

![[VK]](http://st.drweb.com/static/new-www/social/no_radius/vkontakte.png)

![[Twitter]](http://st.drweb.com/static/new-www/social/no_radius/twitter.png)

![[facebook]](http://st.drweb.com/static/new-www/social/no_radius/facebook.png)

Votre avis nous intéresse

Pour poser une question sur une news aux administrateurs du site, mettez @admin au début de votre commentaire. Si vous postez une question à l'attention de l'auteur d'un commentaire, mettez le symbole @.avant son nom.

Other comments