Revenir vers la liste d'actualités

Le 1er septembre 2014

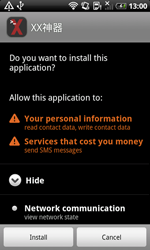

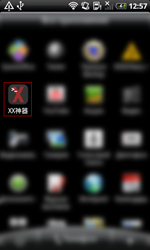

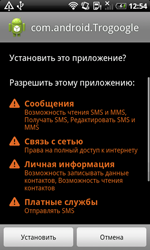

Au début du mois, les spécialistes ont découvert une attaque contre les utilisateurs chinois dont le but était le vol de données confidentielles et l'envoi de spam via SMS. Pour ce faire, les cybercriminels ont distribué le Trojan Android.SmsSend.1404.origin, qui exécutait plusieurs fonctions malveillantes. Après son lancement, il vérifie si le Trojan Android.SmsBot.146.origin (selon la classification de Doctor Web) est installé, sinon le Trojan l'installe sous couvert d'un " complément " important.

|

|

|

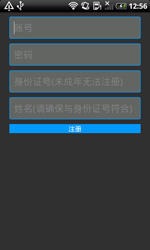

Puis, Android.SmsSend.1404.origin propose de remplir un formulaire demandant des données personnelles, que le Trojan envoie ensuite aux malfaiteurs. Le Trojan envoie à tous les contacts de la victime un SMS contenant le lien pour télécharger sa copie, ce qui est typique des vers SMS standard.

|

|

Le composant que ce logiciel installe est un représentant de la famille des Trojans bots, qui exécutent les commandes des malfaiteurs. Il peut par exemple envoyer des SMS ou intercepter les SMS reçus.

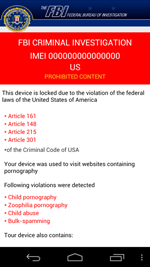

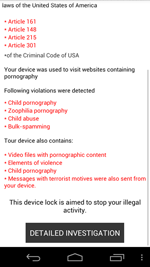

Les spécialistes de Doctor Web ont découvert de nouvelles modifications des Trojans de la famille Android.Locker qui bloquent l'appareil mobile. L'une des menaces les plus importantes de ce type est le Trojan Android.Locker.27.origin, dont Doctor Web a déjà parlé au cours du mois. Ce malware,distribué sous couvert d'un logiciel antivirus, bloque l'appareil mobile et demande une rançon pour le déblocage. Cependant, grâce au mécanisme de vérification du paiement, les utilisateurs concernés peuvent facilement déverrouiller l'appareil sans s’acquitter de la rançon. Le Trojan Android.Locker.27.origin vérifie uniquement que le code saisi par la victime se compose de 14 chiffres et ne représente pas une combinaison simple. Si ces conditions sont remplies, le Trojan débloque l'appareil et se supprime.

|

|

|

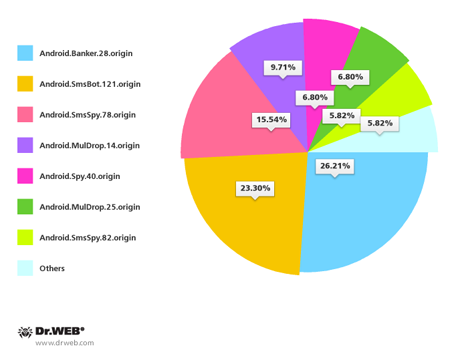

En Corée du Sud, les malfaiteurs continuent à propager des SMS indésirables. Au cours du mois écoulé, les spécialistes de Doctor Web ont détecté plus de 100 envois de spam via SMS visant à diffuser les Trojans suivants : Android.Banker.28.origin (26,21%), Android.SmsBot.121.origin (23,30%), Android.SmsSpy.78.origin (15,54%) et Android.MulDrop.14.origin (9,71%).

Outre la diffusion de Trojans via les SMS qui est une pratique courante, les malfaiteurs utilisent d’autres moyens. Par exemple, en août, les spécialistes ont découvert l'envoi de spam via la messagerie afin de distribuer le Trojan Android.Backdoor.96.origin. Ce logiciel malveillant distribué sous couvert d’un logiciel antivirus représente une backdoor capable d'exécuter les commandes reçues des pirates.

|

|

Il peut notamment voler les données suivantes : SMS, appels et historique des pages web visitées, contacts, coordonnés GPS. De plus, le logiciel malveillant peut afficher des messages sur l'écran, effectuer des requêtes USSD, utiliser le micro ou enregistrer les appels dans es fichiers audio que le Trojan télécharge sur le serveur des malfaiteurs.

![[VK]](http://st.drweb.com/static/new-www/social/no_radius/vkontakte.png)

![[Twitter]](http://st.drweb.com/static/new-www/social/no_radius/twitter.png)

![[facebook]](http://st.drweb.com/static/new-www/social/no_radius/facebook.png)

Votre avis nous intéresse

Pour poser une question sur une news aux administrateurs du site, mettez @admin au début de votre commentaire. Si vous postez une question à l'attention de l'auteur d'un commentaire, mettez le symbole @.avant son nom.

Other comments