Revenir vers la liste d'actualités

le 26 novembre 2014

Android.BankBot.34.origin мdevient actif uniquement après son installation par l'utilisateur. C'est pourquoi ses auteurs le distribuent sous couvert d’une mise à jour système avec un raccourci vers une application populaire. Le choix de l'application de simulation dépend de la fantaisie des malfaiteurs. Après son installation, le Trojan place son raccourci sur l'écran principal, qui peut se trouver placé à côté du raccourci de l'application originale si elle est déjà installée dans le système. Ainsi, les utilisateurs peuvent confondre les applications et installer le Trojan au lieu du logiciel légal. Si l'utilisateur ne lance pas le Trojan après son installation, Android.BankBot.34.origin sera installé automatiquement lors du démarrage du système d'exploitation.

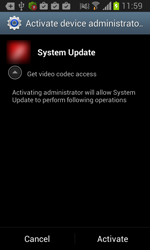

Suite à son initialisation, Android.BankBot.34.origin demande les droits administrateur de l'appareil mobile qui permettent de rendre sa désinstallation plus difficile. De plus, le Trojan supprime son raccourci, si le lancement d'Android.BankBot.34.origin a été effectué par l'utilisateur de l'appareil mobile. Puis il commence son activité malveillante.

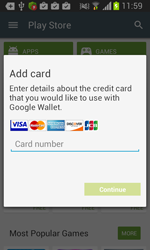

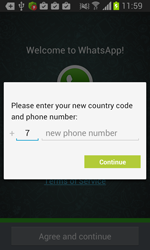

Android.BankBot.34.origin peut lancer deux attaques. La première dépend du comportement de l'utilisateur. Elle est lancée s’il ouvre l'une des applications auxquelles les malfaiteurs s'intéressent. Si l'utilisateur lance cette application, Android.BankBot.34.origin affiche sur son interface une fenêtre de phishing avec des champs dans lesquels l'utilisateur doit entrer ses données confidentielles (login et mot de passe, numéro de téléphone, données de la carte bancaire). Le Trojan imite très bien les applications pour minimiser les suspicions des utilisateurs. Il attaque les applications suivantes :

- Google Play;

- Google Play Music;

- Gmail;

- WhatsApp;

- Viber;

- Instagram;

- Skype;

- " VKontakte " ;

- " Odnoklassniki " ;

- Facebook;

- Twitter.

Le Trojan envoie toutes les données recueillies au serveur de gestion.

|  |  |

La seconde attaque prévoit l'exécution des commandes reçues du serveur de gestion. En particulier, Android.BankBot.34.origin peut exécuter les commandes suivantes :

- activer ou désactiver l'interception des SMS entrants et sortants ;

- envoyer une requête USSD ;

- ajouter un numéro dans la black liste afin de bloquer les SMS provenant de ce numéro (par défaut, cette liste inclut les numéros de service des opérateurs mobiles, de la banque en ligne) ;

- nettoyer la black liste ;

- envoyer au serveur la liste des applications installées ;

- envoyer un SMS ;

- envoyer au serveur l'identificateur unique du malware ;

- afficher une boîte de dialogue ou un message sur l'écran. Les paramètres de ce message sont reçus dans une commande.

Il est à noter que l'adresse du serveur de gestion d'Android.BankBot.34.origin peut, à l'insu de l'utilisateur, envoyer et intercepter des SMS, de plus les malfaiteurs peuvent l'utiliser en tant que Trojan bancaire pour voler de l'argent à l'aide des commandes SMS de la banque en ligne. De la même façon, les malfaiteurs peuvent vider le compte mobile en transférant de l'argent sur leur compte en utilisant les commandes USSD. La liste des opérateurs mobiles et banques en ligne est illimitée. Ce Trojan représente un danger surtout pour les clients de banques en ligne qui offrent la possibilité de gérer son compte par SMS, ainsi qu'aux abonnés des opérateurs mobiles qui peuvent envoyer des virements d’un compte mobile à l'autre.

Le fait que le Trojan puisse afficher un message ou une boîte de dialogue sur l'écran donne aux malfaiteurs d’autres possibilités. Par exemple, si le Trojan réussit à voler le login et le mot de passe pour un compte de réseau social, les malfaiteurs peuvent changer le mot de passe et envoyer une commande avec le texte suivant : " Votre compte est bloqué. Veuillez envoyer un virement au numéro 1234 pour restaurer le compte ". Android.BankBot.34.origin peut également recevoir une commande pour afficher une boîte de dialogue soi-disant de la part de la banque en ligne pour " confirmer le mot de passe » afin d’accéder au compte de la victime. Ce Trojan représente donc un danger pour les utilisateurs des appareils mobiles sous Android.

Pour éviter l'infection, Doctor Web recommande de ne pas télécharger ni installer d’applications à partir de sources douteuses, ainsi qu’empêcher, si possible, le téléchargement d’applications hors Google Play. De plus, l’utilisateur doit rester vigilant sur les droits que demandent les applications : si vous avez des doutes sur un logiciel, mieux vaut ne pas l'installer.

Ce malware est ajouté à la base virale sous le nom Android.BankBot.34.origin c'est pourquoi les utilisateurs de Dr.Web pour Android et Dr.Web pour Android Light sont complètement protégés.

![[VK]](http://st.drweb.com/static/new-www/social/no_radius/vkontakte.png)

![[Twitter]](http://st.drweb.com/static/new-www/social/no_radius/twitter.png)

![[facebook]](http://st.drweb.com/static/new-www/social/no_radius/facebook.png)

Votre avis nous intéresse

Pour poser une question sur une news aux administrateurs du site, mettez @admin au début de votre commentaire. Si vous postez une question à l'attention de l'auteur d'un commentaire, mettez le symbole @.avant son nom.

Other comments