Un Trojan publicitaire cible le firmware des appareils Android et les applications d’éditeurs connus

Top des actualités Doctor Web | Real-time threat news | Hot news | Menaces ciblant les appareils mobiles | Toutes les actualités | Alertes virales

Le 17 mars 2016

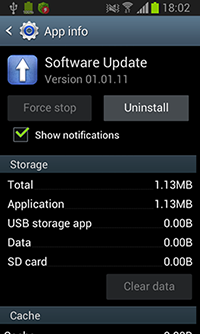

Le Trojan nommé Android.Gmobi.1représente un paquet de logiciels spécialisé (Plateforme SDK) qui étend les fonctionnalités d'applications Android et est utilisé par les éditeurs des appareils mobiles ainsi que par les développeurs de logiciels. Ce module est notamment destiné à effectuer des mises à jour distantes du système d'exploitation, à collecter des données analytiques, à afficher diverses notifications (y compris des publicités) et à effectuer des paiements mobiles. Néanmoins, malgré son innocuité apparente,Android.Gmobi.1 agit comme un Trojan typique, c'est pourquoi les programmes le contenant sont détectés par les produits antivirus Dr.Web pour Android comme malveillants. Actuellement, les analystes de Doctor Web ont détecté ce SDK dans le logiciel système préinstallé sur presque 40 appareils mobiles, ainsi que dans les applications TrendMicro Dr.Safety, TrendMicro Dr.Booster et Asus WebStorage, qui sont disponibles en téléchargement sur Google Play. Tous les éditeurs concernés sont déjà avertis du problème survenu et sont en train d'y remédier. Ainsi, les dernières versions officielles des logiciels TrendMicro Dr.Safety et TrendMicro Dr.Booster ne contiennent plus ce Trojan.

Android.Gmobi.1 comporte plusieurs modifications ayant une fonctionnalité commune - la collecte et l’envoi de données confidentielles à un hôte distant. Par exemple, les versions du Trojan implémentées dans les applications TrendMicro Dr.Safety et TrendMicro Dr.Booster ont seulement cette fonctionnalité de spyware, tandis que la modification détectée dans le firmware des appareils mobiles est plus « avancée ». Explication.

Sur un Smartphone ou une tablette contaminés, à chaque connexion à Internet ou lorsque l'écran s'allume (après avoir été en veille), Android.Gmobi.1 collecte et envoie au serveur de contrôle un certain nombre de données sensibles, telles que :

- adresses e-mail de l'utilisateur ;

- disponibilité du roaming ;

- données de géolocalisation basées sur les données de satellites GPS ou sur les informations du réseau cellulaire ;

- informations techniques détaillées concernant l'appareil ;

- pays où se trouve l'utilisateur ;

- présence de l'application Google Play installée.

En réponse, le Trojan reçoit du serveur un fichier de configuration au format JSON ( JavaScript Object Notation ) qui peut contenir les commandes suivantes :

- enregistrer dans la base de données des informations concernant la publicité à afficher à l'utilisateur ;

- créer un raccourci lié à des publicités sur le bureau ;

- afficher une notification accompagnée de publicités ;

- afficher une notification, qui, si elle est cliquée, démarre une application précédemment installée sur l'appareil;

- télécharger et installer des fichiers apk en utilisant la boîte de dialogue système standard ou à l’insu de l'utilisateur, si les privilèges appropriés sont accessibles.

Puis, selon les commandes reçues, le programme malveillant exécute sa fonction malveillante - l'affichage de publicités ou la réalisation d'autres activités visant à tirer un profit. En particulier, le Trojan peut afficher les types suivants de publicité :

- publicité dans la barre de notification ;

- publicité dans une boîte de dialogue ;

- publicité sous forme de boîtes de dialogue interactives - lorsqu'on clique sur le bouton de confirmation, un SMS est envoyé (l'envoi d'un SMS est effectué uniquement à condition que l'application dans laquelle est implémenté le SDK malveillant possède les droits appropriés) ;

- bannière publicitaire par-dessus des fenêtres d'autres applications et GUI de l'OS ;

- consultation d'une page spécifiée dans un navigateur Web ou une application Google Play.

En outre, Android.Gmobi.1 peut automatiquement lancer les programmes déjà installés sur l'appareil, ainsi que télécharger des applications via les liens spécifiés par les pirates afin d’augmenter leur popularité.

A l'heure actuelle, toutes les modifications connues de ce Trojan sont détectées et neutralisées par les produits antivirus Dr.Web pour Android uniquement dans le cas où le malware ne se trouve pas dans les répertoires système de l'OS. Si Android.Gmobi.1 a été détecté dans le firmware d'un appareil mobile contaminé, il est impossible de le supprimer avec les outils standard, car pour cela, l'antivirus doit avoir l'accès root. Toutefois, même si les privilèges nécessaires sont disponibles dans le système, la suppression du Trojan peut perturber le fonctionnement du Smartphone ou de la tablette puisqu’ Android.Gmobi.1 peut être intégré à une application système critique. Dans ce cas, veuillez contacter l'éditeur de votre appareil mobile pour lui demander une nouvelle version du firmware dans laquelle le Trojan sera absent.