Plus de 100 applications sur Google Play sont contaminées par un Trojan espion affichant des publicités

Top des actualités Doctor Web | Real-time threat news | Hot news | Menaces ciblant les appareils mobiles | Toutes les actualités | Alertes virales

Le 31 mars 2016

La plupart des programmes dans lesquels est dissimulé Android.Spy.277.origin représentent des fausses versions de logiciels populaires, dont le nom et l'apparence sont utilisés par les pirates afin d'attirer les utilisateurs et d’augmenter le nombre de téléchargements de ce Trojan. Parmi les programmes-doubles détectés par les analystes de Doctor Web, on peut trouver toutes sortes d'utilitaires, d'éditeurs photo, de shells graphiques, de fonds d'écran animés et autres applications. Au total, les analystes ont détecté plus de 100 noms de programmes contenant Android.Spy.277.origin, et le nombre total de téléchargements est supérieur à 3 200 000. Doctor Web à alerté le service de sécurité de Google Inc. sur ce problème, et à ce stade, certaines de ces applications malveillantes ne sont plus disponibles en téléchargement sur Google Play.

Après le lancement, les programmes dans lesquels se trouve le Trojan transmettent au serveur de contrôle des informations très détaillées sur l'appareil mobile contaminé. Il recueille notamment les informations suivantes :

- adresse email liée au compte Google de l'utilisateur ;

- identificateur IMEI ;

- version de l'OS ;

- version de SDK du système ;

- nom du modèle de l'appareil ;

- résolution de l'écran ;

- identificateur du service Google Cloud Messaging (GCM id) ;

- numéro du téléphone mobile ;

- pays où se trouve l'utilisateur ;

- type de processeur;

- adresse MAC de la carte réseau ;

- paramètre " user_agent " généré selon un algorithme spécialisé ;

- nom de l'opérateur mobile ;

- type de connexion au réseau ;

- sous-type du réseau ;

- présence d’un accès root ;

- présence des privilèges administrateur dans l'application où se trouve le Trojan ;

- nom du package de l'application contenant le Trojan ;

- présence de l'application Google Play installée.

Chaque fois que l'utilisateur démarre une application installée sur l'appareil, le Trojan retransmet les données énumérées au serveur, ainsi que le nom de l'application lancée. Il demande également les paramètres nécessaires pour commencer à afficher des publicités. Android.Spy.277.origin peut notamment recevoir les instructions suivantes :

- « show_log » - activer ou désactiver la journalisation de l'activité du Trojan ;

- « install_plugin » - installer le plugin masqué à l'intérieur du package de l'application malveillante ;

- « banner », « interstitial », « video_ads » - afficher différents types de bannières publicitaires (y compris par-dessus de l'interface de l'OS et d'autres applications) ;

- « notification » - afficher une notification dans la barre d'information avec des paramètres reçus ;

- « list_shortcut » - mettre des raccourcis sur le bureau, qui, si on clique dessus, entrainent la fermeture des rubriques spécifiées sur Google Play ;

- « redirect_gp » - ouvrir dans Google Play la page dont l'adresse est spécifiée dans la commande ;

- « redirect_browser » - ouvrir une adresse spécifiée dans le navigateur Web préinstallé ;

- « redirect_chrome » - ouvrir une adresse spécifiée dans le navigateur Chrome;

- « redirect_fb » - aller à une page spécifiée de Facebook.

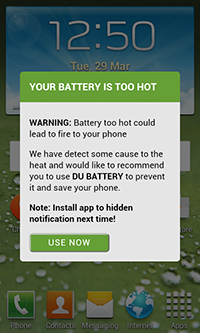

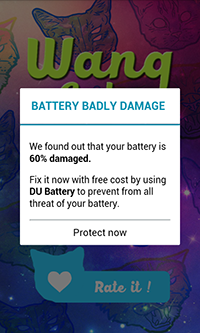

Comme le montrent les exemples de bannières publicitaires ci-dessous, le Trojan peut effrayer l'utilisateur, par exemple, en affichant une fausse alerte sur une panne de la batterie de l'appareil et en proposant de télécharger des applications pour la réparer.

Vous trouverez ci-dessous des exemples de messages publicitaires qui s'affichent dans le panneau de notifications, ainsi que les raccourcis publicitaires redirigeant vers les pages de Google Play contenant les applications ayant fait l'objet de la publicité affichée.

Il est à noter que le plugin, masqué dans les fichiers d’Android.Spy.277.origin a la même fonctionnalité que le Trojan. Après avoir reçu une commande du serveur, une application malveillante tente d'installer ce module sous la forme d'une mise à jour importante. Dès qu'il est installé, deux copies d’Android.Spy.277.origin vont en réalité tourner sur l'appareil contaminé. Dans le cas où la version initiale du Trojan est supprimée, son " double " reste dans le système et continue à afficher des publicités intempestives.

Voici la liste des applications dans lesquels le Trojan a été détecté :

- com.true.icaller

- com.appstorenew.topappvn

- com.easyandroid.free.ios6

- com.entertainmentphotoedior.photoeffect

- lockscreenios8.loveslockios.com.myapplication

- com.livewallpaper.christmaswallpaper

- com.entertainment.drumsetpro

- com.entertainment.nocrop.nocropvideo

- com.entertainment.fastandslowmotionvideotool

- com.sticker.wangcats

- com.chuthuphap.xinchu2016

- smartapps.cameraselfie.camerachristmas

- com.ultils.scanwifi

- com.entertainmenttrinhduyet.coccocnhanhnhat

- com.entertainment.malmath.apps.mm

- com.newyear2016.framestickertet

- com.entertainment.audio.crossdjfree

- com.igallery.styleiphone

- com.crazystudio.mms7.imessager

- smartapps.music.nhactet

- com.styleios.phonebookios9

- com.battery.repairbattery

- com.golauncher.ip

- com.photo.entertainment.blurphotoeffect.photoeffect

- com.irec.recoder

- com.Jewel.pro2016

- com.tones.ip.ring

- com.entertainment.phone.speedbooster

- com.noelphoto.stickerchristmas2016

- smartapps.smstet.tinnhantet2016

- com.styleios9.lockscreenchristmas2016

- com.stickerphoto.catwangs

- com.ultils.frontcamera

- com.phaotet.phaono2

- com.video.videoplayer

- com.entertainment.mypianophone.pianomagic

- com.entertainment.vhscamcorder

- com.o2yc.xmas

- smartapps.musictet.nhacxuan

- com.inote.iphones6

- christmas.dhbkhn.smartapps.christmas

- com.bobby.carrothd

- om.entertainment.camera.fisheyepro

- com.entertainment.simplemind

- com.icall.phonebook.io

- com.entertainment.photo.photoeditoreffect

- com.editphoto.makecdcover

- com.tv.ontivivideo

- smartapps.giaixam.gieoquedaunam

- com.ultils.frontcamera

- com.applock.lockscreenos9v4

- com.beauty.camera.os

- com.igallery.iphotos

- com.calculator.dailycalories

- com.os7.launcher.theme

- com.trong.duoihinhbatchu.chucmungnammoi

- com.apppro.phonebookios9

- com.icamera.phone6s.os

- com.entertainment.video.reversevideo

- com.entertainment.photoeditor.photoeffect

- com.appvv.meme

- com.newyear.haitetnew

- com.classic.redballhd

- com.entertainmentmusic.musicplayer.styleiphoneios

- com.camera.ios8.style

- com.countdown.countdownnewyear2016

- com.photographic.iphonecamera

- com.contactstyle.phonebookstyleofios9

- com.entertainment.blurphotobackground.photoeffect.cameraeditor.photoeffect

- com.color.christmas.xmas

- com.bottle.picinpiccamera

- com.entertainment.videocollagemaker

- com.wallpaper.wallpaperxmasandnewyear2016

- com.ultils.lockapp.smslock

- com.apppro.phonebookios9

- com.entertainment.myguitar.guitarpro

- com.sticker.stickerframetet2016

- com.bd.android.kmlauncher

- com.entertainment.batterysaver.batterydoctor

- com.trong.jumpy.gamehaynhatquadat

- com.entertainmentphotocollageeditor

- smartapps.smsgiangsinh.christmas2016

- smartapps.musicchristmas.christmasmusichot

- com.golauncher.ip

- com.applock.lockscreenos9v4

- com.imessenger.ios

- com.livewall.paper.xmas

- com.main.windows.wlauncher.os.wp

- com.entertainmentlaunchpad.launchpadultimate

- com.fsoft.matchespuzzle

- com.entertainment.photodat.image.imageblur

- com.videoeditor.instashot

- com.entertainment.hi.controls

- com.icontrol.style.os

- smartapps.zing.video.hot

- com.photo.entertainment.photoblur.forinstasquare

- com.entertainment.livewallpaperchristmas

- com.entertainment.tivionline

- com.iphoto.os

- com.tool.batterychecker

- com.photo.multiphotoblur

- smartapps.nhactet.nhacdjtet

- com.runliketroll.troll

- com.jinx.metalslug.contra

Doctor Web recommande aux utilisateurs de Smartphones Android et tablettes de bien choisir les applications à télécharger et de n'installer que les applications provenant d’éditeurs de confiance. Dr.Web pour Android détecte et neutralise toutes les modifications connues du Trojan Android.Spy.277.origin , c'est pourquoi il ne représente aucun danger pour nos utilisateurs.