Doctor Web : aperçu de l'activité virale du mois de juillet 2016

Le 29 juillet 2016

Le mois de juillet s'est avéré relativement calme en ce qui concerne la propagation de virus : au cours du mois, seuls quelques programmes malveillants représentant des modifications de menaces connues ont été détectés. Fin juin/début juillet, les bases virales se sont enrichies d'une nouvelle entrée relative à Linux.Encoder.4 - un encoder qui fonctionne dans les OS de la famille Linux, comme son nom l’indique. Selon des informations publiées dans un blog, ce programme est le résultat de recherches réalisées par un étudiant et il n'existe pas "dans la nature".

A la fin du mois, le Trojan-injecteur Trojan.MulDrop6.48664 a été détecté. Il installe sur l'ordinateur ciblé un programme malveillant déjà connu BackDoor.TeamViewer.49, que nous avons déjà écrit dans un news du mois de mai. Cette fois, les malfaiteurs ont dissimulé l'injecteur derrière une application - questionnaire diffusée prétendument au nom d'une compagnie aérienne russe bien connue.

LES TENDANCES PRINCIPALES DU MOIS DU JUILLET

- L’apparition d'un encoder ciblant Linux

- La propagation d’un Trojan-injecteur pour Windows

- L'apparition de nouvelles modifications de logiciels malveillants ciblant la plateforme mobile Android.

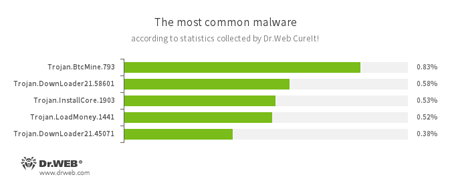

Statistiques de l'utilitaire de désinfection Dr.Web CureIt!

- Trojan.BtcMine.793

Représentant de la famille de logiciels malveillants conçus pour utiliser secrètement les ressources informatiques de l’ordinateur contaminé pour extraire des monnaies virtuelles (le mining), notamment des Bitcoin. - Trojan.DownLoader

Famille de Trojans conçus pour télécharger d'autres logiciels malveillants sur l'ordinateur infecté. - Trojan.InstallCore.1903

Représentant de la famille des programmes-installateurs d'applications indésirables et malveillantes. - Trojan.LoadMoney

Famille de logiciels « downloader » générés sur les serveurs du programme partenaire LoadMoney. Ces programmes téléchargent et installent différents logiciels indésirables sur l'ordinateur de la victime.

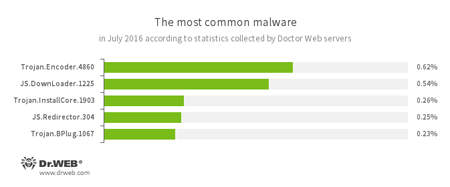

Données des serveurs de statistiques de Doctor Web.

- Trojan.Encoder.4860

Trojan encoder également connu sous le nom de JS.Crypt, entièrement écrit en JScript. Le Trojan s'est donné le nom " virus RAA ", et les fichiers chiffrés reçoivent l'extension *.locked. - JS.Downloader

Famille de scripts malveillants écrits en JavaScript destinés à télécharger et installer d'autres logiciels malveillants sur l'ordinateur. - Trojan.InstallCore.1903

Représentant de la famille des programmes-installateurs d'applications indésirables et malveillantes. - JS.Redirector

Famille de scripts malveillants écrits en JavaScript destinés à rediriger automatiquement les utilisateurs vers des pages web. - Trojan.BPlug

Plug-ins conçus pour les navigateurs les plus utilisés et qui affichent des publicités.

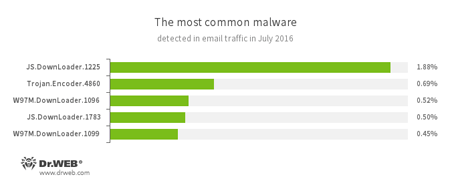

Logiciels malveillants détectés dans le trafic email

- JS.Downloader

Famille de scripts malveillants écrits en JavaScript destinés à télécharger et installer d'autres logiciels malveillants sur l'ordinateur. - Trojan.Encoder.4860

Trojan encoder, également connu sous le nom de JS.Crypt. Une particularité de ce Trojan Encoder est qu'il est écrit complètement en langage JScript. Le Trojan s'est donné le nom " virus RAA ", et les fichiers chiffrés reçoivent l'extension *.locked. - W97M.DownLoader

Famille des Trojans Downloader qui exploitent les vulnérabilités des applications Office. Ils sont conçus pour télécharger sur l'ordinateur infecté d'autres logiciels malveillants.

Trojans Encoders.

Dr.Web Security Space 11.0 pour Windows

protège contre les Trojans Encoders

Cette fonctionnalité n’est pas disponible dans Dr.Web Antivirus pour Windows

| Prévention de la perte de données | |

|---|---|

|  |

Sites dangereux

En juillet 2016, la base de sites non recommandés par Dr.Web s’est enrichie de 139 803 adresses Internet.

| Juin 2016 | Juillet 2016 | Evolution |

|---|---|---|

| +1,716,920 | +139,803 | -91.8% |

Actuellement, Doctor Web réalise le nettoyage des bases de Dr.Web SpIDer Gate et du Contrôle Parental pour effacer les liens vers les sites qui n'existent plus ou ont arrêté de fonctionner, ceci permettra de minimiser le volume des fichiers téléchargés sur les ordinateurs des utilisateurs. Ceci explique la diminution du nombre d'adresses ajoutées dans les bases des sites non recommandés ou malveillants au mois de juillet.

Sites non recommandésLogiciels malveillants et indésirables ciblant les appareils mobiles.

Au cours du mois de juillet, les analystes de Doctor Web ont détecté sur Google Play plus de 150 applications dans lesquelles a été implanté le Trojan publicitaire Android.Spy.305.origin. Il est capable d’afficher des bannières par-dessus l'interface du système d’exploitation, d'afficher des messages publicitaires dans la barre de notifications et de voler des informations confidentielles. Le Trojan Android.Spy.178.origin a également été détecté. Il est intégré à une version modifiée du jeu Pokemon Go. Cette application malveillante est conçue pour la collecte et la transmission d’informations confidentielles.

Les événements les plus importants du mois de juillet relatifs à la sécurité des mobiles sont les suivants :

- la détection sur Google Play d'un Trojan pouvant afficher des publicités et voler des informations confidentielles ;

- la détection du Trojan-Espion intégré par les pirates dans une version modifiée du jeu Pokemon GO.

Pour plus d'informations sur les menaces ayant ciblé les appareils mobiles en juillet, consultez notre rapport.

En savoir plus avec Dr.Web

Statistiques virales Bibliothèque de descriptions virales Tous les rapports viraux

[% END %]