Doctor Web présente son Rapport viral sur les menaces ayant ciblé les appareils mobiles au cours du mois de juin 2019

le 3 juillet 2019

A la mi-juin, les analystes de Doctor Web ont détecté le programme malveillant Android.FakeApp.174 sur Google Play. Ce malware téléchargeait des sites qui abonnaient les utilisateurs à des notifications spam. De plus, au cours du mois de juin, de nouveaux Trojans de la famille Android.HiddenAds conçus pour afficher des publicités et des Trojans Downloaders Android.DownLoader qui téléchargeaient d'autres applis malveillantes ont été détectés. Les analystes y ont également détecté d'autres menaces ciblant Android.

TENDANCE PRINCIPALE DU MOIS DE JUIN

- Détection de nouveaux programmes malveillants sur Google Play

Menace " mobile "du mois

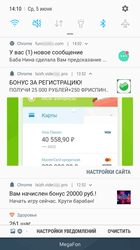

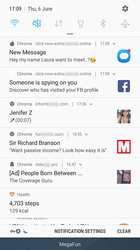

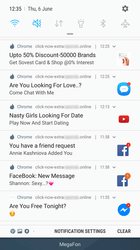

Le 14 juin, Doctor Web a communiqué sur le cheval de Troie Android.FakeApp.174 qui téléchargeait des sites web douteux. Ces sites proposaient aux utilisateurs d'appareils Android de s'abonner à des notifications. Une fois la proposition acceptée, les utilisateurs commençaient à recevoir des dizaines de messages spam qu'ils pouvaient prendre pour des notifications de programmes installés ou du système d'exploitation.

Lorsqu'un utilisateur clique sur un tel message, son navigateur ouvre un site. De nombreux sites étaient frauduleux.

Caractéristiques d'Android.FakeApp.174:

- ce malware a été diffusé via Google Play sous le couvert de programmes officiels de marques bien connues,

- même après avoir supprimé ce Trojans de l'appareil, les utilisateurs continuaient à recevoir des notifications des sites web qu'il avait téléchargés.

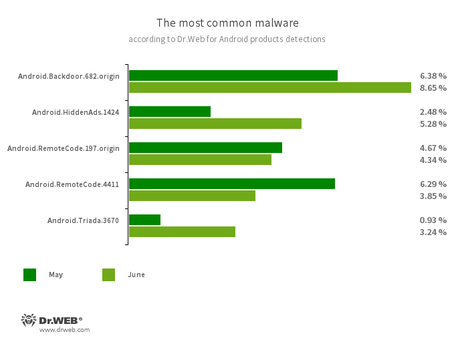

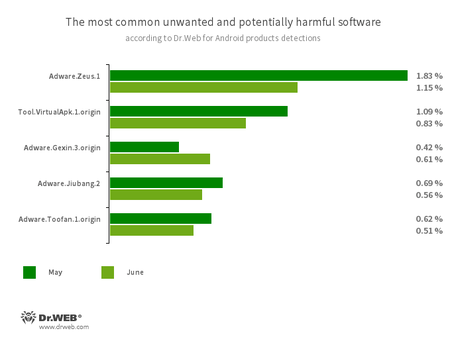

Selon les données fournies par les produits antivirus Dr.Web pour Android

- Android.Backdoor.682.origin

- Trojans qui exécutent les commandes des pirates et leur permettent de contrôler les appareils mobiles contaminés.

- Android.HiddenAds.1424

- Trojan conçu pour afficher des publicités. il a été diffusé sous couvert d’applications connues.

- Android.RemoteCode.197.origin

- Android.RemoteCode.4411

- Applications malveillantes conçues pour télécharger et exécuter n'importe quel code.

- Android.Triada.3670

- Représentant de Trojans multi-fonctions qui exécutent une variété d'actions malveillantes.

Modules de programmes indésirables intégrés à des applications Android et conçus pour afficher des publicités sur les appareils mobiles.

- Adware.Zeus.1

- Adware.Jiubang.2

- Adware.AdPush.33.origin

- Adware.Toofan.1.origin

Plateforme potentiellement dangereuse qui permet aux applications de lancer des fichiers APK sans les installer.

- Tool.VirtualApk.1.origin

Une nouvelle menace :

- Adware.Patacore.253

- Représentant de la famille des modules indésirables affichant des bannières publicitaires sur les appareils Android.

Menaces sur Google Play

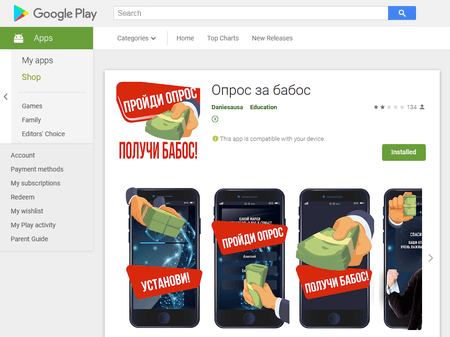

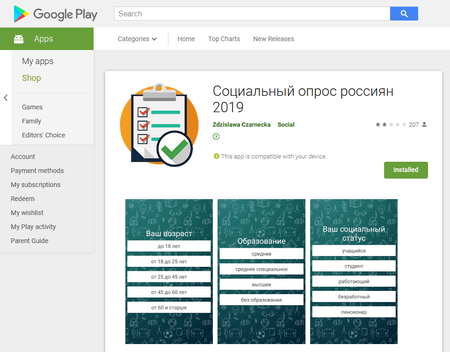

A part Android.FakeApp.174 , d'autres programmes malveillants et indésirables ont été détectés sur Google Play. Dont les Trojans de la même famille qui ont reçu les noms Android.FakeApp.151 et Android.FakeApp.173. Ils ont été diffusés sous couvert de programmes de gains sur des sondages en ligne. Au lancement, les programmes malveillants téléchargeaient des sites frauduleux proposant à leurs victimes de répondre à quelques questions. Pour obtenir " une récompense ", il leur était demandé de payer une taxe ou des commissions, récompense que ne voyaient jamais arriver les internautes malgré le paiement desdites taxes ou commissions.

Les analystes ont également détecté beaucoup de nouveaux Trojans Android.HiddenAds. Les pirates tentaient de les faire passer pour des applications inoffensives, telles que des jeux et des utilitaires. Au total, ces applications malveillantes ont été installées par plus de 3 380 000 utilisateurs.

Après leur installation et lancement, ces programmes malveillants retirent leurs icônes de l’écran d'accueil et affichent des publicités.

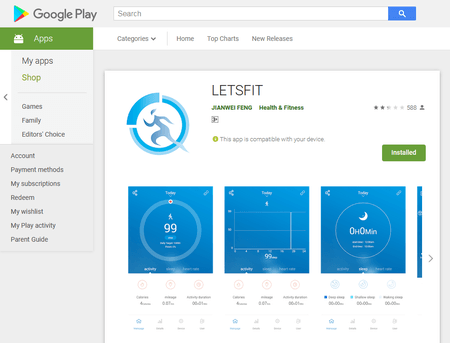

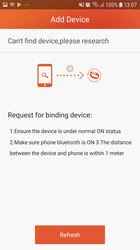

Un autre Trojan trouvé sur Google Play a reçu le nom Android.DownLoader.3200. Il a été intégré dans le programme de contrôle des bracelets de fitness LETSCOM Smart Bracelet, qui a installé par plus de 50 000 utilisateurs.

Les premières versions de cette application étaient inoffensives, mais les versions 1.1.0 et 1.1.4 embarquent des fonctionnalités de Trojan. Android.DownLoader.3200.origin télécharge sur les appareils mobiles des Trojans bancaires.

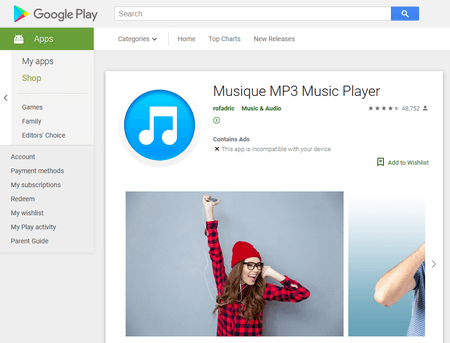

Un autre téléchargeur a été nommé Android.DownLoader.681.origin. Tout comme Android.DownLoader.3200, il a été propagé sous couvert d'un programme inoffensif, notamment en tant que lecteur audio. Android.DownLoader.681.origin télécharge des applications malveillantes et tente de les installer.

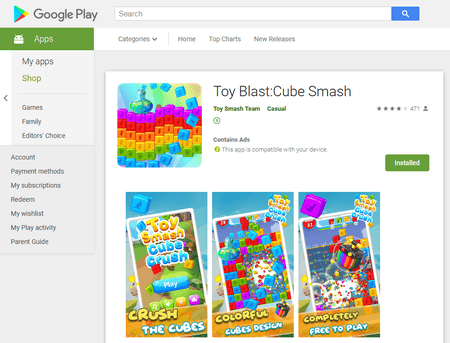

A la fin du mois de juin, la base virale Dr.Web s'est enrichie d'une entrée permettant de détecter le module de programme indésirable Adware.OneOceans.2.origin conçu pour afficher des publicités. Il a été embarqué dans le jeu Toy Blast : Cube Smash téléchargé par plus de 100 000 utilisateurs.

Pour protéger vos appareils Android contre les applications malveillantes et indésirables, nous vous recommandons d’installer des produits antivirus Dr.Web pour Android.

Votre Android a besoin d'une protection.

Utilisez Dr.Web

- Premier antivirus russe pour Android

- Plus de 140 millions de téléchargements sur Google Play

- Gratuit pour les utilisateurs des produits Dr.Web pour les particuliers