le 29 novembre 2021

Le mois dernier, nos experts ont découvert des chevaux de Troie dans le catalogue Google Play. Ces Trojans abonnaient leurs victimes à des services payants et volaient les identifiants et les mots de passe des comptes Facebook. De plus, des programmes malveillants qui transforment les appareils Android en serveurs proxy ont également été détectés.

Les tendances principales du mois d'octobre

- Activité des chevaux de Troie publicitaires et des applications malveillantes qui téléchargent d'autres logiciels

- Apparition de nouvelles applications malveillantes sur Google Play

Selon les données fournies par les produits antivirus Dr.Web pour Android

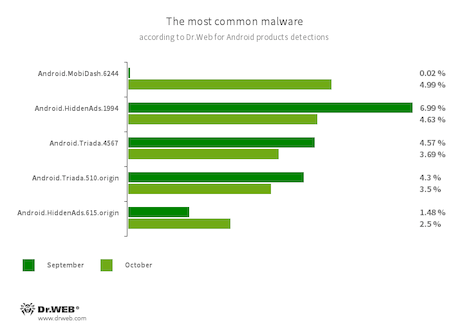

- Android.MobiDash.6244

- Trojan qui affiche des publicités intempestives. C'est un module que des développeurs de logiciels intègrent dans des applications.

- Android.HiddenAds.1994

- Android.HiddenAds.615.origin

- Trojans conçus pour afficher des publicités. Ils sont diffusés sous couvert d'applications inoffensives et, dans certains cas, sont installés dans le répertoire système par d'autres malwares.

- Android.Triada.4567

- Android.Triada.510.origin

- Trojans multi-fonctionnels qui exécutent différentes actions malveillantes. Ils appartiennent à la famille des Trojans pénétrant dans les processus de tous les programmes en cours d'exécution. Quelques modifications de cette famille peuvent être détectées dans le firmware des appareils Android, où les malfaiteurs les insèrent au stade de la fabrication. De plus, certaines modifications peuvent exploiter des vulnérabilités pour accéder aux fichiers protégés du système et des répertoires.

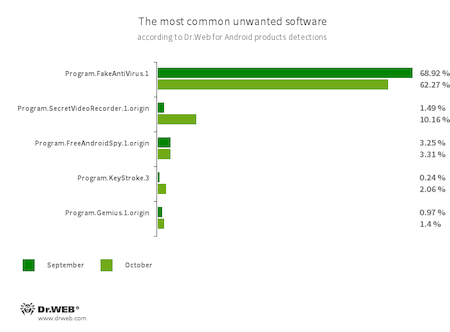

- Program.FakeAntiVirus.1

- Programmes publicitaires imitant le fonctionnement des logiciels antivirus. Ces programmes peuvent signaler des menaces inexistantes et tromper les utilisateurs en demandant de payer une version complète.

- Program.SecretVideoRecorder.1.origin

- Application conçue pour la prise de photos et de vidéos en tâche de fond via les caméras embarquées des appareils Android. Elle peut fonctionner discrètement en permettant de désactiver les notifications sur l'activation de l'enregistrement ainsi que modifier l'icône et la description de l'application. Cette fonctionnalité rend ce programme potentiellement dangereux.

- Program.FreeAndroidSpy.1.origin

- Program.Gemius.1.origin

- Logiciels qui peuvent être utilisés à des fins d'espionnage. Ils sont en mesure de contrôler les coordonnées gps de l'appareil, récolter des données sur les échanges SMS et conversations sur les réseaux sociaux, ils sont également en mesure de copier des documents, photos et vidéos, ainsi que d'écouter les conversations téléphoniques et l'environnement.

- Program.KeyStroke.3

- Application Android capable d'intercepter des informations saisies sur le clavier. Certaines de ses modifications sont également en mesure de surveiller les messages SMS entrants, de contrôler l'historique des appels téléphoniques et d'enregistrer les conversations téléphoniques.

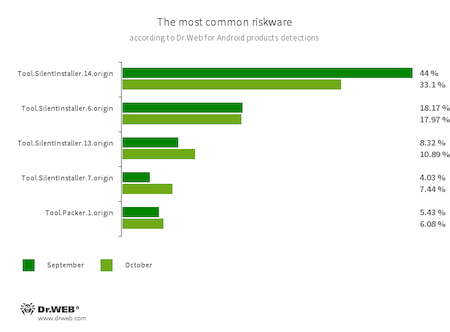

- Tool.SilentInstaller.14.origin

- Tool.SilentInstaller.6.origin

- Tool.SilentInstaller.13.origin

- Tool.SilentInstaller.7.origin

- Plateformes potentiellement dangereuses qui permettent aux applications de lancer des fichiers APK sans les installer. Ils créent un environnement virtuel, qui n'a pas d'impact sur l'OS.

- Tool.Packer.1.origin

- Utilitaire de compression spécialisé destiné à protéger les applications Android contre la modification et contre le reverse engineering. Cet utilitaire n'est pas malveillant mais il peut être utilisé dans le but de protéger des Trojans.

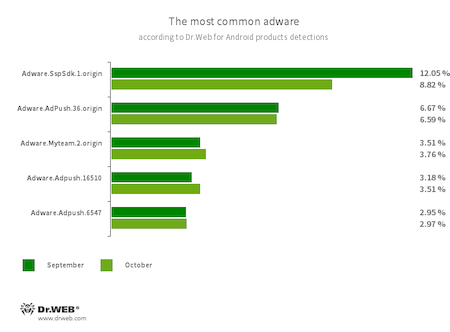

Modules de programmes indésirables intégrés à des applications Android et conçus pour afficher des publicités sur les appareils mobiles. En fonction de la famille et de la modification, ils sont en mesure d'afficher des publicités en mode plein écran en bloquant les fenêtres d'autres applications, d'afficher des notifications, de créer des raccourcis et de télécharger des sites web.

- Adware.SspSdk.1.origin

- Adware.AdPush.36.origin

- Adware.Adpush.16510

- Adware.Adpush.6547

- Adware.Myteam.2.origin

Menaces sur Google Play

Parmi les applications malveillantes identifiées dans le catalogue Google Play, il y avait encore des Trojans conçus pour voler les identifiants et les mots de passe des comptes Facebook. Ils ont été propagés sous le couvert de logiciels utiles, les éditeurs de photos et de vidéos Pix Photo Motion Edit 2021, Collage Maker - Mirror Effect Editor et Video Maker with Musique, ainsi que sous le couvert de clients VPN Kangaroo VPN, S-VPN Proxy et Lightning VPN. Ces Trojans ont été ajoutés à la base virale Dr.Web comme Android.PWS.Facebook.38, Android.PWS.Facebook.40, Android.PWS.Facebook.41, Android.PWS.Facebook.59, Android.PWS.Facebook.64 et Android.PWS.Facebook.67.

De plus, les analystes de Doctor Web ont détecté de nouvelles modifications de programmes malveillants de la famille Android.Joker, qui abonnent les utilisateurs à des services mobiles payants et sont capables de télécharger et d'exécuter du code arbitraire. Ils ont reçu les noms Android.Joker.1012 et Android.Joker.1017. Les chevaux de Troie ont été propagés sous le couvert d'applications Color Call Flash Alert on Call et Apply Flasher, qui notifient sur les appels et les messages entrants.

De plus, nos experts ont détecté des malwares Android.Proxy.29 et Android.Proxy.41.origine, diffusés sous le couvert d'applications Mobile Battery Saver et Optimizer conçues pour optimiser les performances des appareils Android. En réalité, il s'agissait de chevaux de Troie qui transformaient les appareils des victimes en serveurs proxy pour rediriger le trafic des cybercriminels.

Pour protéger vos appareils Android contre les applications malveillantes et indésirables, nous vous recommandons d’installer les produits antivirus Dr.Web pour Android.

Votre Android a besoin d'une protection.

Utilisez Dr.Web

- Premier antivirus russe pour Android

- Plus de 140 millions de téléchargements sur Google Play

- Gratuit pour les utilisateurs des produits Dr.Web pour les particuliers