Doctor Web : rapport viral du quatrième trimestre 2024

Le 26 décembre 2024

Les utilisateurs dont les fichiers ont été affectés par des rançongiciels ont le plus souvent rencontré les Trojan.Encoder.35534, Trojan.Encoder.35067 et Trojan.Encoder.26996.

Les menaces les plus courantes détectées sur les appareils Android appartenaient encore à la famille de Trojans publicitaires Android.HiddenAds. Dans le même temps, nos analystes ont détecté de nombreuses nouvelles menaces sur Google Play.

Tendances principales du quatrième trimestre

- Les applications publicitaires et les chevaux de Troie publicitaires sont restés les leaders du nombre de détections

- Le nombre de menaces uniques a augmenté par rapport au trimestre précédent

- Augmentation de l'activité des Trojans espions dans le trafic e-mail

- Propagation de nombreux Trojans via Google Play,

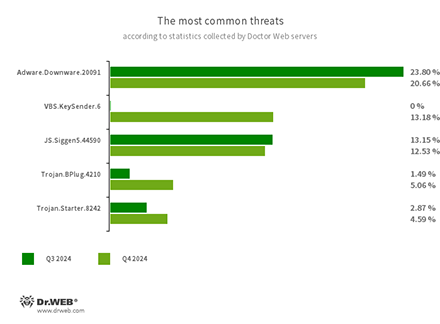

Données du service de statistiques de Doctor Web

Les menaces les plus répandues au cours du quatrième trimestre :

- Adware.Downware.20091

- Adware souvent utilisé comme outil intermédiaire de téléchargement de programmes pirates.

- VBS.KeySender.6

- Script malveillant qui, dans une boucle infinie, recherche des fenêtres avec les textes suivants :mode extensions, разработчика et розробника et leur envoie un événement de clic sur le bouton Échap, les forçant à fermer.

- JS.Siggen5.44590

- Code malveillant ajouté à la bibliothèque publique JavaScript es5-ext-main. Affiche un message spécifique si le package est installé sur un serveur avec le fuseau horaire des villes russes.

- Trojan.BPlug.4210

- Composant malveillant de l'extension de navigateur WinSafe. Ce composant est un script JavaScript qui affiche des publicités intrusives dans les navigateurs.

- Trojan.Starter.8242

- Programme malveillant qui lance un cheval de Troie miner.

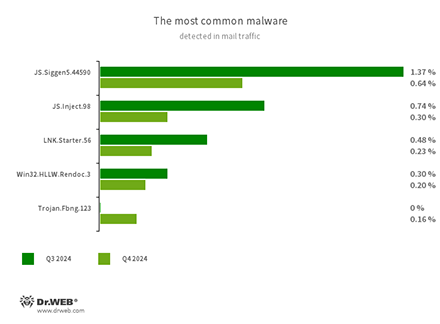

Statistiques relatives aux programmes malveillants détectés dans le trafic e-mail

- JS.Siggen5.44590

- Code malveillant ajouté à la bibliothèque publique JavaScript es5-ext-main. Affiche un message spécifique si le package est installé sur un serveur avec le fuseau horaire des villes russes.

- JS.Inject

- Famille de scripts malveillants écrits en JavaScript. Ils intègrent un script malveillant au code HTML des pages web.

- LNK.Starter.56

- Raccourci distribué via des lecteurs amovibles et qui possède une icône de disque pour tromper les utilisateurs. Lors de son ouverture, des scripts VBS malveillants sont lancés d'un répertoire caché situé sur le même support que le raccourci lui-même.

- Win32.HLLW.Rendoc.3

- Ver réseau qui est propagé entre autres via des supports amovibles.

- Trojan.Fbng.123

- Trojan espion, également connu sous le nom de Formbook. Il vole les mots de passe enregistrés dans les navigateurs, dans les clients de messagerie ou dans les messageries en ligne et d'autres logiciels, intercepte des données d'entrée dans les formulaires web, surveille les clics du clavier (via la fonction keylogger) et crée des captures d'écran. De plus, il est capable de charger et de lancer d'autres programmes, ainsi que d'exécuter diverses commandes des pirates en fonctionnant comme une porte dérobée.

Rançongiciels

Par rapport au troisième trimestre, le nombre de demandes pour le déchiffrement de fichiers touchés par les rançongiciels à diminué de 18,9%.

Dynamique des demandes de décryptage reçues par le support technique de Doctor Web :

Les encodeurs les plus répandus au cours du quatrième trimestre :

- Trojan.Encoder.35534 — 22% des demandes ;

- Trojan.Encoder. 35067 — 3.9% des demandes

- Trojan.Encoder.26996 — 3.3% des demandes

- Trojan.Encoder.35209 — 3% des demandes

- Trojan.Encoder.38200 — 3% des demandes

Fraude en ligne

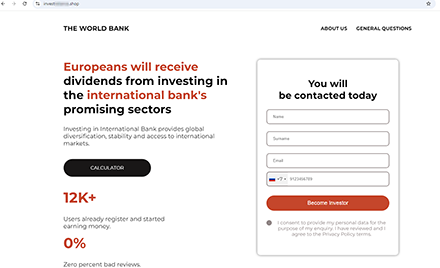

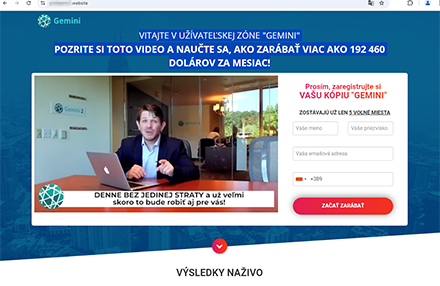

Au quatrième trimestre 2024, un stratagème frauduleux a perduré par rapport au trimestre précédent, dans lequel les attaquants, sur des sites spécialement créés, offrent aux victimes potentielles de gagner de l'argent grâce à divers investissements. Pour « accéder » aux services d'investissement, les utilisateurs sont invités à s'inscrire, livrant ainsi des données personnelles aux fraudeurs. Plusieurs pays ont été touchés par ces fraudes.

Un site frauduleux prétendument lié à la Banque mondiale promet aux Européens des dividendes pour investir dans des secteurs prometteurs de l'économie

Le site frauduleux offre aux utilisateurs slovaques « de gagner plus de 192 460 $ par mois » à l'aide d'un service d'investissement

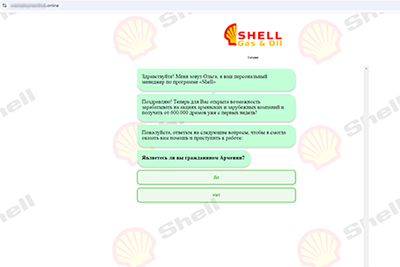

Les fraudeurs se font passer pour de grandes banques et des sociétés pétrolières et gazières et proposent aux utilisateurs d'Arménie et de Moldavie de « gagner de l'argent sur les actions »

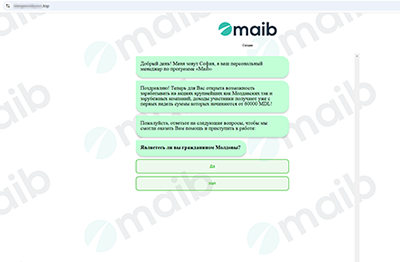

Un faut site de la compagnie pétrolière et gazière azerbaïdjanaise, où les visiteurs se voient promettre des revenus de 1 000 manats par mois

Un site de la « nouvelle plateforme d'investissement de Google » propose de répondre à une enquête et d'accéder à un service qui permettrait de gagner à partir de 1 000 €

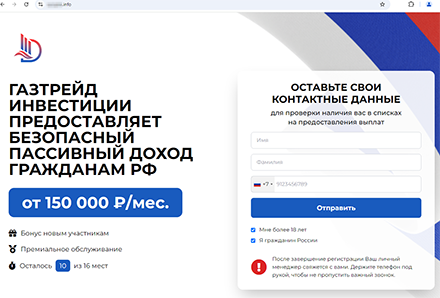

L'un des sites frauduleux promet aux utilisateurs russes un « revenu passif sûr » à partir de 150 000 roubles par mois

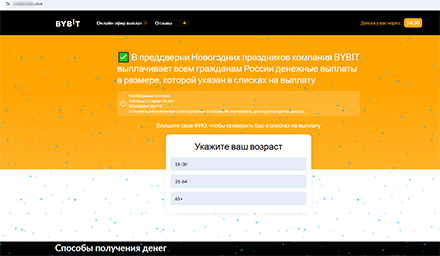

Les spécialistes de Doctor Web ont également noté que les fraudeurs ont exploité la période des fêtes pour attirer les internautes, faisant, en quelque sorte, leur « offre de fin d’année », comme une entreprise. Par exemple, sur l'une des fausses ressources Internet, les utilisateurs russes inscrits sur une liste pouvaient prétendument recevoir des paiements en espèces d’une bourse de cryptomonnaies Et pour vérifier la disponibilité d'un tel paiement, ils étaient tenus de répondre à une enquête et de fournir des données personnelles.

Un faux site de crypto-échange offre aux utilisateurs russes de recevoir des « paiements du Nouvel An »

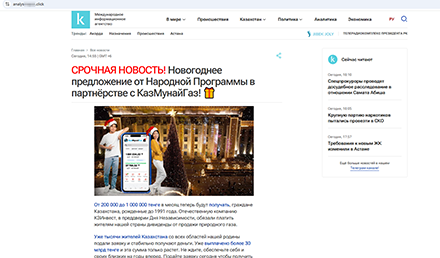

Un autre site frauduleux a proposé une « offre du Nouvel An » sensée provenir d'une société pétrolière et gazière, dans laquelle les utilisateurs du Kazakhstan, en l'honneur de la fête de l'indépendance du pays, pouvaient recevoir de 200 000 à 1 000 000 de tenges par mois. Pour toucher ces sommes, les victimes potentielles devaient soumettre une « demande », indiquant leurs données personnelles sur le site web.

Un site frauduleux promet aux utilisateurs kazakhs de gros paiements en l'honneur du Jour de l'Indépendance dans le cadre de « l'offre du Nouvel An »

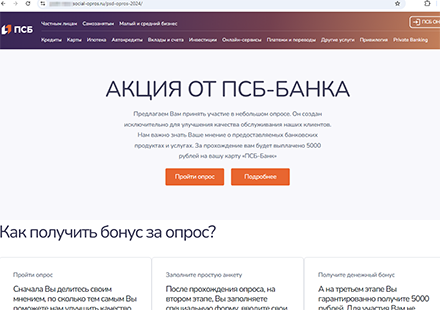

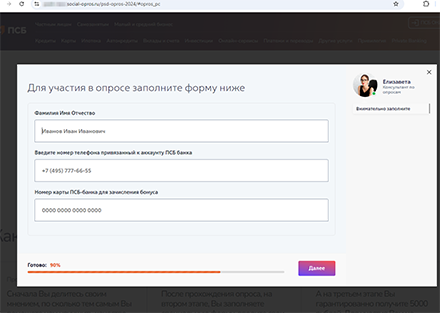

Dans le même temps, nos analystes ont enregistré l'apparition de faux sites de banques russes proposant aux internautes de les rémunérer pour leur participation à une enquête de satisfaction sur leur qualité de service. Avant de répondre aux questions, les utilisateurs sont invités à saisir des données personnelles, telles que leur nom, prénom, numéro de téléphone portable lié au compte bancaire, et numéro de carte bancaire.

Un exemple de site web de fausse banque qui copie la conception du vrai site d'un établissement de crédit et propose aux victimes potentielles de répondre à une enquête moyennant une rémunération

Pour « participer » à l'enquête, l'utilisateur doit remplir un formulaire

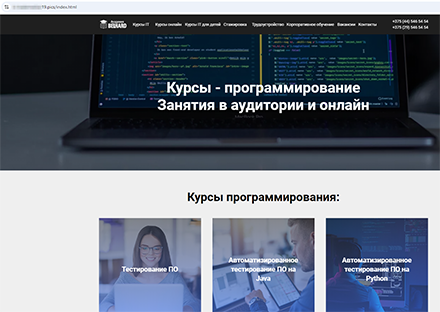

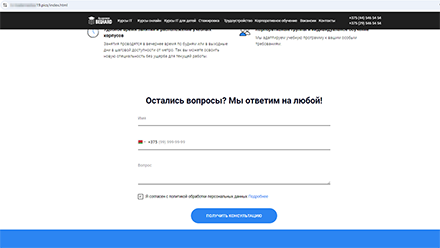

Des sites frauduleux proposant des formations en ligne — par exemple, une formation en programmation — ont également été identifiés. Les visiteurs intéressés sont invités à laisser leurs coordonnées pour accéder à un rendez-vous.

Un site internet proposant des cours de programmation en ligne. Pour « obtenir des conseils », les utilisateurs doivent fournir des données personnelles.

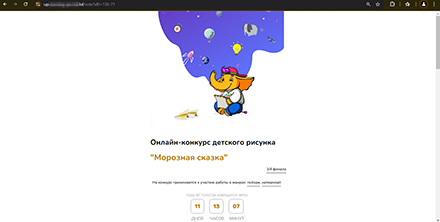

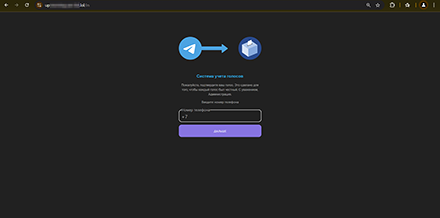

Les tentatives de vol de comptes Telegram sont une tendance forte ce trimestre. Des sites de phishing déguisés en sites de votes en ligne (par exemple, pour des « concours de dessins d'enfants ») ont été détectés. Pour « confirmer » leur vote, les utilisateurs doivent indiquer leur numéro de téléphone mobile sur lequel un code de vérification est envoyé. Mais en mettant ce code sur un faux site, ils permettent aux fraudeurs d'accéder à leurs comptes Telegram via le numéro de portable.

Un site frauduleux qui invite les visiteurs à voter dans un concours de dessin pour enfants

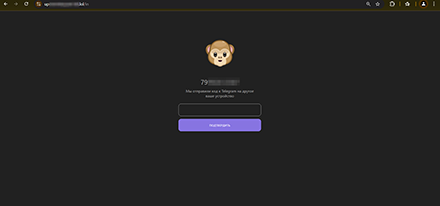

Le « système de comptage des voix » nécessite un numéro de téléphone mobile pour « confirmer sa voix » et recevoir un code à usage unique

Lors de la saisie du code reçu, les victimes permettent aux fraudeurs d'accéder à leurs comptes Telegram

Logiciels malveillants et indésirables ciblant les appareils mobiles

Selon les statistiques de détection de Dr.Web Security Space pour les appareils mobiles, ce trimestre montre encore une présence importante des Trojans Android.HiddenAds, et des applis malveillantes des catégories Android.FakeApp et Android.Siggen. Des applications malveillantes se cachent encore sur Google Play.

Les événements les plus importants du quatrième trimestre liés à la sécurité des appareils mobiles :

- Forte activité des Trojans publicitaires Android.HiddenAds et des programmes malveillants Android.FakeApp,

- Apparition de nouvelles applications malveillantes sur Google Play.

Pour en savoir plus sur la situation virale et les menaces ciblant les appareils mobiles au quatrième trimestre 2024, consultez notre Rapport.