le 29 mai 2015

Le mois de mai 2015 s'est avéré relativement calme en événements viraux, car les spécialistes n'ont pas constaté une hausse significative de l'activité de botnets ou de l’envois de spam malveillant.

Les tendances du mois de mai

- Augmentation du nombre de logiciels publicitaires et d'installateurs de logiciels indésirables ciblant Mac OS X.

- Augmentation du nombre de fraudes réseau.

- L'apparition de nouvelles modifications de logiciels malveillants ciblant Google Android.

La menace du mois

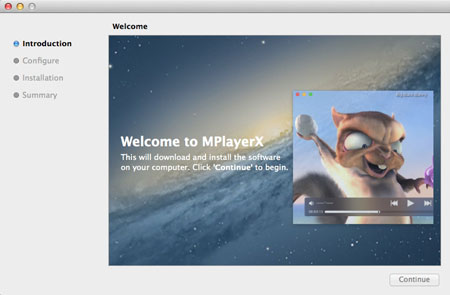

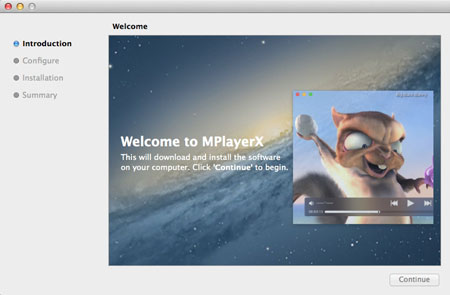

Les utilisateurs de Windows connaissent depuis longtemps les installateurs d’applications indésirables mais de tels logiciels ciblant Mac OS X sont relativement rares. Le plus intéressant pour les chercheurs de Doctor Web a été l'application ajoutée à la base virale Dr.Web sous le nom Adware.Mac.InstallCore.1.

En plus de l'installation de logiciels indésirables, l'installateur multi composants Adware.Mac.InstallCore.1 est capable de modifier la page d'accueil et le moteur de recherche utilisé par défaut. De plus, ce logiciel possède des fonctionnalités anti-débogage : si lors de son lancement, il trouve des machines virtuelles, des logiciels antivirus ou certains autres logiciels, il n’offre pas de logiciels additionnels à l'utilisateur. Parmi les logiciels et utilitaires qu’ Adware.Mac.InstallCore.1 installe sur l'ordinateur, on peut noter :

- Yahoo Search;

- MacKeeper (Program.Unwanted.MacKeeper);

- ZipCloud;

- WalletBee (Adware.Mac.DealPly.1);

- MacBooster 2 (Program.Unwanted.MacBooster);

- PremierOpinion (Mac.BackDoor.OpinionSpy);

- RealCloud;

- MaxSecure;

- iBoostUp;

- ElmediaPlayer.

Pour plus d'infos sur cette menace, vous pouvez lire news article.

OS X

Le logiciel malveillant Adware.Mac.InstallCore.1 n'est pas le seul ciblant Mac OS X. Par exemple, le logiciel WalletBee, distribué par ce malware, ajouté à la base sous le nom Adware.Mac.DealPly, est conçu pour installer des plug-ins pour les navigateurs web Chrome et Safari.

Adware.Mac.WebHelper est un logicile publicitaire qui correspond, dans la base viral,e aux logiciels distribués sous les noms ShopMall et WebTools. Le package se compose de scripts d'interpréteur de commandes sh, des scripts en Python et d’un certain nombre de fichiers binaires.

Les fichiers .plist assurent l'auto démarrage du logiciel Adware.Mac.WebHelper. L'application peut remplacer la page d'accueil des navigateurs Chrome, Firefox et Safari, ainsi que modifier le moteur de recherche pour my-search-start.com. Le fichier binaire que comprend Adware.Mac.WebHelper exécute deux scripts AppleScript,un pour le navigateur Chrome, l'autre pour Safari, qui injectent aux pages consultées par l'utilisateur un code en JavaScript, qui télécharge à son tour 4 scripts JavaScript, qui affichent les publicités.

Les spécialistes ont détecté un autre logiciel malveillant possédant les mêmes fonctionnalités : Mac.Trojan.Crossrider. Les utilisateurs de Microsoft Windows connaissent depuis longtemps les Trojans de la famille Crossrider, cependant, la nouvelle version de ce logiciel malveillant cible les appareils Apple.

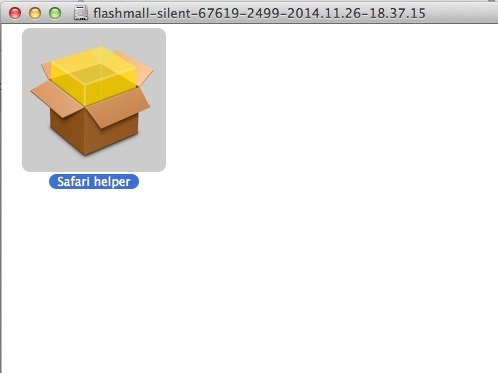

Le Trojan Mac.Trojan.Crossrider est distribué comme un package d'installation sous le nom Safari Helper. Lors du lancement de l'installateur, le logiciel n'affiche aucune fenêtre de dialogue, mais installe le plug-in FlashMall pour les navigateurs Safari, Chrome et Firefox. De plus, il installe deux applications dans l'auto démarrage : " WebSocketServerApp " et " Safari Security " : la première assure la connexion au serveur de gestion, la seconde installe les plug-ins pour les navigateurs. Plusieurs scripts d'interpréteur de commande assurent l'actualisation des plug-ins pour les navigateurs.

Tous les logiciels publicitaires ciblant Mac OS X, détectés par spécialistes de notre société, ont été ajoutés aux bases virales de Dr.Web Antivirus pour Mac OS X.

En savoir plus sur les menaces ciblant Mac OS X !

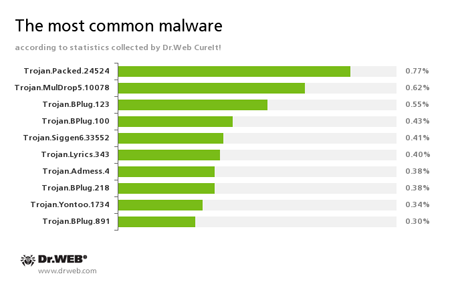

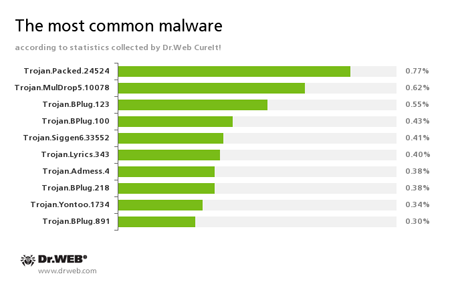

Selon les statistiques de l'utilitaire de désinfection Dr.Web CureIt!

Durant le mois de mai, 84 063 249 menaces ont été détectées.

| Avril 2015 | Mai 2015 | Evolution |

|---|

| 73 149 430 | 84 063 249 | + 14.9% |

- Trojan qui installe des applications publicitaires et douteuses.

- Malware capable de télécharger des applications publicitaires sur l'ordinateur de la victime.

- Plug-in conçu pour les navigateurs les plus utilisés et qui affiche des publicités.

- Signature du logiciel malveillant conçu pour installer d'autres malwares.

- Famille de Trojans qui affichent des publicités dans le navigateur et ouvrent des pages web à l'insu de l'utilisateur.

- Famille de Trojans qui remplacent les modules publicitaires sur les sites web pour afficher leurs publicités.

- Famille de plug-in dont le but est l'affichage de publicités lors de la visite de pages web.

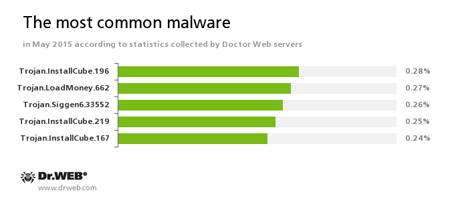

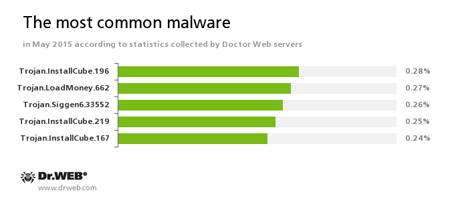

Selon les données des serveurs de statistiques de Doctor Web

- Famille de logiciels « downloader », qui installent sur l'ordinateur de la victime des logiciels inutiles et indésirables.

- Signature du logiciel malveillant conçu pour installer d'autres malwares.

- Famille de logiciels « downloader », générés sur les serveurs du programme partenaire LoadMoney. Ces programmes téléchargent et installent différents logiciels indésirables sur l'ordinateur de la victime.

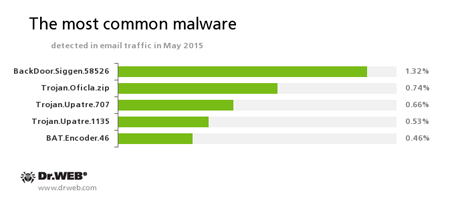

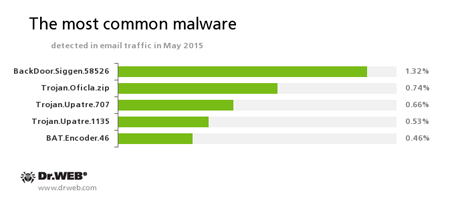

Logiciels malveillants détectés dans le trafic email

- Trojan qui peut télécharger et lancer à l'insu de l'utilisateur des logiciels malveillants sur l'ordinateur infecté, ainsi qu'exécuter les commandes des malfaiteurs.

- Famille de Trojans distribués via la messagerie. Ces logiciels masquent leur activité. Puis le Trojan.Oficla enrôle l’ordinateur dans un botnet et permet aux malfaiteurs de télécharger des logiciels malveillants. Après l'infection du système, les malfaiteurs qui gèrent le botnet Trojan.Oficla peuvent contrôler l'ordinateur de la victime. Ils peuvent par exemple télécharger, installer et utiliser de nombreux autres logiciels malveillants.

- Famille de Trojan Downloader conçus pour télécharger et installer d'autres logiciels malveillants sur l'ordinateur infecté à l'insu de l'utilisateur.

BAT.Encoder.46

Représentant de la famille des Trojans Encoders, qui cryptent les fichiers à l'aide de l'utilitaire GPG utilisant des scripts BAT.

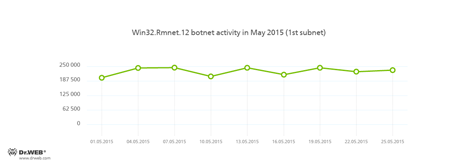

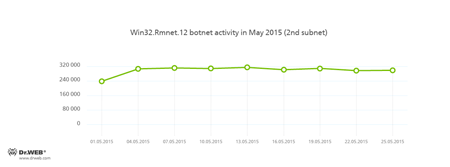

Botnets

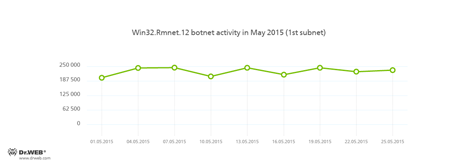

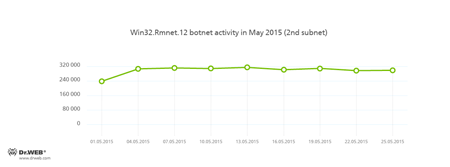

Les spécialistes de Doctor Web continuent de surveiller plusieurs botnets actifs. Parmi eux, les deux sous-réseau du botnet créé par les pirates en utilisant le virus de fichiers Win32.Rmnet.12. La moyenne quotidienne de croissance des deux sous-botnets :

Rmnet — c'est une famille de virus de fichiers distribués sans l'intervention de l'utilisateur, capables d'injecter un code parasite dans les pages web (cela permet de recueillir les données bancaires de la victime), de voler les cookies et les mots de passe pour les clients FTP et d’exécuter des commandes distantes.

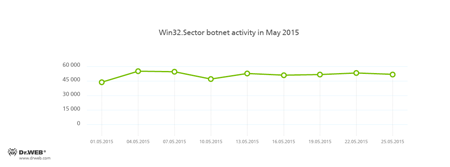

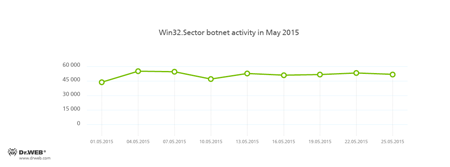

Le botnet Win32.Sector est toujours opérationnel. Ce logiciel malveillant possède les fonctionnalités suivantes :

- télécharger des fichiers exécutables depuis un réseau P2P et les lancer sur les ordinateurs infectés ;

- s'intégrer dans tous les processus actifs sur le PC ;

- désactiver certains antivirus et bloquer l'accès aux sites des éditeurs ;

- infecter les fichiers stockés sur les disques locaux et les supports amovibles (où ce virus crée un fichier autorun.inf lors de l'infection), ainsi que les fichiers stockés dans les dossiers réseaux partagés.

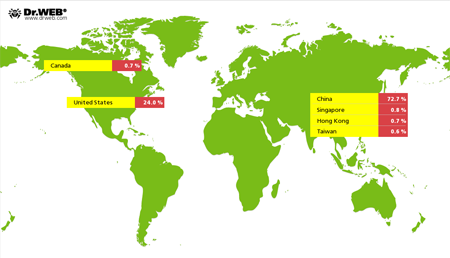

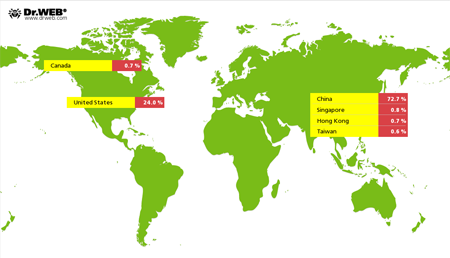

Par rapport au mois précédent, les spécialistes ont constaté une hausse du nombre d'attaques effectuées à l'aide du Trojan Linux.BackDoor.Gates.5. Le nombre d'adresses IP uniques qui ont été ciblées a augmenté de plus de 65,5% et s’élève à 5498. Au cour du mois écoulé, la Chine prend la première place parmi les cibles et les États-Unis viennent en seconde place :

Trojans Encoders

Nombre de requêtes adressées au support technique de Doctor Web pour le décryptage de fichiers

| Avril 2015 | Mai 2015 | Evolution |

|---|

| 1,359 | 1,200 | - 11.6% |

Les modifications des Trojans encoders les plus répandues au mois de mai 2015

- BAT.Encoder

- Trojan.Encoder.858

- Trojan.Encoder.567

- Trojan.Encoder.263

- Trojan.Encoder.741

Dr.Web Security Space 10.0 pour Windows

protège contre les Trojans Encoders

Cette fonctionnalité n’est pas disponible dans Dr.Web Antivirus pour Windows

| Protection préventive | Prévention de la perte de données |

|---|

|  |

Plus d'infos

Menaces ciblant Linux

Au cours du mois de mai, les spécialistes de Doctor Web ont examiné plusieurs logiciels malveillants ciblant Linux. L'un d'entre eux a été baptisé Linux.Kluh.1 et a été créé par le groupe de hackers ChinaZ. Son objectif est d’infecter les routeurs sous Linux. Comme les autres malwares créés par ce groupe, Linux.Kluh.1 est conçu pour lancer des attaques DDoS de plusieurs types: par exemple HTTP Flood (en cas de réception d'une commande, Linux.Kluh.1 peut se faire passer pour un robot du moteur de recherche chinois Baidu), Spoofed SYN Flood, SYN Flood, ainsi que d'autres types d’attaques qui utilisent le principe d'envoi de masse de requêtes aux serveurs DNS. Une des particularités de ce Trojan est l'adresse de son serveur de gestion :

Le malware Linux.Iframe.4 représente un plug-in pour le serveur Apache, qui intègre l'objet Iframe aux pages html consultées par l'utilisateur, qui permet de rediriger la victime vers une page web contenant des exploits. Afin d'éviter les faux positifs, les attaquants ont ajouté la vérification du paramètre UserAgent qui définit la version du navigateur de la victime potentielle, ainsi que son adresse IP.

Les signatures de tous les logiciels malveillants détectés au cours du mois écoulé ont été ajoutées aux bases virales de Dr.Web Antivirus pour Linux.

Sites dangereux

Les cybercriminels qui s'occupent de fraudes réseau ont été très actifs au cours du mois de mai.

En mai 2015, la base de sites non recommandés par Dr.Web s’est enrichie de 221 346 adresses Internet.

| Avril 2015 | Mai 2015 | Evolution |

|---|

| + 129,199 | + 221,346 | + 71.32% |

En savoir plus sur les sites non recommandés par Dr.Web

Logiciels malveillants et indésirables ciblant Android

Au cours du mois de mai, les spécialistes ont détecté de nouveaux logiciels malveillants ciblant Android. Les événements les plus éminents du mois sont :

- les attaques à l'aide de Trojans bancaires ;

- la détection de nouveaux Trojans SMS ;

- l'émergence de nouveaux Trojans Extorqueurs.

En savoir plus avec Dr.Web

Statistiques virales

Bibliothèque de descriptions virales

Tous les rapports viraux

Labo Live