Doctor Web : rapport viral du mois de décembre 2015

le 24 décembre 2015

Le premier mois de l'hiver a été traditionnellement calme, car à la veille du Noël et du Nouvel An, les malfaiteurs ne sont pas très actifs. Au début du mois, les spécialistes ont détecté la propagation d’un Trojan ciblant Linux qui télécharge et installe des logiciels sur l'ordinateur infecté, ainsi qu'un installateur de logiciels indésirables ciblant OS X. Les chercheurs ont également découvert un Trojan bancaire ciblant Google Android qui a infecté plus de 31 000 appareils.

Les tendances du mois de décembre 2015

- La propagation d’un Trojan ciblant Linux

- La découverte d’un installateur de logiciels indésirables ciblant OS X

- La propagation d’un Trojan bancaire ciblant Android

La menace du mois

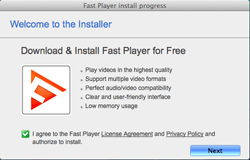

Les malfaiteurs s'intéressent de plus en plus au système d'exploitation OS X. La majorité des menaces ciblant Apple représentent des publiciels ou des installateurs de logiciels indésirables. Adware.Mac.Tuguu.1, détecté au cours du mois, est un installateur de logiciels indésirables. Comme d'autres représentants de ce type de logiciels, Adware.Mac.Tuguu.1 installe à l'insu de l'utilisateur des logiciels sur le Mac.

Il est distribué sous couvert de logiciels gratuits pour OS X. Lors de son lancement, Adware.Mac.Tuguu.1 lit le fichier de configuration ".payload" stocké dans le dossier du malware, détermine l'adresse du serveur C&C et la modifie, puis demande la liste des logiciels à installer sur l'ordinateur de l'utilisateur. Toutes les données de communication avec le serveur C&C sont cryptées. Selon la numérotation interne utilisée, il existe 736 logiciels qu’ Adware.Mac.Tuguu.1 peut installer sur le Mac. Avant l'installation, Adware.Mac.Tuguu.1 vérifie si les logiciels installés sont compatibles, par exemple il ne va pas installer MacKeeper et MacKeeper Grouped. Adware.Mac.Tuguu.1 essaie de vérifier que ces logiciels n'ont pas déjà été installés dans le système et avant de s'arrêter, vérifie la réussite de l'installation. Pour plus d'infos sur cette menace, vous pouvez lire l'article correspondant sur le site de Doctor Web.

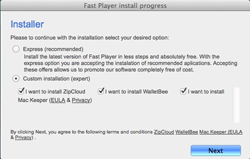

Statistiques de l'utilitaire de désinfection Dr.Web CureIt!!

Trojan.DownLoad3.35967

Un des représentants de la famille des Trojan Downloader conçus pour télécharger du contenu sur Internet et lancer sur le PC infecté d'autres logiciels malveillants.Trojan.Crossrider1.50845, Trojan.Crossrider1.48337

Représentants de la famille de Trojans conçus pour afficher des publicités aux internautes.Trojan.Siggen6.33552

Signature du logiciel malveillant conçu pour installer d'autres malwares.Trojan.Amonetize.10301

Logiciel malveillant conçu pour installer d'autres logiciels malveillants.

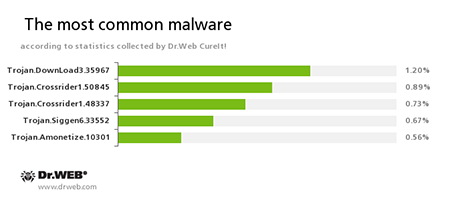

Données des serveurs de statistiques de Doctor Web

Trojan.InstallCube

Famille de logiciels « downloader » qui installent sur l'ordinateur de la victime des logiciels inutiles et indésirables.Trojan.Zadved

Plug-in conçu pour remplacer les résultats des moteurs de recherche, ainsi que pour afficher de fausses fenêtres pop-up de réseaux sociaux. De plus, il peut remplacer les messages publicitaires affichés sur différents sites.Trojan.DownLoad3.35967

Un des représentants de la famille des Trojan Downloader conçus pour télécharger du contenu sur Internet et lancer sur le PC infecté d'autres logiciels malveillants.Trojan.Siggen6.33552

Signature du logiciel malveillant conçu pour installer d'autres malwares.Trojan.LoadMoney

Famille des logiciels « downloader » générés sur les serveurs du programme partenaire LoadMoney. Ces programmes téléchargent et installent différents logiciels indésirables sur l'ordinateur de la victime.

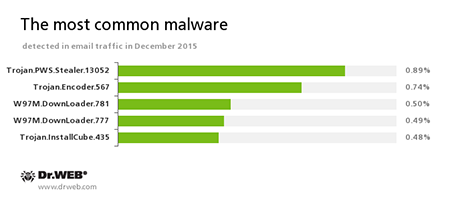

Logiciels malveillants détectés dans le trafic email

Trojan.PWS.Stealer

Famille de Trojans conçus pour voler des mots de passe et d'autres données confidentielles.Trojan.Encoder.567

Un des représentants de la famille des Trojans-Extorqueurs qui cryptent les fichiers de l'ordinateur infecté puis extorquent de l'argent pour les décrypter. Ce Trojan peut crypter les types de fichiers suivants : .jpg, .jpeg, .doc, .docx, .xls, xlsx, .dbf, .1cd, .psd, .dwg, .xml, .zip, .rar, .db3, .pdf, .rtf, .7z, .kwm, .arj, .xlsm, .key, .cer, .accdb, .odt, .ppt, .mdb, .dt, .gsf, .ppsx, .pptx.W97M.DownLoader

Famille des Trojans Downloader qui exploitent les vulnérabilités des applications Office. Ils sont conçus pour télécharger sur l'ordinateur infecté d'autres logiciels malveillants.Trojan.InstallCube

Famille de logiciels « downloader » qui installent sur l'ordinateur de la victime des logiciels inutiles et indésirables.

Botnets

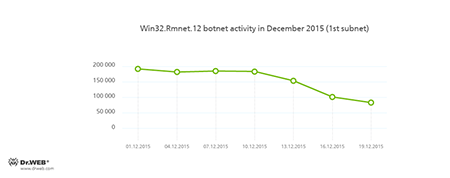

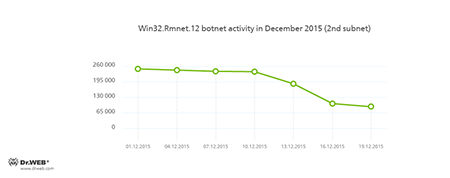

Les spécialistes de Doctor Web continuent à surveiller le grand botnet créé à l'aide du virus de fichier Win32.Rmnet.12. À la fin du mois, les spécialistes ont constaté la réduction de l'activité de ses deux sous-botnets (voir le graphique ci-dessous) :

Rmnet —famille de virus de fichiers distribués sans l'intervention de l'utilisateur, capables d'injecter un code parasite dans les pages web (cela permet de recueillir les données bancaires de la victime), de voler les cookies et les mots de passe pour les clients FTP et d’exécuter des commandes distantes.

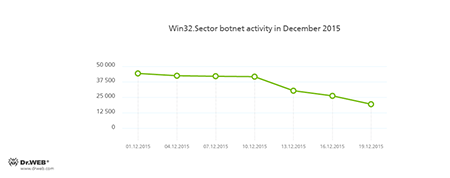

Le botnetWin32.Sector est toujours opérationnel. Ce logiciel malveillant possède les fonctionnalités suivantes :

- télécharger des fichiers exécutables depuis un réseau P2P et les lancer sur les ordinateurs infectés ;

- s'intégrer dans tous les processus actifs sur le PC ;

- désactiver certains antivirus et bloquer l'accès aux sites des éditeurs ;

- infecter les fichiers stockés sur les disques locaux et les supports amovibles (où ce virus crée un fichier autorun.inf lors de l'infection), ainsi que les fichiers stockés dans les dossiers réseaux partagés.

Sa moyenne quotidienne de croissance est représentée dans le graphique ci-dessous :

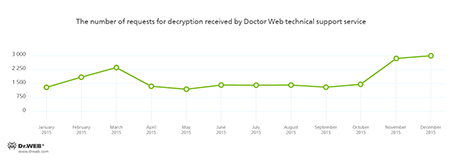

Trojans Encoders

Les modifications des Trojans encoders les plus répandues au mois de décembre 2015 :

Dr.Web Security Space 11.0 pour Windows

protège contre les Trojans Encoders

Cette fonctionnalité n’est pas disponible dans Dr.Web Antivirus pour Windows

| Prévention de la perte de données | |

|---|---|

|  |

Menaces ciblant Linux

Les chercheurs de Doctor Web ont découvert un Trojan Linux.Rekoobe.1 qui est capable de télécharger des fichiers sur un serveur de contrôle et de commande (serveur C&C), et d’envoyer des fichiers sur ce serveur, sur commande des cybercriminels , ainsi que d'interagir avec l'interpréteur de commandes Linux sur l'appareil infecté. Les premières modifications de Linux.Rekoobe.1 ont infecté les systèmes sous Linux ayant une architecture SPARC, mais plus tard, les malfaiteurs ont modifié ce Trojan pour le rendre compatible avec Intel. Les spécialistes de Doctor Web ont enregistré des échantillons de Linux.Rekoobe.1 ciblant les versions 32- et 64- bits Linux compatibles avec Intel.

Si nécessaire, le Trojan établit une connexion avec le serveur C&C via un serveur proxy, de plus, Linux.Rekoobe.1 utilise une procédure relativement compliquée pour vérifier les données cryptées reçues du serveur C&C. Néanmoins, Linux.Rekoobe.1 peut exécuter seulement trois commandes, à savoir : télécharger et envoyer des fichiers, envoyer les commandes reçues à l'interpréteur de commandes Linux et transmettre la sortie reçue au serveur de gestion, ce qui permet d'interagir à distance avec l'appareil infecté.

Pour plus d'infos sur cette menace, vous pouvez lire l'article correspondant sur le site de Doctor Web..

Sites dangereux

En décembre 2015, la base de sites non recommandés par Dr.Web s’est enrichie de 210 987 adresses Internet.

| Novembre 2015 | Décembre 2015 | Evolution |

|---|---|---|

| + 670 545 | + 210 987 | - 68.53% |

Logiciels malveillants et indésirables ciblant les appareils mobiles

En Décembre, les malfaiteurs ont de nouveau attaqué les utilisateurs des appareils mobiles. Les malfaiteurs ont surtout distribué des Trojans bancaires, mais ils également créé de nouveaux Trojans SMS. En Décembre 2015, les chercheurs ont également détecté un logiciel malveillant infectant les appareils sous iOS.

Les événements les plus importants du mois sont :

- la propagation de Trojans bancaires ;

- l'émergence de nouveaux Trojans SMS;

- La détection d’un nouveau Trojan ciblant iOS.

Pour plus d'infos sur les menaces ayant ciblé les appareils mobiles en décembre, consultez notre Rapport.

En savoir plus avec Dr.Web

Statistiques virales Bibliothèque de descriptions virales Tous les rapports viraux Labo Live

[% END %]