Doctor Web : aperçu des menaces mobiles pour le mois d’août 2017

Le 31 août 2017

Au mois d'août, beaucoup d'applications malveillantes ciblant Android ont été détectées sur Google Play dont des Trojans impliqués dans des attaques DDoS. D'autres logiciels malveillants ouvraient discrètement des pages de sites web en cliquant sur des bannières, ce qui permettait aux auteurs de virus de recevoir des récompenses. Un autre Trojan détecté sur Google Play au cours du mois d'août affichait des faux champs de saisie par-dessus l'interface d’applications en cours d'exécution et volait ainsi les noms d'utilisateur, les mots de passe et d'autres informations confidentielles. De plus, en août, un Trojan injecteur conçu pour installer d'autres applis malveillantes a été détecté sur Google Play.

Les tendances du mois d'août

- Détection d’applis malveillantes ciblant Android et impliquées dans l'organisation d’attaques DDoS,

- Détection d'un Trojan bancaire Android dissimulé derrière une application inoffensive sur Google Play,

- Pénétration dans le catalogue Google Play d'un Trojan conçu pour installer d'autres programmes malveillants.

Menace " mobile "du mois

Au mois d'août, sur Google Play, plusieurs Trojans de la famille Android.Click ont été détectés. Ils ont été respectivement nommés Android.Click.268 et Android.Click.274. Après leur démarrage, ils effectuent des attaques DDoS en ouvrant en une seule fois de nombreuses copies de pages web. Ces attaques visent les sites web indiqués par les pirates, qui peuvent également envoyer une multitude de paquets réseau vers les serveurs ciblés. Par conséquent, les utilisateurs de Smartphone et tablettes Android contaminés qui ont téléchargé ces programmes devenaient involontairement des complices.

Un autre Trojan ajouté à la base de données virales Dr.Web sous le nom d'Android.Click.269 ouvrait discrètement des sites web indiqués dans les commandes des pirates et cliquait sur les bannières publiées sur ces sites. Pour cela, les auteurs des applications malveillantes recevaient des récompenses. De plus, Android.Click.269 affichait des publicités lors du déverrouillage des appareils Android contaminés.

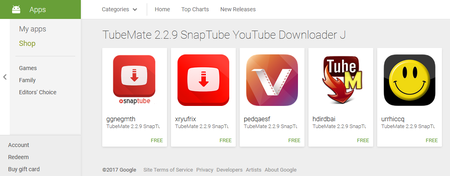

Tous ces chevaux de Troie ont été intégrés à un logiciel destiné à visionner les vidéos de YouTube.

Particularités d'Android.Click.268 et Android.Click.274:

- Ils effectuent des attaques DDoS, en ouvrant à l'insu des utilisateurs des appareils contaminés, 20 copies de pages de sites indiqués par les malfaiteurs.

- Ils sont capables d'effectuer des attaques DDoS sur les hôtes distants via le protocole UDP, en envoyant 1 000 0000 de paquets vers un port de serveur indiqué dans la commande des pirates.

Particularités d'Android.Click.269:

- il ouvre discrètement des sites web indiqués dans la commande des pirates et clique automatiquement sur les bannières publicitaires, ce qui rapporte de l'argent aux auteurs du Trojan,

- il affiche des publicités lors du déverrouillage de l'écran de l'appareil mobile contaminé.

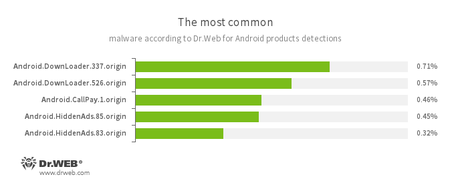

Selon les données fournies par les produits antivirus Dr.Web pour Android

- Android.DownLoader.337.origin

- Android.DownLoader.526.origin

- Trojans conçus pour installer d'autres logiciels malveillants.

- Android.CallPay.1.origin

- Programme malveillant qui fournit à l’utilisateur l'accès à du contenu érotique, mais qui effectue des appels vers des numéros payants à l'insu de l'utilisateur.

- Android.HiddenAds.85.origin

- Android.HiddenAds.83.origin

- Trojans conçus pour afficher des publicités. Ils sont propagés sous couvert d’applications populaires par d'autres programmes malveillants, qui, dans certains cas, les installent dans le répertoire système à l'insu de l'utilisateur.

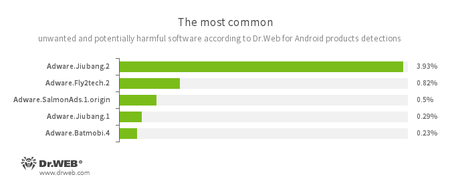

- Adware.Jiubang.2

- Adware.Fly2tech.2

- Adware.SalmonAds.1.origin

- Adware.Jiubang.1

- Adware.Batmobi.4

- Modules de programmes indésirables intégrés à des applications Android et conçus pour afficher des publicités sur les appareils mobiles.

Trojan sur Google Play

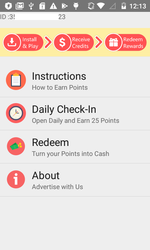

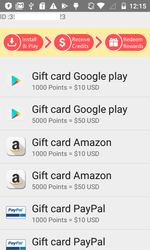

En août, la base virale Dr.Web s'est enrichie du Trojan bancaire Android.BankBot.225.origin, qui a été diffusé à travers le catalogue Google Play. Il était dissimulé derrière l'application "Earn Real Money Gift Cards", destinée à obtenir des certificats cadeau pour l'installation des programmes annoncés.

Android.BankBot.225.origin surveille le lancement des applis bancaires et d'autres applis et il affiche par -dessus leurs fenêtres des faux formulaires de saisie. De plus, sur commande des pirates, il est en mesure de télécharger vers les appareils contaminés d'autres programmes qu'il tente ensuite d'installer.

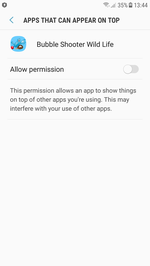

Un autre Trojan détecté sur Google Play au mois d'août a été ajouté à la base virale Dr.Web comme Android.MulDrop.1067. Il se cachait dans le jeu appelé «Bubble Shooter Wild Life». A chaque lancement, ce programme malveillant demandait une permission pour afficher des éléments d'interface par-dessus d'autres applis.

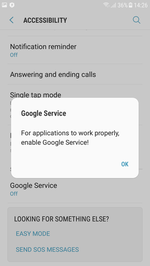

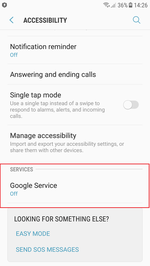

Quelque temps après son lancement, il tente d'obtenir un accès à des fonctions spéciales (Accessibility Service), en affichant une notification correspondante. Si le propriétaire de l'appareil accepte d'accorder les permissions requises, Android.MulDrop.1067 peut installer lui-même d'autres applications Android, en cliquant automatiquement sur les boutons dans les boîtes de dialogue et en confirmant toutes les actions. Le Trojan vérifie la présence sur la carte mémoire du fichier apk à installer, cependant, la version courante d'Android.MulDrop.1067 ne contient aucun fichier caché et n'a pas de fonction permettant de les télécharger sur Internet. Cela peut indiquer que le Trojan est encore en cours de développement.

Les auteurs de virus tentent par tous les moyens de diffuser les Trojans ciblant Android via le catalogue Google Play. Pour augmenter la probabilité d'infection des appareils mobiles, ils introduisent des programmes malveillants dans des applications et utilisent divers mécanismes pour contourner le contrôle de sécurité de sorte que leurs Trojans puissent rester inaperçus le plus longtemps possible. Pour protéger les Smartphones et tablettes sous Android, les utilisateurs doivent installer des produits antivirus Dr.Web capables de faire face aux menaces modernes ciblant cet OS.

Votre Android a besoin d'être protégé

Utilisez Dr.Web

- Le premier antivirus russe pour Android

- Plus de 100 millions de téléchargements sur Google Play !

- Gratuit pour les utilisateurs de produits Dr.Web pour les particuliers