Aperçu des menaces mobiles pour le mois de septembre 2017

Le 29 septembre 2017

Au mois de septembre, un groupe de vulnérabilités BlueBorne dans la pile de protocoles Bluetooth a été détecté. Ces vulnérabilités permettent de prendre le contrôle complet des dispositifs attaqués utilisant Bluetooth et de diffuser des programmes malveillants ainsi que de voler des informations confidentielles. Un Trojan bancaire a été détecté sur Google Play.

Les tendances principales du mois de septembre.

- Découverte de vulnérabilités dans le protocole Bluetooth touchant les Smartphones et tablettes fonctionnant sous Android ;

- Détection sur Google Play d'un Trojan bancaire intégré dans un jeu inoffensif.

Menace " mobile "du mois

En Septembre, un certain nombre de vulnérabilités ont été détectées dans la pile du protocole Bluetooth, elles ont reçu le nom de BlueBorne. Ces vulnérabilités permettent aux pirates de contrôler une large gamme d'appareils attaqués, d'effectuer sur ces dispositifs n'importe quel code et de voler des informations confidentielles. Différents appareils dont les Smartphones et tablettes Android sans patchs installés sont sujets à ces vulnérabilités.

Doctor Web prépare une mise à jour de l'antivirus Dr.Web Security Space pour Android qui doit permettre non seulement de détecter les vulnérabilités connues mais également de détecter les erreurs de programmation sur les appareils protégés.

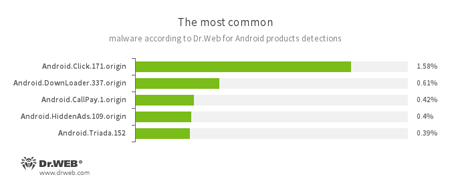

Selon les données fournies par les produits antivirus Dr.Web pour Android

- Android.Click.171.origin

- Représentant de la famille des Trojans conçus pour augmenter le nombre de visites des sites indiqués par les pirates.

- Android.DownLoader.337.origin

- Trojan conçu pour installer d'autres logiciels malveillants.

- Android.CallPay.1.origin

- Programme malveillant qui fournit à l’utilisateur l'accès à du contenu érotique, mais qui effectue des appels vers des numéros payants à l'insu de l'utilisateur.

- Android.HiddenAds.109.origin

- Trojans conçus pour afficher des publicités. Ils sont propagés sous couvert d’applications populaires par d'autres programmes malveillants, qui, dans certains cas, les installent dans le répertoire système à l'insu de l'utilisateur.

- Android.Triada.152

- Représentant de Trojans multi-fonctions qui exécutent une variété d'actions malveillantes.

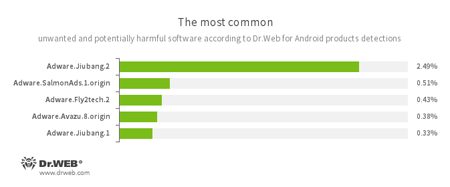

- Adware.Jiubang.2

- Adware.SalmonAds.1.origin

- Adware.Fly2tech.2

- Adware.Avazu.8.origin

- Adware.Jiubang.1

- Modules de programmes indésirables intégrés à des applications Android et conçus pour afficher des publicités sur les appareils mobiles.

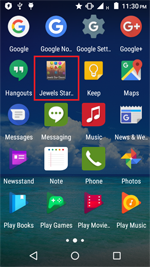

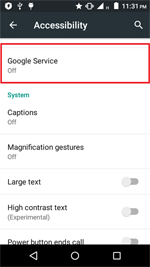

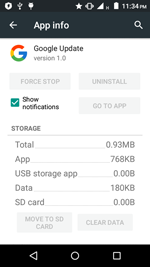

Trojan sur Google Play

Android.BankBot.234.origin a été détecté dans le jeu Jewels Star Classic. Quelque temps après son lancement, il demande l'accès aux fonctions d'accessibilité d'Android. En les utilisant, ce malware installe discrètement et lance le Trojan Android.BankBot.233.origin dissimulé dans ses propres ressources. À son tour, Android.BankBot.233.origin surveille le lancement de l'application Play Store et affiche par-dessus sa fenêtre une fenêtre de phishing contenant un formulaire relatif à un service de paiement qui invite l'utilisateur à saisir les détails de sa carte bancaire. Les données saisies par l'utilisateur sont ensuite transmises aux malfaiteurs leur permettant ainsi de voler de l'argent sur le compre de l'utilisateur car ce Trojan intercepte les messages SMS avec les codes de confirmation.

Caractéristique d'Android.BankBot.234.origin:

- intégré à un jeu,

- il commence son activité malveillante quelque temps après son installation et démarrage afin de ne pas éveiller les soupçons,

- il cherche à obtenir un accès aux fonctions d'accessibilité (Accessibility Service) de l'appareil. En utilisant ces fonctions spécialisées, il est capable de cliquer sur les boutons dans les boîtes de dialogue, d'activer des paramètres système et d'installer d'autres applications.

- Dans ses ressources, Il contient le Trojan Android.BankBot.233.origin qui est installé à l'insu de l’utilisateur et qui est utilisé pour voler des informations sur les cartes bancaires.

Pour les propriétaires d'appareils Android, le danger peut se cacher non seulement dans les applications malveillantes diffusées sur Internet et parfois sur Google Play, mais également dans les vulnérabilités de l'OS ou de ses composants. Pour se protéger contre ces menaces, il faut installer à temps toutes les mises à jour disponibles et utiliser les produits antivirus Dr.Web pour Android.

Votre Android a besoin d'être protégé

Utilisez Dr.Web

- Le premier antivirus russe pour Android

- Plus de 100 millions de téléchargements sur Google Play !

- Gratuit pour les utilisateurs de produits Dr.Web pour les particuliers