Doctor Web : aperçu de l'activité virale du mois de juillet 2018

le 31 juillet 2018

Au début du mois de juillet, les analystes de Doctor Web ont examiné un nouveau Trojan miner utilisant un schéma inhabituel pour sa propagation. Le mois de juillet est également marqué par l'activité de spammeurs faisant la publicité de sites frauduleux. De plus, de nouvelles entrées permettant de détecter des malwares ciblant Android ont été ajoutées aux bases virales Dr.Web.

Les tendances principales du mois du juillet

- Détection d'un Trojan miner

- E-mailings frauduleux

- Apparition de nouveaux Trojans ciblant Android

Menace du mois

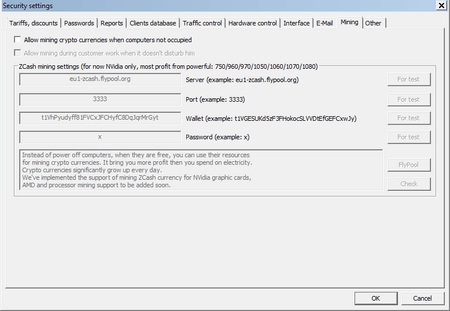

Les spécialistes de la sécurité ont déjà constaté une propagation de programmes malveillants à l'aide d'un mécanisme de mises à jour des applications. C'est par le biais de ce mécanisme que des utilisateurs ont été contaminés par le ransomware Trojan.Encoder.12544 (Petya, Petya, ExPetya et WannaCry-2) et par le backdoor BackDoor.Dande. En juillet 2018, le support technique de Doctor Web a reçu la demande d'un utilisateur ayant constaté qu’une application conçue pour extraire de la crypto-monnaie apparaissait de manière régulière sur son ordinateur et était à chaque fois supprimée par l'antivirus. Une étude menée par les analystes a montré que la cause de l'incident était le programme " Internet café " destiné à automatiser les processus business dans des clubs et cafés Internet.

Le mécanisme de mises à jour de ce logiciel téléchargeait automatiquement sur Internet et installait dans le système le Trojan miner Trojan.Btc.Mine.2869. Vers le 9 juillet, les spécialistes de Doctor Web ont détecté 2700 machines contaminées par ce Trojan. Pour plus d'information sur cet incident, consutez l'article publié sur notre site.

Données des serveurs de statistiques de Doctor Web.

- JS.BtcMine

- Scénarios en JavaScript conçus pour effectuer discrètement du mining.

- JS.Inject

- Famille de scripts malveillants écrits en JavaScript. Ils intègrent un script malveillant au code HTML des pages web.

- Trojan.DownLoader

- Famille de Trojans conçus pour télécharger d'autres logiciels malveillants sur l'ordinateur infecté.

- Trojan.Starter.7394

- Son objectif principal consiste à lancer dans le système contaminé un fichier exécutable avec un jeu spécifique de fonctions malveillantes.

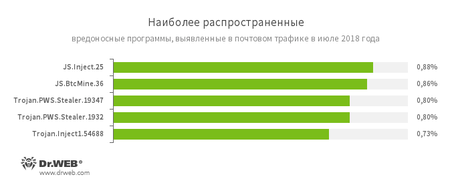

Statistiques relatives aux programmes malveillants détectés dans le trafic email

- JS.Inject

- Famille de scripts malveillants écrits en JavaScript. Ils intègrent un script malveillant au code HTML des pages web.

- JS.BtcMine

- Scénarios en JavaScript conçus pour effectuer discrètement du mining.

- Trojan.PWS.Stealer

- Famille de Trojans conçus pour voler des mots de passe et d'autres données confidentielles.

- Trojan.Inject

- Famille de logiciels malveillants qui introduisent un code malveillant dans les processus d'autres programmes.

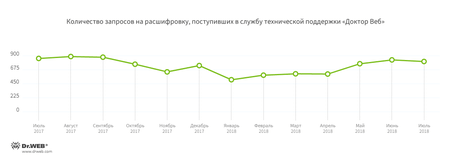

Ransomwares à chiffrement

Au mois de juillet, le Support technique de Doctor Web a reçu de nombreuses requêtes d’utilisateurs touchés par les modifications suivantes de ransomwares :

- Trojan.Encoder.858 — 17.69% des demandes;

- Trojan.Encoder.25574 — 11.38% des demandes;

- Trojan.Encoder.11464 — 8.06% des demandes;

- Trojan.Encoder.567 — 5.08% des demandes;

- Trojan.Encoder.5342 — 3.85% des demandes;

- Trojan.Encoder.24249 — 3.33% des demandes.

Dr.Web Security Space 11.0 pour Windows protège contre les ransomwares

Sites dangereux

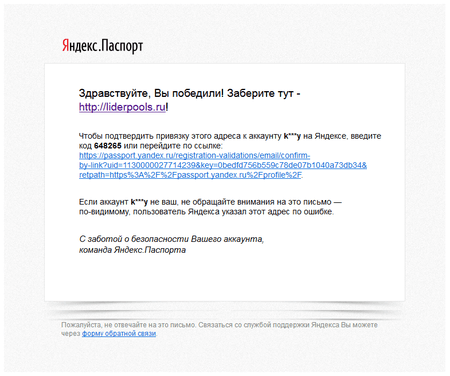

Au mois de juillet, les analystes de Doctor Web ont détecté plusieurs mailing contenant de la publicité pour des sites frauduleux. Les spammeurs ont notamment envoyé des messages au nom de la société Yandex avec une proposition de confirmer le rattachement de l'adresse email à des comptes sur le portail passport.yandex.ru. Les malfaiteurs proposaient de visiter un lien qui redirigeait effectivement vers le portail de Yandex. En revanche, un autre lien contenu dans les messages en question et qui annonçait la réception d'un prix ouvrait un site frauduleux qui demandait aux utilisateur de faire un paiement pour réceptionner le cadeau annoncé.

D'autres messages frauduleux contenaient des liens vers des pages comme Google Docs, où les pirates affichaient une page avec une image imitant le panneau standard de protection contre les bots reCAPCHA. Après avoir cliqué sur ce lien, l'utilisateur se retrouvait sur un site de phishing.

Les adresses de tous les sites frauduleux détectés par les analystes de Doctor Web ont été ajoutées aux bases des sites non recommandés des modules Contrôle Parental et Office Control.

En juillet 2018, la base de sites non recommandés par Dr.Web s’est enrichie de 512 763 adresses Internet.

| Juin 2018 | Juillet 2018 | Evolution |

|---|---|---|

| + 395 477 | + 512 763 | +29.6% |

Logiciels malveillants et indésirables ciblant les appareils mobiles.

Au cours du mois écoulé, quelques nouveaux programmes malveillants ont été détectés sur Google Play . Le Trojan Android.Banker.2746 affichait une fausse fenêtre de saisie de données personnelles lors du lancement d’applications bancaires. Un autre cheval de Troie, qui a reçu le nom Android.DownLoader.753.origin téléchargeait des Trojans bancaires ciblant Android à partir d’un site pirate afin d'éviter que le programme malveillant principal soit détecté sur Google Play. Parmi les Trojans diffusés au mois de juillet, d'autres Trojans bancaires ont été détectés. L'un d'eux est Android.BankBot.279.origin. Ce malware se téléchargeait sur les appareils mobiles lors des visites de sites frauduleux. Au mois de juillet, les pirates ont continué à propager une application backdoor déjà connue des analystes depuis le mois d'avril 2017. Cette appli espionnait les utilisateurs et diffusait un ver contaminant des ordinateurs fonctionnant sous Windows. De plus, en juillet, les experts de Doctor Web ont détecté et examiné plusieurs nouveaux logiciels conçus à des fins de cyber espionnage. Ils ont été nommés Program.Shadspy.1.origin et Program.AppSpy.1.origin.

Les événements les plus importants du mois de juillet relatifs à la sécurité des mobiles sont les suivants :

- Détection de Trojans ciblant Android sur Google Play

- Propagation de Trojans bancaire ciblant Android

- Propagation d'un backdoor ciblant Android et utilisé par les pirates pour contaminer les ordinateurs tournant sous Windows

- Détection de noveaux programmes espions.

Pour en savoir plus sur la situation virale et les menaces ciblant les appareils mobiles, consultez notre aperçu.