Le 10 août 2020

Au mois de juillet, le nombre de menaces détectées sur les appareils Android a décru de 6,7% par rapport au mois précédent. Le nombre de menaces actives a baissé de 6,7%, les applications indésirables de 4,6%, les riskwares de 8,4% et les adwares de 9,8%.

Malgré une baisse globale, les malwares découverts le sont majoritairement sur Google Play, comme Android.Banker.3259, un Trojan bancaire dissimulé derrière un gestionnaire de SMS ou de nouvelles modifications d’Android.HiddenAds, un adware affichant des bannières publicitaires intempestives. Un nouveau malware de la famille des Android.Joker, conçus pour abonner les utilisateurs à des services payants et exécuter arbitrairement du code, a également été pointé.

TENDANCES PRINCIPALES DU MOIS DE JUILLET

- Le nombre de menaces ciblant Android a baissé

- Google Play reste, quant à lui, la cible des pirates qui parviennent à y positionner des malwares déguisés

D’après les statistiques collectées par Dr.Web pour Android

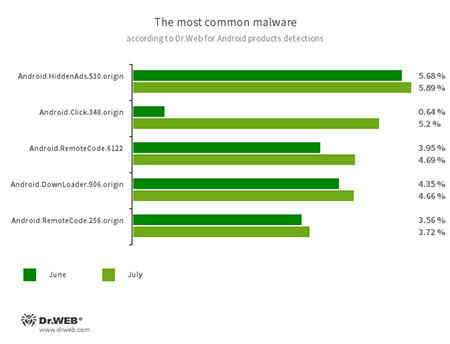

- Android.HiddenAds.530.origin

- Un trojan destiné à afficher des publicités indésirables diffusées sous vouert d’applis populaires. Il peut parfois être installé dans le répertoire système par un autre malware.

- Android.Click.348.origin

- Trojan qui charge automatiquement des sites web et clique sur des liens et bannières publicitaires. Il peut être diffusé via une appli inoffensive afin de tromper l’utilisateur.

- Android.RemoteCode.6122

- Android.RemoteCode.256.origin

- Applis malveillantes qui téléchargent et exécutent arbitrairement du code. Selon leurs “modèles”, ces applis peuvent charger des sites web, ouvrir des liens, cliquer sur des bannières, abonner les utilisateures à des services payants et exécuter d’autres actions.

- Android.DownLoader.906.origin

- Trojan qui télécharge d’autres malwares et programmes indésirables. Il peut être dissimulé derrière des apps apparemment inoffensives sur Google Play ou sur des sites suspects.

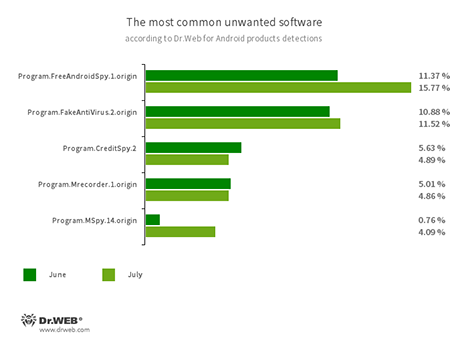

- Program.FreeAndroidSpy.1.origin

- Program.Mrecorder.1.origin

- Program.MSpy.14.origin

- Logiciel qui surveille l’activité de l’utilisateur sous Android et peut devenir un outil d’espionnage. L’app peut suivre la localisation de l’appareil, recueilllir des infos des SMS et des réseaux sociaux, copier des documents et des photos et enregistrer les conversations téléphoniques, etc.

- Program.FakeAntiVirus.2.origin

- Nom donné aux programmes adwares se faisant passer pour des antivirus. Ces apps alertent l’utilisateur sur des menaces qui en réalité n’existent pas et les incitent à acheter leur « version complète ».

- Program.CreditSpy.2

- Programmes conçus pour attribuer des cotes de crédit aux utilisateurs, basées sur leurs données personnelles. Ces applis téléchargent les SMS, les contacts du répertoire, l’historique des appels et d’autres données sur un serveur distant.

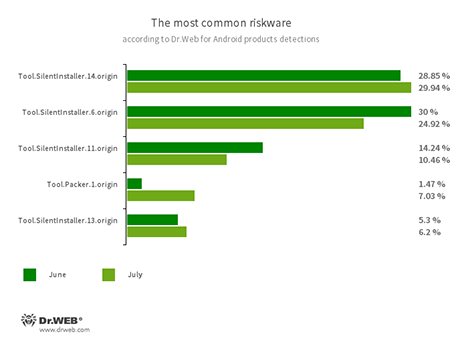

- Tool.SilentInstaller.6.origin

- Tool.SilentInstaller.11.origin

- Tool.SilentInstaller.13.origin

- Tool.SilentInstaller.14.origin

- Plateformes de riskwares qui permettent aux applis de lancer des fichiers APK sans installation. Ils créent un environnement dexécution virtuel qui n’affecte pas le système d’exploitation.

- Tool.Packer.1.origin

- Outil “d’emballage” (packer) destiné à protéger les applications Android contre leur modification non autorisée et contre le reverse engineering. Cet outil n’est pas malveillant en tant que tel, mais il peut être utilisé pour protéger des logiciels malveillants également.

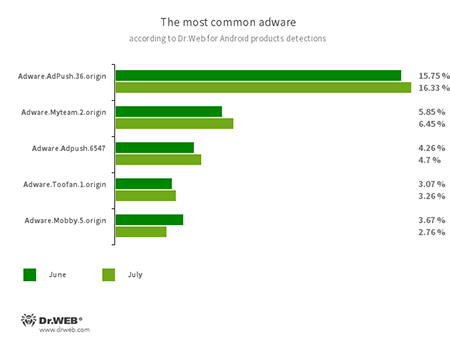

- Adware.Adpush.36.origin

- Adware.Adpush.6547

- Adware.Myteam.2.origin

- Adware.Mobby.5.origin

- Adware.Toofan.1.origin

- Premier antivirus russe pour Android

- Plus de 140 millions de téléchargements sur Google Play

- Gratuit pour les utilisateurs des produits Dr.Web pour les particuliers

Modules intégrés à des applis Android et destinés à afficher des publicités intempestives sur les appareils. En fonction de leur « famille » et type, ces applis peuvent afficher des publicités en plein écran, bloquer les fenêtres d’autres apps, afficher des notifications, créer des raccourcis et charger des sites web.

Menaces sur Google Play

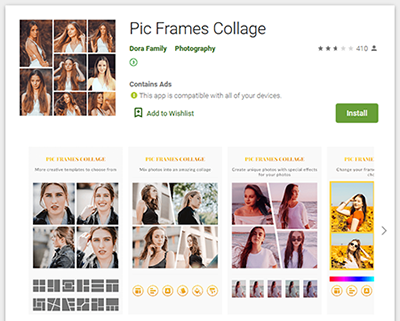

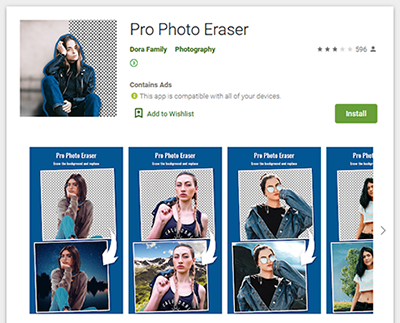

Deux nouvelles modifications des malwares de la famille Android.HiddenAds, Android.HiddenAds.2190 et Android.HiddenAds.2193, diffusés sous couvert d’un logiciel de retouche d’images.

Après leur lancement, les malwares masquent leurs icônes de l’écran principal de l’appareil, ce qui les rend plus difficiles à supprimer. Ils affichent ensuite des publicités par-dessus d’autres applis et l’IU de l’OS.

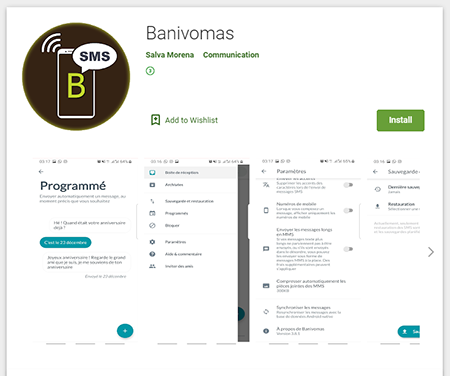

Android.Joker.279, lui, est dissimulé derrière une appli conçue pour traiter les SMS. Après son lancement, il abonne ses victimes à des services payants et peut exécuter arbitrairement du code.

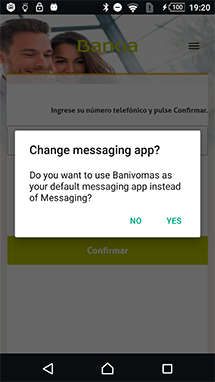

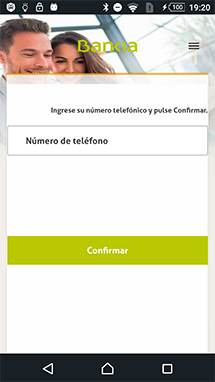

Un nouveau malware bancaire est également apparu en juillet, Android.Banker.3259, basé sur un messenger SMS en open source.

Après son lancement, le trojan se connecte à un serveur distant et attend des commandes. En fonction de la réponse du serveur, il demeure une appli inoffensive ou tente de voler des données personnelles via une fenêtre de phishing. Il sauvegarde également tous les messages entrants et sortants sur la base de données Cloud Firebase. Les données récoltées peuvent donc être utilisées pour des attaques ultérieures.

Pour protéger votre appareil Android, nous vous recommandons Dr.Web pour Android !