Doctor Web : rapport viral du mois de janvier 2024

le 29 mars 2024

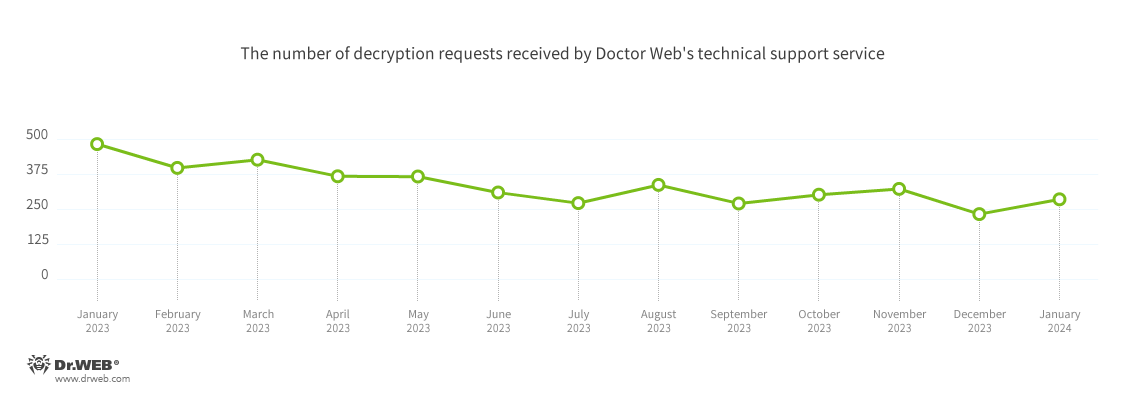

TEn janvier, le nombre de demandes d'utilisateurs pour le déchiffrement de fichiers a augmenté de 22,8% par rapport au mois précédent. Le plus souvent, les victimes ont rencontré les rançongiciels Trojan.Encoder.26996, Trojan.Encoder.3953 et Trojan.Encoder.37369.

En janvier, les spécialistes de Doctor Web ont identifié une nouvelle famille de modules publicitaires indésirables Adware.StrawAd dans un certain nombre de programmes distribués via le catalogue Google Play. Au même endroit, nos analystes ont trouvé beaucoup de nouveaux chevaux de Troie de la famille Android.FakeApp, qui sont utilisés par les pirates à des fins frauduleuses.

Les tendances clés du mois de Janvier

- Augmentation du nombre total de menaces détectées

- Augmentation du nombre de demandes pour le déchiffrement de fichiers touchés par des rançongiciels

- Apparition de nouvelles menaces sur Google Play

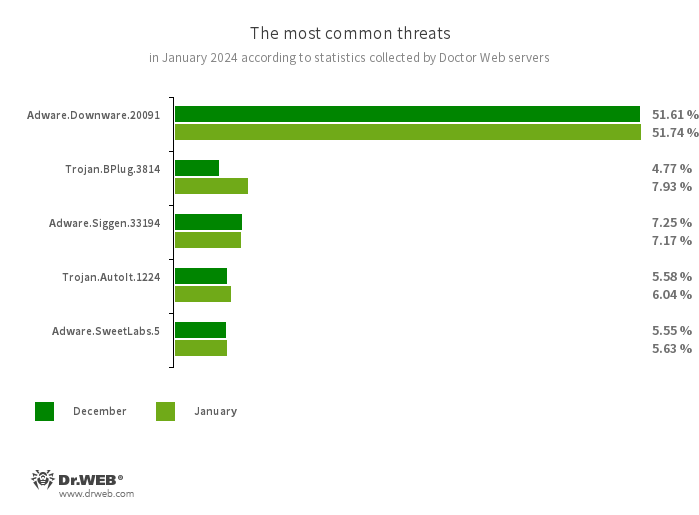

Données des serveurs de statistiques de Doctor Web

Les menaces les plus répandues au cours du mois de janvier :

- Adware.Downware.20091

- Adware souvent utilisé comme outil intermédiaire de téléchargement de programmes pirates.

- Trojan.BPlug.3814

- Détection d'un composant malveillant de l'extension de navigateur WinSafe. Ce composant est un script JavaScript qui affiche des publicités intrusives dans les navigateurs.

- Adware.Siggen.33194

- Détection d'un navigateur gratuit créé à l'aide de la plateforme Electron avec un composant publicitaire intégré. Ce navigateur est distribué sur divers sites et est téléchargé sur les ordinateurs des utilisateurs lorsqu'ils tentent de télécharger des fichiers torrent.

- Trojan.AutoIt.1224

- Détection d'une version packagée d'un cheval de Troie Trojan.AutoIt.289 écrit dans le langage de script AutoIt. Ce Trojan est distribué dans le cadre d'un groupe de plusieurs applications malveillantes : un miner, une porte dérobée et un module d'auto-propagation. Trojan.AutoIt.289 effectue différentes actions malveillantes qui empêchent la détection de la charge utile principale.

- Adware.SweetLabs.5

- Catalogue alternatif d’applications, notamment de personnalisation de l'interface graphique Windows, développé par les auteurs d'Adware.Opencandy.

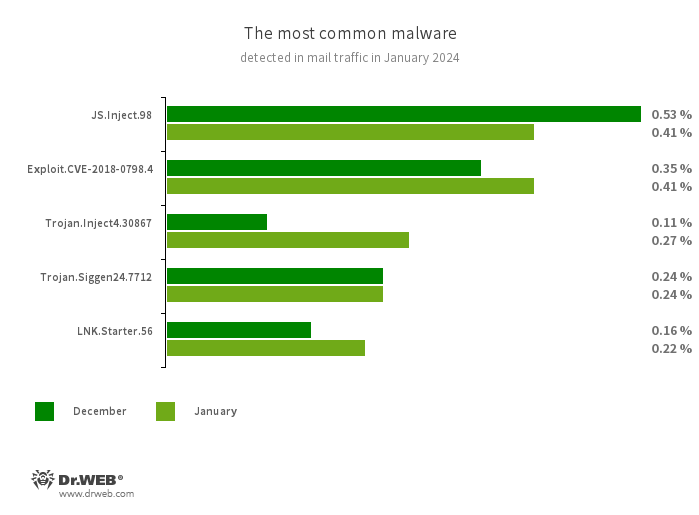

Statistiques relatives aux programmes malveillants détectés dans le trafic e-mail

- JS.Inject

- Famille de scripts malveillants écrits en JavaScript. Ils intègrent un script malveillant au code HTML des pages web.

- Exploit.CVE-2018-0798.4

- Exploits conçus pour exploiter des vulnérabilités dans le logiciel Microsoft Office et qui permettent l'exécution de code arbitraire.

- Trojan.Inject4.30867

- Cheval de Troie conçu pour injecter du code malveillant dans les processus d'autres applications.

- Trojan.Siggen24.7712

- TDétection de programmes malveillants avec différentes fonctionnalités.

- LNK.Starter.56

- Détection d'un raccourci distribué via des lecteurs amovibles et possédant une icône de disque pour tromper les utilisateurs. Lors de son ouverture, des scripts VBS malveillants sont lancés d'un répertoire caché situé sur le même support que le raccourci lui-même.

Rançongiciels

Par rapport au mois de décembre 2023, en janvier 2024, le nombre de demandes pour le déchiffrement de fichiers touchés par les rançongiciels à augmenté de 22,8%.

Les encodeurs les plus répandus au cours du mois de janvier :

- Trojan.Encoder.26996 — 17.98%

- Trojan.Encoder.3953 — 12.72%

- Trojan.Encoder.37369 — 3.51%

- Trojan.Encoder.35534 — 3.51%

- Trojan.Encoder.30356 — 2.63%

Dangerous websites

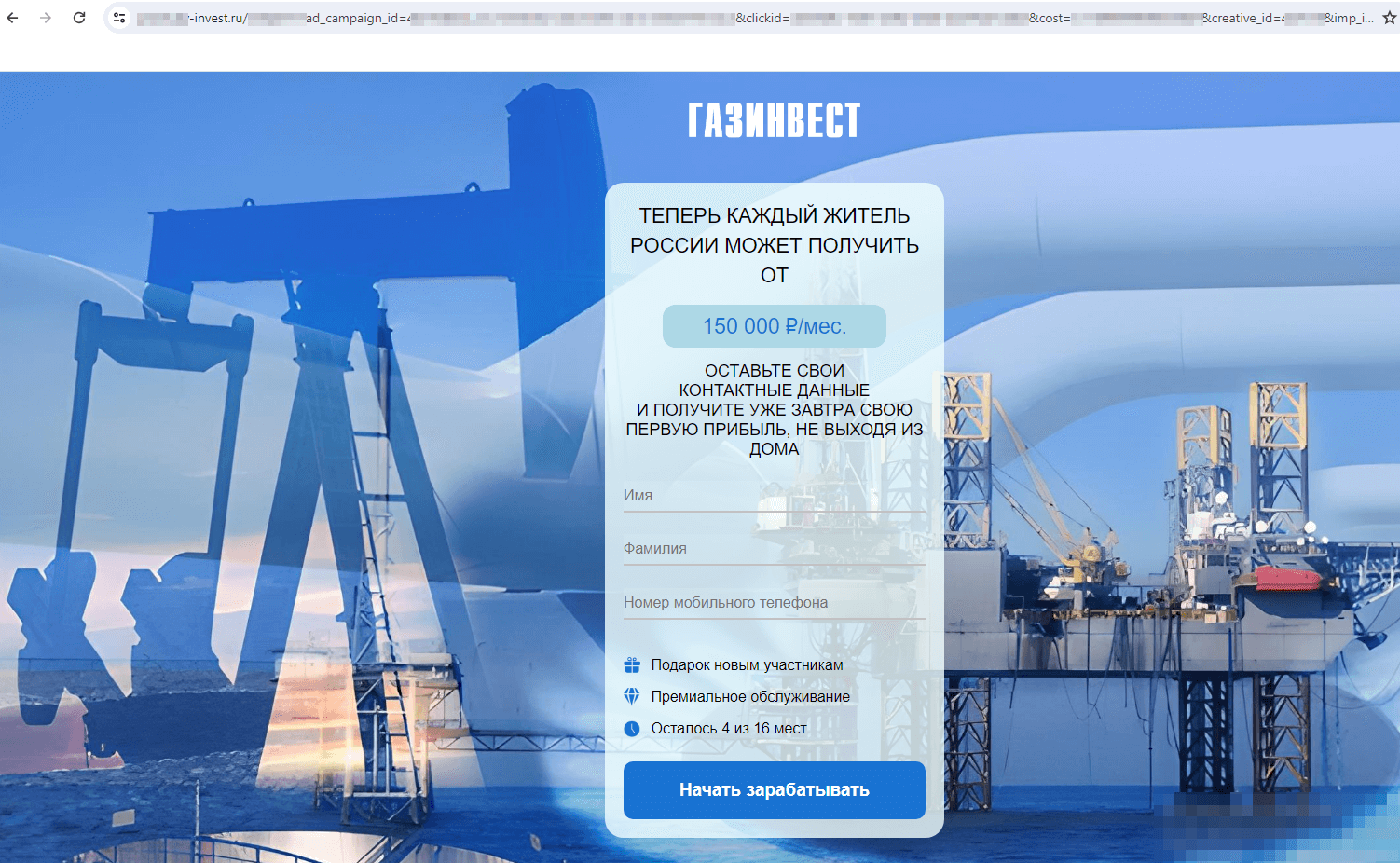

Au cours du premier mois de l'année 2024, les analystes Internet de Doctor Web ont identifié une nouvelle série de sites financiers frauduleux proposant aux victimes potentielles de devenir investisseurs ou de gagner de l'argent à l'aide de diverses plateformes prétendument rentables. Les attaquants font passer ces sites pour des portails Internet officiels d'entreprises bien connues, y compris des établissements de crédit et des sociétés pétrolières et gazières. Pour ce faire, les escrocs copient ou utilisent des logos, des noms et des couleurs similaires.

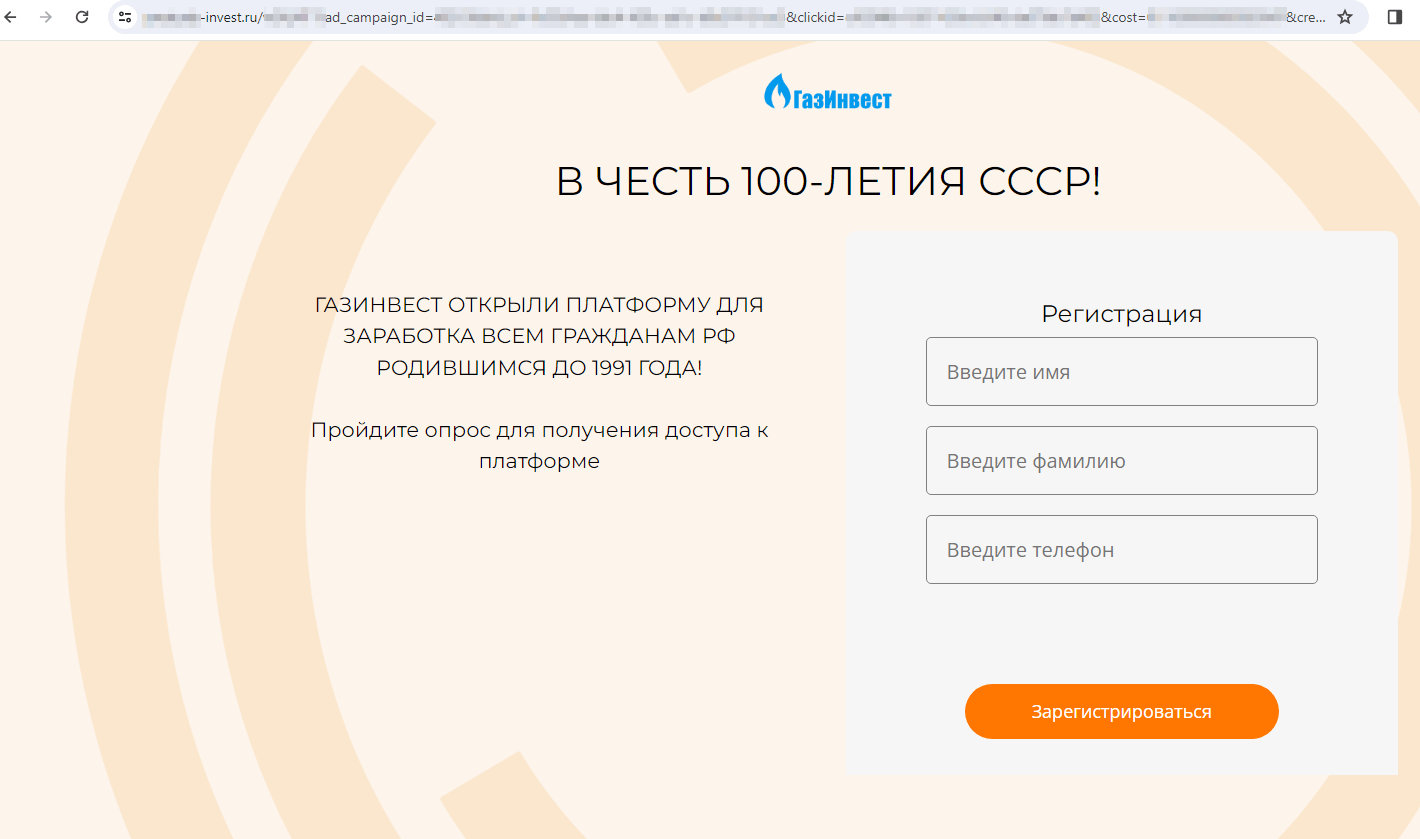

Sur ces sites, les visiteurs sont souvent invités à répondre à plusieurs questions, puis à fournir des données personnelles pour accéder au « service » - nom et prénom, numéro de téléphone, adresse e-mail, etc. Toutes ces informations confidentielles peuvent être reçues par des tiers et utilisées ultérieurement, y compris à des fins illégales.

La capture d'écran ci-dessous montre un exemple de l'un de ces sites frauduleux. Le visiteur est informé que chaque résident de Russie peut prétendument recevoir 150 000 roubles par mois. Pour « commencer à gagner de l'argent », ils doivent fournir leurs coordonnées.

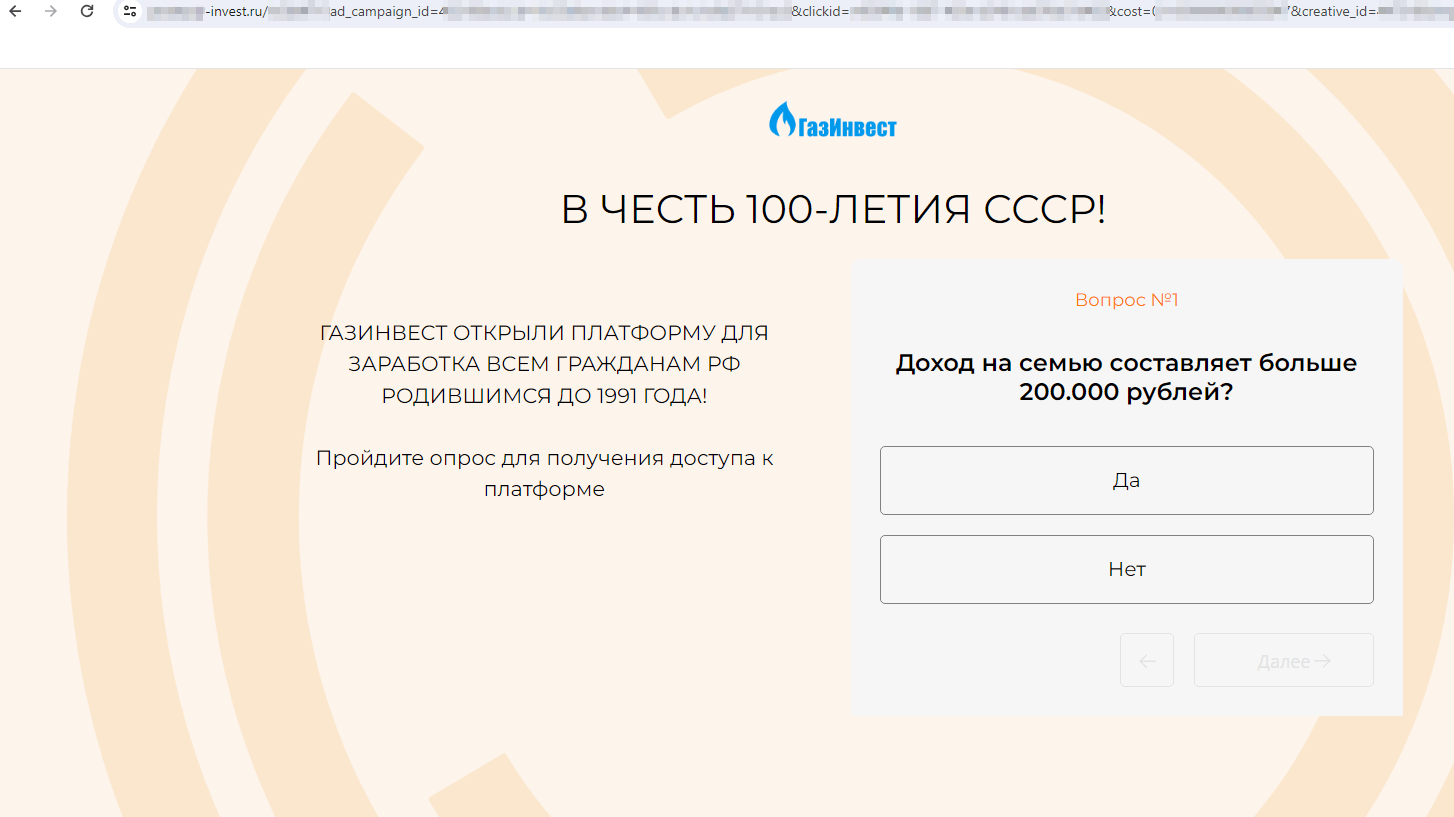

Puis, pour « accéder » à la plateforme d'investissement prétendument créée en l'honneur du 100e anniversaire de l'URSS, l'utilisateur est invité à répondre à une enquête et à saisir à nouveau des données personnelles :

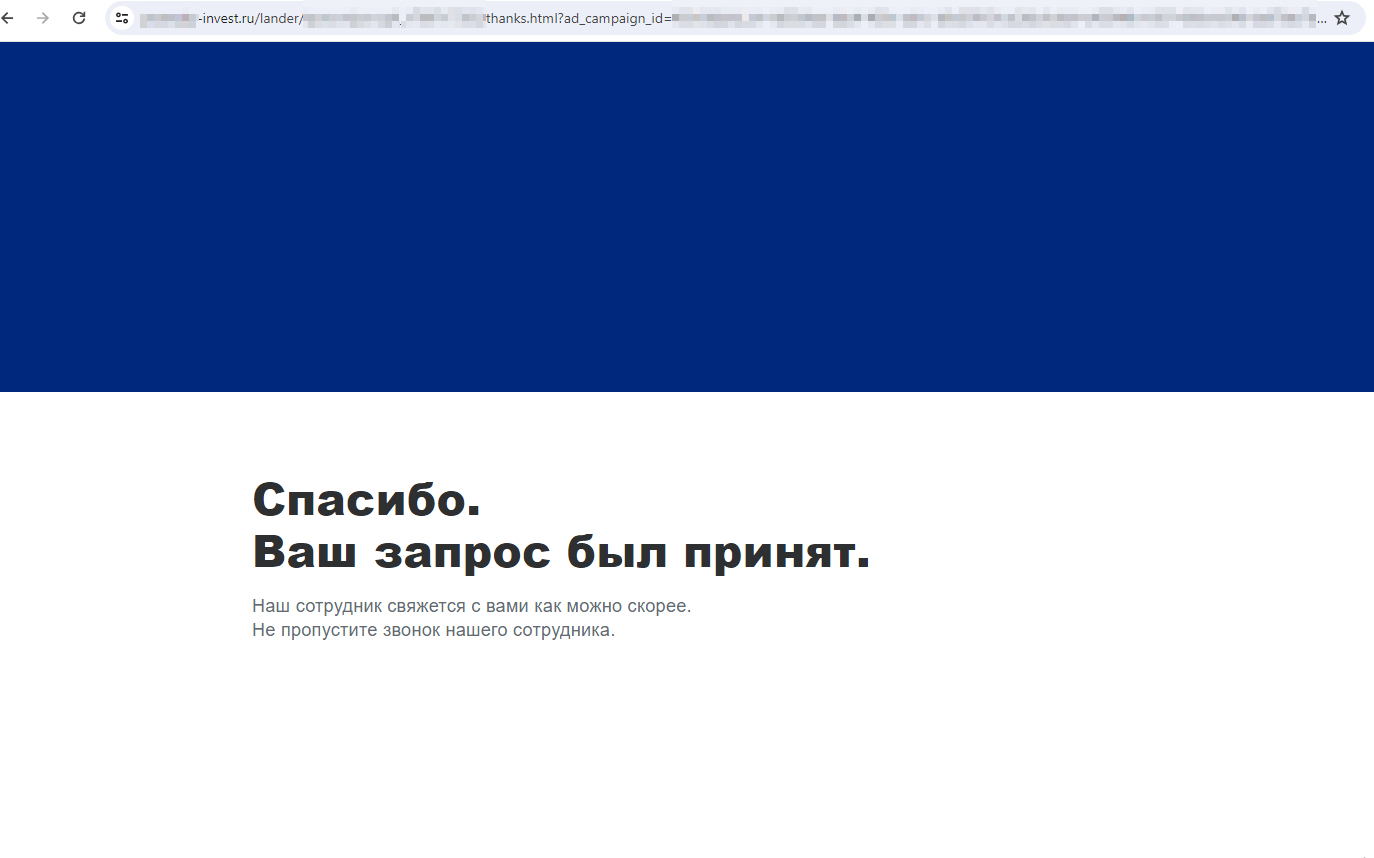

A la fin, le site informe la victime de la nécessité d'attendre l'appel d'un « responsable » :

MLogiciels malveillants et indésirables ciblant les appareils mobiles

Selon les statistiques de détection Dr.Web pour les appareils mobiles Android, en janvier 2024, les utilisateurs ont le plus souvent rencontré les chevaux de Troie Android.HiddenAds, dont l'activité a augmenté de 54,4%. Le nombre d'attaques par divers Trojans bancaires et par des malwares espions Android.Spy a également augmenté : de 17% et 11% respectivement. Dans le même temps, l'activité des Trojans Android.Locker a diminué.

Dans le catalogue Google Play, les analystes de Doctor Web ont détecté de nouvelles applications de la famille Android.FakeApp. De plus, ils ont également trouvé des programmes avec le module indésirable intégré Adware.StrawAd, qui appartient à une nouvelle famille.

Les événements les plus importants concernant la sécurité mobile au mois de janvier sont :

- activité accrue des Trojans publicitaires Android.HiddenAds,

- augmentation du nombre d'attaques menées par des Trojans bancaires et des applications espions,

- diminution du nombre d'attaques de rançongiciels,

- apparition de nouveaux programmes malveillants et publicitaires sur Google Play.

Pour en savoir plus sur la situation virale et les menaces ciblant les appareils mobiles au mois de janvier, consultez notre Rapport.