le 2 avril 2015

Les tendances du mois de mars.

- Les envois de spam pour distribuer des Trojans Encoders.

- L'apparition de nouvelles modifications de logiciels malveillants ciblant Google Android.

La menace du mois.

Au mois de mars 2015, les spécialistes de Doctor Web ont terminé l'analyse du Trojan Espion multifonctions BackDoor.Yebot. Il se propage à l'aide d'un autre logiciel malveillant, ajouté à la base virale Dr.Web sous le nom de Trojan.Siggen6.31836. BackDoor.Yebot possède les fonctionnalités suivantes :

- lancement d’un serveur proxy FTP sur l'ordinateur infecté ;

- lancement d’un serveur proxy Socks5 sur l'ordinateur infecté ;

- modification du protocole RDP pour fournir l'accès distant à l'ordinateur infecté ;

- enregistrement des frappes clavier (keylogging) ;

- possibilité de communiquer avec un PC infecté via FTP, RDP et Socks5, si le réseau utilise NAT (backconnect) ;

- interception des données PCRE (Perl Compatible Regular Expressions) - la bibliothèque qui réalise les expressions régulières dans l'environnement Perl. Pour ce faire, le Trojan intercepte toutes les fonctions possibles liées au travail sur Internet ;

- interception des tokens SCard ;

- exécution d’injections web, c'est-à dire l’intégration d’un code parasite dans les pages web consultées par l'utilisateur ;

- Interception de diverses fonctions système, en fonction du fichier de configuration reçu ;

- modification du code du processus lancé en fonction du fichier de configuration reçu ;

- interaction avec différents modules fonctionnels (plug-ins) ;

- captures d'écran ;

- recherche dans le système infecté de clés privées.

Pour plus d'infos sur cette menace, ses moyens de propagation et son fonctionnement, vous pouvez lire l'article correspondant sur le site de Doctor Web.

Trojans Encoders.

Les malfaiteurs qui distribuent des Trojans Encoders via le spam dans la messagerie ont été très actifs au mois de mars. Le mois dernier, les chercheurs ont détecté des envois de messages de la part d’un service d'envoi de fax via Internet avec le sujet " Incoming Fax Report ". Ce message contient une archive ZIP avec le fichier malveillant SCR, détecté par les logiciels antivirus Dr.Web comme Trojan.DownLoader11.32458.

Si l'utilisateur ouvre la pièce jointe, Trojan.DownLoader11.32458 se décompresse et lance sur l'ordinateur cible le malware Trojan.Encoder.514 qui crypte les données stockées sur le disque et extorque de l'argent pour le décryptage. Pour plus d'infos sur cette menace, vous pouvez lire l'article correspondant.

Nombre de requêtes adressées au support technique de Doctor Web pour le décryptage de fichiers

| Février 2015 | Mars 2015 | Evolution |

|---|---|---|

| 1840 | 2361 | + 28.31% |

Les modifications des Trojans encoders les plus répandues au mois de mars 2015 :

- Trojan.Encoder.761;

- Trojan.Encoder.858;

- BAT.Encoder;

- Trojan.Encoder.741;

- Trojan.Encoder.567.

Dr.Web Security Space 10.0 pour Windows

protège contre les Trojans Encoders

Cette fonctionnalité n’est pas disponible dans Dr.Web Antivirus pour Windows

| Protection préventive | Prévention de la perte de données |

|---|---|

|  |

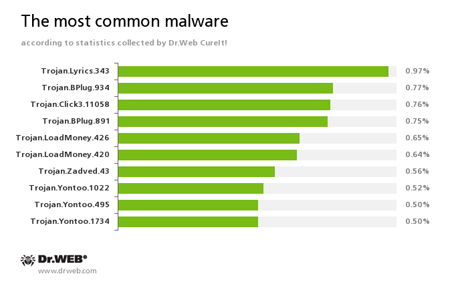

Selon les statistiques de l'utilitaire de désinfection Dr.Web CureIt!

Trojan.Lyrics

Famille de Trojans qui affichent des publicités dans le navigateur, et ouvrent des pages web dans le navigateur à l'insu de l'utilisateur.

Trojan.BPlug

Plug-in conçu pour les navigateurs les plus utilisés et qui affiche des publicités.

Trojan.Click

Famille de logiciels malveillants conçus pour augmenter le nombre de visites des sites en redirigeant les requêtes des victimes.

Trojan.LoadMoney

Famille de logiciels « downloader », générés sur les serveurs du programme partenaire LoadMoney. Ces programmes téléchargent et installent différents logiciels indésirables sur l'ordinateur de la victime.

Trojan.Zadved

Plug-in conçu pour remplacer les résultats des moteurs de recherche, ainsi que pour afficher des fausses fenêtres pop-up de réseaux sociaux. De plus, il peut remplacer les messages publicitaires affichés sur différents sites.

Trojan.Yontoo

C'est une famille de plug-in dont le but est l'affichage de publicités lors de la visite de pages web.

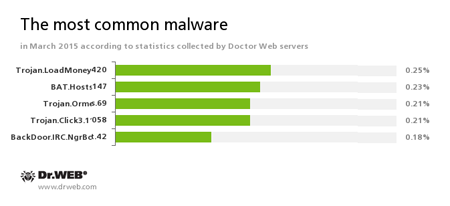

Selon les données des serveurs de statistiques de Doctor Web.

Trojan.LoadMoney

Famille de logiciels « downloader », générés sur les serveurs du programme partenaire LoadMoney. Ces programmes téléchargent et installent différents logiciels indésirables sur l'ordinateur de la victime.

BAT.Hosts.147

Script malveillant qui permet de modifier le fichier hosts, qui se trouve dans le dossier système Windows gérant la transformation des noms DNS en adresses IP. Ainsi, si l'utilisateur accède au site Web qu’il souhaite consulter, son navigateur affichera une page appartenant aux malfaiteurs au lieu de celle spécifiée dans ce fichier.

Trojan.Ormes.69

Trojan publicitaire qui affiche des publicités dans les navigateurs.

Trojan.Click

Famille de logiciels malveillants conçus pour augmenter le nombre de visites des sites en redirigeant les requêtes des victimes.

BackDoor.IRC.NgrBot.42

C'est un Trojan assez répandu, qui est bien connu par les spécialistes de la sécurité depuis 2011. Ces Trojans communiquent avec un serveur de gestion distant via le protocole IRC (Internet Relay Chat) et peuvent exécuter les commandes des malfaiteurs.

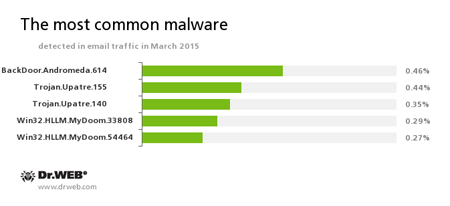

Logiciels malveillants détectés dans le trafic email.

BackDoor.Andromeda

Famille de Trojan Downloader, conçus pour télécharger sur les serveurs des malfaiteurs et lancer sur le PC infecté d'autres logiciels malveillants.

Trojan.Upatre

Famille de Trojan Downloader, conçus pour télécharger sur l'ordinateur infecté et installer à l'insu de l'utilisateur d'autres logiciels malveillants.

Win32.HLLM.MyDoom

Famille de vers de messagerie qui se propagent via email à l'insu de l'utilisateur. Pour ce faire, ces vers recueillent les données sur les adresses emails de leurs futures victimes sur l'ordinateur infecté.

Botnets.

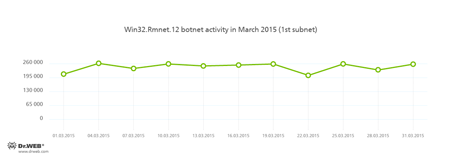

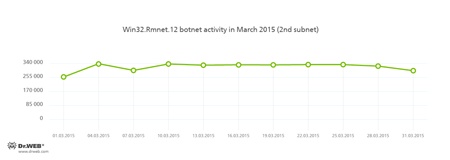

Les spécialistes de Doctor Web continuent de surveiller le grand botnet créé à l'aide du virus de fichier Win32.Rmnet.12. Moyenne quotidienne de croissance de deux sous-botnets :

Rmnet —c'est une famille de virus de fichiers, distribués sans l'intervention de l'utilisateur, capables d'injecter un code parasite dans les pages web (cela permet de recueillir les données bancaires de la victime), de voler les cookies et les mots de passe pour les clients FTP et d’exécuter des commandes distantes.

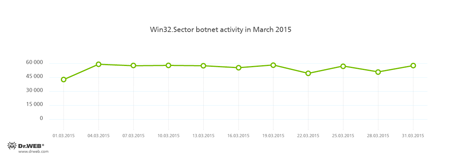

Le botnet Win32.Sector est toujours actif. Il possède les fonctionnalités suivantes :

- télécharger des fichiers exécutables depuis un réseau P2P et les lancer sur les ordinateurs infectés ;

- s'intégrer dans tous les processus actifs sur le PC ;

- désactiver certains antivirus et bloquer l'accès aux sites des éditeurs ;

- infecter les fichiers stockés sur les disques locaux et les supports amovibles (où ce virus crée un fichier autorun.inf lors de l'infection), ainsi que les fichiers stockés dans les dossiers réseaux partagés.

Moyenne quotidienne de croissance du botnet Win32.Sector au mois de mars 2015 :

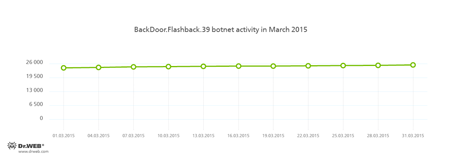

Les spécialistes de Doctor Web continuent de surveiller le botnet Back.Door.Flashback.39 :

BackDoor.Flashback.39

Trojan ciblant Mac OS X distribué depuis avril 2012. Ce malware exploite les vulnérabilités Java. Il télécharge et lance sur la machine contaminée un payload qui peut être présent via un exécutable indiqué dans la commande reçue des pirates.

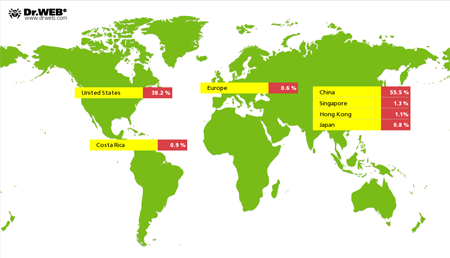

Le Trojan Linux.BackDoor.Gates.5 continue ses attaques DDoS. Au cours du mois, les chercheurs ont détecté 2236 adresses IP uniques ciblées par des attaques DDoS, soit 2 fois plus que le mois précédent. La plupart de ces adresses se trouvent en Chine, la deuxième place est occupée par les Etats-Unis :

Les sites frauduleux et non recommandés.

Le Contrôle Parental et le composant SpiDerGate, inclus dans Dr.Web Security Space 10.0, assurent la protection des utilisateurs contre la fraude Internet. Le Contrôle Parental vous permet de limiter l'accès à certains sites web, en fonction du sujet de leur contenu, et filtre les contenus douteux. Il utilise une base de liens non recommandés afin de protéger l'utilisateur contre les sites frauduleux et potentiellement dangereux, dont le contenu est suspect et contre les ressources qui distribuent des logiciels malveillants.

En mars 2015, la base de sites non recommandés par Dr.Web s’est enrichie de 74 108 adresses Internet.

| Février 2015 | Mars 2015 | Evolution |

|---|---|---|

| 22 033 | 74 108 | + 236.35% |

Logiciels malveillants et indésirables ciblant Android.

Le mois écoulé a été marqué par l'apparition de nouveaux logiciels malveillants ciblant Android. Toutefois, les malfaiteurs continuent à utiliser d’anciennes versions de malwares. Les Trojans Android les plus répandus au mois de mars :

- Trojans SMS.

- Trojans extorqueurs.

- Trojans bancaires.

En savoir plus sur les menaces ciblant Android avec notre rapport dédié.

En savoir plus avec Dr.Web

Statistiques virales Bibliothèque de descriptions virales Tous les rapports viraux Labo Live