Une nouvelle modification du Trojan.Mods récolte des Bitcoin

Top des actualités Doctor Web | Toutes les actualités | Alertes virales

le 24 décembre 2013

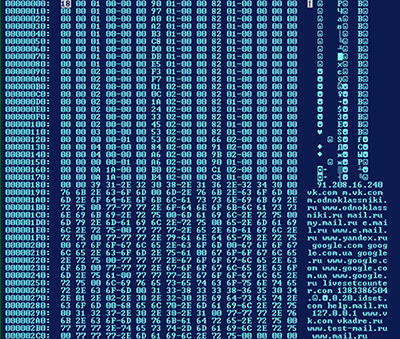

Rappelons que la principale fonctionnalité des Trojans de la famille Trojan.Mods, largement diffusés au printemps 2013, est le remplacement des sites Web visités par la victime en affichant des pages appartenant aux attaquants. Pour atteindre cet objectif, les Trojans interceptent les fonctions du système transformant les noms DNS en adresses IP. Résultat, au lieu des pages demandées, l'utilisateur est redirigé vers des sites frauduleux, mais dans la barre d'adresse du navigateur, l'URL affichée sera correcte, ce qui permet de tromper les victimes.

La principale différence du Trojan.Mods.10 avec ses prédécesseurs est que les modifications précédentes du Trojan s'intégraient dans les processus des navigateurs Microsoft Internet Explorer, Mozilla Firefox, Opera, Safari, Google Chrome, Chromium, Mail.Ru Internet, Yandex.Browser, Rambler Nichrome, tandis que la nouvelle version du Trojan.Mods s'intègre dans le processus explorer.exe, qui recherche dans le système les processus des navigateurs lancés afin d'y injecter son code.

En outre, le Trojan.Mods.10 contient un programme conçu pour récolter la crypto monnaie Bitcoin. C'est le troisième Trojan avec de telles fonctionnalités détecté par les spécialistes de Doctor Web en décembre 2013.

Les signatures de ces menaces ont été ajoutées aux bases virales Dr.Web, c'est pourquoi ces Trojans ne représentent aucun danger pour les utilisateurs des logiciels antivirus Dr.Web.